Wireshark เป็นมีดของ Swiss Army เป็นเครื่องมือวิเคราะห์เครือข่าย ไม่ว่าคุณกำลังมองหาการรับส่งข้อมูลแบบเพียร์ทูเพียร์บนเครือข่ายของคุณหรือเพียงแค่ต้องการดูว่าเว็บไซต์ใดที่มีการเข้าถึงที่อยู่ IP เฉพาะ Wireshark ก็สามารถทำงานให้คุณได้

ก่อนหน้านี้เราได้ให้ไฟล์ บทนำสู่ Wireshark . และโพสต์นี้สร้างจากโพสต์ก่อนหน้าของเรา โปรดทราบว่าคุณต้องจับภาพในตำแหน่งบนเครือข่ายที่คุณสามารถมองเห็นการรับส่งข้อมูลเครือข่ายได้เพียงพอ หากคุณจับภาพบนเวิร์กสเตชันในพื้นที่ของคุณคุณมีแนวโน้มที่จะไม่เห็นการรับส่งข้อมูลส่วนใหญ่ในเครือข่าย Wireshark สามารถจับภาพจากสถานที่ห่างไกลได้ - ตรวจสอบ โพสต์เทคนิค Wireshark สำหรับข้อมูลเพิ่มเติมเกี่ยวกับเรื่องนั้น

การระบุปริมาณการใช้งานแบบ Peer-to-Peer

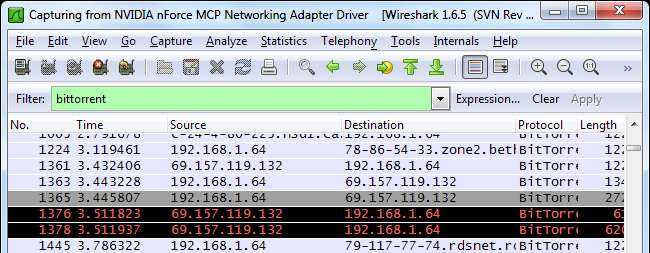

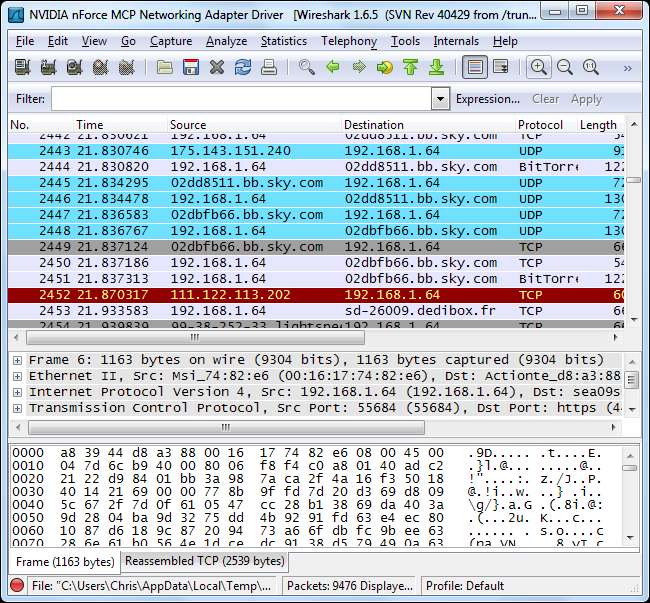

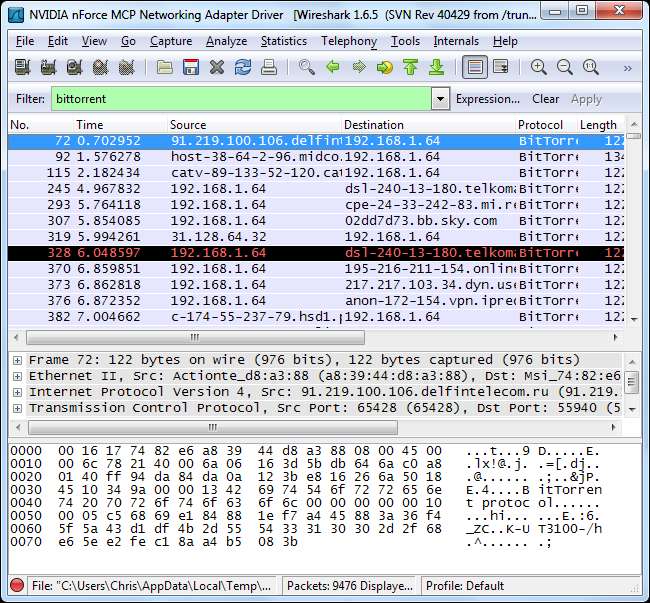

คอลัมน์โปรโตคอล Wireshark แสดงประเภทโปรโตคอลของแต่ละแพ็กเก็ต หากคุณกำลังดูการจับภาพ Wireshark คุณอาจเห็น BitTorrent หรือการรับส่งข้อมูลแบบ peer-to-peer อื่น ๆ แฝงตัวอยู่

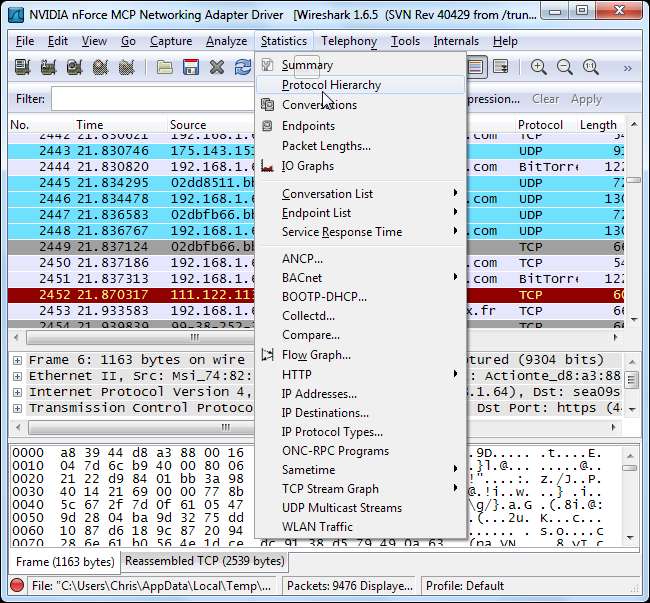

คุณสามารถดูว่ามีการใช้โปรโตคอลใดในเครือข่ายของคุณจากไฟล์ ลำดับชั้นของโปรโตคอล เครื่องมือที่อยู่ใต้ สถิติ เมนู.

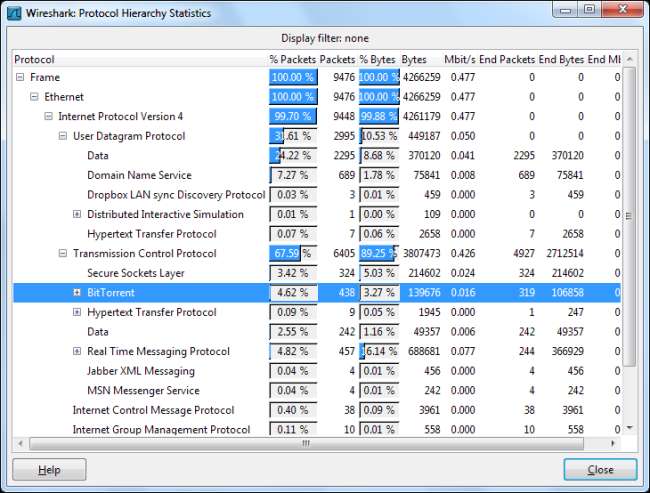

หน้าต่างนี้แสดงรายละเอียดการใช้งานเครือข่ายตามโปรโตคอล จากที่นี่เราจะเห็นว่าเกือบ 5 เปอร์เซ็นต์ของแพ็กเก็ตบนเครือข่ายเป็นแพ็กเก็ต BitTorrent ฟังดูไม่เหมือนมากนัก แต่ BitTorrent ยังใช้แพ็กเก็ต UDP เกือบ 25 เปอร์เซ็นต์ของแพ็คเก็ตที่จัดเป็นแพ็กเก็ตข้อมูล UDP ยังมีการรับส่งข้อมูล BitTorrent ที่นี่

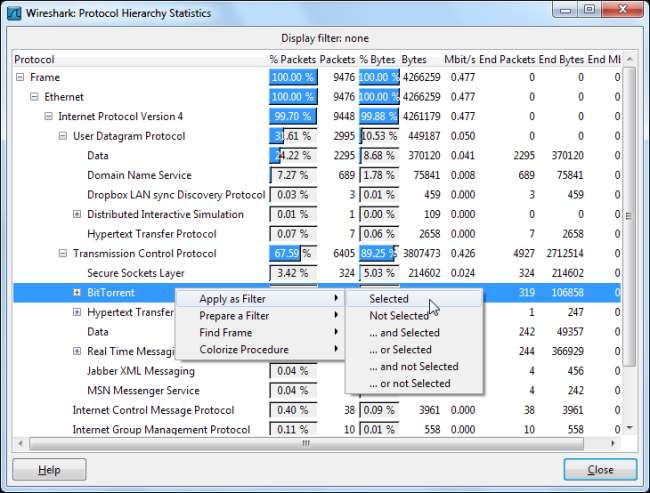

เราสามารถดูเฉพาะแพ็กเก็ต BitTorrent ได้โดยคลิกขวาที่โปรโตคอลและใช้เป็นตัวกรอง คุณสามารถทำเช่นเดียวกันกับการรับส่งข้อมูลแบบ peer-to-peer ประเภทอื่น ๆ ที่อาจมีอยู่เช่น Gnutella, eDonkey หรือ Soulseek

การใช้ตัวเลือกใช้ตัวกรองจะใช้ตัวกรอง“ bittorrent. ” คุณสามารถข้ามเมนูคลิกขวาและดูการรับส่งข้อมูลของโปรโตคอลได้โดยพิมพ์ชื่อลงในช่องตัวกรองโดยตรง

จากการรับส่งข้อมูลที่กรองแล้วเราจะเห็นว่าที่อยู่ IP ในเครื่องของ 192.168.1.64 ใช้ BitTorrent

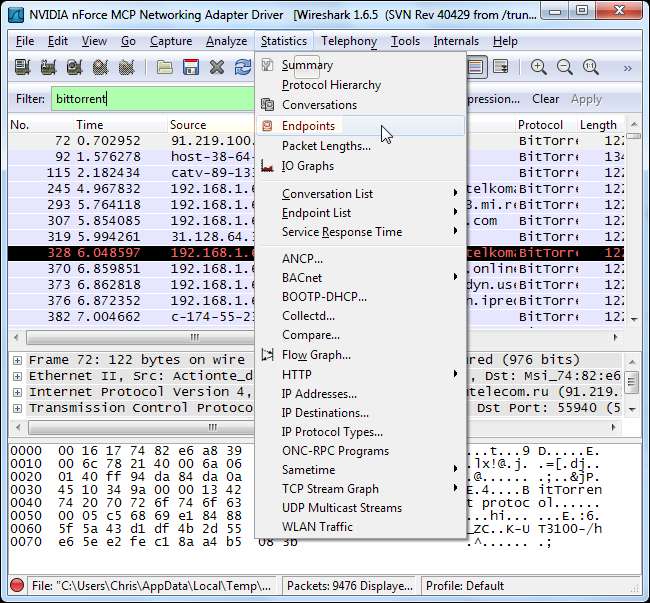

หากต้องการดูที่อยู่ IP ทั้งหมดโดยใช้ BitTorrent เราสามารถเลือกได้ จุดสิ้นสุด ใน สถิติ เมนู.

คลิกไปที่ไฟล์ IPv4 และเปิดใช้งานแท็บ“ จำกัด การแสดงตัวกรอง ” กล่องกาเครื่องหมาย คุณจะเห็นทั้งที่อยู่ IP ระยะไกลและในเครื่องที่เชื่อมโยงกับการรับส่งข้อมูล BitTorrent ที่อยู่ IP ในเครื่องควรปรากฏที่ด้านบนสุดของรายการ

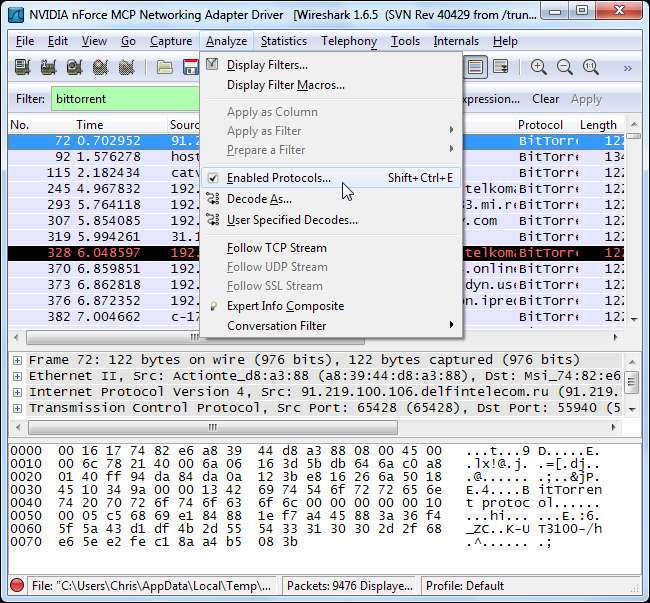

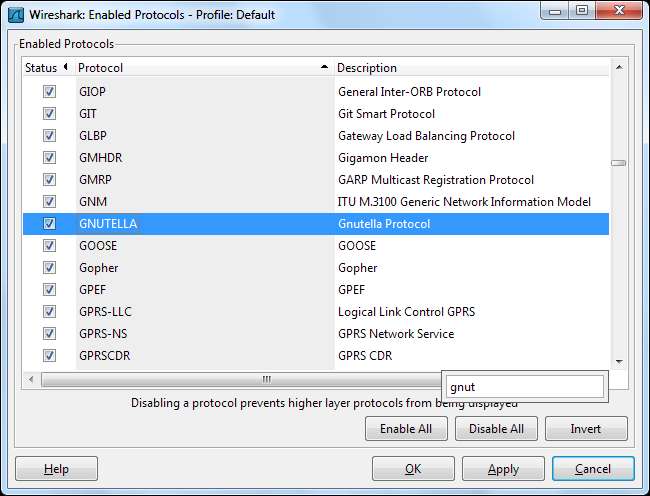

หากคุณต้องการดูโปรโตคอลประเภทต่างๆที่ Wireshark รองรับและชื่อตัวกรองให้เลือก เปิดใช้งานโปรโตคอล ภายใต้ วิเคราะห์ เมนู.

คุณสามารถเริ่มพิมพ์โปรโตคอลเพื่อค้นหาได้ในหน้าต่าง Enabled Protocols

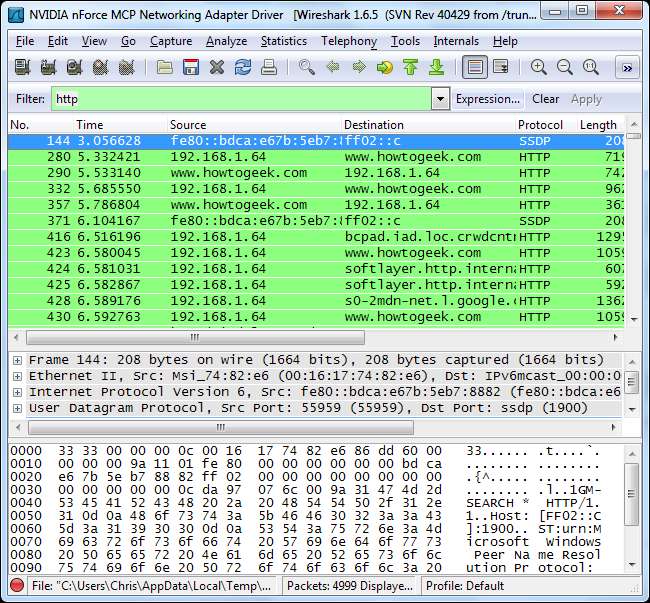

ตรวจสอบการเข้าถึงเว็บไซต์

ตอนนี้เรารู้วิธีแบ่งทราฟฟิกตามโปรโตคอลแล้วเราสามารถพิมพ์“ http ” ลงในช่องตัวกรองเพื่อดูเฉพาะการรับส่งข้อมูล HTTP ด้วย ตัวเลือก“ เปิดใช้งานการแก้ปัญหาชื่อเครือข่าย” ตรวจสอบแล้วเราจะเห็นชื่อของเว็บไซต์ที่เข้าถึงบนเครือข่าย

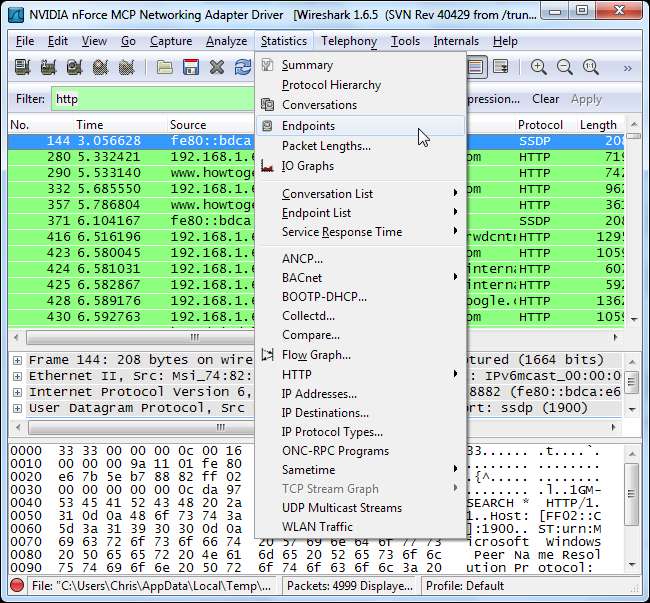

อีกครั้งเราสามารถใช้ไฟล์ จุดสิ้นสุด ตัวเลือกใน สถิติ เมนู.

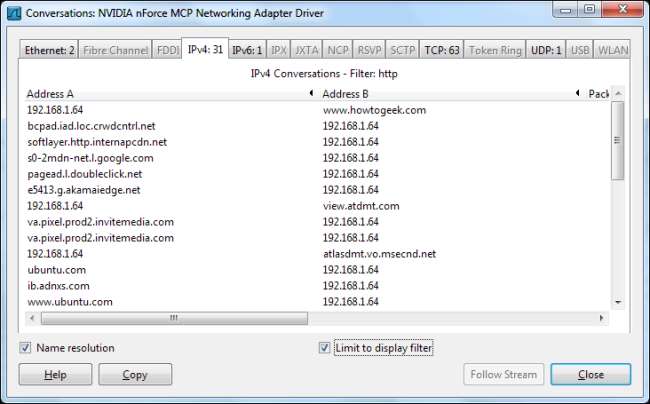

คลิกไปที่ไฟล์ IPv4 และเปิดใช้งานแท็บ“ จำกัด การแสดงตัวกรอง ” กล่องกาเครื่องหมายอีกครั้ง คุณควรตรวจสอบให้แน่ใจว่า ความละเอียดของชื่อ "ช่องทำเครื่องหมายถูกเปิดใช้งานมิฉะนั้นคุณจะเห็นเฉพาะที่อยู่ IP

จากที่นี่เราสามารถดูเว็บไซต์ที่เข้าถึงได้ เครือข่ายโฆษณาและเว็บไซต์ของบุคคลภายนอกที่โฮสต์สคริปต์ที่ใช้ในเว็บไซต์อื่นจะปรากฏในรายการด้วย

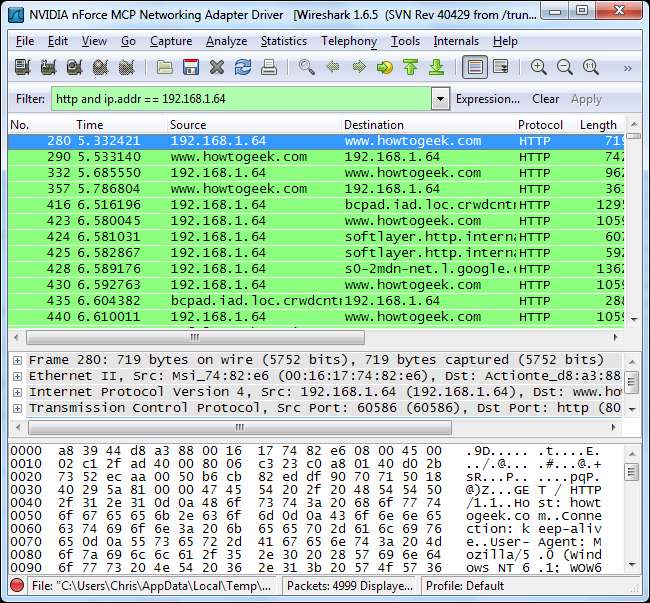

หากเราต้องการแยกย่อยตามที่อยู่ IP เฉพาะเพื่อดูว่าที่อยู่ IP เดียวกำลังเรียกดูอะไรอยู่เราก็สามารถทำได้เช่นกัน ใช้ตัวกรองรวม http และ ip.addr == [IP address] เพื่อดูการรับส่งข้อมูล HTTP ที่เชื่อมโยงกับที่อยู่ IP เฉพาะ

เปิดกล่องโต้ตอบปลายทางอีกครั้งและคุณจะเห็นรายการเว็บไซต์ที่เข้าถึงโดยที่อยู่ IP นั้น ๆ

ทั้งหมดนี้เป็นเพียงการขีดข่วนพื้นผิวของสิ่งที่คุณสามารถทำได้ด้วย Wireshark คุณสามารถสร้างตัวกรองขั้นสูงเพิ่มเติมหรือแม้แต่ใช้เครื่องมือ Firewall ACL Rules จากไฟล์ โพสต์เทคนิค Wireshark เพื่อปิดกั้นประเภทการเข้าชมที่คุณจะพบได้อย่างง่ายดายที่นี่