Il tuo smartphone e altri dispositivi che utilizzano il Wi-Fi trasmettono un numero univoco quando cercano reti Wi-Fi nelle vicinanze. L'indirizzo MAC univoco di un dispositivo viene inviato insieme a "richieste di sonda" che cercano reti Wi-Fi nelle vicinanze.

Questo problema di monitoraggio non è solo teorico. Inserzionisti a Londra ha utilizzato bidoni della spazzatura abilitati al Wi-Fi per monitorare i movimenti delle persone in città . La specifica Wi-Fi non era progettata per un mondo in cui le persone portavano dispositivi di scansione Wi-Fi in tasca tutto il giorno.

Perché i tuoi dispositivi hanno indirizzi MAC univoci

RELAZIONATO: Come (e perché) modificare il tuo indirizzo MAC su Windows, Linux e Mac

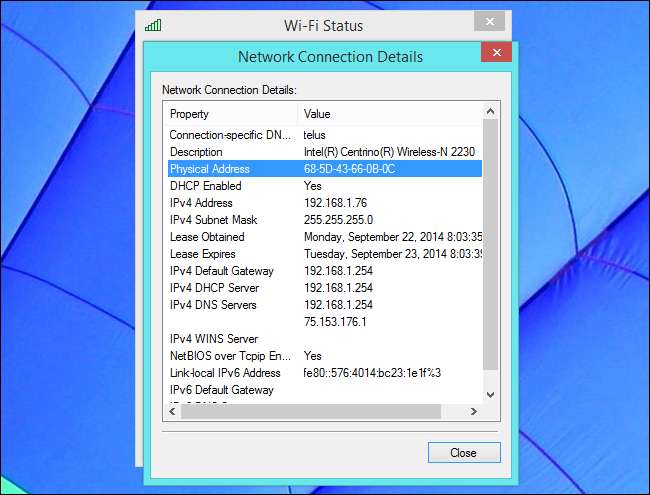

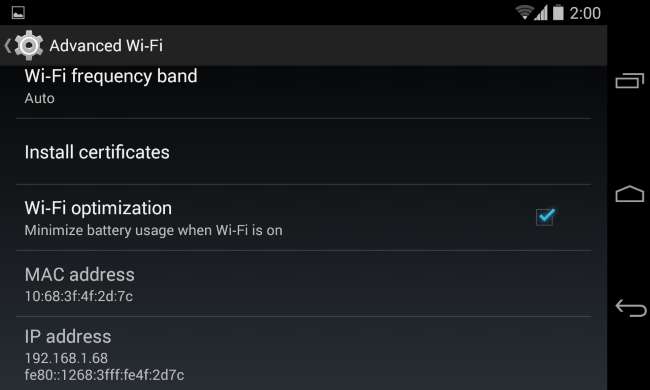

Ogni interfaccia di rete fisica, che si tratti di una scheda Ethernet cablata in un PC desktop o di un chipset Wi-Fi in uno smartphone, viene fornita con un indirizzo MAC univoco. Questo numero è progettato per essere univoco per l'hardware. Ciò consente alle reti a cui ti connetti di identificare il dispositivo.

Ad esempio, a casa, potresti regolare le impostazioni del router di casa su assegna indirizzi IP statici ai tuoi dispositivi in base ai loro indirizzi MAC . Una rete può facilmente monitorare se ti sei connesso in precedenza e assegnare impostazioni univoche al tuo dispositivo. Puoi modificare l'indirizzo MAC di un dispositivo nel software , ma pochissime persone lo fanno.

Fin qui tutto bene. Il problema è come funziona il Wi-Fi e soprattutto come funzionano gli smartphone che portiamo in giro nelle nostre tasche. Questo vale anche per laptop e tablet quando stanno cercando reti Wi-Fi.

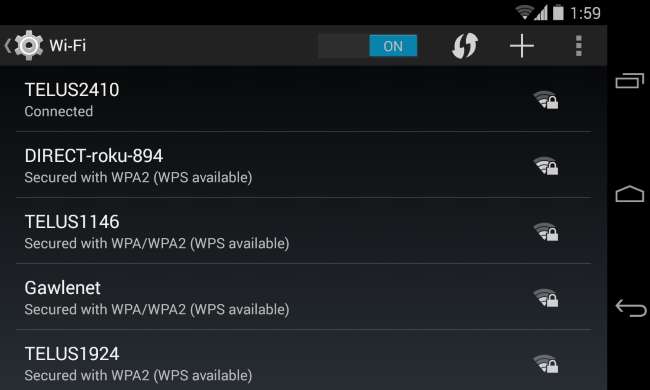

La scansione Wi-Fi trasmette l'indirizzo MAC

A meno che non disattivi il Wi-Fi sul telefono prima di uscire di casa, il telefono cerca automaticamente le reti Wi-Fi disponibili nelle vicinanze mentre ti sposti. Gli smartphone e altri dispositivi in genere utilizzano sia il rilevamento passivo che attivo: ascoltano passivamente la trasmissione di punti di accesso Wi-Fi per far sapere ai dispositivi nelle vicinanze che sono disponibili e trasmettono attivamente le richieste alla ricerca di punti di accesso nelle vicinanze.

A causa del modo in cui è stato progettato il Wi-Fi, un dispositivo che cerca punti di accesso Wi-Fi include il suo indirizzo MAC come parte delle "richieste di sonda" che trasmette ai punti di accesso Wi-Fi vicini. Questo fa parte della specifica Wi-Fi.

Mentre cammini, lo smartphone che hai in tasca trasmette il suo indirizzo MAC affinché chiunque si trovi nel raggio del Wi-Fi lo noti. A meno che non disabiliti il Wi-Fi, questo ti sta accadendo.

Come può essere utilizzato per rintracciarti

Prendi il caso dei bidoni della spazzatura a Londra. I bidoni della spazzatura sono stati posizionati in tutta la città e al loro interno è stato installato l'hardware di monitoraggio WI-Fi. Quindi, i bidoni della spazzatura sono stati collegati in rete. Quando passavi vicino a uno di questi bidoni della spazzatura, il tuo dispositivo inviava richieste di sonda con il suo indirizzo MAC e lo sniffer del bidone della spazzatura prendeva nota dell'indirizzo MAC e della sua posizione. Quando passavi vicino a un altro bidone della spazzatura, questo annotava di nuovo l'indirizzo MAC e la posizione del tuo dispositivo. Queste informazioni possono essere combinate per formare un'immagine dei tuoi movimenti durante la giornata. Gli inserzionisti conoscerebbero le aree che hai visitato e potrebbero provare a indirizzare gli annunci specificamente a te. Con un numero sufficiente di sensori Wi-Fi uniti, sarebbe possibile monitorare i movimenti completi del tuo smartphone nell'arco di un'intera giornata.

Un negozio potrebbe posizionare sniffer Wi-Fi in tutto il negozio e registrare gli indirizzi MAC. Forse hai trascorso un po 'di tempo nella sezione elettronica prima di partire per un'altra sezione del negozio: il negozio potrebbe mostrarti annunci di elettronica.

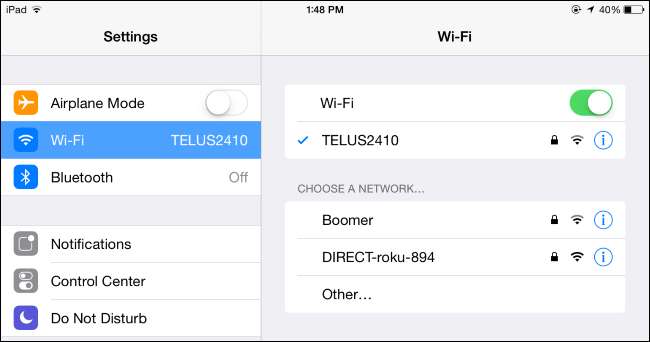

IOS 8 di Apple ha appena risolto questo problema

Apple ha appena risolto questo problema su iPhone (così come iPad e iPod Touch) con iOS 8. iOS 8 randomizza automaticamente l'indirizzo MAC del dispositivo ogni volta che esegue la scansione delle reti Wi-Fi nelle vicinanze. Ciò rende l'indirizzo MAC trasmesso inutile per il monitoraggio.

Altri sistemi operativi dovrebbero seguire nei panni di Apple. Ogni interfaccia di rete viene fornita con un indirizzo MAC specificato nel proprio hardware, ma questo indirizzo MAC può essere sovrascritto: è così che puoi modificare il tuo indirizzo MAC. La perdita di un indirizzo MAC con la scansione Wi-Fi non è effettivamente utile per nulla, ma consente solo un facile monitoraggio dei movimenti di uno smartphone.

No, questa non è una pubblicità per Apple: hanno portato ulteriore attenzione a questo problema risolvendolo in iOS 8. I dispositivi con iOS 7 e versioni precedenti trasmettono i loro indirizzi MAC univoci e possono essere monitorati come dispositivi che eseguono sistemi operativi concorrenti. La soluzione di Apple non deve essere solo Apple: vorremmo che anche Android e Windows Phone la implementassero.

Sì, ciò che Apple ha fatto è tecnicamente contrario alle specifiche Wi-Fi, ma è comunque una buona idea. Non siamo a conoscenza di nulla che effettivamente si interrompa, a parte i sistemi di tracciamento, ovviamente.

Esistono altri modi per tracciare un dispositivo: a causa del modo in cui funzionano le reti, il tuo indirizzo MAC univoco sarà ancora visibile a una rete Wi-Fi a cui ti connetti, ma solo a quella a cui ti connetti. I segnali cellulari potrebbero essere utilizzati anche per monitorare i movimenti del dispositivo. Tuttavia, non ci sono buone ragioni per fare in modo che un dispositivo trasmetta automaticamente un identificatore univoco tutto il giorno.

Forse stiamo solo cercando di trattenere le cateratte dell'onnipresente sorveglianza digitale e del rilevamento della posizione, ma potremmo anche provare e non arrenderci.