Tidak ada yang benar-benar aman, dan kami tidak akan pernah menghilangkan semua kerentanan di luar sana. Namun kami tidak akan melihat banyak kesalahan ceroboh seperti yang kami lihat dari HP, Apple, Intel, dan Microsoft pada tahun 2017.

Tolong, produsen PC: Luangkan waktu pada pekerjaan yang membosankan untuk mengamankan PC kami. Kami membutuhkan keamanan lebih dari yang kami butuhkan adalah fitur-fitur baru.

Apple Meninggalkan Lubang Gaping di macOS, dan Melakukan Pekerjaan Buruk Menambalnya

Jika ini terjadi pada tahun lain, orang akan memegang Mac Apple sebagai alternatif dari kekacauan PC. Namun ini tahun 2017, dan Apple memiliki kesalahan paling amatir dan ceroboh — jadi mari kita mulai dari sana.

TERKAIT: Bug macOS Besar Memungkinkan Login Root Tanpa Kata Sandi. Berikut Fix nya

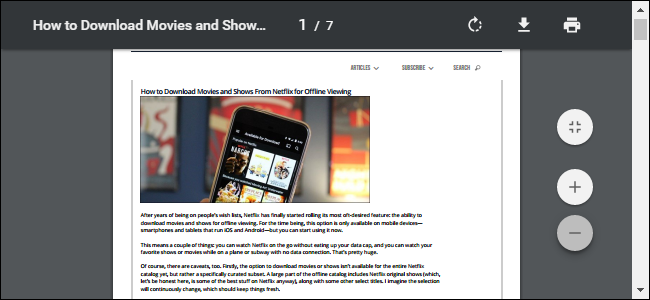

MacOS versi terbaru Apple, yang dikenal sebagai "High Sierra", memiliki file lubang keamanan yang menganga yang memungkinkan penyerang masuk dengan cepat sebagai root dan mendapatkan akses penuh ke PC Anda — hanya dengan mencoba masuk beberapa kali tanpa sandi. Ini bisa terjadi dari jarak jauh melalui Berbagi Layar, dan bahkan bisa melewati Enkripsi FileVault digunakan untuk mengamankan file Anda.

Lebih buruk lagi, tambalan yang dilakukan Apple untuk memperbaikinya tidak serta merta memperbaiki masalah. Jika Anda menginstal pembaruan lain setelahnya (dari sebelum lubang keamanan ditemukan), lubang itu akan terbuka kembali — tambalan Apple tidak disertakan dalam pembaruan OS lainnya. Jadi, bukan hanya itu kesalahan buruk di High Sierra, tapi tanggapan Apple — meski cukup cepat — berantakan.

Ini adalah kesalahan yang luar biasa buruk dari Apple. Jika Microsoft memiliki masalah seperti itu di Windows, eksekutif Apple akan mengambil gambar pot di Windows dalam presentasi untuk tahun-tahun mendatang.

Apple telah terlalu lama menggunakan reputasi keamanan Mac, meskipun Mac masih kurang aman dibandingkan PC Windows dalam beberapa hal mendasar. Misalnya, Mac masih belum punya Boot Aman UEFI untuk mencegah penyerang merusak proses boot, seperti yang dimiliki PC Windows sejak Windows 8. Keamanan oleh ketidakjelasan tidak akan terbang untuk Apple lagi, dan mereka perlu meningkatkannya.

Perangkat Lunak Pra-Instal HP Adalah Kekacauan Mutlak

TERKAIT: Cara Memeriksa Apakah Laptop HP Anda Memiliki Keylogger Conexant

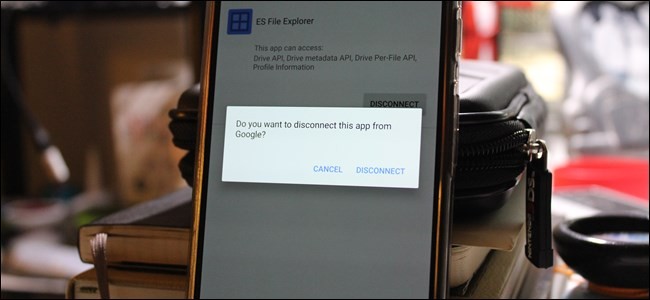

HP tidak memiliki tahun yang baik. Masalah terburuk mereka, yang secara pribadi saya alami di laptop saya, adalah keylogger Conexant . Banyak laptop HP dikirimkan dengan driver audio yang mencatat semua penekanan tombol ke file MicTray.log di komputer, yang dapat dilihat (atau dicuri) siapa pun. Sungguh gila bahwa HP tidak akan menangkap kode debug ini sebelum dikirimkan ke PC. Itu bahkan tidak disembunyikan — itu secara aktif membuat file keylogger!

Ada juga masalah lain yang tidak terlalu serius pada PC HP. Itu HP Touchpoint Manager kontroversi bukanlah “spyware” seperti yang diklaim banyak media, tetapi HP gagal dalam berkomunikasi dengan pelanggannya tentang masalah tersebut, dan perangkat lunak Touchpoint Manager masih merupakan program pemonopoli CPU yang tidak berguna yang tidak diperlukan untuk komputer rumah .

Dan yang terpenting, laptop HP memiliki keylogger lainnya diinstal secara default sebagai bagian dari driver touchpad Synaptics. Yang ini tidak sekonyol Conexant — dinonaktifkan secara default dan tidak dapat diaktifkan tanpa akses administrator — tetapi dapat membantu penyerang menghindari deteksi oleh alat antimalware jika mereka ingin melakukan keylog pada laptop HP. Lebih buruk lagi, Tanggapan HP menyiratkan bahwa produsen PC lain mungkin memiliki driver yang sama dengan keylogger yang sama. Jadi ini mungkin menjadi masalah di industri PC yang lebih luas.

Intel's Secret Processor-Within-a-Processor Penuh Lubang

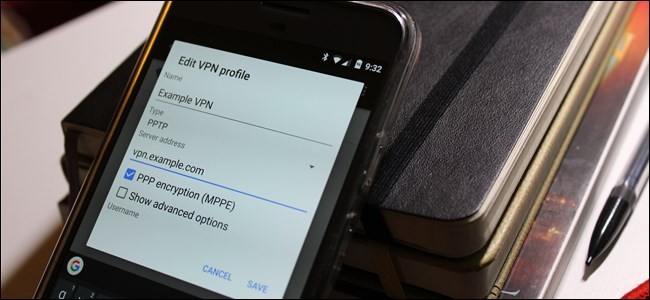

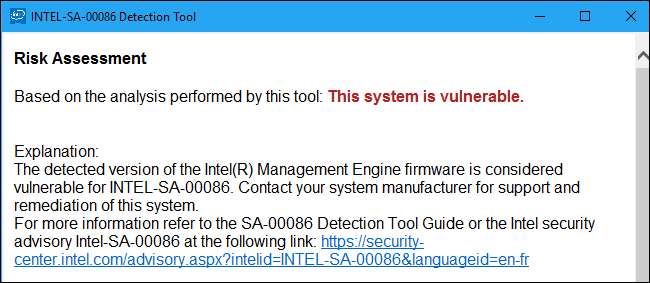

Mesin Manajemen Intel adalah sistem operasi kotak hitam sumber tertutup kecil yang merupakan bagian dari semua chipset Intel modern. Semua PC memiliki Intel Management Engine dalam beberapa konfigurasi, bahkan Mac modern.

Terlepas dari dorongan Intel untuk keamanan dengan ketidakjelasan, kami telah melihat banyak kerentanan keamanan di Intel Management Engine tahun ini. Sebelumnya pada tahun 2017, ada kerentanan yang memungkinkan akses administrasi jarak jauh tanpa kata sandi. Untungnya, ini hanya berlaku untuk PC yang mengaktifkan Intel's Active Management Technology (AMT), sehingga tidak akan memengaruhi PC pengguna rumahan.

Sejak saat itu, kami telah melihat sekumpulan lubang keamanan lain yang perlu ditambal di hampir setiap PC. Banyak PC yang terpengaruh masih belum merilis patch untuk mereka.

Ini sangat buruk karena Intel menolak untuk mengizinkan pengguna dengan cepat menonaktifkan Intel Management Engine dengan pengaturan firmware UEFI (BIOS). Jika Anda memiliki PC dengan Intel ME yang tidak akan diperbarui oleh pabrikan, Anda kurang beruntung dan akan memiliki PC yang rentan selamanya… yah, sampai Anda membeli yang baru.

Dengan tergesa-gesa Intel meluncurkan perangkat lunak administrasi jarak jauh mereka sendiri yang dapat bekerja bahkan saat PC dimatikan, mereka memperkenalkan target menarik untuk disusupi oleh penyerang. Serangan terhadap mesin Manajemen Intel akan bekerja pada hampir semua PC modern. Pada 2017, kami melihat konsekuensi pertama dari hal itu.

Bahkan Microsoft Membutuhkan Sedikit Pandangan Jauh ke Depan

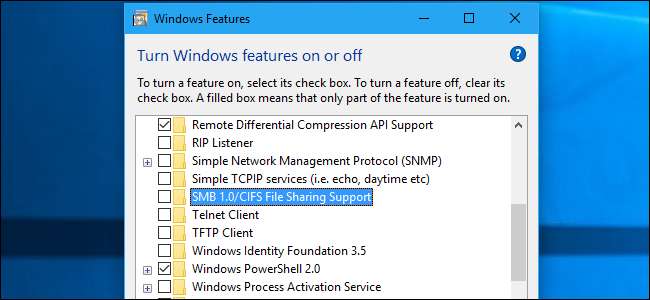

TERKAIT: Cara Menonaktifkan SMBv1 dan Melindungi PC Windows Anda Dari Serangan

Akan mudah untuk menunjuk ke Microsoft dan mengatakan bahwa setiap orang perlu belajar darinya Inisiatif Komputasi Tepercaya Microsoft , yang dimulai pada hari-hari Windows XP.

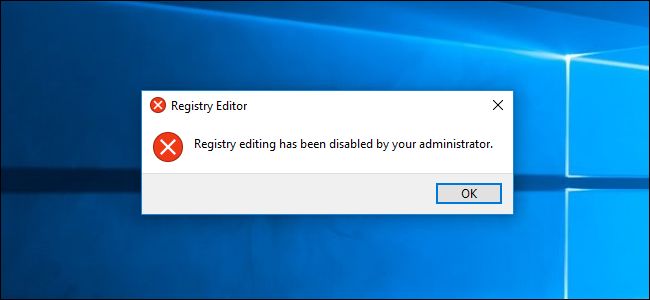

Tetapi bahkan Microsoft sedikit ceroboh tahun ini. Ini bukan hanya tentang lubang keamanan normal seperti yang buruk eksekusi kode jarak jauh lubang di Windows Defender, tetapi masalah yang seharusnya dapat dilihat dengan mudah oleh Microsoft.

Jahat Ingin menangis dan Petya Epidemi malware pada tahun 2017 menyebar menggunakan celah keamanan protokol SMBv1 kuno . Semua orang tahu bahwa protokol ini sudah tua dan rentan, dan Microsoft bahkan merekomendasikan untuk menonaktifkannya. Tapi, terlepas dari semua itu, tetap saja diaktifkan secara default di Windows 10 hingga file Pembaruan Musim Gugur Pembuat . Dan itu hanya dinonaktifkan karena serangan besar-besaran mendorong Microsoft untuk akhirnya mengatasi masalah tersebut.

Itu berarti bahwa Microsoft sangat peduli dengan kompatibilitas lama sehingga itu akan membuat pengguna Windows menyerang daripada secara proaktif menonaktifkan fitur yang sangat sedikit orang butuhkan. Microsoft bahkan tidak perlu menghapusnya — cukup nonaktifkan secara default! Organisasi dapat dengan mudah mengaktifkannya kembali untuk tujuan lama, dan pengguna rumahan tidak akan rentan terhadap dua epidemi terbesar tahun 2017. Microsoft membutuhkan pandangan jauh ke depan untuk menghapus fitur seperti ini sebelum menyebabkan masalah besar.

Perusahaan-perusahaan ini tentu saja bukan satu-satunya yang mengalami masalah. 2017 melihat Lenovo akhirnya menetap dengan Komisi Perdagangan Federal AS atas pemasangan Perangkat lunak man-in-the-middle “Superfish” di PC pada tahun 2015. Dell juga mengirimkan file sertifikat root yang akan memungkinkan serangan man-in-the-middle kembali pada tahun 2015.

Ini semua sepertinya terlalu berlebihan. Sudah saatnya semua orang yang terlibat menjadi lebih serius tentang keamanan, meskipun mereka harus menunda beberapa fitur baru yang keren. Melakukannya mungkin tidak menjadi berita utama… tetapi itu akan mencegah berita utama yang tidak ingin kita lihat.

Kredit gambar: ja-gambar /Shutterstock.com, PhuShutter /Shutterstock.com