Nic nie jest całkowicie bezpieczne i nigdy nie wyeliminujemy wszystkich dostępnych luk. Ale nie powinniśmy widzieć tylu niechlujnych błędów, jakie widzieliśmy w firmach HP, Apple, Intel i Microsoft w 2017 roku.

Producenci komputerów PC: poświęćcie czas na nudną pracę, aby nasze komputery były bezpieczne. Potrzebujemy bezpieczeństwa bardziej niż nowych, błyszczących funkcji.

Apple zostawił lukę w macOS i wykonał złą robotę, naprawiając go

Gdyby to był jakikolwiek inny rok, ludzie trzymaliby komputery Mac Apple jako alternatywę dla chaosu na PC. Ale jest rok 2017 i Apple popełniło najbardziej amatorski, niechlujny błąd ze wszystkich - więc zacznijmy od tego.

ZWIĄZANE Z: Ogromny błąd macOS umożliwia logowanie roota bez hasła. Oto poprawka

Najnowsza wersja systemu macOS firmy Apple, znana jako „High Sierra”, miała rozszerzenie ziejąca dziura w zabezpieczeniach Pozwoliło to atakującym szybko zalogować się jako root i uzyskać pełny dostęp do Twojego komputera - wystarczy, że kilka razy spróbujesz zalogować się bez hasła. Może się to zdarzyć zdalnie poprzez udostępnianie ekranu, a nawet może obejść plik Szyfrowanie FileVault służy do zabezpieczania twoich plików.

Co gorsza, łatki, które Apple pośpieszyły, aby to naprawić, niekoniecznie rozwiązały problem. Jeśli później zainstalujesz kolejną aktualizację (sprzed znalezienia luki w zabezpieczeniach), otworzy się ona ponownie - łatka Apple nie została uwzględniona w żadnych innych aktualizacjach systemu operacyjnego. Więc nie tylko był to poważny błąd w High Sierra, ale odpowiedź Apple - choć dość szybka - była bałaganem.

To niewiarygodnie poważny błąd Apple. Gdyby Microsoft miał taki problem w Windowsie, dyrektorzy Apple'a przez wiele lat robiliby prezentacje w Windowsie.

Apple zbyt długo troszczył się o reputację zabezpieczeń komputerów Mac, mimo że komputery Mac są nadal mniej bezpieczne niż komputery z systemem Windows pod pewnymi podstawowymi względami. Na przykład komputery Mac nadal nie mają Bezpieczne uruchamianie UEFI aby uniemożliwić atakującym manipulowanie procesem rozruchu, tak jak miało to miejsce w przypadku komputerów z systemem Windows od czasu Windows 8. Zabezpieczenia przez zapomnienie nie będą już latać dla Apple i muszą go przyspieszyć.

Wstępnie zainstalowane oprogramowanie HP to absolutny bałagan

ZWIĄZANE Z: Jak sprawdzić, czy Twój laptop HP ma Conexant Keylogger

HP nie miał dobrego roku. Najgorszym problemem, jakiego osobiście doświadczyłem na swoim laptopie, był keylogger Conexant . Wiele laptopów HP było dostarczanych ze sterownikiem audio, który rejestrował wszystkie naciśnięcia klawiszy w pliku MicTray.log na komputerze, który każdy mógł przeglądać (lub ukraść). To absolutnie szalone, że HP nie przechwyciłby tego kodu debugowania przed wysłaniem go na komputery PC. Nie był nawet ukryty - aktywnie tworzył plik keyloggera!

W komputerach HP były także inne, mniej poważne problemy. Plik HP Touchpoint Manager kontrowersje nie były do końca „spyware”, jak twierdziło wiele mediów, ale HP nie udało się skomunikować z klientami o problemie, a oprogramowanie Touchpoint Manager było nadal bezużytecznym, obciążającym procesor programem, który nie jest konieczny dla komputerów domowych .

A do tego jeszcze laptopy HP jeszcze jeden keylogger instalowany domyślnie jako część sterowników touchpada Synaptics. Ten nie jest tak śmieszny jak Conexant - jest domyślnie dezaktywowany i nie można go włączyć bez dostępu administratora - ale może pomóc atakującym w uniknięciu wykrycia przez narzędzia chroniące przed złośliwym oprogramowaniem, jeśli chcieliby zalogować się na klawiaturze laptopa HP. Jeszcze gorzej, Odpowiedź HP oznacza, że inni producenci komputerów PC mogą mieć ten sam sterownik z tym samym keyloggerem. Może to więc stanowić problem w całej branży PC.

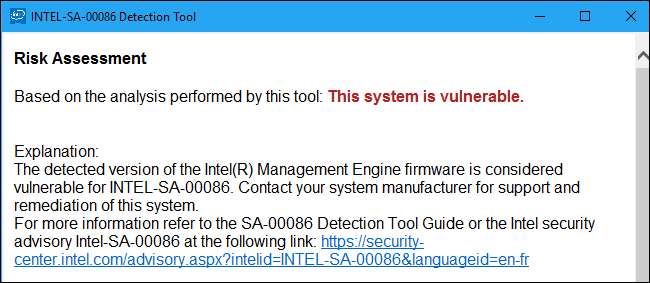

Tajny procesor firmy Intel w procesorze jest pełen dziur

Mechanizm zarządzania firmy Intel to mały system operacyjny typu czarna skrzynka o zamkniętym kodzie źródłowym, który jest częścią wszystkich nowoczesnych chipsetów firmy Intel. Wszystkie komputery PC mają w jakiejś konfiguracji Intel Management Engine, nawet nowoczesne komputery Mac.

Pomimo widocznego nacisku firmy Intel na bezpieczeństwo poprzez ukrywanie, w tym roku zauważyliśmy wiele luk w zabezpieczeniach Intel Management Engine. Wcześniej w 2017 roku istniała luka, która umożliwiała zdalny dostęp administracyjny bez hasła. Na szczęście dotyczyło to tylko komputerów z aktywowaną technologią Intel Active Management Technology (AMT), więc nie wpłynęłoby to na komputery użytkowników domowych.

Jednak od tamtego czasu widzieliśmy wiele innych luk w zabezpieczeniach, które trzeba było załatać praktycznie na każdym komputerze. Wiele komputerów, których dotyczy problem, wciąż nie ma jeszcze wydanych poprawek.

Jest to szczególnie złe, ponieważ Intel nie pozwala użytkownikom na szybkie wyłączenie silnika zarządzania Intel z ustawieniem oprogramowania układowego UEFI (BIOS). Jeśli masz komputer z Intel ME, którego producent nie zaktualizuje, nie masz szczęścia i na zawsze będziesz mieć wrażliwy komputer… cóż, dopóki nie kupisz nowego.

W pośpiechu Intela, aby uruchomić własne oprogramowanie do zdalnej administracji, które może działać nawet wtedy, gdy komputer jest wyłączony, przedstawili atrakcyjny cel dla atakujących. Ataki na silnik Intel Management zadziałają praktycznie na każdym nowoczesnym komputerze PC. W 2017 roku widzimy pierwsze tego konsekwencje.

Nawet Microsoft potrzebuje trochę przewidywania

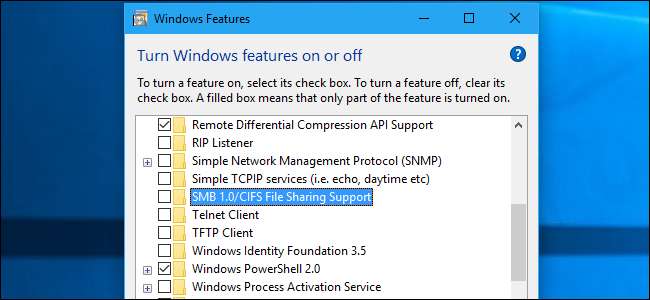

ZWIĄZANE Z: Jak wyłączyć SMBv1 i chronić komputer z systemem Windows przed atakiem

Łatwo byłoby wskazać na Microsoft i powiedzieć, że każdy musi się od niego uczyć Inicjatywa Microsoft Trustworthy Computing , który rozpoczął się w czasach Windows XP.

Ale nawet Microsoft był w tym roku trochę niechlujny. Nie chodzi tylko o normalne dziury w zabezpieczeniach, takie jak paskudne zdalne wykonanie kodu dziura w programie Windows Defender, ale problemy Microsoft powinien z łatwością zauważyć nadchodzące.

Paskudny WannaCry i Petya W 2017 roku epidemie złośliwego oprogramowania rozprzestrzeniły się za pomocą luk w zabezpieczeniach starożytny protokół SMBv1 . Wszyscy wiedzieli, że ten protokół jest stary i podatny na ataki, a Microsoft zalecił nawet wyłączenie go. Ale mimo wszystko było nadal włączone domyślnie w systemie Windows 10 do Aktualizacja Fall Creators . Został wyłączony tylko dlatego, że masowe ataki zmusiły Microsoft do ostatecznego rozwiązania problemu.

Oznacza to, że Microsoft tak bardzo troszczy się o starszą kompatybilność, że otworzy użytkowników systemu Windows na atak, zamiast proaktywnie wyłączać funkcje, których potrzebuje niewiele osób. Microsoft nawet nie musiał go usuwać - po prostu wyłącz go domyślnie! Organizacje mogłyby z łatwością włączyć go ponownie do celów starszych, a użytkownicy domowi nie byliby narażeni na dwie największe epidemie w 2017 roku. Microsoft potrzebuje przewidywania, aby usunąć takie funkcje, zanim spowodują tak poważne problemy.

Oczywiście nie tylko te firmy mają problemy. W 2017 roku firma Lenovo w końcu się ustatkował z Federalną Komisją Handlu Stanów Zjednoczonych w sprawie instalowania Oprogramowanie man-in-the-middle „Superfish” na komputerach PC w 2015 roku. Firma Dell dostarczyła również plik certyfikat główny co pozwoliłoby na atak typu man-in-the-middle w 2015 roku.

To wszystko wydaje się po prostu za dużo. Najwyższy czas, aby wszyscy zaangażowani poważnie podchodzili do kwestii bezpieczeństwa, nawet jeśli będą musieli opóźnić kilka nowych, błyszczących funkcji. Może to nie trafić na nagłówki gazet… ale zapobiegnie pojawianiu się nagłówków, których nikt z nas nie chce widzieć.

Kredyt obrazu: ja-images /Shutterstock.com, PhuShutter /Shutterstock.com