Ніщо не є абсолютно безпечним, і ми ніколи не усунемо всі вразливі місця. Але ми не повинні бачити стільки неакуратних помилок, скільки ми спостерігали від HP, Apple, Intel та Microsoft у 2017 році.

Будь ласка, виробники ПК: витратьте час на нудну роботу, щоб зробити наші ПК безпечними. Безпека нам потрібна більше, ніж блискучі нові функції.

Apple залишив зяючу діру в macOS і зробив погану роботу, виправивши це

Якби це був інший рік, люди тримали б Mac Mac Apple як альтернативу хаосу на ПК. Але це 2017 рік, і Apple мала найдивовижнішу, недбалу помилку з усіх - тож давайте почнемо там.

ПОВ'ЯЗАНІ: Величезна помилка macOS дозволяє корінному входу без пароля. Ось виправлення

Остання версія macOS від Apple, відома як "High Sierra", мала зяюча діра в безпеці що дозволило зловмисникам швидко ввійти як root і отримати повний доступ до ПК - просто спробувавши кілька разів увійти без пароля. Це може статися віддалено за допомогою спільного використання екрана, і це може навіть обійти Шифрування FileVault використовується для захисту ваших файлів.

Гірше того, що виправлення, які Apple викинула, щоб виправити це, не обов'язково вирішували проблему. Якщо ви встановили інше оновлення пізніше (з того часу, поки не було знайдено отвір у безпеці), воно знову відкрило б отвір - виправлення Apple не було включено в жодні інші оновлення ОС. Тож не лише помилково помилилась у High Sierra, але й реакція Apple - хоча і досить швидка - була безладною.

Це неймовірно погана помилка від Apple. Якби у Microsoft була така проблема в Windows, керівники Apple робили б постріли в Windows у презентаціях на довгі роки.

Apple надто довго покладається на репутацію безпеки Mac, хоча Mac все ще є менш захищеними, ніж ПК з Windows, деякими основними способами. Наприклад, Mac все ще не має Безпечне завантаження UEFI щоб запобігти втручанню зловмисників у процес завантаження, як це було у ПК з Windows з часів Windows 8. Захист через неясність більше не збирається літати для Apple, і їм потрібно його посилити.

Попередньо встановлене програмне забезпечення HP - це абсолютно безлад

ПОВ'ЯЗАНІ: Як перевірити, чи має ваш ноутбук HP модуль кейлоггера Conexant

У HP не було гарного року. Найгіршою їхньою проблемою, яку я особисто відчув на своєму ноутбуці, була кейлоггер Conexant . Багато ноутбуків HP постачаються із звуковим драйвером, який реєструє всі натискання клавіш у файлі MicTray.log на комп'ютері, який кожен може переглянути (або вкрасти). Абсолютно божевільно, що HP не перехопить цей код налагодження до того, як він надійде на ПК. Це навіть не було приховано - він активно створював файл кейлоггера!

У ПК HP були й інші, менш серйозні проблеми. HP Touchpoint Manager суперечки були не зовсім "шпигунськими програмами", як стверджували багато ЗМІ, але HP не вдалося зв'язатись із клієнтами про проблему, а програмне забезпечення Touchpoint Manager все ще було марною програмою, яка не потребує домашніх комп'ютерів .

І до всього іншого, ноутбуки HP мали ще один кейлоггер встановлений за замовчуванням як частина драйверів тачпада Synaptics. Цей не такий смішний, як Conexant - він за замовчуванням деактивований і не може бути ввімкнений без доступу адміністратора, - але він може допомогти зловмисникам ухилитися від виявлення за допомогою програм антивірусного програмного забезпечення, якщо вони хочуть вносити журнали в ноутбук HP. Ще гірше, Відповідь HP означає, що інші виробники ПК можуть мати той самий драйвер з тим самим кейлоггером. Тож це може бути проблемою для ширшої галузі ПК.

Секретний процесор Intel "всередині процесора" заповнений отворами

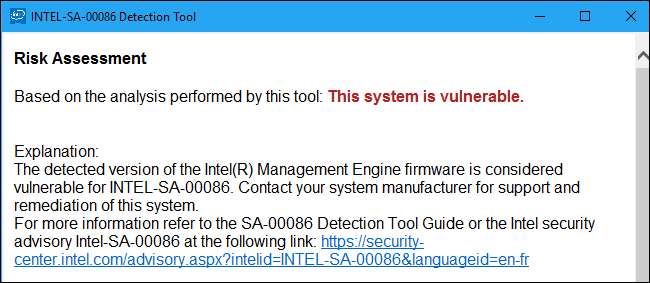

Механізм управління Intel - це невелика операційна система із закритим кодом, яка є частиною всіх сучасних чіпсетів Intel. Усі ПК мають Intel Management Engine у певній конфігурації, навіть сучасні Mac.

Незважаючи на очевидний поштовх Intel до забезпечення безпеки через невідомість, цього року ми бачили багато вразливих місць у системі керування Intel. Раніше в 2017 році існувала уразливість, яка дозволяла віддалений доступ адміністрації без пароля. На щастя, це стосувалося лише ПК, на яких активована технологія активного управління Intel (AMT), тому це не вплине на ПК домашніх користувачів.

Однак з тих пір ми бачили безліч інших дірок у безпеці, які потрібно було виправити практично на кожному ПК. Багато з постраждалих ПК досі не мали випусків для них.

Це особливо погано, оскільки Intel відмовляє користувачам швидко вимикати Intel Management Engine за допомогою налаштування прошивки UEFI (BIOS). Якщо у вас є ПК з Intel ME, який виробник не буде оновлювати, вам не пощастило і ви матимете вразливий ПК назавжди ... ну, поки ви не придбаєте новий.

Поспішаючи Intel запустити власне програмне забезпечення для віддаленого адміністрування, яке може працювати навіть при вимкненому ПК, вони представили соковиту мішень для зловмисників. Атаки на двигун Intel Management будуть працювати практично на будь-якому сучасному ПК. У 2017 році ми спостерігаємо перші наслідки цього.

Навіть Microsoft потребує невеликого передбачення

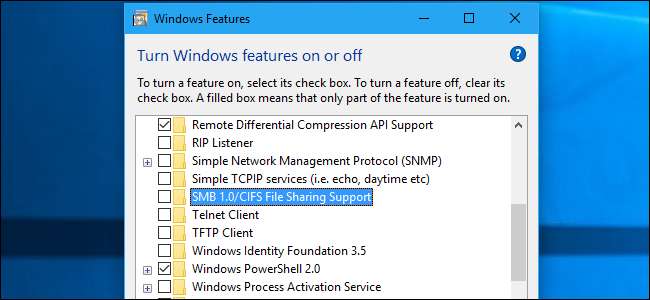

ПОВ'ЯЗАНІ: Як вимкнути SMBv1 та захистити ПК від Windows від нападів

Легко було б вказати на Microsoft і сказати, що кожному потрібно вчитися Ініціатива обчислювальної техніки від Microsoft , який розпочався за днів Windows XP.

Але навіть Microsoft цього року була трохи недбалою. Це стосується не лише звичайних дірок у безпеці, таких як неприємні віддалене виконання коду діра в Windows Defender, але проблеми, які Microsoft повинна була легко бачити, наближаються.

Гадкий WannaCry і Петя епідемії шкідливого програмного забезпечення в 2017 році поширилися, використовуючи діри в безпеці древній протокол SMBv1 . Усі знали, що цей протокол старий і вразливий, і Microsoft навіть рекомендувала його відключити. Але, незважаючи на все це, це все-таки було увімкнено за замовчуванням на Windows 10 до Осінні оновлення для творців . І це було виключено лише тому, що масові атаки штовхнули Microsoft остаточно вирішити проблему.

Це означає, що Microsoft так піклується про застарілу сумісність, що вона відкриє користувачів Windows для атаки, а не попереджуючого вимкнення функцій, яких потребує дуже мало людей. Microsoft навіть не довелося його видаляти - просто вимкніть його за замовчуванням! Організації могли б легко ввімкнути його для застарілих цілей, а домашні користувачі не були б вразливими до двох найбільших епідемій 2017 року. Корпорація Майкрософт потребує передбачення, щоб видалити такі функції, перш ніж вони спричинять такі серйозні проблеми.

Звичайно, проблеми не лише у цих компаній. 2017 побачив Lenovo нарешті оселившись з Федеральною торговою комісією США щодо встановлення Програмне забезпечення "Superfish", що займається посередництвом на ПК ще в 2015 році. Dell також поставила a кореневий сертифікат що дозволило б атакувати людину посередині ще в 2015 році.

Це все здається занадто багато. Настав час, щоб усі залучені люди стали більш серйозно ставитися до безпеки, навіть якщо їм доведеться відкласти деякі блискучі нові функції. Це може не сприймати заголовки ... але це заважатиме заголовкам, які ніхто з нас не хоче бачити.

Кредит зображення: ja-образи /Shutterstock.com, PhuShutter /Shutterstock.com