Rien n’est parfaitement sécurisé et nous n’éliminerons jamais toutes les vulnérabilités. Mais nous ne devrions pas voir autant d'erreurs bâclées que celles que nous avons vues de HP, Apple, Intel et Microsoft en 2017.

S'il vous plaît, fabricants de PC: passez du temps sur le travail ennuyeux pour sécuriser nos PC. Nous avons plus besoin de sécurité que de nouvelles fonctionnalités brillantes.

Apple a laissé un trou béant dans macOS et a fait un mauvais travail en le corrigeant

Si c'était une autre année, les gens garderaient les Mac d'Apple comme une alternative au chaos des PC. Mais nous sommes en 2017, et Apple a eu l'erreur la plus amateur et la plus bâclée de toutes - alors commençons par là.

EN RELATION: Un énorme bogue macOS permet la connexion root sans mot de passe. Voici le correctif

La dernière version d'Apple de macOS, connue sous le nom de «High Sierra», avait un trou de sécurité béant cela a permis aux attaquants de se connecter rapidement en tant que root et d'obtenir un accès complet à votre PC, simplement en essayant de se connecter plusieurs fois sans mot de passe. Cela pourrait se produire à distance via le partage d'écran, et cela pourrait même contourner le Chiffrement FileVault utilisé pour sécuriser vos fichiers.

Pire encore, les correctifs que Apple s'est précipités pour résoudre ce problème n'ont pas nécessairement résolu le problème. Si vous avez installé une autre mise à jour par la suite (avant que la faille de sécurité ne soit trouvée), elle rouvrirait le trou - le correctif d'Apple n'a été inclus dans aucune autre mise à jour du système d'exploitation. Donc, non seulement ce fut une grave erreur dans High Sierra en premier lieu, mais la réponse d'Apple - bien qu'assez rapide - a été un désordre.

C'est une erreur incroyablement grave d'Apple. Si Microsoft avait un tel problème dans Windows, les dirigeants d'Apple prendraient des photos de pot à Windows dans des présentations pour les années à venir.

Apple se fie depuis trop longtemps à la réputation de sécurité du Mac, même si les Mac sont toujours moins sécurisés que les PC Windows à certains égards. Par exemple, les Mac n'ont toujours pas Démarrage sécurisé UEFI pour empêcher les attaquants de falsifier le processus de démarrage, comme le font les PC Windows depuis Windows 8. La sécurité par l'obscurité ne volera plus pour Apple, et ils doivent l'intensifier.

Le logiciel préinstallé de HP est un véritable gâchis

EN RELATION: Comment vérifier si votre ordinateur portable HP dispose du keylogger Conexant

HP n'a pas eu une bonne année. Leur pire problème, que j'ai personnellement rencontré sur mon ordinateur portable, était le keylogger Conexant . De nombreux ordinateurs portables HP sont livrés avec un pilote audio qui enregistre toutes les pressions sur les touches dans un fichier MicTray.log sur l'ordinateur, que n'importe qui peut voir (ou voler). C’est absolument fou que HP n’attrape pas ce code de débogage avant d’être livré sur les PC. Il n’était même pas caché - il créait activement un fichier keylogger!

Il y a eu également d'autres problèmes moins graves dans les ordinateurs HP. le HP Touchpoint Manager la controverse n'était pas tout à fait un «logiciel espion» comme le prétendaient de nombreux médias, mais HP n'a pas réussi à communiquer avec ses clients à propos du problème, et le logiciel Touchpoint Manager était toujours un programme inutile, monopolisant le processeur qui n'est pas nécessaire pour les ordinateurs personnels .

Et pour couronner le tout, les ordinateurs portables HP avaient encore un autre keylogger installé par défaut dans le cadre des pilotes du pavé tactile Synaptics. Celui-ci n'est pas aussi ridicule que Conexant - il est désactivé par défaut et ne peut pas être activé sans accès administrateur - mais il pourrait aider les attaquants à échapper à la détection par des outils anti-programme malveillant s'ils voulaient enregistrer au clavier un ordinateur portable HP. Pire encore, Réponse de HP implique que d'autres fabricants de PC peuvent avoir le même pilote avec le même keylogger. Cela peut donc être un problème dans l'ensemble de l'industrie des PC.

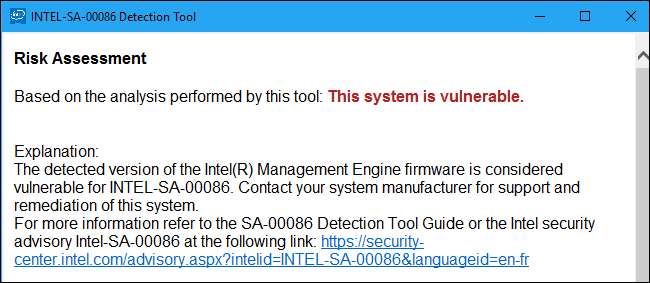

Intel's Secret Processor-Within-a-Processor est criblé de trous

Moteur de gestion d'Intel est un petit système d’exploitation boîte noire à source fermée qui fait partie de tous les chipsets Intel modernes. Tous les PC ont le moteur de gestion Intel dans certaines configurations, même les Mac modernes.

Malgré l'apparente poussée d'Intel pour la sécurité par l'obscurité, nous avons constaté cette année de nombreuses failles de sécurité dans le moteur de gestion Intel. Plus tôt en 2017, il y avait une vulnérabilité qui permettait l'accès à l'administration à distance sans mot de passe. Heureusement, cela ne s'appliquait qu'aux PC sur lesquels la technologie de gestion active (AMT) d'Intel était activée, donc cela n'affecterait pas les PC des utilisateurs à domicile.

Depuis lors, cependant, nous avons vu une série d’autres failles de sécurité qui devaient être corrigées dans pratiquement tous les PC. De nombreux PC affectés n'ont toujours pas de correctifs publiés pour eux.

Ceci est particulièrement grave car Intel refuse d'autoriser les utilisateurs à désactiver rapidement le moteur de gestion Intel avec un paramètre de microprogramme UEFI (BIOS). Si vous avez un PC avec Intel ME que le fabricant ne met pas à jour, vous n’avez pas de chance et vous aurez un PC vulnérable pour toujours… enfin, jusqu’à ce que vous en achetiez un nouveau.

Dans la hâte d'Intel de lancer son propre logiciel d'administration à distance qui peut fonctionner même lorsqu'un PC est éteint, ils ont introduit une cible juteuse pour les attaquants. Les attaques contre le moteur Intel Management fonctionneront sur pratiquement tous les PC modernes. En 2017, nous en voyons les premières conséquences.

Même Microsoft a besoin d'un peu de prévoyance

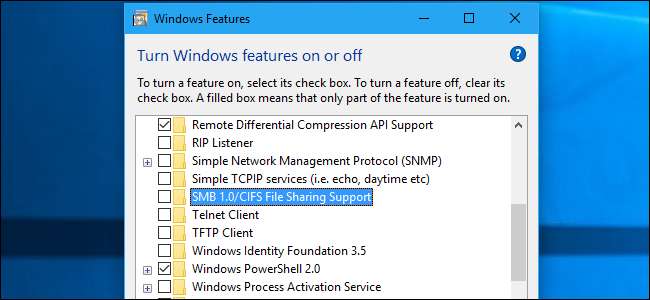

EN RELATION: Comment désactiver SMBv1 et protéger votre PC Windows contre les attaques

Il serait facile de pointer vers Microsoft et de dire que tout le monde doit apprendre de Initiative informatique de confiance de Microsoft , qui a commencé à l'époque de Windows XP.

Mais même Microsoft a été un peu bâclé cette année. Il ne s’agit pas seulement de failles de sécurité normales comme un méchant exécution de code à distance trou dans Windows Defender, mais des problèmes que Microsoft aurait dû facilement voir venir.

Le méchant Vouloir pleurer et Petya les épidémies de malwares en 2017 se sont toutes deux propagées à l'aide de failles de sécurité l'ancien protocole SMBv1 . Tout le monde savait que ce protocole était ancien et vulnérable, et Microsoft a même recommandé de le désactiver. Mais malgré tout ça, c'était toujours activé par défaut sous Windows 10 jusqu'au Mise à jour des créateurs d'automne . Et il n'a été désactivé que parce que les attaques massives ont poussé Microsoft à résoudre enfin le problème.

Cela signifie que Microsoft se soucie tellement de la compatibilité héritée qu'il ouvrira les utilisateurs de Windows à attaquer plutôt que de désactiver de manière proactive des fonctionnalités dont peu de gens ont besoin. Microsoft n’a même pas eu à le supprimer, il suffit de le désactiver par défaut! Les organisations auraient pu facilement le réactiver à des fins héritées, et les utilisateurs à domicile n'auraient pas été vulnérables à deux des plus grandes épidémies de 2017. Microsoft a besoin de la prévoyance pour supprimer des fonctionnalités comme celle-ci avant qu'elles ne causent de tels problèmes majeurs.

Ces entreprises ne sont bien entendu pas les seules à avoir des problèmes. 2017 a vu Lenovo enfin s'installer avec la Federal Trade Commission des États-Unis sur l'installation du Logiciel d'intermédiaire «Superfish» sur les PC en 2015. Dell a également livré un certificat racine cela permettrait une attaque de l'homme du milieu en 2015.

Tout cela semble juste trop. Il est grand temps que toutes les personnes impliquées prennent davantage au sérieux la sécurité, même s’ils doivent retarder certaines nouvelles fonctionnalités. Cela ne fera peut-être pas la une des journaux… mais cela empêchera les titres qu'aucun de nous ne souhaite voir.

Image credit: ja-images /Shutterstock.com, PhuShutter /Shutterstock.com