کوئی بھی چیز بالکل بھی محفوظ نہیں ہے ، اور ہم وہاں موجود ہر خطرے کو کبھی بھی ختم نہیں کریں گے۔ لیکن ہمیں اتنی ڈھلائی والی غلطیاں نہیں دیکھنی چاہئیں جو ہم نے ایچ پی ، ایپل ، انٹیل ، اور مائیکرو سافٹ سے 2017 میں دیکھی ہیں۔

براہ کرم ، پی سی مینوفیکچررز: اپنے پی سی کو محفوظ بنانے کے لئے بورنگ کے کام پر وقت صرف کریں۔ ہمیں چمکدار نئی خصوصیات کی ضرورت سے زیادہ سیکیورٹی کی ضرورت ہے۔

ایپل نے میکوس میں ایک گیپنگ ہول چھوڑا ، اور خراب کام نے اسے پیچیدا کیا

اگر یہ کوئی دوسرا سال ہوتا تو لوگ پی سی افراتفری کے متبادل کے طور پر ایپل کے میکس کو تھامے ہوئے ہوتے۔ لیکن یہ 2017 ہے ، اور ایپل کو سب سے زیادہ شوقیہ ، میلا غلطی ہوئی ہے۔

متعلقہ: بہت بڑا میکوس بگ بغیر پاس ورڈ کے روٹ لاگ ان کی اجازت دیتا ہے۔ یہاں ٹھیک ہے

ایپل کے میکوس کا تازہ ترین ورژن ، جسے "ہائی سیرا" کہا جاتا ہے ، کے پاس تھا فرق سکیورٹی ہول جس سے حملہ آوروں کو فوری طور پر جڑ کے طور پر سائن ان کرنے اور اپنے کمپیوٹر تک مکمل رسائی حاصل کرنے کی اجازت مل گئی — بس کچھ وقت میں بغیر پاس ورڈ کے سائن ان کرنے کی کوشش کرکے۔ یہ اسکرین شیئرنگ کے ذریعے دور سے ہوسکتا ہے ، اور یہ نظرانداز بھی کرسکتا ہے فائل والٹ خفیہ کاری آپ کی فائلوں کو محفوظ بنانے کے لئے استعمال کیا جاتا ہے۔

اس سے بھی بدتر بات یہ ہے کہ ایپل اس مسئلے کو ٹھیک کرنے کے لئے تیزی سے باہر نکلا۔ اگر آپ نے اس کے بعد ایک اور اپ ڈیٹ انسٹال کیا (سیکیورٹی ہول ملنے سے پہلے سے) ، تو یہ سوراخ کو دوبارہ کھول دے گا — ایپل کا پیچ کسی بھی دوسرے او ایس اپڈیٹس میں شامل نہیں ہوتا تھا۔ لہذا نہ صرف یہ کہ پہلی جگہ ہائی سیرا میں ایک بری غلطی تھی ، بلکہ ایپل کا ردعمل - جبکہ تیز رفتار — ایک گڑبڑ تھا۔

ایپل کی یہ ناقابل یقین حد تک بری غلطی ہے۔ اگر مائیکرو سافٹ کو ونڈوز میں ایسی پریشانی ہوتی ہے تو ، ایپل کے ایگزیکٹوز آنے والے سالوں میں ونڈوز میں برتنوں کے شاٹس لے رہے ہوں گے۔

ایپل بہت لمبے عرصے سے میک کی سیکیورٹی کی ساکھ کو لے رہا ہے ، حالانکہ میک کچھ بنیادی طریقوں سے ونڈوز پی سی کے مقابلے میں ابھی بھی کم محفوظ ہیں۔ مثال کے طور پر ، میکز کے پاس اب بھی نہیں ہے UEFI محفوظ بوٹ حملہ آوروں کو بوٹ کے عمل میں چھیڑ چھاڑ سے روکنے کے ل as ، جیسا کہ ونڈوز 8 کے بعد سے ونڈوز پی سی کے پاس تھا۔

HP کا پری انسٹال سافٹ ویئر ایک مطلق گندگی ہے

متعلقہ: یہ چیک کیسے کریں کہ آیا آپ کے HP لیپ ٹاپ میں کونیکسنٹ کیلوگر ہے؟

HP اچھا سال نہیں گذرا ہے۔ ان کا سب سے خراب مسئلہ ، جس کا میں نے ذاتی طور پر اپنے لیپ ٹاپ پر تجربہ کیا ، تھا Conexant keylogger . بہت سے HP لیپ ٹاپ آڈیو ڈرائیور کے ساتھ بھیجے جاتے ہیں جس نے کمپیوٹر پر مائک ٹری ڈاٹ لاگ فائل میں تمام کیپس کو لاگ ان کیا تھا ، جسے دیکھ کر کوئی شخص (یا چوری) کرسکتا ہے۔ یہ بالکل پاگل ہے کہ پی سی پر بھیجنے سے پہلے HP اس ڈیبگ کوڈ کو نہیں پکڑ سکے گی۔ یہ چھپا بھی نہیں تھا - یہ فعال طور پر ایک کلیجگر فائل تشکیل دے رہا تھا!

HP پی سی میں بھی ، اور بھی کم سنگین دشواری رہی ہے۔ HP ٹچ پوائنٹ مینیجر متنازعہ ذرائع ابلاغ کے دعوے کی طرح تنازعہ بالکل "اسپائی ویئر" نہیں تھا ، لیکن HP اس مسئلے کے بارے میں اپنے صارفین سے بات چیت کرنے میں ناکام رہا ، اور ٹچپوائنٹ منیجر سافٹ وئیر اب بھی ایک بیکار ، سی پی یو ہوگنگ پروگرام تھا جو گھریلو کمپیوٹرز کے لئے ضروری نہیں ہے۔ .

اور یہ سب کچھ ختم کرنے کے لئے ، HP لیپ ٹاپ کے پاس تھا ابھی تک ایک اور کیلاگر Synaptics ٹچ پیڈ ڈرائیوروں کے حصے کے بطور ڈیفالٹ انسٹال۔ یہ شخص کانکسنٹ کی طرح مضحکہ خیز نہیں ہے - یہ بطور ڈیفالٹ غیر فعال ہے اور بغیر ایڈمنسٹریٹر تک رسائی کے اہل نہیں ہوسکتا ہے — لیکن حملہ آوروں کو اینٹی مین ویئر ٹولز کے ذریعہ پتہ لگانے سے بچانے میں مدد مل سکتی ہے اگر وہ HP لیپ ٹاپ کو کلوگ کرنا چاہتے ہیں۔ اس سے بھی بدتر HP کا جواب اس کا مطلب ہے کہ دوسرے پی سی مینوفیکچررز میں ایک ہی کیلوگر کے ساتھ ایک ہی ڈرائیور ہوسکتا ہے۔ لہذا یہ وسیع پیمانے پر پی سی صنعت میں ایک مسئلہ ہوسکتا ہے۔

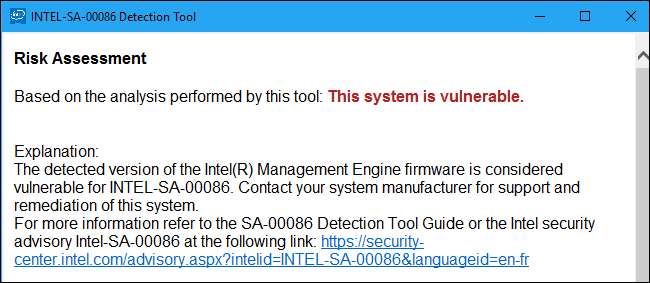

انٹیل کے خفیہ پروسیسر کے اندر اندر ایک پروسیسر سوراخوں سے چھلنی ہے

انٹیل کا انتظامی انجن ایک چھوٹا سا بند وسیلہ بلیک باکس آپریٹنگ سسٹم ہے جو تمام جدید انٹیل چیپس کا ایک حصہ ہے۔ تمام پی سی میں کچھ ترتیب میں انٹیل مینجمنٹ انجن ہوتا ہے ، حتی کہ جدید میک بھی۔

غیر یقینی کی طرف سے سیکیورٹی کے لئے انٹیل کے واضح دباؤ کے باوجود ، ہم نے اس سال انٹیل مینجمنٹ انجن میں سیکیورٹی کے بہت سے خطرات کو دیکھا ہے۔ اس سے قبل 2017 میں ، ایک خطرہ تھا جس نے ریموٹ انتظامیہ کو پاس ورڈ کے بغیر رسائی کی اجازت دی تھی۔ شکر ہے ، اس کا اطلاق صرف ان پی سیوں پر ہوتا ہے جن میں انٹیل کی ایکٹو مینجمنٹ ٹکنالوجی (اے ایم ٹی) چالو ہوتی تھی ، لہذا اس سے گھریلو صارفین کے پی سی پر کوئی اثر نہیں پڑے گا۔

اس کے بعد ، اگرچہ ، ہم نے سیکیورٹی کے دیگر سوراخوں کا بیڑا دیکھا ہے جسے عملی طور پر ہر پی سی میں شامل کرنے کی ضرورت ہے۔ بہت سے متاثرہ پی سی کے پاس ابھی تک ان کے لئے پیچ جاری نہیں کیے گئے ہیں۔

یہ خاص طور پر خراب ہے کیوں کہ انٹیل صارفین کو UEFI فرم ویئر (BIOS) کی ترتیب سے انٹیل مینجمنٹ انجن کو فوری طور پر غیر فعال کرنے کی اجازت دینے سے انکار کرتا ہے۔ اگر آپ کے پاس انٹیل ME والا پی سی ہے جس کو تیار کرنے والا اپ ڈیٹ نہیں کرتا ہے تو ، آپ کی قسمت ختم نہیں ہوگی اور ہمیشہ کے لئے ایک کمزور پی سی ہوگا… ٹھیک ہے ، جب تک کہ آپ کوئی نیا نہیں خریدتے ہیں۔

انٹیل کی جلد بازی میں اپنا ریموٹ ایڈمنسٹریشن سافٹ ویئر لانچ کرنے کی ہے جو پی سی سے چلنے کے باوجود کام کرسکتی ہے ، حملہ آوروں کو سمجھوتہ کرنے کے ل a ایک رسیلی ہدف متعارف کرایا ہے۔ انٹیل مینجمنٹ انجن کے خلاف حملے عملی طور پر کسی بھی جدید پی سی پر کام کریں گے۔ 2017 میں ، ہم اس کے پہلے نتائج دیکھ رہے ہیں۔

یہاں تک کہ مائیکرو سافٹ کو تھوڑی دور اندیشی کی ضرورت ہے

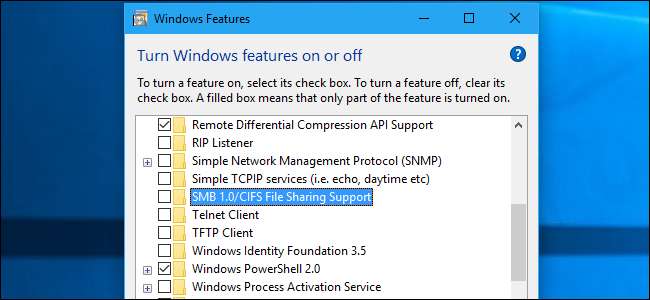

متعلقہ: ایس ایم بی وی ون کو غیر فعال کرنے اور اپنے ونڈوز پی سی کو حملے سے کیسے بچائیں

مائیکرو سافٹ کی طرف اشارہ کرنا اور کہنا آسان ہوگا کہ ہر ایک کو اس سے سبق سیکھنے کی ضرورت ہے مائیکرو سافٹ کا قابل اعتماد کمپیوٹنگ انیشی ایٹو ، جو ونڈوز ایکس پی دنوں میں شروع ہوا تھا۔

لیکن یہاں تک کہ مائیکرو سافٹ بھی اس سال تھوڑا سا میلا رہا ہے۔ یہ صرف معمولی حفاظتی سوراخوں کی طرح نہیں ہے جیسے گندی ہے ریموٹ کوڈ پر عمل درآمد ونڈوز ڈیفنڈر میں سوراخ ، لیکن مسائل مائیکروسافٹ کو آسانی سے آنے کو دیکھنے کے قابل ہونا چاہئے تھا۔

گندی WannaCry اور پیٹیا 2017 میں مالویئر کی وبا میں دونوں حفاظتی سوراخوں کا استعمال کرکے پھیل گئے تھے قدیم SMBv1 پروٹوکول . سب جانتے تھے کہ یہ پروٹوکول پرانا اور کمزور ہے ، اور مائیکرو سافٹ نے اسے غیر فعال کرنے کی بھی سفارش کی۔ لیکن ، ان سب کے باوجود ، یہ اب بھی تھا بطور ڈیفالٹ فعال ونڈوز 10 پر جب تک گر تخلیق کاروں کی تازہ کاری . اور یہ صرف اس لئے ناکارہ ہو گیا تھا کہ بڑے حملوں نے مائیکرو سافٹ کو آخر کار اس مسئلے کو حل کرنے پر مجبور کردیا۔

اس کا مطلب یہ ہے کہ مائیکروسافٹ لیگیسی مطابقت کی اتنی پرواہ کرتا ہے کہ یہ ونڈوز صارفین کو فعال خصوصیات کو غیر فعال کرنے کی بجائے بہت کم لوگوں کی ضرورت پر حملہ کرنے کے لئے کھول دے گا۔ مائیکرو سافٹ کو بھی اسے ہٹانے کی ضرورت نہیں تھی! صرف بطور ڈیفالٹ اسے غیر فعال کریں! تنظیموں نے میراثی مقاصد کے لئے اسے آسانی سے دوبارہ فعال کیا ہوسکتا تھا ، اور گھریلو استعمال کنندہ 2017 کی دو بڑی وبائی بیماریوں کا شکار نہیں ہوتے۔ مائیکرو سافٹ کو اس طرح کی خصوصیات کو دور کرنے کے لئے دور اندیشی کی ضرورت ہے اس سے پہلے کہ وہ اس طرح کے بڑے مسائل پیدا کردیں۔

یقینا companiesیہ کمپنیاں ہی پریشانی کا شکار نہیں ہیں۔ 2017 نے لینووو کو دیکھا آخر میں آباد انسٹال کرنے پر امریکی فیڈرل ٹریڈ کمیشن کے ساتھ درمیانی وسط میں والا سافٹ ویئر "سپر فش" پی سی پر واپس 2015 میں۔ ڈیل نے بھی ایک بھیج دیا روٹ سرٹیفکیٹ اس سے 2015 میں ایک انسان کے درمیان درمیانی حملے کو دوبارہ موقع ملے گا۔

یہ سب کچھ بہت زیادہ لگتا ہے۔ اس وقت تک ، اس میں شامل ہر فرد سیکیورٹی کے بارے میں زیادہ سنجیدہ ہوتا ہے ، چاہے انہیں کچھ چمکیلی نئی خصوصیات میں تاخیر کرنا پڑے۔ ایسا کرنے سے شاید سرخیاں نہ پکڑے جائیں… لیکن یہ سرخیوں کو روک دے گی جو ہم میں سے کوئی بھی دیکھنا نہیں چاہتا ہے۔

تصویری کریڈٹ: ja- تصاویر /شترستوکک.کوم, فوشوٹر /شترستوکک.کوم