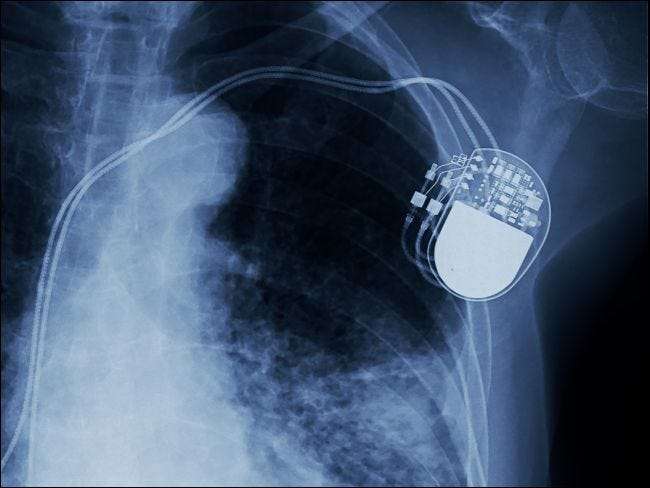

A pacemakerektől az okosórákig egyre inkább kibernetikus fajokká válunk. Éppen ezért a beültetett orvostechnikai eszközök sebezhetőségéről szóló legfrissebb címek riasztó harangokat indíthatnak el. Valóban be lehet-e csapni a nagyapja pacemakerébe, és ha igen, mi a valós kockázat?

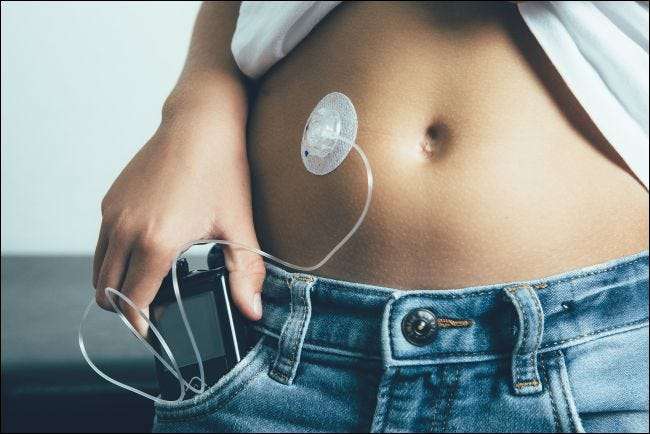

Időszerű kérdés. Igen, jelentős változások vannak az orvostechnikában - az implantálható eszközök már vezeték nélkül is kommunikálhatnak, és az eljövendő orvosi tárgyi internet (IoT) különféle hordható eszközöket hoz magával, hogy az egészségügyi szolgáltatók és a betegek jobban összekapcsolódjanak. Ám egy jelentős orvostechnikai eszközgyártó nem egy, hanem két kritikus biztonsági réssel foglalkozott.

A biztonsági rések kiemelik a hackelési kockázatokat

Az elmúlt márciusban a Belbiztonsági Minisztérium erre figyelmeztetett a hackerek vezeték nélkül hozzáférhettek a Medtronic által gyártott beültetett pacemakerekhez . Aztán csak három hónappal később, A Medtronic önként felidézte néhány inzulinpumpáját hasonló okokból.

A felszínen ez rémisztő, de lehet, hogy nem is olyan rossz, mint amilyennek hangzik. A hackerek nem érhetik be a beültetett pacemakereket néhány távoli terminálról, több száz mérföldnyire, vagy széleskörű támadásokat hajthatnak végre. Ezen pacemakerek egyikének feltörése érdekében a támadást az áldozat fizikai közelében (Bluetooth-tartományon belül) kell végrehajtani, és csak akkor, amikor a készülék csatlakozik az internethez adatküldéshez és -fogadáshoz.

Bár valószínűtlen, a kockázat valós. A Medtronic úgy tervezte meg az eszköz kommunikációs protokollját, hogy az nem igényel semmilyen hitelesítést, és az adatok sem vannak titkosítva. Tehát bárki, akit kellően motiválnak, megváltoztathatja az implantátum adatait, potenciálisan módosíthatja annak viselkedését veszélyes vagy akár halálos módon.

A szívritmus-szabályozókhoz hasonlóan a visszahívott inzulinszivattyúk vezeték nélkül is csatlakozhatnak a kapcsolódó berendezésekhez, például egy adagolóeszközhöz, amely meghatározza, hogy az inzulin mennyit pumpál. Ez az inzulinszivattyú-család szintén nem rendelkezik beépített biztonsággal, ezért a cég ezeket kibertudatosabb modellre cseréli.

Az ipar felzárkózást játszik

Első pillantásra úgy tűnhet, hogy a Medtronic a tanácstalan és veszélyes biztonságot hirdető gyermek (a vállalat nem válaszolt a történet megjegyzésére vonatkozó kérésünkre), de korántsem egyedül.

"Az orvostechnikai eszközök kiberbiztonságának állapota összességében gyenge" - mondta Ted Shorter, a Keyfactor IoT biztonsági cég technológiai igazgatója.

Alaap Shah, az Epstein Becker Green magánéletével, a kiberbiztonsággal és az egészségügy szabályozásával foglalkozó ügyvéd elmagyarázza: "A gyártók történelmileg nem a biztonságot szem előtt tartva fejlesztettek ki termékeket."

Végül is, korábban, hogy megkíséreld a pacemakert, műtétet kellett végrehajtanod. Az egész iparág megpróbálja felzárkózni a technológiához és megérteni a biztonsági következményeket. A gyorsan fejlődő ökoszisztéma - mint a korábban említett orvosi IoT - új biztonsági stresszt jelent egy olyan ipar számára, amelynek még soha nem kellett ezen gondolkodnia.

"A kapcsolati és biztonsági aggályok növekedésének inflexiós pontját ütjük el" - mondta a McAfee vezető veszélykutatója, Steve Povolny.

Bár az orvosi iparban vannak sérülékenységek, a vadonban soha nem volt feltörve orvostechnikai eszköz.

"Nem tudok kihasznált sebezhetőségről" - mondta Shorter.

Miért ne?

"A bűnözőknek egyszerűen nincs motivációjuk a pacemaker feltörésére" - magyarázta Povolny. „Nagyobb megtérülés megy az orvosi szerverek után, ahol ransomware segítségével túszként tarthatják a betegnyilvántartásokat. Ezért mennek e tér után - alacsony komplexitás, magas megtérülési ráta. ”

Miért érdemes befektetni az összetett, rendkívül technikai orvostechnikai eszközök hamisításába, amikor a kórházi informatikai osztályokat hagyományosan ennyire rosszul védik és olyan jól fizetnek? Csak 2017-ben 16 kórházat megnyomorítottak egy ransomware támadások . A kiszolgáló letiltása nem von maga után gyilkossági vádat, ha elkapják. A működő, beültetett orvostechnikai eszközök feltörése azonban egészen más kérdés.

Merényletek és orvostechnikai eszközök feltörése

Ennek ellenére Dick Cheney volt alelnök nem kockáztatott 2012-ben. Amikor az orvosok régebbi pacemakerét új, vezeték nélküli modellre cserélték, letiltották a vezeték nélküli szolgáltatásokat, hogy megakadályozzák a hackeléseket. Részben a „Homeland” című tévéműsor egyik cselekménye ihlette Cheney orvosa azt mondta "Számomra rossz ötletnek tűnt, hogy az Egyesült Államok alelnökének van egy olyan eszköze, amelybe esetleg valaki képes ... feltörni."

Cheney mondája ijesztő jövőt sugall, amelyben az egyéneket távolról célozzák meg az egészségüket szabályozó orvostechnikai eszközökön keresztül. De Povolny nem gondolja, hogy egy sci-fi világban fogunk élni, amelyben a terroristák az embereket távolról zapolják be implantátumok manipulálásával.

"Ritkán látunk érdeklődést az egyének megtámadása iránt" - mondta Povolny, a hack ijesztő összetettségére hivatkozva.

De ez nem azt jelenti, hogy nem történhet meg. Valószínűleg csak idő kérdése, amíg valaki egy valós világú, lehetetlen küldetés stílusú hack áldozatává válik. Az Alpine Security kidolgozta a legkiszolgáltatottabb eszközök öt osztályának listáját. A lista élén a tiszteletreméltó pacemaker áll, amely a közelmúltbeli Medtronic visszahívás nélkül hajtotta végre a vágást, ehelyett a 2017-es az Abbott gyártó 465 000 beültetett szívritmus-szabályozó visszahívása . A vállalatnak frissítenie kellett ezen eszközök firmware-jét, hogy javítsa a biztonsági réseket, amelyek könnyen a beteg halálához vezethetnek.

Az Alpine aggodalomra ad okot többek között a beültethető kardioverter defibrillátorok (amelyek hasonlóak a pacemakerekhez), a gyógyszer infúziós szivattyúk és még az MRI rendszerek is, amelyek nem vérzõek és nem is beültethetõk. Az üzenet itt az, hogy az orvosi informatikai iparnak rengeteg munkája van a tányérján, hogy mindenféle eszközt biztosítson, ideértve a kórházakban is kitett nagy, régi hardvereket.

Mennyire vagyunk biztonságban?

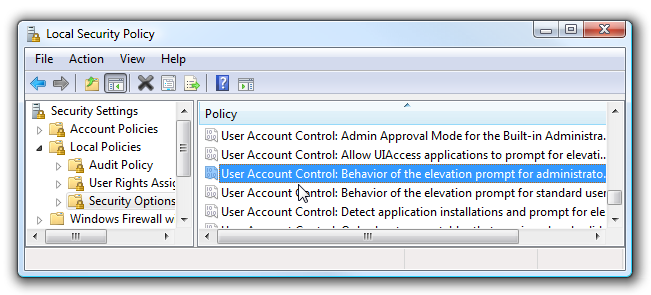

Szerencsére elemzők és szakértők egyetértésben látszanak abban, hogy az orvostechnikai eszközök gyártói közösségének kiberbiztonsági testtartása az utóbbi években folyamatosan javult. Ez részben annak köszönhető, hogy iránymutatások, amelyeket az FDA 2014-ben tett közzé , valamint a szövetségi kormány több szektorát átfogó ügynökségközi munkacsoportok

Például Povolnyt arra ösztönzik, hogy az FDA a gyártókkal együttműködve egyszerűsítse az eszközfrissítések tesztelési ütemtervét. "Szükség van a tesztelő eszközök egyensúlyának kielégítésére, hogy senkit ne bántsunk, de nem is kell olyan sokáig tartanunk, hogy a támadóknak nagyon hosszú futópályát adjunk az ismert sebezhetőségek elleni kutatásra és végrehajtásra."

Anura Fernando, az UL orvostechnikai rendszerek átjárhatóságának és biztonságának vezető innovációs építésze szerint az orvostechnikai eszközök biztonságának javítása jelenleg a kormány egyik prioritása. „Az FDA új és továbbfejlesztett útmutatást készít. Az Egészségügyi Szektor Koordinációs Tanácsa nemrég kiadta a közös biztonsági tervet. A szabványfejlesztő szervezetek fejlesztik a szabványokat, és szükség esetén újakat hoznak létre. A DHS továbbra is kiterjeszti CERT programjait és más kritikus infrastruktúra-védelmi terveit, az egészségügyi közösség pedig kibővül és együttműködik másokkal annak érdekében, hogy folyamatosan javítsa a kiberbiztonsági testtartást, hogy lépést tudjon tartani a változó fenyegetettséggel.

Talán megnyugtató, hogy ennyi rövidítés szerepel, de hosszú út áll még előttünk.

"Míg egyes kórházakban nagyon kiforrott a kiberbiztonsági testtartás, még mindig sokan küzdenek azért, hogy megértsék, hogyan kell kezelni az alapvető kiberbiztonsági higiéniát is" - kesergett Fernando.

Tehát tehet valamit, amit Ön, nagyapja vagy bármely hordható vagy beültetett orvosi eszközzel rendelkező beteg? A válasz kissé elkeserítő.

"Sajnos a gyártók és az orvosi közösség feladata" - mondta Povolny. "Biztonságosabb eszközökre és a biztonsági protokollok megfelelő végrehajtására van szükségünk."

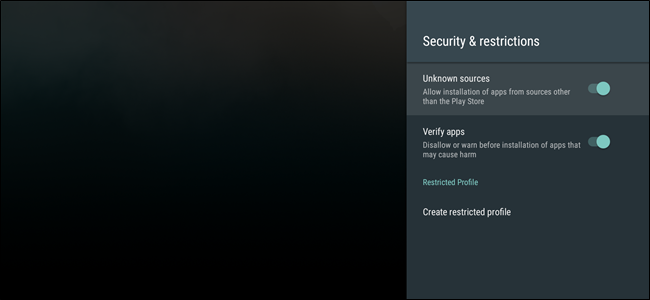

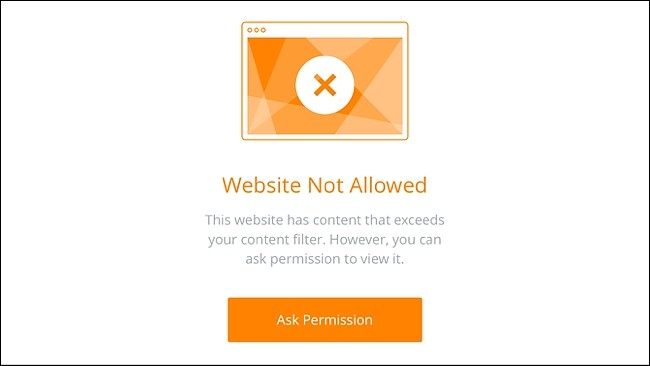

Van azonban egy kivétel. Ha fogyasztói minőségű eszközt használ - például egy okosórát -, Povolny azt javasolja, hogy gyakorolja a jó biztonsági higiéniát. "Változtassa meg az alapértelmezett jelszót, alkalmazza a biztonsági frissítéseket, és ellenőrizze, hogy nincs-e állandóan csatlakozva az internethez, ha nem szükséges."