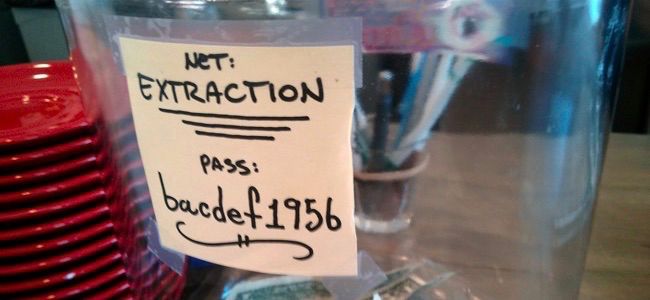

Fra pacemakere til smartklokker blir vi i økende grad en cybernetisk art. Det er grunnen til at nylige overskrifter om sårbarheter i implantert medisinsk utstyr kan utløse alarmklokker. Kan din bestefars pacemaker virkelig bli hacket, og i så fall hva er den virkelige risikoen?

Det er et betimelig spørsmål. Ja, det er betydelige endringer i medisinsk teknologi - implanterbare enheter kan nå kommunisere trådløst, og det kommende medisinske tingenes internett (IoT) fører med seg ulike bærbare enheter for å holde helsepersonell og pasienter mer tilkoblet. Men en stor produsent av medisinsk utstyr har skapt overskrifter med ikke en, men to kritiske sikkerhetsproblemer.

Sårbarheter fremhever risikoen for hacking

I mars sist advarte departementet for innenriks sikkerhet om det hackere kunne trådløst få tilgang til implanterte pacemakere laget av Medtronic . Så, bare tre måneder senere, Medtronic tilbakekalte frivillig noen av insulinpumpene av lignende grunner.

På overflaten er dette skremmende, men det er kanskje ikke så ille som det høres ut. Hackere kan ikke få tilgang til implanterte pacemakere fra en ekstern terminal hundrevis av miles unna eller utføre omfattende angrep. For å hacke en av disse pacemakerne, må angrepet utføres i nær fysisk nærhet til offeret (innen Bluetooth-rekkevidde), og bare når enheten kobles til Internett for å sende og motta data.

Selv om det er lite sannsynlig, er risikoen reell. Medtronic utformet enhetens kommunikasjonsprotokoll slik at den ikke krever noen autentisering, og heller ikke dataene krypteres. Så alle som er tilstrekkelig motiverte kan endre dataene i implantatet, og potensielt endre oppførselen på en farlig eller til og med dødelig måte.

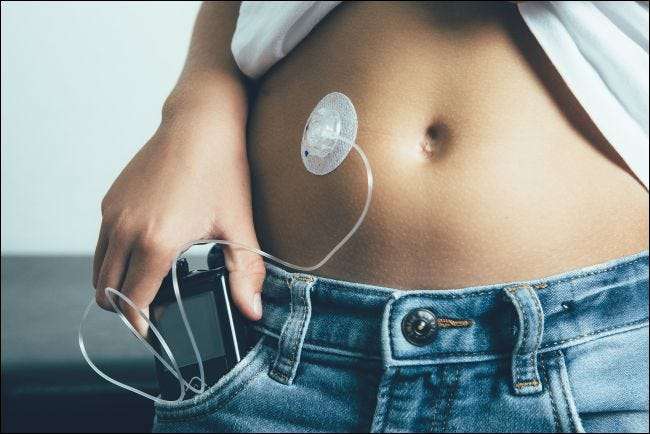

I likhet med pacemakerne er de tilbakekalte insulinpumpene trådløst aktivert for å koble til relatert utstyr, som en måleinstrument, som bestemmer hvor mye insulin som blir pumpet. Denne familien av insulinpumper har heller ikke innebygd sikkerhet, så selskapet erstatter dem med en mer nettbevisst modell.

Bransjen spiller innhenting

Ved første øyekast kan det se ut til at Medtronic er plakatbarnet for clueless og farlig sikkerhet (selskapet svarte ikke på vår forespørsel om kommentar til denne historien), men det er langt fra alene.

"Tilstanden til cybersikkerhet i medisinsk utstyr er generelt sett dårlig," sa Ted Shorter, Chief Technology Officer hos IoT-sikkerhetsfirma Keyfactor.

Alaap Shah, en advokat som spesialiserer seg på personvern, cybersikkerhet og regulering i helsevesenet hos Epstein Becker Green, forklarer: "Produsenter har ikke historisk utviklet produkter med sikkerhet i tankene."

Tidligere, for å tukle med en pacemaker, måtte du utføre kirurgi tidligere. Hele bransjen prøver å fange opp teknologien og forstå sikkerhetsimplikasjonene. Et raskt utviklende økosystem - som den medisinske IoT som er nevnt tidligere - legger nye sikkerhetsbelastninger på en bransje som aldri har hatt å tenke på det før.

"Vi treffer et bøyningspunkt i veksten av tilkoblingsmuligheter og sikkerhetsproblemer," sa McAfees lederforsker, Steve Povolny.

Selv om medisinsk industri har sårbarheter, har det imidlertid aldri vært noe medisinsk utstyr som er hacket i naturen.

"Jeg vet ikke om noen utnyttede sårbarheter," sa Shorter.

Hvorfor ikke?

"Kriminelle har bare ikke motivasjonen til å hacke en pacemaker," forklarte Povolny. “Det er en større avkastning som går etter medisinske servere, der de kan holde pasientjournaler som gissel med løsepenger. Derfor går de etter det rommet - lav kompleksitet, høy avkastning. "

Faktisk, hvorfor investere i komplisert, svært teknisk medisinsk utstyrsinnblanding når sykehusets IT-avdelinger tradisjonelt har vært så dårlig beskyttet og betaler så bra? Bare i 2017, 16 sykehus ble lammet av ransomware-angrep . Å deaktivere en server har ingen drapssikt hvis du blir tatt. Hacking av et fungerende, implantert medisinsk utstyr er imidlertid en helt annen sak.

Attentater og hacking av medisinsk utstyr

Likevel tok ikke tidligere visepresident Dick Cheney noen sjanser i 2012. Da leger erstattet den eldre pacemakeren hans med en ny, trådløs modell, deaktiverte de de trådløse funksjonene for å forhindre hacking. Delvis inspirert av et plott fra TV-showet "Homeland" Sa legen til Cheney , "Det virket for meg som en dårlig idé for visepresidenten i USA å ha en enhet som kanskje noen kanskje kan ... hacke seg inn i."

Cheneys saga antyder en skummel fremtid der enkeltpersoner blir fjernmålrettet via medisinsk utstyr som regulerer helsen deres. Men Povolny tror ikke vi er i ferd med å leve i en sci-fi-verden der terrorister zapper folk eksternt ved å tukle med implantater.

"Sjelden ser vi interesse for å angripe enkeltpersoner," sa Povolny, med henvisning til den skremmende kompleksiteten til hacket.

Men det betyr ikke at det ikke kan skje. Det er sannsynligvis bare et spørsmål om tid til noen blir offer for en virkelig hacking i Mission Impossible-stil. Alpine Security utviklet en liste over fem klasser av enheter som er mest sårbare. Toppen av listen er den ærverdige pacemakeren, som gjorde kuttet uten nylig Medtronic tilbakekalling, i stedet siterer 2017 tilbakekalling av 465.000 implanterte pacemakere av produsenten Abbott . Selskapet måtte oppdatere firmwaren til disse enhetene for å lappe sikkerhetshull som lett kunne føre til pasientens død.

Andre enheter Alpine er bekymret for inkluderer implanterbare hjertestarterdefillillatorer (som ligner på pacemakere), legemiddelinfusjonspumper og til og med MR-systemer, som verken er blødende eller implanterbare. Meldingen her er at den medisinske IT-industrien har mye arbeid på plass for å sikre alle slags enheter, inkludert stor eldre maskinvare som sitter utsatt på sykehus.

Hvor trygge er vi?

Heldigvis ser analytikere og eksperter ut til å være enige i at cybersikkerhetsstillingen til produsenten av medisinsk utstyr har blitt forbedret jevnlig de siste årene. Dette er delvis på grunn av retningslinjer FDA publiserte i 2014 , sammen med interagentiske innsatsstyrker som spenner over flere sektorer i den føderale regjeringen.

Povolny oppfordres for eksempel til at FDA samarbeider med produsenter for å effektivisere testtidslinjer for enhetsoppdateringer. "Det er behov for å balansere testing av enheter nok til at vi ikke skader noen, men ikke tar så lang tid at vi gir angripere en veldig lang rullebane for å undersøke og implementere angrep på kjente sårbarheter."

I følge Anura Fernando, ULs Chief Innovation Architect of Medical Systems Interoperability & Security, er forbedring av sikkerheten til medisinsk utstyr en prioritet akkurat nå i regjeringen. “FDA forbereder ny og forbedret veiledning. Koordineringsrådet for helsesektoren la nylig ut den felles sikkerhetsplanen. Standardutviklingsorganisasjoner utvikler standarder og skaper nye der det er nødvendig. DHS fortsetter å utvide sine CERT-programmer og andre kritiske infrastrukturbeskyttelsesplaner, og helsevesenet utvider og engasjerer seg med andre for kontinuerlig å forbedre cybersikkerhetsstillingen for å holde tritt med det skiftende trussellandskapet. "

Kanskje det er betryggende at så mange akronymer er involvert, men det er en lang vei å gå.

"Mens noen sykehus har en veldig moden cybersikkerhetsstilling, er det fortsatt mange som sliter med å forstå hvordan man skal takle til og med grunnleggende cybersikkerhetshygiene," beklaget Fernando.

Så, er det noe du, din bestefar eller en pasient med et bærbart eller implantert medisinsk utstyr kan gjøre? Svaret er litt nedslående.

"Dessverre påhviler produsentene og det medisinske samfunnet," sa Povolny. "Vi trenger sikrere enheter og riktig implementering av sikkerhetsprotokoller."

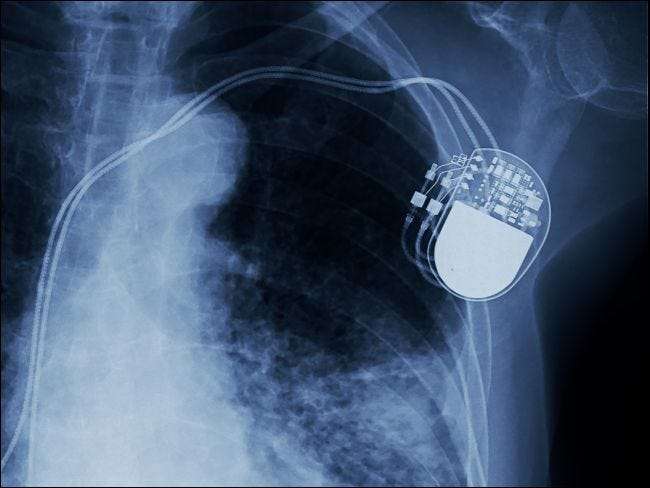

Det er imidlertid ett unntak. Hvis du bruker en forbrukerenhet - for eksempel en smartklokke - anbefaler Povolny at du utøver god sikkerhetshygiene. "Endre standardpassordet, bruk sikkerhetsoppdateringer, og sørg for at det ikke er koblet til internett hele tiden hvis det ikke trenger å være det."

![Pokémon Go har full tilgang til Google-kontoen din. Slik løser du det [Updated]](https://cdn.thefastcode.com/static/thumbs/pok-mon-go-has-full-access-to-your-google-account-here-s-how-to-fix-it-updated.jpg)