Kalp pillerinden akıllı saatlere kadar, giderek daha fazla sibernetik tür haline geliyoruz. Bu nedenle, implante tıbbi cihazlardaki güvenlik açıklarıyla ilgili son manşetler alarm zillerini çalabilir. Büyükbabanızın kalp pili gerçekten saldırıya uğrayabilir mi ve öyleyse, gerçek dünyadaki risk nedir?

Bu zamanında bir soru. Evet, tıbbi teknolojide önümüzde önemli değişiklikler var - implante edilebilir cihazlar artık kablosuz olarak iletişim kurabiliyor ve yaklaşan tıbbi Nesnelerin İnterneti (IoT), sağlık hizmeti sağlayıcılarını ve hastaları daha bağlantılı tutmak için çeşitli giyilebilir cihazları beraberinde getiriyor. Ancak büyük bir tıbbi cihaz üreticisi, bir değil iki kritik güvenlik açığı ile manşetlere girdi.

Güvenlik Açıkları Hacking Risklerini Vurguluyor

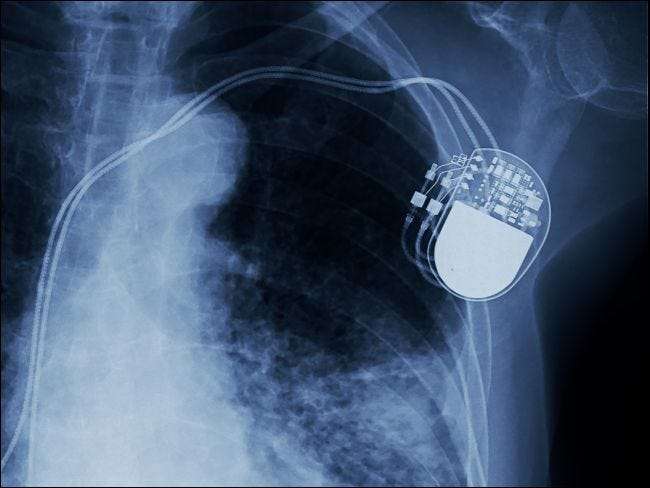

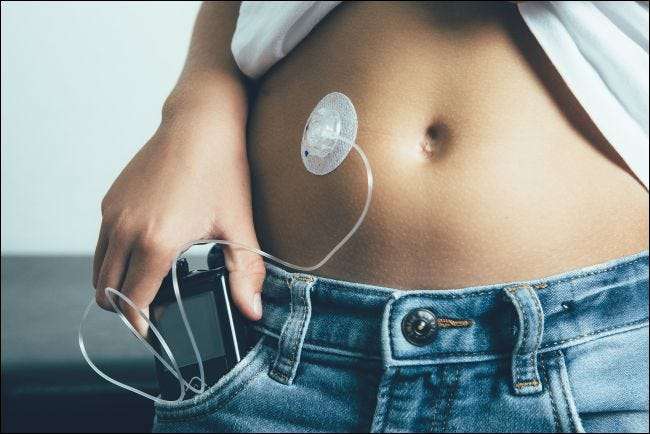

Geçtiğimiz Mart ayında İç Güvenlik Bakanlığı şu uyarıda bulundu: Bilgisayar korsanları, Medtronic tarafından üretilen implante edilmiş kalp pillerine kablosuz olarak erişebilir . Sonra, sadece üç ay sonra, Medtronic, bazı insülin pompalarını gönüllü olarak geri çağırdı benzer nedenlerle.

Yüzeyde bu korkunç ama göründüğü kadar kötü olmayabilir. Bilgisayar korsanları, implante edilmiş kalp pillerine yüzlerce mil uzaktaki bazı uzak terminallerden erişemez veya geniş ölçekli saldırılar gerçekleştiremez. Bu kalp pillerinden birini hacklemek için, saldırının kurbanın fiziksel olarak yakınında (Bluetooth menzili içinde) ve yalnızca cihaz veri gönderip almak için İnternet'e bağlandığında gerçekleştirilmesi gerekir.

Muhtemel olmasa da risk gerçektir. Medtronic, cihazın iletişim protokolünü herhangi bir kimlik doğrulama gerektirmeyecek ve veriler şifrelenmeyecek şekilde tasarladı. Dolayısıyla, yeterince motive olmuş herhangi biri, implanttaki verileri değiştirebilir, bu da potansiyel olarak davranışını tehlikeli ve hatta ölümcül şekilde değiştirebilir.

Kalp pilleri gibi, geri çağrılan insülin pompaları da, ne kadar insülinin pompalandığını belirleyen ölçüm cihazı gibi ilgili ekipmana kablosuz olarak bağlanabilir. Bu insülin pompaları ailesinde de yerleşik güvenlik bulunmadığından şirket bunları siber farkındalığı daha yüksek bir modelle değiştiriyor.

Endüstri Yetişiyor

İlk bakışta, Medtronic'in ipucu olmayan ve tehlikeli güvenliğin en önemli temsilcisi gibi görünebilir (şirket, bu hikaye hakkında yorum yapma talebimize yanıt vermedi), ancak yalnız değil.

IoT güvenlik firması Keyfactor'ın Baş Teknoloji Sorumlusu Ted Shorter, "Tıbbi cihazlarda siber güvenlik durumu genel olarak kötü," dedi.

Epstein Becker Green'de gizlilik, siber güvenlik ve sağlık hizmetlerinde düzenleme konusunda uzmanlaşmış bir avukat olan Alaap Shah şöyle açıklıyor: "Üreticiler geçmişte güvenlik göz önünde bulundurularak ürünler geliştirmediler."

Sonuçta, geçmişte bir kalp pilini kurcalamak için ameliyat yapmanız gerekiyordu. Tüm endüstri, teknolojiyi yakalamaya ve güvenlik sonuçlarını anlamaya çalışıyor. Daha önce bahsedilen tıbbi IoT gibi hızla gelişen bir ekosistem, daha önce hiç düşünmek zorunda kalmayan bir sektöre yeni güvenlik baskıları getiriyor.

McAfee’nin baş tehdit araştırmacısı Steve Povolny, "Bağlantı ve güvenlik endişelerinin büyümesinde bir dönüm noktasına ulaşıyoruz," dedi.

Tıp endüstrisinin güvenlik açıkları olmasına rağmen, vahşi doğada hiçbir zaman tıbbi cihaz hacklenmedi.

Shorter, "Suistimal edilen herhangi bir güvenlik açığı bilmiyorum" dedi.

Neden olmasın?

Povolny, "Suçlular bir kalp pili hacklemek için motivasyona sahip değiller" dedi. "Tıbbi sunuculardan sonra, hasta kayıtlarını fidye yazılımı ile rehin olarak tutabilecekleri daha büyük bir yatırım getirisi var. Bu yüzden o alanın peşinden giderler — düşük karmaşıklık, yüksek getiri oranı. "

Gerçekten de, hastane BT departmanları geleneksel olarak bu kadar zayıf bir şekilde korunuyorsa ve bu kadar iyi ödeme yaparken neden karmaşık, son derece teknik tıbbi cihaz kurcalama işlemine yatırım yapalım? Yalnızca 2017'de, 16 hastane fidye yazılımı saldırılarıyla sakat kaldı . Ve bir sunucuyu devre dışı bırakmak, yakalanırsanız bir cinayet suçu taşımaz. İşleyen, implante edilmiş bir tıbbi cihazı hacklemek ise çok farklı bir konudur.

Suikastlar ve Tıbbi Cihaz Hacking

Yine de, eski Başkan Yardımcısı Dick Cheney 2012'de işi şansa bırakmadı. Doktorlar eski kalp pilini yeni bir kablosuz modelle değiştirdiklerinde, herhangi bir bilgisayar korsanlığını önlemek için kablosuz özelliklerini devre dışı bıraktılar. Kısmen "Homeland" adlı TV şovundaki olay örgüsünden esinlenilmiştir. Cheney'in doktoru dedi , "Amerika Birleşik Devletleri başkan yardımcısının belki birinin girip girebileceği bir cihaza sahip olması bana kötü bir fikir gibi geldi."

Cheney'in efsanesi, bireylerin sağlıklarını düzenleyen tıbbi cihazlar aracılığıyla uzaktan hedef alındığı korkunç bir gelecek öneriyor. Ancak Povolny, teröristlerin implantları kurcalayarak insanları uzaktan vurduğu bir bilim kurgu dünyasında yaşamak üzere olduğumuzu düşünmüyor.

Povolny, hacklemenin ürkütücü karmaşıklığını gerekçe göstererek, "Bireylere saldırmaya nadiren ilgi görüyoruz," dedi.

Ancak bu olamayacağı anlamına gelmez. Birisinin gerçek dünya, Mission Impossible tarzı bir hacklemenin kurbanı olması muhtemelen an meselesidir. Alpine Security, en savunmasız olan beş cihaz sınıfından oluşan bir liste geliştirdi. Listenin başında, Medtronic'in 2017'ye atıfta bulunarak, son Medtronic geri çağırması olmadan kesimi yapan saygıdeğer kalp pili bulunuyor. üretici Abbott tarafından 465.000 implante kalp pilinin geri çağrılması . Şirketin kolayca hastanın ölümüyle sonuçlanabilecek güvenlik açıklarını yamamak için bu cihazların donanım yazılımını güncellemesi gerekiyordu.

Alpine'ın endişe duyduğu diğer cihazlar arasında implante edilebilir kardiyoverter defibrilatörler (kalp pillerine benzer), ilaç infüzyon pompaları ve hatta ne kanama ucu ne de implante edilebilir MRI sistemleri bulunur. Buradaki mesaj, tıbbi BT endüstrisinin, hastanelerde açıkta duran büyük eski donanımlar da dahil olmak üzere her türlü cihazı güvence altına almak için çok işi olduğu yönündedir.

Ne Kadar Güvendeyiz?

Neyse ki, analistler ve uzmanlar, tıbbi cihaz üreticisi topluluğunun siber güvenlik duruşunun son birkaç yıldır istikrarlı bir şekilde gelişmekte olduğu konusunda hemfikir görünüyorlar. Bu kısmen 2014 yılında yayınlanan FDA kılavuzları , Federal hükümetin birden çok sektörünü kapsayan kurumlar arası görev güçleriyle birlikte.

Örneğin Povolny, FDA'nın üreticilerle birlikte çalışarak cihaz güncellemeleri için test zaman çizelgelerini kolaylaştırması konusunda teşvik ediliyor. "Test cihazlarını kimseye zarar vermeyecek kadar dengelememiz gerekiyor, ancak saldırganlara bilinen güvenlik açıklarına yönelik saldırıları araştırmak ve uygulamak için çok uzun bir pist veriyoruz."

UL’nin Tıbbi Sistemler Birlikte Çalışabilirlik ve Güvenlik Baş İnovasyon Mimarı Anura Fernando'ya göre, tıbbi cihazların güvenliğini artırmak şu anda hükümette bir önceliktir. FDA, yeni ve geliştirilmiş bir kılavuz hazırlıyor. Sağlık Hizmetleri Sektörü Koordinasyon Konseyi kısa süre önce Ortak Güvenlik Planını yayınladı. Standart Geliştirme Kuruluşları, standartları geliştirmekte ve gerektiğinde yenilerini yaratmaktadır. DHS, CERT programlarını ve diğer kritik altyapı koruma planlarını genişletmeye devam ediyor ve sağlık hizmetleri topluluğu, değişen tehdit ortamına ayak uydurmak için siber güvenlik duruşunu sürekli iyileştirmek için genişliyor ve başkalarıyla etkileşim kuruyor. "

Belki bu kadar çok kısaltmanın işin içinde olması güven vericidir, ancak önümüzde uzun bir yol var.

Fernando, "Bazı hastaneler çok olgun bir siber güvenlik duruşuna sahipken, temel siber güvenlik hijyeni ile bile nasıl başa çıkılacağını anlamakta güçlük çeken birçok kişi var" diye yakınıyor Fernando.

Peki, sizin, büyükbabanızın veya giyilebilir veya implante tıbbi cihaza sahip herhangi bir hastanın yapabileceği bir şey var mı? Cevap biraz cesaret kırıcı.

Povolny, "Maalesef sorumluluk, üreticiler ve tıp camiasında" dedi. "Daha güvenli cihazlara ve güvenlik protokollerinin doğru şekilde uygulanmasına ihtiyacımız var."

Yine de bir istisna var. Örneğin, akıllı saat gibi tüketici sınıfı bir cihaz kullanıyorsanız, Povolny iyi bir güvenlik hijyeni uygulamanızı önerir. "Varsayılan şifreyi değiştirin, güvenlik güncellemelerini uygulayın ve olması gerekmiyorsa her zaman internete bağlı olmadığından emin olun."