De nombreux sites Web envoyer des codes de sécurité à votre numéro de téléphone pour confirmer votre identité lors de la connexion. Vous pouvez également utiliser des applications qui génèrent des codes de sécurité sur votre téléphone. Mais que se passe-t-il si vous perdez votre téléphone?

Récupérez votre numéro de téléphone

Vous pouvez essayer d'utiliser des méthodes de récupération pour accéder immédiatement à vos comptes sans votre numéro de téléphone. Cependant, vous souhaiterez probablement récupérer votre numéro de téléphone le plus tôt possible.

Votre opérateur de téléphonie mobile peut vous aider à associer immédiatement votre numéro de téléphone à un autre nouveau téléphone. Même si vous ne souhaitez pas acheter immédiatement un nouveau téléphone coûteux, vous pouvez vous procurer un téléphone pour vous aider. Vous voudrez peut-être sortir un vieux téléphone de vos tiroirs ou en emprunter un à un ami ou à un membre de votre famille. Même un vieux téléphone à clapet fera l'affaire à la rigueur. Et, si vous recherchez un nouveau téléphone, vous pouvez toujours acheter un téléphone Android pas cher .

Une fois que vous avez un téléphone, votre opérateur peut vous donner un nouveau carte SIM lié à votre compte et vous pouvez instantanément retrouver l'accès à votre numéro de téléphone. Tout ce que vous avez à faire est de vous rendre dans la boutique de votre opérateur de téléphonie mobile et vous pourrez récupérer votre numéro de téléphone sur place. Il se fera un plaisir de vous vendre un téléphone si vous le souhaitez également. Si vous n’avez pas de magasin à proximité, contactez le service client de votre opérateur de téléphonie mobile.

Si vous avez déjà une sorte de téléphone portable Assurance via votre opérateur cellulaire ou une autre source, il peut même couvrir partiellement un remplacement. Cependant, nous ne le recommandons pas nécessairement - nous pensons que les régimes d’assurance des transporteurs sont une mauvaise affaire. AppleCare + est une meilleure offre , mais il ne couvre pas les téléphones perdus ou volés.

EN RELATION: Les criminels peuvent voler votre numéro de téléphone. Voici comment les arrêter

Transférer votre ancien numéro de téléphone

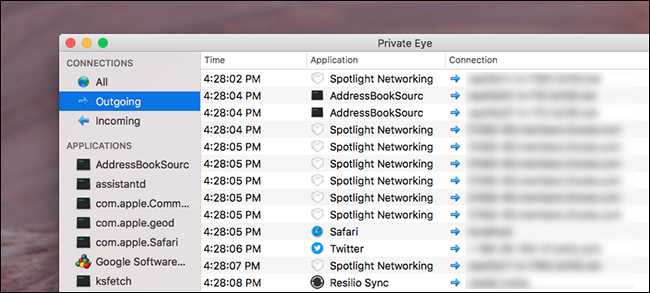

Si vous ne souhaitez pas obtenir un nouveau téléphone immédiatement, vous pourrez peut-être transférer les appels de votre ancien numéro de téléphone vers un autre numéro de téléphone. Les fournisseurs de téléphonie mobile vous permettent de configurer le transfert d'appels afin que les appels dirigés vers votre ancien numéro de téléphone soient transférés vers le numéro de votre choix.

Cependant, il n’existe aucun moyen de transférer des messages SMS, ce qui signifie que vous ne pouvez pas recevoir ces codes de sécurité par SMS. Heureusement, de nombreux services - mais pas tous - offrent la possibilité d'appeler le numéro de téléphone qu'ils ont en dossier et de prononcer un code de sécurité. Cela fonctionnera avec le transfert d'appel.

Consultez votre opérateur de téléphonie mobile pour plus d'informations sur la configuration du transfert d'appel. Verizon vous permet d'activer le transfert d'appel en ligne depuis votre ordinateur. AT&T , Sprint , et T-Mobile ne fournissez que des instructions pour activer le transfert d'appel à partir de votre téléphone, mais vous pourrez peut-être appeler le service client à partir d'un autre numéro de téléphone et lui demander d'activer le transfert d'appel pour vous,

Utilisez vos codes de récupération (ou une autre méthode de récupération)

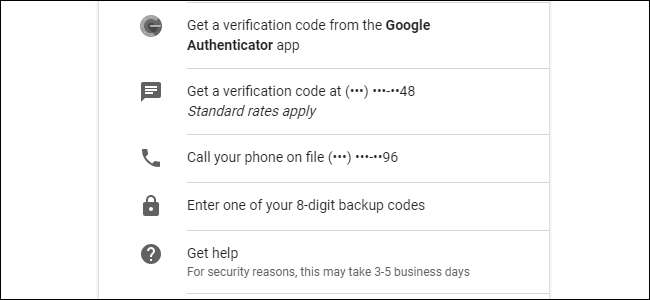

De nombreux comptes proposent des méthodes de récupération, qui vous permettent de retrouver l'accès à votre compte si vous perdez votre téléphone.

Certains services proposent des codes de récupération qu'ils vous encouragent à imprimer et à stocker en toute sécurité quelque part. Si vous avez imprimé les codes de récupération d'un compte, il est maintenant temps de les utiliser pour vous connecter à ce compte.

Il existe également d'autres moyens de récupérer l'accès à votre compte. Certains services vous permettent de saisir un numéro de téléphone de récupération supplémentaire sur lequel vous pouvez recevoir des codes en un clin d'œil. Si vous avez fourni un numéro de téléphone de récupération (par exemple, le numéro de téléphone de votre conjoint), vous pouvez recevoir un code à ce numéro pour récupérer l’accès.

D'autres services vous permettent même de supprimer votre sécurité à deux facteurs par e-mail. Ils vous enverront un e-mail à votre adresse e-mail enregistrée et vous permettront de cliquer sur quelques boîtes de dialogue pour supprimer la protection et accéder à votre compte. Ce n’est pas bon pour la sécurité - cela signifie qu’un attaquant ayant accès à votre messagerie pourrait facilement supprimer votre validation en deux étapes - mais de nombreux services le font quand même.

Si vous ne savez pas si vous pouvez récupérer vos comptes, essayez de vous connecter au compte pour voir les méthodes de récupération proposées. Si un compte ne vous propose aucune option de récupération, essayez de contacter le service client. Par exemple, si votre banque insiste pour vous envoyer un code de sécurité avant de pouvoir vous connecter, contactez le service client de votre banque pour obtenir de l'aide sur l'accès à votre compte.

Vous devriez vérifier vos comptes importants et assurez-vous d'avoir une méthode de récupération - qu'il s'agisse de codes de récupération imprimés ou d'un numéro de téléphone de récupération - pour vous faciliter la tâche à l'avenir

Qu'en est-il des applications d'authentification présentes sur le téléphone?

Il ne s’agit pas uniquement de votre numéro de téléphone. Peut-être obtenez-vous des codes de sécurité d'une application sur votre téléphone, comme Google Authenticator ou Authy . Ou peut-être que vous utilisez de nombreuses autres applications qui vous permettent de vous connecter après avoir accepté une invite sur votre téléphone, y compris les comptes Twitter, Google et Microsoft.

Si vous utilisez Authy, la récupération peut être facile: vous pouvez déplacer vos codes de récupération vers un nouveau téléphone ou même y accéder dans l'application Authy sur votre ordinateur.

Pour la plupart des services, une fois que vous avez perdu votre téléphone, vous ne pourrez pas obtenir ces codes de sécurité. Vous devrez récupérer votre compte et fournir une sorte de preuve que vous êtes qui vous prétendez être. Même si vous vous connectez normalement avec un code généré dans votre application sur votre téléphone, vous pouvez probablement recevoir un code de sécurité envoyé au numéro de téléphone associé à votre compte, par exemple. Ou, si vous avez des codes de récupération imprimés, vous pouvez les utiliser à la place.

Quel que soit le service auquel vous essayez de récupérer l'accès, essayez simplement de vous connecter et découvrez les méthodes de récupération qui vous sont présentées. Si vous avez de nouveau accès à votre numéro de téléphone, cela devrait vous aider à retrouver l'accès à la plupart de ces comptes.

Si vous ne pouvez pas utiliser votre numéro de téléphone et que vous ne disposez pas de codes de récupération ou d'un autre type de méthode de récupération, vous devrez peut-être contacter le service client. Tous les comptes avec authentification en deux étapes ont une sorte de "Aide, j'ai perdu mon téléphone et les codes de récupération!" méthode de récupération que vous pouvez utiliser. Ce que vous devez faire dépend des options proposées par le service et de ce dont vous disposez.

Essuyez votre téléphone perdu

N'oubliez pas que vous pouvez utiliser Localiser mon iPhone d'Apple ou Localiser mon appareil de Google pour afficher l'emplacement de votre téléphone sur une carte, le verrouiller et effacer son contenu. Si vous avez renoncé à récupérer votre téléphone, il est judicieux d’envoyer une commande d’effacement à distance, au cas où. Cela empêchera quiconque trouvera le téléphone de voir vos notifications privées et d'autres données. Même si le téléphone est actuellement hors ligne, il s’effacera de lui-même s’il s’allume et se reconnecte aux serveurs Apple ou Google. Vous ne pourrez peut-être pas récupérer votre téléphone, mais vous pourrez vous reposer un peu plus facilement en sachant que vos données ont été effacées du téléphone.

Image Credit: Thomas79 /Shutterstock.com; Gatherina /Shutterstock.com