Extensiile de securitate a sistemului de nume de domeniu (DNSSEC) este o tehnologie de securitate care vă va ajuta să remediați unul dintre punctele slabe ale internetului. Suntem norocoși că SOPA nu a trecut, deoarece SOPA ar fi făcut DNSSEC ilegal.

DNSSEC adaugă securitate critică unui loc în care Internetul nu are cu adevărat. Sistemul de nume de domeniu (DNS) funcționează bine, dar nu există nicio verificare în niciun moment al procesului, ceea ce lasă găuri deschise atacatorilor.

Starea actuală a lucrurilor

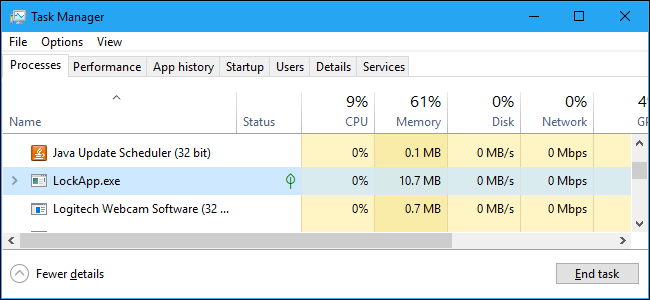

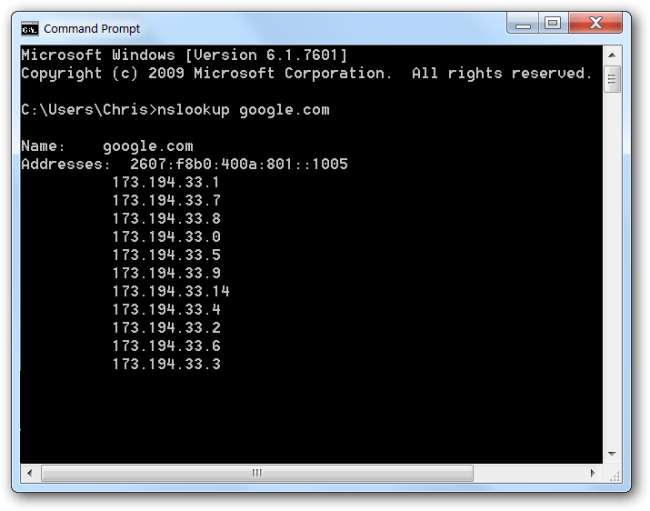

Am făcut-o a explicat cum funcționează DNS în trecut. Pe scurt, ori de câte ori vă conectați la un nume de domeniu precum „google.com” sau „howtogeek.com”, computerul dvs. contactează serverul DNS și caută adresa IP asociată pentru numele de domeniu respectiv. Computerul dvs. se conectează apoi la acea adresă IP.

Important, nu există un proces de verificare implicat într-o căutare DNS. Computerul dvs. cere serverului său DNS adresa asociată unui site web, serverul DNS răspunde cu o adresă IP, iar computerul dvs. spune „bine!” și se conectează fericit la acel site web. Computerul dvs. nu se oprește pentru a verifica dacă acesta este un răspuns valid.

Este posibil ca atacatorii să redirecționeze aceste solicitări DNS sau să configureze servere DNS rău intenționate concepute pentru a returna răspunsuri rele. De exemplu, dacă sunteți conectat la o rețea Wi-Fi publică și încercați să vă conectați la howtogeek.com, un server DNS rău intenționat din acea rețea Wi-Fi publică ar putea returna complet o altă adresă IP. Adresa IP vă poate conduce la un phishing site-ul web. Browserul dvs. web nu are o modalitate reală de a verifica dacă o adresă IP este de fapt asociată cu howtogeek.com; trebuie doar să aibă încredere în răspunsul pe care îl primește de la serverul DNS.

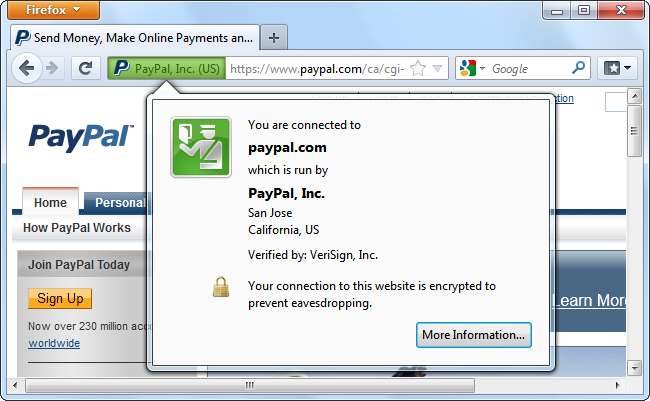

Criptarea HTTPS oferă unele verificări. De exemplu, să presupunem că încercați să vă conectați la site-ul băncii dvs. și vedeți HTTPS și pictograma de blocare în bara de adrese . Știți că o autoritate de certificare a verificat că site-ul web aparține băncii dvs.

Dacă ați accesat site-ul web al băncii dvs. dintr-un punct de acces compromis și serverul DNS a returnat adresa unui site de phishing imposter, site-ul de phishing nu ar putea afișa criptarea HTTPS. Cu toate acestea, site-ul de phishing poate opta pentru a utiliza HTTP simplu în loc de HTTPS, mizând că majoritatea utilizatorilor nu vor observa diferența și oricum își vor introduce informațiile bancare online.

Banca dvs. nu are nicio modalitate de a spune „Acestea sunt adresele IP legitime pentru site-ul nostru web”.

Cum vă va ajuta DNSSEC

O căutare DNS are loc de fapt în mai multe etape. De exemplu, atunci când computerul solicită www.howtogeek.com, computerul efectuează această căutare în mai multe etape:

- Mai întâi întreabă „directorul zonei rădăcină” unde poate găsi .cu .

- Apoi întreabă directorul .com unde poate găsi howtogeek.com .

- Apoi întreabă howtogeek.com unde poate găsi www.howtogeek.com .

DNSSEC implică „semnarea rădăcinii”. Când computerul dvs. va întreba zona rădăcină unde poate găsi .com, va putea verifica cheia de semnare a zonei rădăcină și va confirma că este zona rădăcină legitimă cu informații adevărate. Zona rădăcină va furniza apoi informații despre cheia de semnare sau .com și locația sa, permițând computerului dvs. să contacteze directorul .com și să se asigure că este legitim. Directorul .com va furniza cheia de semnare și informații pentru howtogeek.com, permițându-i să contacteze howtogeek.com și să verifice dacă sunteți conectat la howtogeek.com real, după cum confirmă zonele de deasupra acestuia.

Când DNSSEC este complet lansat, computerul dvs. va putea confirma că răspunsurile DNS sunt legitime și adevărate, în timp ce în prezent nu are cum să știe care sunt false și care sunt reale.

Citiți mai multe despre cum funcționează criptarea aici.

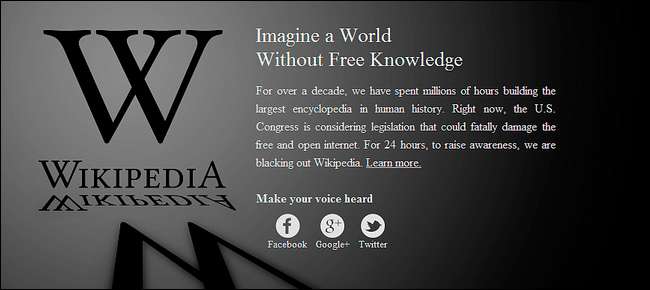

Ce ar fi făcut SOPA

Deci, cum a jucat Legea Stop Online Piracy Act, mai bine cunoscută sub numele de SOPA, în toate acestea? Ei bine, dacă urmați SOPA, vă dați seama că a fost scris de oameni care nu înțelegeau internetul, deci ar „rupe internetul” în diferite moduri. Acesta este unul dintre ei.

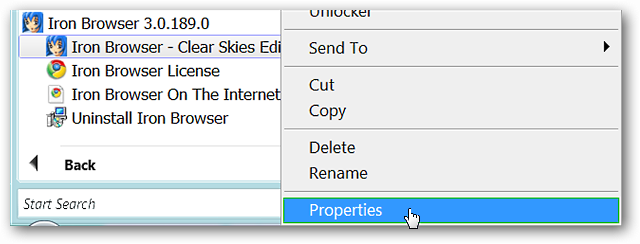

Amintiți-vă că DNSSEC permite proprietarilor de nume de domeniu să își semneze înregistrările DNS. De exemplu, thepiratebay.se poate utiliza DNSSEC pentru a specifica adresele IP cu care este asociat. Când computerul efectuează o căutare DNS - indiferent dacă este pentru google.com sau thepiratebay.se - DNSSEC ar permite computerului să stabilească dacă primește răspunsul corect validat de proprietarii numelui de domeniu. DNSSEC este doar un protocol; nu încearcă să discrimineze între site-urile „bune” și „rele”.

SOPA ar fi cerut furnizorilor de servicii Internet să redirecționeze căutările DNS pentru site-urile web „proaste”. De exemplu, dacă abonații unui furnizor de servicii de Internet ar încerca să acceseze thepiratebay.se, serverele DNS ale ISP ar returna adresa unui alt site web, care i-ar informa că Pirate Bay a fost blocat.

Cu DNSSEC, o astfel de redirecționare nu ar putea fi distinsă de un atac om-în-mijloc, pe care DNSSEC a fost conceput să îl prevină. Furnizorii de servicii Internet care implementează DNSSEC ar trebui să răspundă cu adresa reală a Pirate Bay și astfel ar încălca SOPA. Pentru a găzdui SOPA, DNSSEC ar trebui să aibă o gaură mare, care să permită furnizorilor de servicii de internet și guvernelor să redirecționeze cererile DNS de nume de domeniu fără permisiunea proprietarilor de nume de domeniu. Acest lucru ar fi dificil (dacă nu imposibil) de realizat într-un mod sigur, probabil deschizând noi găuri de securitate pentru atacatori.

Din fericire, SOPA este mort și, sperăm, nu va mai reveni. DNSSEC este în prezent implementat, oferind o remediere de mult timp pentru această problemă.

Credit de imagine: Khairil Yusof , Jemimus pe Flickr , David Holmes pe Flickr