Rozšíření zabezpečení doménových jmen (DNSSEC) je bezpečnostní technologie, která pomůže napravit jednu ze slabých stránek internetu. Máme štěstí, že SOPA neprošel, protože SOPA by DNSSEC zakázal.

DNSSEC přidává kritické zabezpečení na místo, kde internet ve skutečnosti žádné nemá. Systém názvů domén (DNS) funguje dobře, ale v žádném bodě procesu neprobíhá žádné ověření, což útočníkům ponechává díry otevřené.

Současný stav věcí

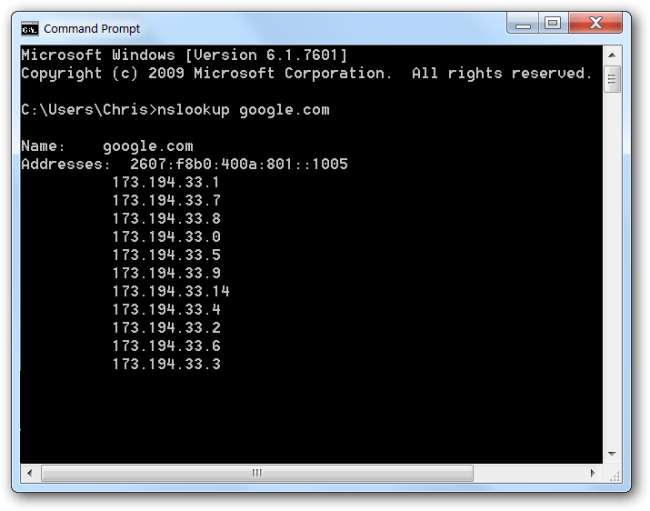

Jsme vysvětlil, jak funguje DNS v minulosti. Stručně řečeno, kdykoli se připojíte k názvu domény, jako je „google.com“ nebo „howtogeek.com“, váš počítač kontaktuje jeho server DNS a vyhledá přidruženou adresu IP daného názvu domény. Váš počítač se poté připojí k této IP adrese.

Důležité je, že při vyhledávání DNS není zahrnut žádný proces ověřování. Váš počítač požádá svůj server DNS o adresu přidruženou k webové stránce, server DNS odpoví IP adresou a váš počítač řekne „v pořádku!“ a šťastně se připojí k tomuto webu. Váš počítač se nezastaví, aby zkontroloval, zda se jedná o platnou odpověď.

Útočníci mohou tyto požadavky DNS přesměrovat nebo nastavit škodlivé servery DNS určené k vracení špatných odpovědí. Pokud jste například připojeni k veřejné síti Wi-Fi a pokusíte se připojit na stránku howtogeek.com, mohl by nebezpečný server DNS v této veřejné síti Wi-Fi úplně vrátit jinou adresu IP. IP adresa vás může vést k a phishing webová stránka. Váš webový prohlížeč nemá žádný skutečný způsob, jak zkontrolovat, zda je adresa IP skutečně spojena s howtogeek.com; prostě musí důvěřovat odpovědi, kterou obdrží od serveru DNS.

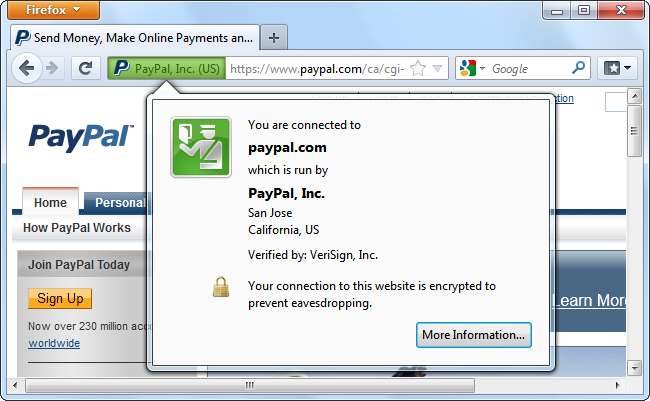

Šifrování HTTPS poskytuje určité ověření. Řekněme například, že se pokusíte připojit k webu vaší banky a v adresním řádku uvidíte HTTPS a ikonu zámku . Víte, že certifikační autorita ověřila, že web patří vaší bance.

Pokud jste na web své banky přistupovali z napadeného přístupového bodu a server DNS vrátil adresu podvodného phishingového webu, phishingový web by nemohl zobrazit toto šifrování HTTPS. Phishingový web se však může rozhodnout místo protokolu HTTPS použít obyčejný protokol HTTP a sázet na to, že většina uživatelů by si toho rozdílu nevšimla a stejně by zadala své informace o online bankovnictví.

Vaše banka nemůže nijak říci „Toto jsou legitimní adresy IP našich webových stránek.“

Jak DNSSEC pomůže

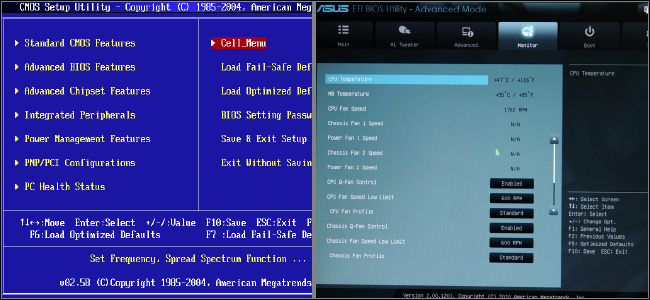

Vyhledávání DNS ve skutečnosti probíhá v několika fázích. Například když váš počítač požádá o www.howtogeek.com, váš počítač provede toto vyhledávání v několika fázích:

- Nejprve se zeptá „adresáře kořenové zóny“, kde jej může najít .s .

- Poté se zeptá adresáře .com, kde jej může najít howtogeek.com .

- Poté se zeptá howtogeek.com, kde může najít www.howtogeek.com .

DNSSEC zahrnuje „podepsání kořenového adresáře“. Když se váš počítač zeptá na kořenovou zónu, kde může najít .com, bude moci zkontrolovat podpisový klíč kořenové zóny a potvrdit, že se jedná o legitimní kořenovou zónu se skutečnými informacemi. Kořenová zóna pak poskytne informace o podpisovém klíči nebo .com a jeho umístění, což umožní vašemu počítači kontaktovat adresář .com a zajistit jeho legitimitu. Adresář .com poskytne podpisový klíč a informace pro howtogeek.com, což mu umožní kontaktovat howtogeek.com a ověřit, že jste připojeni ke skutečnému howtogeek.com, jak potvrzují zóny nad ním.

Po úplném zavedení DNSSEC bude váš počítač schopen ověřit, zda jsou odpovědi DNS legitimní a pravdivé, zatímco v současné době nemá žádný způsob, jak zjistit, které z nich jsou falešné a které skutečné.

Přečtěte si více o jak šifrování funguje tady.

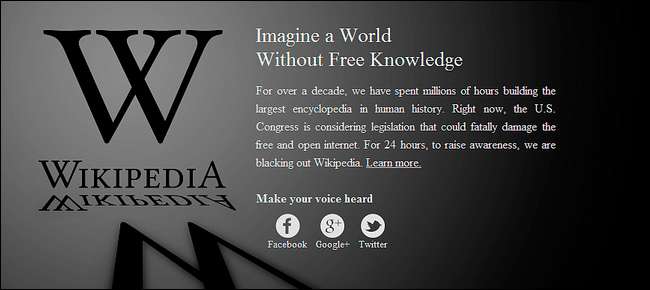

Co by SOPA udělala

Jak na to všechno hrál zákon Stop Online Piracy Act, lépe známý jako SOPA? Pokud jste sledovali SOPA, uvědomíte si, že to napsali lidé, kteří nerozuměli internetu, takže by to „rozbilo internet“ různými způsoby. Toto je jeden z nich.

Nezapomeňte, že DNSSEC umožňuje vlastníkům doménových jmen podepisovat své záznamy DNS. Například thepiratebay.se může pomocí DNSSEC určit adresy IP, ke kterým je přidružen. Když váš počítač provede vyhledávání DNS - ať už je to pro google.com nebo thepiratebay.se - DNSSEC by počítači umožnilo určit, že dostává správnou odpověď ověřenou vlastníky názvu domény. DNSSEC je jen protokol; nezkouší rozlišovat mezi „dobrými“ a „špatnými“ webovými stránkami.

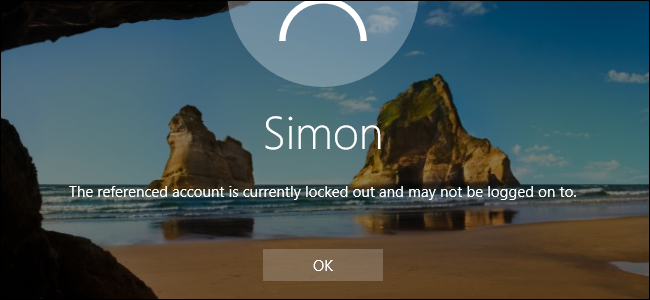

SOPA by vyžadovala, aby poskytovatelé internetových služeb přesměrovali vyhledávání DNS na „špatné“ webové stránky. Pokud se například předplatitelé poskytovatele internetových služeb pokusili získat přístup k webu thepiratebay.se, servery DNS poskytovatele ISP vrátí adresu jiného webu, který by je informoval o zablokování zátoky Pirate.

S DNSSEC by takové přesměrování bylo nerozeznatelné od útoku typu man-in-the-middle, kterému měl DNSSEC zabránit. Poskytovatelé internetu nasazující DNSSEC by museli reagovat skutečnou adresou Pirate Bay, a tak by porušovali SOPA. Aby mohla společnost DNSSEC vyhovět SOPA, musela by do ní vyříznout velkou díru, která by poskytovatelům internetových služeb a vládám umožnila přesměrovat požadavky DNS na název domény bez povolení vlastníků názvu domény. To by bylo obtížné (ne-li nemožné) udělat bezpečným způsobem, což by pravděpodobně otevřelo nové bezpečnostní díry pro útočníky.

Naštěstí je SOPA mrtvá a doufejme, že se nevrátí. DNSSEC se aktuálně zavádí a poskytuje dlouhodobou opravu tohoto problému.

Kredit obrázku: Khairil Yusof , Jemimus na Flickru , David Holmes na Flickru