A geeksek a titkosítást gyakran bolondbiztos eszköznek tekintik annak biztosítása érdekében, hogy az adatok titokban maradjanak. De függetlenül attól, hogy titkosítja-e számítógépe merevlemezét vagy okostelefonjának tárhelyét, meglepődhet, ha tudja, hogy a titkosítás hideg hőmérsékleten megkerülhető.

Nem valószínű, hogy a személyes titkosítását megkerülnék ilyen módon, de ezt a biztonsági rést felhasználhatja a vállalati kémkedésre, vagy a kormányok hozzáférhetnek a gyanúsítottak adataihoz, ha a gyanúsított nem hajlandó nyilvánosságra hozni a titkosítási kulcsot.

Hogyan működik a teljes lemezes titkosítás

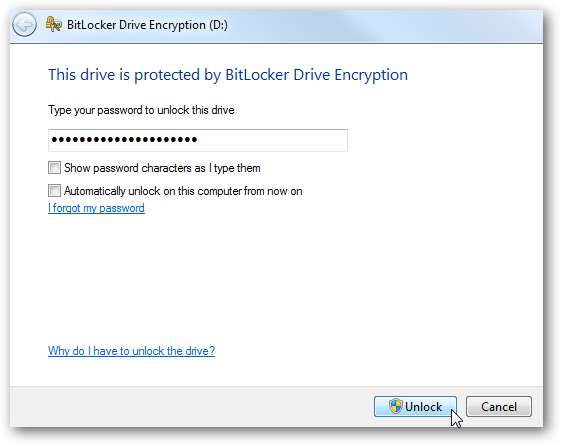

Akár te vagy a BitLocker használatával a Windows fájlrendszer titkosításához , Az Android beépített titkosítási funkciója az okostelefon tárhelyének titkosításához, vagy bármilyen más teljes lemezes titkosítási megoldás, az egyes típusú titkosítási megoldások hasonlóan működnek.

Az adatokat titkosított, látszólag kódolt formában tároljuk eszközének tárolóján. A számítógép vagy az okostelefon indításakor a rendszer kéri a titkosítási jelszó megadását. A készülék tárolja a titkosítási kulcsot a RAM-ban, és az adatok titkosításához és visszafejtéséhez használja mindaddig, amíg a készülék be van kapcsolva.

Ha feltételezzük, hogy a képernyőn egy zárolt képernyő jelszó van beállítva, és a támadók nem tudják kitalálni, akkor az adatok eléréséhez újra kell indítaniuk az eszközt, és egy másik eszközről (például USB flash meghajtóról) kell indítaniuk. Amikor azonban az eszköz kikapcsol, a RAM tartalma nagyon gyorsan eltűnik. Amikor a RAM tartalma eltűnik, a titkosítási kulcs elvész, és a támadóknak szüksége lesz a titkosítási jelszóra az adatok visszafejtéséhez.

Feltételezik, hogy a titkosítás általában így működik, és ezért az intelligens vállalatok titkosítják a laptopokat és az okostelefonokat, amelyeken érzékeny adatok vannak.

Data Remanence a RAM-ban

Mint fent említettük, az adatok nagyon gyorsan eltűnnek a RAM-ból, miután a számítógép kikapcsol, és a RAM elveszíti az energiát. A támadó megpróbálhatja gyorsan újraindítani a titkosított laptopot, USB-meghajtóról indítani, és futtatni egy eszközt, amely a RAM tartalmát lemásolja a titkosítási kulcs kibontásához. Ez azonban általában nem működne. A RAM tartalma másodpercek alatt eltűnik, és a támadónak nincs szerencséje.

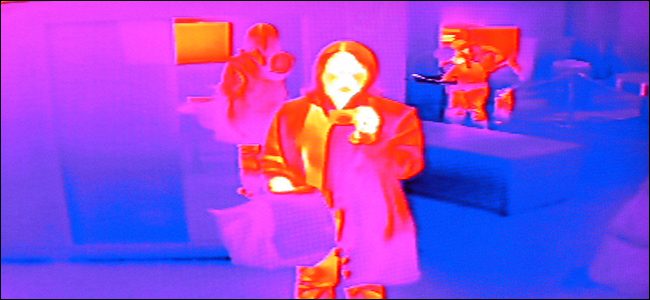

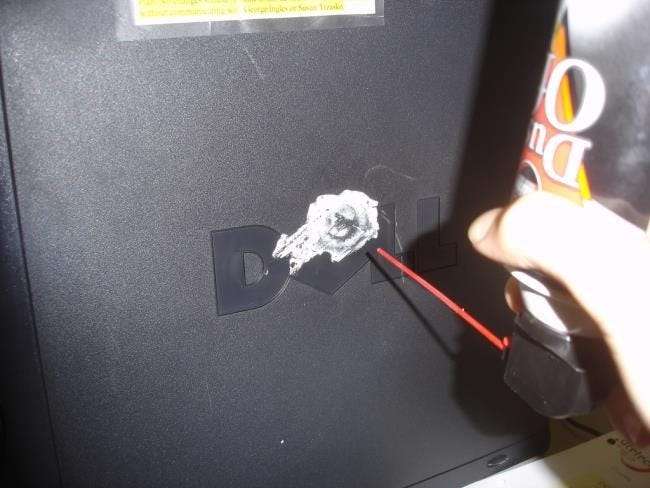

Az az idő, amely alatt az adatok eltűnnek a RAM-ból, jelentősen meghosszabbítható a RAM hűtésével. A kutatók sikeres támadásokat hajtottak végre számítógépek ellen a Microsoft BitLocker titkosításával egy doboz fejjel lefelé sűrített levegő permetezése a RAM-ra , alacsony hőmérsékletre hozva. Nemrég, a kutatók egy Android-telefont tettek egy órára a fagyasztóba és ezután visszaállíthatták a titkosítási kulcsot a RAM-ból. (A rendszerbetöltőt fel kell oldani ehhez a támadáshoz, de elméletileg lehetséges lenne eltávolítani a telefon RAM-ját és elemezni.)

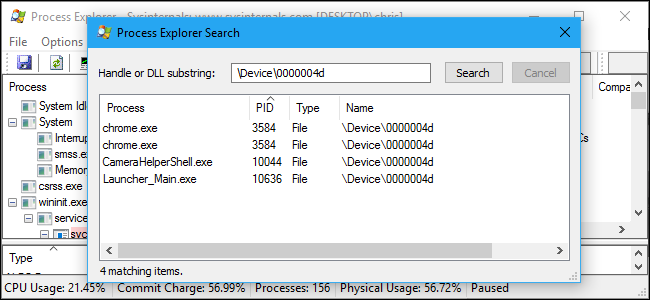

Miután a RAM tartalmát átmásolta, vagy „lerakta” egy fájlba, automatikusan elemezhetők azok a titkosítási kulcsok azonosítása érdekében, amelyek hozzáférést biztosítanak a titkosított fájlokhoz.

Ezt „hidegindító támadásnak” nevezik, mert a számítógép fizikai hozzáférésére támaszkodik a számítógép RAM-jában maradt titkosítási kulcsok megragadásához.

A hideg-boot támadások megelőzése

A hidegindító támadás legegyszerűbb módja, ha megbizonyosodik arról, hogy a titkosítási kulcs nincs a számítógép RAM-jában. Például, ha van egy vállalati laptop, amely tele van érzékeny adatokkal, és attól tart, hogy ellopják, akkor kapcsolja ki vagy tegye hibernált módba, amikor nem használja. Ez eltávolítja a titkosítási kulcsot a számítógép RAM-jából - a számítógép újraindításakor a rendszer kéri a jelszó újbóli megadását. Ezzel szemben a számítógép alvó üzemmódba helyezésével a titkosítási kulcs a számítógép RAM-jában marad. Ez veszélyezteti a számítógépet a hidegindítási támadásokkal.

A „TCG Platform Reset Attack Mitigation Specification” az ipar válasza erre az aggályra. Ez a specifikáció arra kényszeríti az eszköz BIOS-t, hogy a rendszerindítás során felülírja a memóriáját. Azonban egy eszköz memóriamoduljait ki lehet venni a számítógépről, és egy másik számítógépen elemezni lehet, megkerülve ezt a biztonsági intézkedést. Jelenleg nincs bolondbiztos módszer a támadás megakadályozására.

Tényleg aggódnod kell?

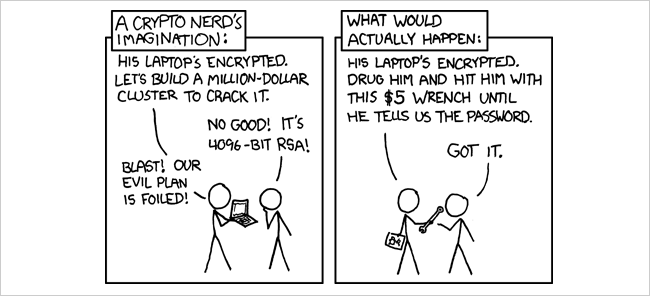

Geekként érdekes megfontolni az elméleti támadásokat és azt, hogy miként tudnánk megakadályozni őket. De legyünk őszinték: A legtöbb embernek nem kell aggódnia ezek miatt a hidegindító támadások miatt. A védelemre kényes adatokkal rendelkező kormányok és nagyvállalatok ezt a támadást szem előtt akarják tartani, de az átlag geeknek nem kellene aggódnia emiatt.

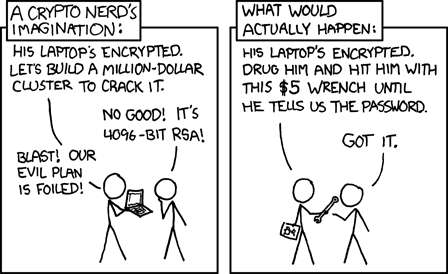

Ha valaki nagyon szeretné a titkosított fájljait, valószínűleg megpróbálja kihozni belőled a titkosítási kulcsot, ahelyett, hogy hidegindító támadást próbálna meg, amely több szakértelmet igényel.

Kép jóváírása: Frank Kovalcheck a Flickr-en , Alex Gorzen a Flickr-en , Blake Patterson a Flickr-en , XKCD