Nørder betragter kryptering ofte som et idiotsikkert værktøj for at sikre, at data forbliver hemmelige. Uanset om du krypterer din computers harddisk eller din smartphones lager, kan du blive overrasket over at vide, at krypteringen kan omgåes ved kolde temperaturer.

Det er usandsynligt, at din personlige kryptering vil blive omgået på denne måde, men denne sårbarhed kan bruges til virksomhedsspionage eller af regeringer for at få adgang til mistænkte data, hvis den mistænkte nægter at afsløre krypteringsnøglen.

Hvordan Fuld Disk-kryptering fungerer

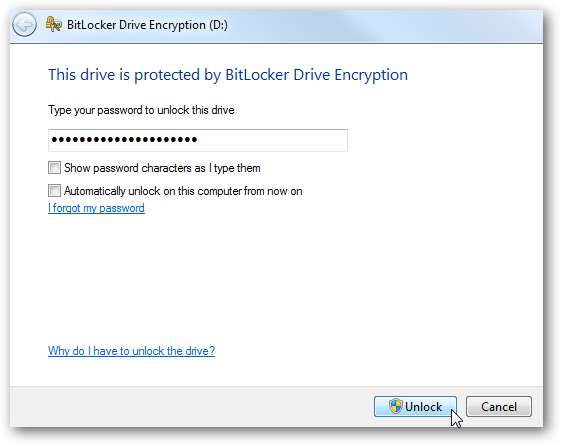

Uanset om du er ved hjælp af BitLocker til at kryptere dit Windows-filsystem , Android's indbyggede krypteringsfunktion til at kryptere din smartphones opbevaring eller et vilkårligt antal andre fulddisk-krypteringsløsninger, fungerer hver type krypteringsløsning på samme måde.

Data gemmes på din enheds lager i en krypteret, tilsyneladende krypteret form. Når du starter din computer eller smartphone, bliver du bedt om adgangskoden til kryptering. Din enhed gemmer krypteringsnøglen i RAM'en og bruger den til at kryptere og dekryptere data, så længe din enhed forbliver tændt.

Forudsat at du har indstillet en låseskærmadgangskode på din enhed, og angribere ikke kan gætte det, bliver de nødt til at genstarte din enhed og starte fra en anden enhed (f.eks. Et USB-flashdrev) for at få adgang til dine data. Men når din enhed slukkes, forsvinder indholdet af dens RAM meget hurtigt. Når RAM-indholdet forsvinder, går krypteringsnøglen tabt, og angriberne har brug for din krypteringsadgangssætning for at dekryptere dine data.

Sådan antages kryptering generelt at fungere, og det er grunden til, at smarte virksomheder krypterer bærbare computere og smartphones med følsomme data på dem.

Data Remanence i RAM

Som vi nævnte ovenfor, forsvinder data fra RAM meget hurtigt, efter at computeren er slukket, og RAM'en mister strøm. En angriber kunne forsøge hurtigt at genstarte en krypteret bærbar computer, starte fra en USB-nøgle og køre et værktøj, der kopierer indholdet af RAM'en for at udtrække krypteringsnøglen. Dette fungerer dog normalt ikke. RAM-indholdet forsvinder inden for få sekunder, og angriberen vil være ude af lykke.

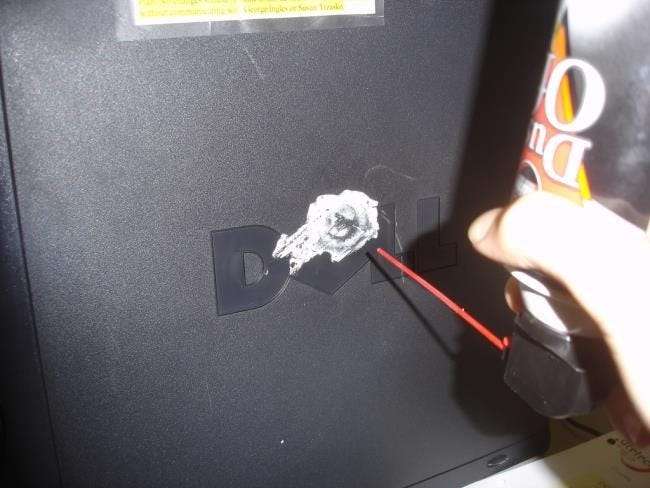

Tiden, det tager for data at forsvinde fra RAM, kan udvides betydeligt ved afkøling af RAM. Forskere har udført vellykkede angreb mod computere ved hjælp af Microsofts BitLocker-kryptering af sprøjtning af en dåse komprimeret luft på RAM'en og bringer det til lave temperaturer. For nylig, forskere satte en Android-telefon i fryseren i en time og var derefter i stand til at gendanne krypteringsnøglen fra dens RAM efter nulstilling af den. (Boot loader skal låses op for dette angreb, men det ville teoretisk være muligt at fjerne telefonens RAM og analysere det.)

Når indholdet af RAM'en er kopieret eller "dumpet" til en fil, kan de automatisk analyseres for at identificere den krypteringsnøgle, der giver adgang til de krypterede filer.

Dette er kendt som et "koldstartangreb", fordi det er afhængigt af fysisk adgang til computeren for at få fat i de krypteringsnøgler, der er tilbage i computerens RAM.

Sådan forhindres Cold-Boot-angreb

Den nemmeste måde at forhindre et koldstartangreb er ved at sikre, at din krypteringsnøgle ikke findes i din computers RAM. For eksempel, hvis du har en bærbar computer fuld af følsomme data, og du er bekymret for, at den kan blive stjålet, skal du slukke den eller sætte den i dvaletilstand, når du ikke bruger den. Dette fjerner krypteringsnøglen fra computerens RAM - du bliver bedt om at indtaste din adgangssætning igen, når du starter computeren igen. I modsætning hertil sætter computeren i dvaletilstand, at krypteringsnøglen forbliver i computerens RAM. Dette risikerer din computer for cold-boot angreb.

“TCG Platform Reset Attack Mitigation Specification” er et branchens svar på denne bekymring. Denne specifikation tvinger en enheds BIOS til at overskrive hukommelsen under opstart. En enheds hukommelsesmoduler kunne dog fjernes fra computeren og analyseres på en anden computer, uden at denne sikkerhedsforanstaltning omgåes. Der er i øjeblikket ingen narre-bevis måde at forhindre dette angreb på.

Behøver du virkelig bekymre dig?

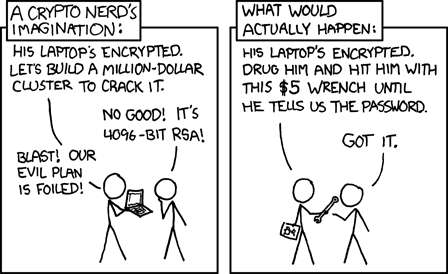

Som nørder er det interessant at overveje teoretiske angreb, og hvordan vi kunne forhindre dem. Men lad os være ærlige: De fleste mennesker behøver ikke bekymre sig om disse cold-boot-angreb. Regeringer og virksomheder med følsomme data for at beskytte vil gerne have dette angreb i tankerne, men den gennemsnitlige nørd skal ikke bekymre sig om dette.

Hvis nogen virkelig ønsker dine krypterede filer, vil de sandsynligvis forsøge at få din krypteringsnøgle ud af dig i stedet for at prøve et koldstartangreb, hvilket kræver mere ekspertise.

Billedkredit: Frank Kovalcheck på Flickr , Alex Gorzen på Flickr , Blake Patterson på Flickr , XKCD