แม้ว่าคุณจะรู้ว่าคุณจำเป็นต้องรักษาความปลอดภัยเครือข่าย Wi-Fi ของคุณ (และได้ดำเนินการไปแล้ว) คุณอาจพบว่าคำย่อของโปรโตคอลความปลอดภัยทั้งหมดทำให้งงงวยเล็กน้อย อ่านต่อในขณะที่เราเน้นความแตกต่างระหว่างโปรโตคอลเช่น WEP, WPA และ WPA2 และเหตุใดจึงมีความสำคัญต่อตัวย่อที่คุณใช้ในเครือข่าย Wi-Fi ในบ้านของคุณ

มันสำคัญอะไร?

คุณทำในสิ่งที่คุณได้รับคำสั่งให้ทำคุณลงชื่อเข้าใช้เราเตอร์ของคุณหลังจากที่คุณซื้อและเสียบปลั๊กเป็นครั้งแรกและตั้งรหัสผ่าน ตัวย่อเล็ก ๆ ที่อยู่ถัดจากโปรโตคอลความปลอดภัยที่คุณเลือกคืออะไร? ปรากฎว่ามันมีความสำคัญมาก เช่นเดียวกับในกรณีของมาตรฐานความปลอดภัยทั้งหมดการเพิ่มพลังงานของคอมพิวเตอร์และการเปิดช่องโหว่ทำให้มาตรฐาน Wi-Fi รุ่นเก่าตกอยู่ในความเสี่ยง เป็นเครือข่ายของคุณเป็นข้อมูลของคุณและหากมีคนขโมยเครือข่ายของคุณเนื่องจากมีการลักลอบใช้เครือข่ายของพวกเขาตำรวจจะมาเคาะประตู การทำความเข้าใจความแตกต่างระหว่างโปรโตคอลความปลอดภัยและการใช้งานขั้นสูงที่สุดที่เราเตอร์ของคุณรองรับได้ (หรืออัปเกรดหากไม่สามารถรองรับมาตรฐานความปลอดภัยรุ่นปัจจุบัน) คือความแตกต่างระหว่างการเสนอให้ใครบางคนเข้าถึงเครือข่ายในบ้านของคุณได้ง่ายและไม่

WEP, WPA และ WPA2: ความปลอดภัยของ Wi-Fi ตลอดยุคสมัย

ตั้งแต่ช่วงปลายทศวรรษ 1990 โปรโตคอลการรักษาความปลอดภัย Wi-Fi ได้รับการอัปเกรดหลายครั้งโดยเลิกใช้โปรโตคอลรุ่นเก่าอย่างสิ้นเชิงและมีการแก้ไขอย่างมีนัยสำคัญสำหรับโปรโตคอลที่ใหม่กว่า การเดินเล่นในประวัติศาสตร์ของการรักษาความปลอดภัย Wi-Fi จะช่วยเน้นให้เห็นทั้งสิ่งที่มีอยู่ในตอนนี้และเหตุผลที่คุณควรหลีกเลี่ยงมาตรฐานที่เก่ากว่า

ความเป็นส่วนตัวเทียบเท่าแบบใช้สาย (WEP)

Wired Equivalent Privacy (WEP) เป็นโปรโตคอลความปลอดภัย Wi-Fi ที่ใช้กันอย่างแพร่หลายที่สุดในโลก นี่คือฟังก์ชันของอายุความเข้ากันได้ย้อนหลังและความจริงที่ปรากฏเป็นอันดับแรกในเมนูการเลือกโปรโตคอลในแผงควบคุมของเราเตอร์หลายตัว

WEP ได้รับการรับรองให้เป็นมาตรฐานการรักษาความปลอดภัย Wi-Fi ในเดือนกันยายนปี 2542 WEP เวอร์ชันแรกไม่ได้แข็งแกร่งเป็นพิเศษแม้กระทั่งในช่วงเวลาที่เปิดตัวเนื่องจากข้อ จำกัด ของสหรัฐฯในการส่งออกเทคโนโลยีการเข้ารหัสต่างๆทำให้ผู้ผลิต จำกัด อุปกรณ์ของตน เฉพาะการเข้ารหัส 64 บิต เมื่อมีการยกเลิกข้อ จำกัด จะเพิ่มเป็น 128 บิต แม้จะมีการเปิดตัว WEP แบบ 256 บิต แต่ 128 บิตก็ยังคงเป็นหนึ่งในการใช้งานทั่วไป

แม้จะมีการแก้ไขโปรโตคอลและขนาดคีย์ที่เพิ่มขึ้น แต่เมื่อเวลาผ่านไปพบข้อบกพร่องด้านความปลอดภัยจำนวนมากในมาตรฐาน WEP เมื่อพลังการคำนวณเพิ่มขึ้นการใช้ประโยชน์จากข้อบกพร่องเหล่านั้นก็ง่ายขึ้นและง่ายขึ้น ในช่วงต้นปี 2544 การหาประโยชน์จากการพิสูจน์แนวคิดได้ลอยอยู่รอบ ๆ และในปี 2548 เอฟบีไอได้ทำการสาธิตต่อสาธารณะ (เพื่อเพิ่มการรับรู้จุดอ่อนของ WEP) โดยที่พวกเขาถอดรหัสรหัสผ่าน WEP ในไม่กี่นาทีโดยใช้ซอฟต์แวร์ที่มีให้ใช้ฟรี

แม้จะมีการปรับปรุงต่างๆวิธีแก้ปัญหาและความพยายามอื่น ๆ ในการทำให้ระบบ WEP เป็นระบบ แต่ก็ยังคงมีความเสี่ยงสูง ระบบที่ใช้ WEP ควรได้รับการอัพเกรดหรือหากไม่มีตัวเลือกการอัพเกรดความปลอดภัยให้เปลี่ยน Wi-Fi Alliance เลิกใช้ WEP อย่างเป็นทางการในปี 2547

Wi-Fi Protected Access (WPA)

Wi-Fi Protected Access (WPA) เป็นการตอบสนองโดยตรงของ Wi-Fi Alliance และแทนที่ช่องโหว่ที่ชัดเจนมากขึ้นของมาตรฐาน WEP WPA ได้รับการรับรองอย่างเป็นทางการในปี 2546 หนึ่งปีก่อนที่ WEP จะเกษียณอย่างเป็นทางการ การกำหนดค่า WPA ที่พบบ่อยที่สุดคือ WPA-PSK (Pre-Shared Key) คีย์ที่ใช้โดย WPA คือ 256 บิตซึ่งเพิ่มขึ้นอย่างมากเมื่อเทียบกับคีย์ 64 บิตและ 128 บิตที่ใช้ในระบบ WEP

การเปลี่ยนแปลงที่สำคัญบางอย่างที่นำไปใช้กับ WPA รวมถึงการตรวจสอบความสมบูรณ์ของข้อความ (เพื่อตรวจสอบว่าผู้โจมตีได้ดักจับหรือแก้ไขแพ็กเก็ตที่ส่งผ่านระหว่างจุดเชื่อมต่อและไคลเอนต์) และ Temporal Key Integrity Protocol (TKIP) TKIP ใช้ระบบคีย์ต่อแพ็คเก็ตที่ปลอดภัยกว่าระบบคีย์คงที่ที่ใช้โดย WEP มาตรฐานการเข้ารหัส TKIP ถูกแทนที่ด้วย Advanced Encryption Standard (AES) ในภายหลัง

แม้จะมีการปรับปรุง WPA ที่สำคัญมากกว่า WEP แต่ผีของ WEP ก็หลอกหลอน WPA TKIP ซึ่งเป็นส่วนประกอบหลักของ WPA ได้รับการออกแบบมาให้ใช้งานได้อย่างง่ายดายผ่านการอัพเกรดเฟิร์มแวร์ไปยังอุปกรณ์ที่เปิดใช้งาน WEP ที่มีอยู่ ดังนั้นจึงต้องรีไซเคิลองค์ประกอบบางอย่างที่ใช้ในระบบ WEP ซึ่งในที่สุดก็ถูกใช้ประโยชน์เช่นกัน

WPA เช่นเดียวกับ WEP รุ่นก่อนได้รับการแสดงผ่านทั้งการพิสูจน์แนวคิดและการสาธิตต่อสาธารณะเพื่อให้เสี่ยงต่อการบุกรุก ที่น่าสนใจคือกระบวนการที่ WPA มักถูกละเมิดไม่ใช่การโจมตีโดยตรงบนโปรโตคอล WPA (แม้ว่าการโจมตีดังกล่าวจะได้รับการพิสูจน์แล้วก็ตาม) แต่เป็นการโจมตีระบบเสริมที่เปิดตัวด้วย WPA - Wi-Fi Protected Setup (WPS ) ซึ่งออกแบบมาเพื่อให้ง่ายต่อการเชื่อมโยงอุปกรณ์กับจุดเชื่อมต่อที่ทันสมัย

Wi-Fi Protected Access II (WPA2)

WPA ในปี 2549 ได้ถูกแทนที่อย่างเป็นทางการโดย WPA2 การเปลี่ยนแปลงที่สำคัญที่สุดอย่างหนึ่งระหว่าง WPA และ WPA2 คือการบังคับใช้อัลกอริทึม AES และการนำ CCMP (Counter Cipher Mode with Block Chaining Message Authentication Code Protocol) มาใช้แทน TKIP อย่างไรก็ตาม TKIP ยังคงรักษาไว้ใน WPA2 เป็นระบบทางเลือกและสำหรับการทำงานร่วมกันกับ WPA

ปัจจุบันช่องโหว่ด้านความปลอดภัยหลักของระบบ WPA2 ที่แท้จริงเป็นช่องโหว่ที่ไม่ชัดเจน (และกำหนดให้ผู้โจมตีต้องเข้าถึงเครือข่าย Wi-Fi ที่ปลอดภัยแล้วเพื่อเข้าถึงคีย์บางอย่างจากนั้นจึงขยายเวลาการโจมตีอุปกรณ์อื่น ๆ บนเครือข่าย ). ด้วยเหตุนี้ผลกระทบด้านความปลอดภัยของช่องโหว่ WPA2 ที่ทราบจึง จำกัด อยู่ในเครือข่ายระดับองค์กรเกือบทั้งหมดและไม่สมควรได้รับการพิจารณาในทางปฏิบัติเกี่ยวกับความปลอดภัยของเครือข่ายภายในบ้าน

น่าเสียดายที่ช่องโหว่เดียวกับที่เป็นช่องโหว่ที่ใหญ่ที่สุดในชุดเกราะ WPA - เวกเตอร์การโจมตีผ่าน Wi-Fi Protected Setup (WPS) ยังคงอยู่ในจุดเชื่อมต่อที่รองรับ WPA2 สมัยใหม่ แม้ว่าการเจาะเข้าไปในเครือข่ายที่ปลอดภัย WPA / WPA2 โดยใช้ช่องโหว่นี้ต้องใช้ความพยายามอย่างต่อเนื่องกับคอมพิวเตอร์สมัยใหม่ตั้งแต่ 2-14 ชั่วโมง แต่ก็ยังคงเป็นปัญหาด้านความปลอดภัยที่ถูกต้อง ควรปิดใช้งาน WPS และถ้าเป็นไปได้เฟิร์มแวร์ของจุดเชื่อมต่อควรจะกระพริบไปยังการแจกจ่ายที่ไม่รองรับ WPS ด้วยซ้ำดังนั้นเวกเตอร์การโจมตีจึงถูกลบออกทั้งหมด

ได้รับประวัติความปลอดภัย Wi-Fi; ตอนนี้คืออะไร?

ณ จุดนี้คุณอาจรู้สึกใจกว้างเล็กน้อย (เพราะคุณมั่นใจว่าใช้โปรโตคอลความปลอดภัยที่ดีที่สุดสำหรับจุดเชื่อมต่อ Wi-Fi ของคุณ) หรือกังวลเล็กน้อย (เพราะคุณเลือก WEP เนื่องจากอยู่ในอันดับต้น ๆ ของรายการ ). หากคุณอยู่ในค่ายหลังอย่าหงุดหงิด เรามีคุณครอบคลุม

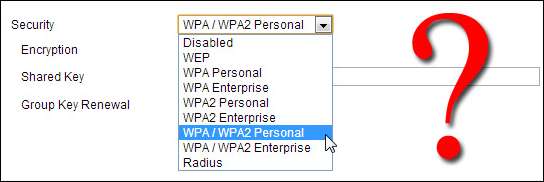

ก่อนที่เราจะอ่านรายชื่อบทความด้านความปลอดภัย Wi-Fi ยอดนิยมของเราต่อไปนี้คือหลักสูตรข้อขัดข้อง นี่คือรายการพื้นฐานที่จัดอันดับวิธีการรักษาความปลอดภัย Wi-Fi ปัจจุบันที่มีอยู่ในเราเตอร์สมัยใหม่ (หลังปี 2006) โดยเรียงลำดับจากดีที่สุดไปหาแย่ที่สุด:

- WPA2 + AES

- WPA + AES

- WPA + TKIP / AES (มี TKIP เป็นวิธีสำรอง)

- WPA + TKIP

- WEP

- เปิดเครือข่าย (ไม่มีความปลอดภัยเลย)

ตามหลักการแล้วคุณจะปิดใช้งาน Wi-Fi Protected Setup (WPS) และตั้งค่าเราเตอร์ของคุณเป็น WPA2 + AES สิ่งอื่น ๆ ในรายการเป็นขั้นตอนที่น้อยกว่าในอุดมคติ เมื่อคุณไปที่ WEP ระดับความปลอดภัยของคุณจะต่ำมากมันก็มีประสิทธิภาพพอ ๆ กับรั้วโซ่เชื่อม - รั้วมีไว้เพื่อพูดว่า "เฮ้นี่เป็นทรัพย์สินของฉัน" แต่ใครก็ตามที่ต้องการเข้ามาจริงๆก็สามารถปีนข้ามมันไปได้

หากความคิดทั้งหมดนี้เกี่ยวกับความปลอดภัยและการเข้ารหัส Wi-Fi ทำให้คุณสงสัยเกี่ยวกับกลเม็ดและเทคนิคอื่น ๆ ที่คุณสามารถปรับใช้เพื่อรักษาความปลอดภัยเครือข่าย Wi-Fi ของคุณได้อย่างง่ายดายจุดต่อไปของคุณควรอ่านบทความ How-To Geek ต่อไปนี้:

- ความปลอดภัยของ Wi-Fi: คุณควรใช้ WPA2 + AES, WPA2 + TKIP หรือทั้งสองอย่าง?

- วิธีรักษาความปลอดภัยเครือข่าย Wi-Fi ของคุณจากการบุกรุก

- อย่ามีความรู้สึกผิดในการรักษาความปลอดภัย: 5 วิธีที่ไม่ปลอดภัยในการรักษาความปลอดภัย Wi-Fi ของคุณ

- วิธีเปิดใช้งานจุดเชื่อมต่อแขกบนเครือข่ายไร้สายของคุณ

- บทความ Wi-Fi ที่ดีที่สุดสำหรับการรักษาความปลอดภัยเครือข่ายของคุณและการเพิ่มประสิทธิภาพเราเตอร์ของคุณ

ด้วยความเข้าใจพื้นฐานเกี่ยวกับการทำงานของความปลอดภัยของ Wi-Fi และวิธีที่คุณสามารถปรับปรุงและอัปเกรดจุดเชื่อมต่อเครือข่ายในบ้านของคุณได้มากขึ้นคุณจะรู้สึกสบายกับเครือข่าย Wi-Fi ที่ปลอดภัย