Még akkor is, ha tudja, hogy meg kell védenie a Wi-Fi hálózatot (és ezt már megtette), valószínűleg az összes biztonsági protokoll rövidítése kissé elgondolkodtató. Olvassa el, miközben rávilágítunk a WEP, WPA és WPA2 protokollok közötti különbségekre - és miért fontos, hogy melyik betűszóval csapja le otthoni Wi-Fi hálózatát.

Mit számít?

Megtette, amit parancsolt, bejelentkezett az útválasztóba, miután megvásárolta, és először csatlakoztatta, és beállított egy jelszót. Mit számít, milyen kis rövidítés volt a választott biztonsági protokoll mellett? Mint kiderült, nagyon sokat számít. Mint minden biztonsági szabvány esetében, a növekvő számítógép-teljesítmény és a sérülékenységek veszélyeztetik a régebbi Wi-Fi-szabványokat. Ez a hálózata, ez az adatai, és ha valaki eltéríti az Ön hálózatát illegális hidzsinkjeik miatt, akkor az lesz az Ön ajtaja, amikor a rendőrség bekopog. A biztonsági protokollok közötti különbségek megértése és a legfejlettebb megvalósítása, amelyet az útválasztó támogathat (vagy frissítheti, ha nem támogatja a jelenlegi általános biztonsági szabványokat), az a különbség, hogy valaki könnyű hozzáférést kínál az otthoni hálózathoz, és nem.

WEP, WPA és WPA2: Wi-Fi biztonság az életkoron keresztül

Az 1990-es évek vége óta a Wi-Fi biztonsági protokollok többszörös frissítésen mentek keresztül, a régebbi protokollok végleges megszüntetésével és az újabb protokollok jelentős átdolgozásával. Séta a Wi-Fi biztonságának történetén keresztül kiemeli mindazt, ami jelenleg létezik, és miért érdemes kerülni a régebbi szabványokat.

Vezetékes egyenértékű adatvédelem (WEP)

A vezetékes egyenértékű adatvédelem (WEP) a világ legszélesebb körben használt Wi-Fi biztonsági protokollja. Ez az életkor, a visszafelé kompatibilitás függvénye, valamint az a tény, hogy sok router vezérlőpanelen jelenik meg először a protokollválasztó menükben.

A WEP-t 1999 szeptemberében Wi-Fi biztonsági szabványként erősítették meg. A WEP első verziói még a kiadásuk idejére sem voltak különösebben erősek, mert a különféle kriptográfiai technológiák exportjára vonatkozó amerikai korlátozások miatt a gyártók korlátozták készülékeiket csak 64 bites titkosításhoz. A korlátozások feloldásakor 128 bitesre növelték. A 256 bites WEP bevezetése ellenére a 128 bites továbbra is az egyik leggyakoribb megvalósítás.

A protokoll módosítása és a megnövekedett kulcsméret ellenére idővel számos biztonsági hibát fedeztek fel a WEP szabványban. A számítási teljesítmény növekedésével egyre könnyebb volt kihasználni ezeket a hibákat. Már 2001-ben a koncepciókon alapuló kiaknázások lebegtek, és 2005-re az FBI nyilvános demonstrációt tartott (a WEP gyengeségeinek tudatosítása érdekében), ahol a szabadon elérhető szoftverek segítségével percek alatt feltörték a WEP-jelszavakat.

A különféle fejlesztések, megoldások és a WEP-rendszer megerősítésére tett egyéb kísérletek ellenére továbbra is rendkívül sebezhető. A WEP-re támaszkodó rendszereket frissíteni kell, vagy ha a biztonsági frissítések nem választhatók, cserélni kell. A Wi-Fi Szövetség 2004-ben hivatalosan nyugdíjba vonta a WEP-et.

Wi-Fi védett hozzáférés (WPA)

A Wi-Fi Protected Access (WPA) volt a Wi-Fi Szövetség közvetlen válasza és helyettesítése a WEP-szabvány egyre nyilvánvalóbb sérülékenységeinek. A WPA-t hivatalosan 2003-ban, egy évvel a WEP hivatalos nyugdíjazása előtt fogadták el. A leggyakoribb WPA konfiguráció a WPA-PSK (Pre-Shared Key). A WPA által használt kulcsok 256 bitesek, ami jelentős növekedést jelent a WEP rendszerben használt 64 bites és 128 bites kulcsokhoz képest.

A WPA-val végrehajtott jelentős változások közül néhány tartalmazta az üzenetek integritásának ellenőrzését (annak megállapítására, hogy a támadó elfogott-e vagy módosított-e csomagokat a hozzáférési pont és az ügyfél között) és a Temporal Key Integrity Protocol (TKIP) protokollt. A TKIP csomagonkénti kulcsrendszert alkalmaz, amely radikálisan biztonságosabb volt, mint a WEP által használt fix kulcsos rendszer. A TKIP titkosítási szabványt később az Advanced Encryption Standard (AES) váltotta fel.

Annak ellenére, hogy a WPA milyen jelentős javuláson ment keresztül a WEP-nél, a WEP szelleme kísértette a WPA-t. A WPA alapkomponensét, a TKIP-t úgy tervezték meg, hogy firmware-frissítésekkel könnyen bevezethető legyen a meglévő WEP-kompatibilis eszközökre. Mint ilyen, újrafeldolgoznia kellett a WEP rendszerben használt bizonyos elemeket, amelyeket végül szintén kihasználtak.

A WPA, mint az elődje, a WEP, a koncepció bizonyításán és az alkalmazott nyilvános demonstrációkon keresztül is bebizonyosodott, hogy sebezhető. Érdekes módon a WPA rendszerint megsértésének folyamata nem a WPA protokoll elleni közvetlen támadás (bár az ilyen támadásokat sikeresen bebizonyították), hanem egy kiegészítő rendszer elleni támadások, amelyeket a WPA segítségével hoztunk létre - Wi-Fi Protected Setup (WPS) ) - amelyet úgy alakítottak ki, hogy megkönnyítse az eszközök modern hozzáférési pontokkal való összekapcsolását.

Wi-Fi Protected Access II (WPA2)

A WPA-t 2006-tól hivatalosan felváltotta a WPA2. Az egyik legjelentősebb változás a WPA és a WPA2 között az AES algoritmusok kötelező használata és a CCMP (Counter Cipher Mode with Block Chaining Message Authentication Code Protocol) bevezetése a TKIP helyett. A TKIP azonban továbbra is megőrződik a WPA2-ben mint tartalék rendszer és a WPA-val való átjárhatóság érdekében.

Jelenleg a tényleges WPA2 rendszer elsődleges biztonsági rése homályos (és megköveteli, hogy a támadónak már hozzáférjen a biztonságos Wi-Fi hálózathoz bizonyos kulcsokhoz való hozzáféréshez, majd a hálózat többi eszköze elleni támadás fenntartásához. ). Mint ilyen, az ismert WPA2 biztonsági rések biztonsági következményei szinte teljes egészében a vállalati szintű hálózatokra korlátozódnak, és alig érdemelnek gyakorlati megfontolást az otthoni hálózat biztonságával kapcsolatban.

Sajnos ugyanaz a biztonsági rés, amely a WPA páncélzat legnagyobb lyukát jelenti - a támadási vektor a Wi-Fi Protected Setup (WPS) révén - megmarad a modern WPA2-képes hozzáférési pontokban. Bár a biztonsági rés használatával egy WPA / WPA2 védett hálózatba való betöréshez 2–14 órás folyamatos erőfeszítésre van szükség egy modern számítógéppel, ez továbbra is jogos biztonsági kérdés. A WPS-t le kell tiltani, és ha lehetséges, a hozzáférési pont firmware-ét át kell villantani egy olyan terjesztéshez, amely még a WPS-t sem támogatja, így a támadási vektor teljesen eltávolításra kerül.

Wi-Fi biztonsági előzmények beszerezve; Most mi?

Ezen a ponton vagy kissé önelégültnek érzed magad (mert magabiztosan használod a Wi-Fi hozzáférési pontod számára elérhető legjobb biztonsági protokollt) vagy kissé ideges (mert a WEP-et választottad, mivel az a lista tetején volt) ). Ha az utóbbi táborban vagy, ne izgulj; lefedtük.

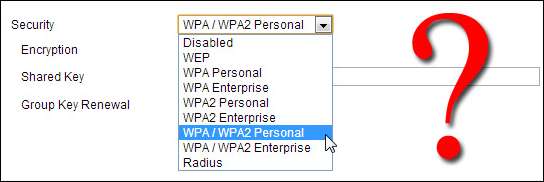

Mielőtt rátalálnánk a Wi-Fi-vel kapcsolatos legfontosabb cikkek további olvasási listájára, íme az összeomlási tanfolyam. Ez egy alaplista, amely rangsorolja a modern (2006 utáni) routereken elérhető jelenlegi Wi-Fi biztonsági módszereket, a legjobbaktól a legrosszabbakig sorrendbe állítva:

- WPA2 + AES

- WPA + AES

- WPA + TKIP / AES (a TKIP van tartalék módszerként)

- WPA + TKIP

- WEP

- Nyílt hálózat (egyáltalán nincs biztonság)

Ideális esetben letiltja a Wi-Fi Protected Setup-ot (WPS), és az útválasztót WPA2 + AES-re állítja. A listán szereplő minden más kevésbé ideális lépés ettől. Miután eljutott a WEP-hez, a biztonsági szintje olyan alacsony, körülbelül ugyanolyan hatékony, mint egy láncszem-kerítés - a kerítés azért létezik, hogy egyszerűen csak azt mondjam: "hé, ez az én tulajdonom", de bárki, aki valóban be akart, átmászhatott rajta.

Ha mindez a Wi-Fi biztonságára és a titkosításra gondol, kíváncsi más trükkökre és technikákra, amelyeket egyszerűen telepíthet a Wi-Fi hálózat további biztonsága érdekében, a következő állomásnak a következő How-To Geek cikkeket kell böngésznie:

- Wi-Fi biztonság: Használjon WPA2 + AES, WPA2 + TKIP vagy mindkettőt?

- Hogyan védhetjük meg a Wi-Fi hálózatot a behatolással szemben

- Ne legyen hamis biztonságérzete: 5 nem biztonságos módszer a Wi-Fi biztonságának biztosítására

- Vendég-hozzáférési pont engedélyezése a vezeték nélküli hálózaton

- A legjobb Wi-Fi cikkek a hálózat biztonságához és az útválasztó optimalizálásához

A Wi-Fi biztonság működésének alapvető ismereteivel, valamint az otthoni hálózati hozzáférési pont további fejlesztésével és javításával felvértezve csinosan ül majd egy immár biztonságos Wi-Fi hálózattal.