HTTPS, que usa SSL , fornece verificação de identidade e segurança, para que você saiba que está conectado ao site correto e ninguém pode espionar você. Essa é a teoria, de qualquer maneira. Na prática, SSL na web é uma bagunça.

Isso não significa que a criptografia HTTPS e SSL seja inútil, pois eles são definitivamente muito melhores do que usar conexões HTTP não criptografadas. Mesmo no pior cenário, uma conexão HTTPS comprometida será tão insegura quanto uma conexão HTTP.

O número absoluto de autoridades de certificação

RELACIONADOS: O que é HTTPS e por que devo me importar?

Seu navegador possui uma lista interna de autoridades de certificação confiáveis. Os navegadores confiam apenas nos certificados emitidos por essas autoridades de certificação. Se você visitou https://example.com, o servidor da web em example.com apresentaria um certificado SSL para você e seu navegador verificaria se o certificado SSL do site foi emitido para example.com por uma autoridade de certificação confiável. Se o certificado foi emitido para outro domínio ou se não foi emitido por uma autoridade de certificação confiável, você veria um sério aviso em seu navegador.

Um grande problema é que existem tantas autoridades de certificação, portanto, os problemas com uma autoridade de certificação podem afetar a todos. Por exemplo, você pode obter um certificado SSL para seu domínio da VeriSign, mas alguém pode comprometer ou enganar outra autoridade de certificação e obter um certificado para seu domínio também.

As autoridades de certificação nem sempre inspiraram confiança

RELACIONADOS: Como os navegadores verificam as identidades dos sites e se protegem contra impostores

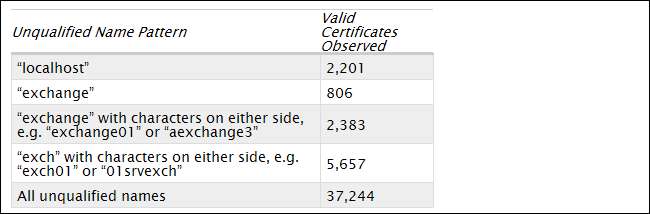

Estudos descobriram que algumas autoridades de certificação não conseguiram fazer a devida diligência mínima ao emitir certificados. Eles emitiram certificados SSL para tipos de endereços que nunca deveriam exigir um certificado, como “localhost”, que sempre representa o computador local. Em 2011, a EFF encontrado mais de 2.000 certificados para “localhost” emitidos por autoridades de certificação legítimas e confiáveis.

Se as autoridades de certificação confiáveis emitiram tantos certificados sem verificar se os endereços são válidos em primeiro lugar, é natural imaginar que outros erros eles cometeram. Talvez eles também tenham emitido certificados não autorizados para os sites de outras pessoas aos invasores.

Os certificados de validação estendida, ou certificados EV, tentam resolver este problema. Nós cobrimos os problemas com certificados SSL e como os certificados EV tentam resolvê-los .

As autoridades de certificação podem ser obrigadas a emitir certificados falsos

Como existem tantas autoridades certificadoras, elas estão em todo o mundo, e qualquer autoridade certificadora pode emitir um certificado para qualquer site, os governos podem obrigar as autoridades certificadoras a emitir um certificado SSL para um site que desejam personificar.

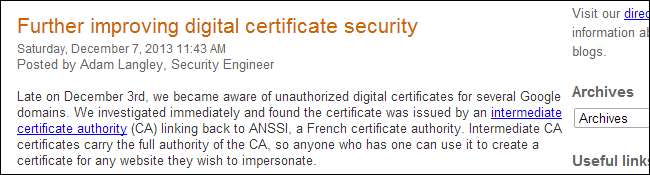

Isso provavelmente aconteceu recentemente na França, onde Google descobriu um certificado não autorizado para google.com foi emitido pela autoridade de certificação francesa ANSSI. A autoridade teria permitido que o governo francês ou quem quer que o tivesse para se passar pelo site do Google, realizando facilmente ataques man-in-the-middle. A ANSSI afirmou que o certificado foi usado apenas em uma rede privada para espionar os próprios usuários da rede, não pelo governo francês. Mesmo se isso fosse verdade, seria uma violação das próprias políticas da ANSSI ao emitir certificados.

O sigilo perfeito para encaminhamento não é usado em todos os lugares

Muitos sites não usam "sigilo direto perfeito", uma técnica que tornaria a criptografia mais difícil de quebrar. Sem o sigilo de encaminhamento perfeito, um invasor pode capturar uma grande quantidade de dados criptografados e descriptografar todos com uma única chave secreta. Sabemos que a NSA e outras agências de segurança estaduais em todo o mundo estão capturando esses dados. Se eles descobrirem a chave de criptografia usada por um site anos depois, eles podem usá-la para descriptografar todos os dados criptografados que coletaram entre esse site e todos que estão conectados a ele.

O sigilo de encaminhamento perfeito ajuda a proteger contra isso, gerando uma chave exclusiva para cada sessão. Em outras palavras, cada sessão é criptografada com uma chave secreta diferente, portanto, nem todas podem ser desbloqueadas com uma única chave. Isso evita que alguém descriptografe uma grande quantidade de dados criptografados de uma só vez. Como poucos sites usam esse recurso de segurança, é mais provável que as agências de segurança estaduais possam descriptografar todos esses dados no futuro.

Ataques do Homem no Meio e caracteres Unicode

RELACIONADOS: Por que usar uma rede Wi-Fi pública pode ser perigoso, mesmo ao acessar sites criptografados

Infelizmente, os ataques man-in-the-middle ainda são possíveis com SSL. Em teoria, deve ser seguro se conectar a uma rede Wi-Fi pública e acessar o site do seu banco. Você sabe que a conexão é segura porque é por HTTPS, e a conexão HTTPS também ajuda a verificar se você está realmente conectado ao seu banco.

Na prática, pode ser perigoso se conectar ao site do seu banco em uma rede Wi-Fi pública. Existem soluções prontas para usar que podem fazer com que um ponto de acesso malicioso execute ataques man-in-the-middle contra as pessoas que se conectam a ele. Por exemplo, um hotspot Wi-Fi pode se conectar ao banco em seu nome, enviando dados para frente e para trás e ficando no meio. Ele poderia redirecioná-lo sorrateiramente para uma página HTTP e se conectar ao banco com HTTPS em seu nome.

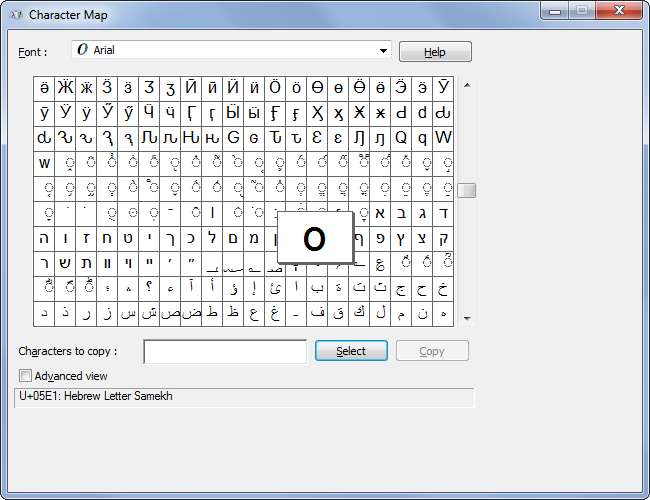

Ele também pode usar um "endereço HTTPS semelhante ao homógrafo". Este é um endereço que parece idêntico ao do seu banco na tela, mas que na verdade usa caracteres Unicode especiais, por isso é diferente. Este último e mais assustador tipo de ataque é conhecido como um ataque homógrafo de nome de domínio internacionalizado. Examine o conjunto de caracteres Unicode e você encontrará caracteres que parecem basicamente idênticos aos 26 caracteres usados no alfabeto latino. Talvez os os no google.com ao qual você está conectado não sejam realmente os, mas sim outros caracteres.

Abordamos isso com mais detalhes quando olhamos para os perigos de usar um ponto de acesso Wi-Fi público .

Claro, HTTPS funciona bem na maioria das vezes. É improvável que você encontre um ataque man-in-the-middle tão inteligente ao visitar uma cafeteria e se conectar ao seu Wi-Fi. O ponto real é que o HTTPS tem alguns problemas sérios. A maioria das pessoas confia nele e não está ciente desses problemas, mas está longe de ser perfeito.

Crédito da imagem: Sarah Joy