HTTPS, το οποίο χρησιμοποιεί SSL , παρέχει επαλήθευση ταυτότητας και ασφάλεια, ώστε να γνωρίζετε ότι είστε συνδεδεμένοι στον σωστό ιστότοπο και κανείς δεν μπορεί να σας παρακολουθεί. Αυτή είναι η θεωρία. Στην πράξη, το SSL στο διαδίκτυο είναι κάπως ακατάστατο.

Αυτό δεν σημαίνει ότι η κρυπτογράφηση HTTPS και SSL είναι άχρηστη, καθώς είναι σίγουρα πολύ καλύτερη από τη χρήση μη κρυπτογραφημένων συνδέσεων HTTP. Ακόμα και στη χειρότερη περίπτωση, μια συμβιβασμένη σύνδεση HTTPS θα είναι τόσο ασφαλής όσο μια σύνδεση HTTP.

Ο καθαρός αριθμός των αρχών πιστοποιητικών

ΣΧΕΤΙΖΟΜΑΙ ΜΕ: Τι είναι το HTTPS και γιατί πρέπει να φροντίζω;

Το πρόγραμμα περιήγησής σας διαθέτει μια ενσωματωμένη λίστα αξιόπιστων αρχών έκδοσης πιστοποιητικών. Τα προγράμματα περιήγησης εμπιστεύονται μόνο πιστοποιητικά που εκδίδονται από αυτές τις αρχές έκδοσης πιστοποιητικών. Εάν επισκεφθήκατε το https://example.com, ο διακομιστής ιστού στο example.com θα παρουσίαζε ένα πιστοποιητικό SSL σε εσάς και το πρόγραμμα περιήγησής σας θα έλεγχε για να βεβαιωθείτε ότι το πιστοποιητικό SSL του ιστότοπου εκδόθηκε για το example.com από μια αξιόπιστη αρχή έκδοσης πιστοποιητικών. Εάν το πιστοποιητικό εκδόθηκε για άλλον τομέα ή εάν δεν εκδόθηκε από αξιόπιστη αρχή έκδοσης πιστοποιητικών, θα εμφανιστεί μια σοβαρή προειδοποίηση στο πρόγραμμα περιήγησής σας.

Ένα μεγάλο πρόβλημα είναι ότι υπάρχουν τόσες πολλές αρχές έκδοσης πιστοποιητικών, επομένως τα προβλήματα με μια αρχή έκδοσης πιστοποιητικών μπορούν να επηρεάσουν όλους. Για παράδειγμα, μπορεί να λάβετε ένα πιστοποιητικό SSL για τον τομέα σας από το VeriSign, αλλά κάποιος θα μπορούσε να παραβιάσει ή να εξαπατήσει μια άλλη αρχή έκδοσης πιστοποιητικών και να λάβει ένα πιστοποιητικό για τον τομέα σας.

Οι αρχές έκδοσης πιστοποιητικών δεν εμπνέουν πάντα την εμπιστοσύνη

ΣΧΕΤΙΖΟΜΑΙ ΜΕ: Πώς τα προγράμματα περιήγησης επαληθεύουν τις ταυτότητες του ιστότοπου και προστατεύουν από τους απατεώνες

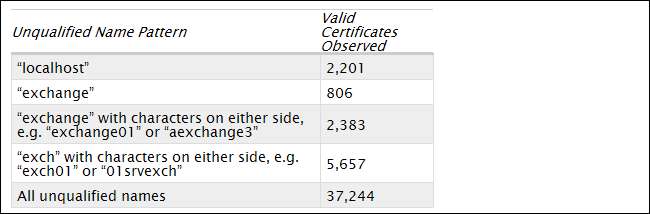

Μελέτες έχουν διαπιστώσει ότι ορισμένες αρχές έκδοσης πιστοποιητικών απέτυχαν να κάνουν ακόμη και ελάχιστη δέουσα επιμέλεια κατά την έκδοση πιστοποιητικών. Έχουν εκδώσει πιστοποιητικά SSL για τύπους διευθύνσεων που δεν πρέπει ποτέ να απαιτούν πιστοποιητικό, όπως το "localhost", το οποίο αντιπροσωπεύει πάντα τον τοπικό υπολογιστή. Το 2011, το EFF βρέθηκαν πάνω από 2000 πιστοποιητικά για το «localhost» που εκδίδονται από νόμιμες και αξιόπιστες αρχές έκδοσης πιστοποιητικών.

Εάν οι αξιόπιστες αρχές έκδοσης πιστοποιητικών έχουν εκδώσει τόσα πολλά πιστοποιητικά χωρίς να επαληθεύσουν ότι οι διευθύνσεις είναι ακόμη έγκυρες, είναι φυσικό να αναρωτιόμαστε ποια άλλα λάθη έχουν κάνει. Ίσως έχουν εκδώσει επίσης μη εξουσιοδοτημένα πιστοποιητικά για ιστότοπους άλλων ατόμων σε εισβολείς.

Εκτεταμένα πιστοποιητικά επικύρωσης ή πιστοποιητικά EV, επιχειρούν να λύσουν αυτό το πρόβλημα. Καλύψαμε τα προβλήματα με τα πιστοποιητικά SSL και πώς τα πιστοποιητικά EV προσπαθούν να τα λύσουν .

Οι αρχές έκδοσης πιστοποιητικών θα μπορούσαν να υποχρεωθούν να εκδώσουν πλαστά πιστοποιητικά

Επειδή υπάρχουν τόσες πολλές αρχές έκδοσης πιστοποιητικών, είναι σε όλο τον κόσμο και οποιαδήποτε αρχή έκδοσης πιστοποιητικών μπορεί να εκδώσει πιστοποιητικό για οποιονδήποτε ιστότοπο, οι κυβερνήσεις θα μπορούσαν να υποχρεώσουν τις αρχές έκδοσης πιστοποιητικών να εκδώσουν ένα πιστοποιητικό SSL για έναν ιστότοπο που θέλουν να πλαστοπροσωπήσουν.

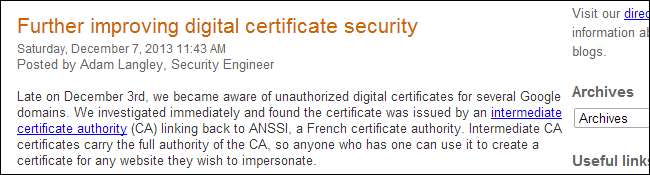

Αυτό πιθανότατα συνέβη πρόσφατα στη Γαλλία, όπου Η Google ανακάλυψε ένα γαλλικό πιστοποιητικό για το google.com είχε εκδοθεί από τη γαλλική αρχή πιστοποιητικών ANSSI. Η αρχή θα επέτρεπε στη γαλλική κυβέρνηση ή σε οποιονδήποτε άλλο να την πλαστοπροσωπήσει τον ιστότοπο της Google, εκτελώντας εύκολα επιθέσεις man-in-the-middle. Η ANSSI ισχυρίστηκε ότι το πιστοποιητικό χρησιμοποιήθηκε μόνο σε ιδιωτικό δίκτυο για να παρακολουθεί τους χρήστες του δικτύου και όχι από τη γαλλική κυβέρνηση. Ακόμα κι αν αυτό ήταν αλήθεια, θα ήταν παραβίαση των πολιτικών της ANSSI κατά την έκδοση πιστοποιητικών.

Δεν χρησιμοποιείται παντού το τέλειο εμπιστευτικό απόρρητο

Πολλοί ιστότοποι δεν χρησιμοποιούν το "τέλειο απόρρητο απόρρητο", μια τεχνική που θα έκανε την κρυπτογράφηση πιο δύσκολο να σπάσει. Χωρίς τέλειο μυστικό προς τα εμπρός, ένας εισβολέας θα μπορούσε να συλλάβει μεγάλο αριθμό κρυπτογραφημένων δεδομένων και να τα αποκρυπτογραφήσει όλα με ένα μόνο μυστικό κλειδί. Γνωρίζουμε ότι η NSA και άλλες κρατικές υπηρεσίες ασφαλείας σε όλο τον κόσμο συλλαμβάνουν αυτά τα δεδομένα. Εάν ανακαλύψουν το κλειδί κρυπτογράφησης που χρησιμοποιείται από έναν ιστότοπο χρόνια αργότερα, μπορούν να το χρησιμοποιήσουν για να αποκρυπτογραφήσουν όλα τα κρυπτογραφημένα δεδομένα που έχουν συλλέξει μεταξύ αυτού του ιστότοπου και όλων των ατόμων που είναι συνδεδεμένοι σε αυτόν.

Το τέλειο εμπιστευτικό απόρρητο βοηθά στην προστασία από αυτό δημιουργώντας ένα μοναδικό κλειδί για κάθε συνεδρία. Με άλλα λόγια, κάθε περίοδος σύνδεσης είναι κρυπτογραφημένη με ένα διαφορετικό μυστικό κλειδί, οπότε δεν μπορούν όλοι να ξεκλειδωθούν με ένα μόνο κλειδί. Αυτό εμποδίζει κάποιον να αποκρυπτογραφήσει ένα τεράστιο ποσό κρυπτογραφημένων δεδομένων ταυτόχρονα. Επειδή πολύ λίγοι ιστότοποι χρησιμοποιούν αυτήν τη λειτουργία ασφαλείας, είναι πιθανότερο οι κρατικές υπηρεσίες ασφαλείας να αποκρυπτογραφήσουν όλα αυτά τα δεδομένα στο μέλλον.

Άνθρωπος στη μέση επιθέσεις και χαρακτήρες Unicode

ΣΧΕΤΙΖΟΜΑΙ ΜΕ: Γιατί η χρήση ενός δημόσιου δικτύου Wi-Fi μπορεί να είναι επικίνδυνη, ακόμη και κατά την πρόσβαση σε κρυπτογραφημένους ιστότοπους

Δυστυχώς, οι επιθέσεις man-in-the-middle εξακολουθούν να είναι δυνατές με το SSL. Θεωρητικά, θα πρέπει να είναι ασφαλές να συνδεθείτε σε ένα δημόσιο δίκτυο Wi-Fi και να αποκτήσετε πρόσβαση στον ιστότοπο της τράπεζάς σας. Γνωρίζετε ότι η σύνδεση είναι ασφαλής επειδή είναι μέσω HTTPS και η σύνδεση HTTPS σας βοηθά επίσης να επαληθεύσετε ότι είστε πραγματικά συνδεδεμένοι με την τράπεζά σας.

Στην πράξη, θα ήταν επικίνδυνο να συνδεθείτε στον ιστότοπο της τράπεζάς σας σε ένα δημόσιο δίκτυο Wi-Fi. Υπάρχουν λύσεις εκτός ράφι που μπορεί να έχουν κακόβουλο hotspot να εκτελούν επιθέσεις man-in-the-middle σε άτομα που συνδέονται με αυτό. Για παράδειγμα, ένα σημείο πρόσβασης Wi-Fi ενδέχεται να συνδεθεί στην τράπεζα εκ μέρους σας, στέλνοντας δεδομένα μπρος-πίσω και καθισμένος στη μέση. Θα μπορούσε να σας ανακατευθύνει κρυφά σε μια σελίδα HTTP και να συνδεθείτε στην τράπεζα με HTTPS εκ μέρους σας.

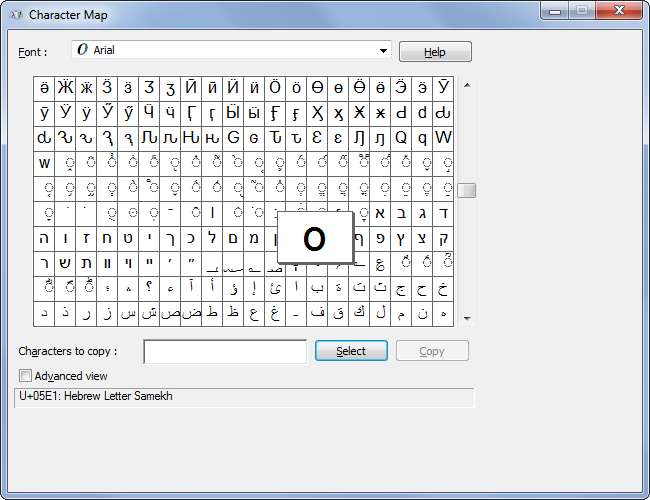

Θα μπορούσε επίσης να χρησιμοποιήσει μια «διεύθυνση HTTPS που μοιάζει με ομογράφο» Αυτή είναι μια διεύθυνση που μοιάζει ίδια με την τράπεζά σας στην οθόνη, αλλά στην πραγματικότητα χρησιμοποιεί ειδικούς χαρακτήρες Unicode, οπότε είναι διαφορετική. Αυτός ο τελευταίος και τρομακτικότερος τύπος επίθεσης είναι γνωστός ως μια διεθνοποιημένη επίθεση ονομάτων ονόματος τομέα. Εξετάστε το σύνολο χαρακτήρων Unicode και θα βρείτε χαρακτήρες που μοιάζουν ουσιαστικά με τους 26 χαρακτήρες που χρησιμοποιούνται στο λατινικό αλφάβητο. Ίσως τα o στο google.com με τα οποία είστε συνδεδεμένοι δεν είναι στην πραγματικότητα o, αλλά είναι άλλοι χαρακτήρες.

Το καλύψαμε με περισσότερες λεπτομέρειες όταν κοιτάξαμε τους κινδύνους από τη χρήση ενός δημόσιου hotspot Wi-Fi .

Φυσικά, το HTTPS λειτουργεί καλά τις περισσότερες φορές. Είναι απίθανο να συναντήσετε μια τόσο έξυπνη επίθεση man-in-the-middle όταν επισκέπτεστε ένα καφενείο και συνδεθείτε στο Wi-Fi τους. Το πραγματικό σημείο είναι ότι το HTTPS έχει κάποια σοβαρά προβλήματα. Οι περισσότεροι άνθρωποι το εμπιστεύονται και δεν γνωρίζουν αυτά τα προβλήματα, αλλά δεν είναι πουθενά τέλεια.

Πιστωτική εικόνα: Σάρα Τζόι