HTTPS, joka käyttää SSL: ää , tarjoaa henkilöllisyyden vahvistamisen ja suojauksen, joten tiedät, että olet yhteydessä oikeaan verkkosivustoon, eikä kukaan voi kuunnella sinua. Se on teoria joka tapauksessa. Käytännössä SSL verkossa on eräänlainen sotku.

Tämä ei tarkoita, että HTTPS ja SSL-salaus ovat arvottomia, koska ne ovat ehdottomasti paljon parempia kuin salaamattomien HTTP-yhteyksien käyttäminen. Pahimmassa tapauksessa vaarantunut HTTPS-yhteys on vain yhtä turvaton kuin HTTP-yhteys.

Todistuksen myöntäjien vähäinen määrä

LIITTYVÄT: Mikä on HTTPS ja miksi minun pitäisi huolehtia?

Selaimessasi on sisäänrakennettu luettelo luotetuista varmentajista. Selaimet luottavat vain näiden varmentajien myöntämiin varmenteisiin. Jos vierailit osoitteessa https://example.com, verkkopalvelin osoitteessa example.com esittelee SSL-varmenteen sinulle ja selaimesi tarkistaa, että verkkosivuston SSL-varmenteen on myöntänyt luotettava varmenneviranomainen osoitteelle example.com. Jos varmenne on myönnetty toiselle verkkotunnukselle tai jos sitä ei myöntänyt luotettava varmentaja, näet selaimessasi vakavan varoituksen.

Yksi suuri ongelma on se, että varmentajia on niin paljon, joten yhden varmenteen myöntäjän ongelmat voivat vaikuttaa kaikkiin. Saatat esimerkiksi saada SSL-varmenteen verkkotunnuksellesi VeriSignilta, mutta joku voi vaarantaa tai huijata toisen varmenteen myöntäjän ja hankkia myös varmenteen verkkotunnuksellesi.

Sertifikaattiviranomaiset eivät ole aina herättäneet luottamusta

LIITTYVÄT: Kuinka selaimet tarkistavat verkkosivuston henkilöllisyyden ja suojaavat julistajia vastaan

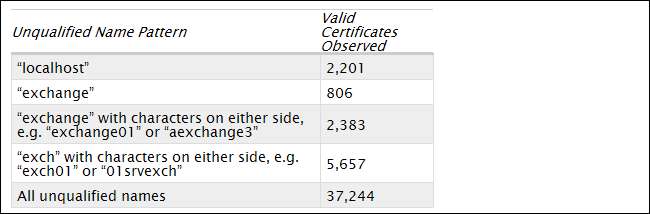

Tutkimukset ovat osoittaneet, että jotkut varmentajaviranomaiset eivät ole tehneet edes vähäistä huolellisuutta varmenteita myöntäessään. He ovat myöntäneet SSL-varmenteita sellaisille osoitetyypeille, jotka eivät koskaan vaadi varmentetta, kuten "localhost", joka edustaa aina paikallista tietokonetta. Vuonna 2011 EKTR löytyi yli 2000 varmentetta ”localhost” -sivustolle, jonka lailliset ja luotettavat varmentajat ovat myöntäneet.

Jos luotetut varmenneviranomaiset ovat myöntäneet niin monta varmentetta tarkistamatta, että osoitteet ovat edes päteviä, on luonnollista miettiä, mitä muita virheitä he ovat tehneet. Ehkä he ovat myös antaneet hyökkääjille luvattomia varmenteita muiden ihmisten verkkosivustoille.

Laajennetut varmenteet tai EV-varmenteet yrittävät ratkaista tämän ongelman. Olemme käsitelleet SSL-varmenteiden ongelmat ja miten EV-varmenteet yrittävät ratkaista ne .

Varmenneviranomaiset voidaan pakottaa antamaan väärennettyjä varmenteita

Koska varmenteiden myöntäjiä on niin paljon, he ovat ympäri maailmaa, ja kuka tahansa varmentaja voi myöntää varmenteen mille tahansa verkkosivustolle, hallitukset voivat pakottaa varmentajat myöntämään heille SSL-varmenteen sivustolle, jonka he haluavat esiintyä.

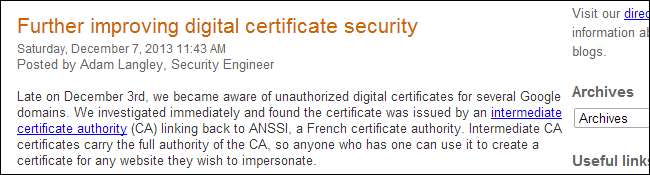

Tämä tapahtui todennäköisesti äskettäin Ranskassa, missä Google discovered ranskalainen varmentaja ANSSI oli myöntänyt google-sivustolle väärennetyn varmenteen. Viranomainen olisi antanut Ranskan hallitukselle tai kenellekään muulle, että hän esiintyisi Googlen verkkosivustona, suorittaen helposti keskellä olevat hyökkäykset. ANSSI väitti, että varmentetta käytettiin vain yksityisessä verkossa verkon omien käyttäjien nuuskimiseksi, ei Ranskan hallitus. Vaikka tämä olisikin totta, se olisi ANSSI: n omien käytäntöjen vastaista, kun varmenteita myönnetään.

Täydellistä salassapitoa ei käytetä kaikkialla

Monet sivustot eivät käytä "täydellistä eteenpäin salassapitoa", tekniikkaa, joka vaikeuttaisi salauksen purkamista. Ilman täydellistä salassapitoa hyökkääjä voi siepata suuren määrän salattuja tietoja ja purkaa kaiken yhdellä salaisella avaimella. Tiedämme, että NSA ja muut valtion turvallisuusvirastot ympäri maailmaa kaappaavat näitä tietoja. Jos he löytävät salausavaimen, jota verkkosivusto käyttää vuosia myöhemmin, he voivat käyttää sitä salauksen salauksen purkamiseen, jonka he ovat keränneet kyseisen verkkosivuston ja kaikkien siihen yhteydessä olevien välillä.

Täydellinen salassapito eteenpäin suojaa tätä vastaan luomalla yksilöllisen avaimen jokaiselle istunnolle. Toisin sanoen jokainen istunto on salattu eri salaisella avaimella, joten niitä kaikkia ei voi avata yhdellä avaimella. Tämä estää jotakin salaamasta valtavaa määrää salattuja tietoja kerralla. Koska vain harvat verkkosivustot käyttävät tätä suojausominaisuutta, on todennäköisempää, että valtion turvallisuusvirastot voivat purkaa kaikki nämä tiedot tulevaisuudessa.

Mies keskimmäisissä hyökkäyksissä ja Unicode-hahmoissa

Valitettavasti man-in-the-middle-hyökkäykset ovat edelleen mahdollisia SSL: n avulla. Teoriassa pitäisi olla turvallista muodostaa yhteys julkiseen Wi-Fi-verkkoon ja käyttää pankkisi sivustoa. Tiedät, että yhteys on suojattu, koska se on HTTPS-yhteyden kautta, ja HTTPS-yhteys auttaa sinua myös varmistamaan, että olet todella yhteydessä pankkiin.

Käytännössä voi olla vaarallista muodostaa yhteys pankkisi verkkosivustoon julkisessa Wi-Fi-verkossa. On olemassa valmiita ratkaisuja, jotka voivat saada haitallisen hotspotin suorittamaan man-in-the-middle-hyökkäyksiä ihmisiä, jotka yhdistävät siihen. Esimerkiksi Wi-Fi-hotspot saattaa muodostaa yhteyden pankkiin puolestasi, lähettää tietoja edestakaisin ja istua keskellä. Se voisi nopeasti ohjata sinut HTTP-sivulle ja muodostaa yhteyden pankkiin HTTPS: llä puolestasi.

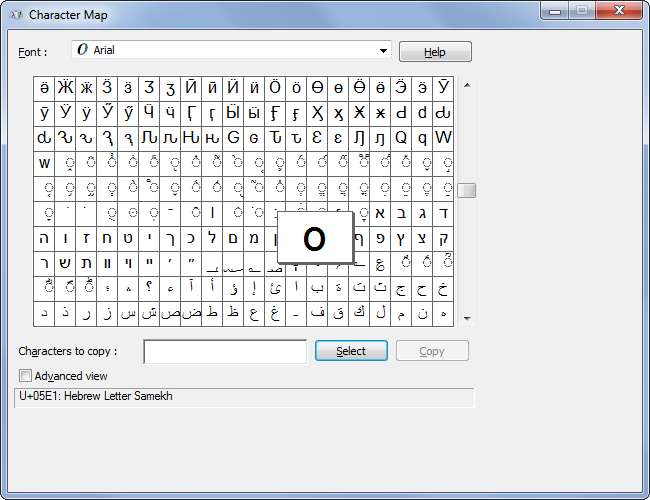

Se voisi myös käyttää "homografin kaltaista HTTPS-osoitetta". Tämä on osoite, joka näyttää identtiseltä pankkisi näytöllä, mutta joka tosiasiassa käyttää erityisiä Unicode-merkkejä, joten se on erilainen. Tämä viimeinen ja pelottavin hyökkäystyyppi tunnetaan kansainvälistettynä verkkotunnuksen homografihyökkäyksenä. Tutki Unicode-merkistöä ja löydät merkkejä, jotka näyttävät periaatteessa samanlaisilta kuin latinalaisessa aakkosessa käytetyt 26 merkkiä. Ehkä o-osoitteet google.com-sivustossa, johon olet yhteydessä, eivät ole oikeastaan o-merkkejä, mutta ovat muita merkkejä.

Käsittelimme tätä tarkemmin tarkastellessamme julkisen Wi-Fi-hotspotin käytön vaarat .

Tietenkin HTTPS toimii hyvin suurimman osan ajasta. On epätodennäköistä, että kohtaat niin älykkään välimies-hyökkäyksen käydessäsi kahvilassa ja muodostaessasi yhteyden heidän Wi-Fi-verkkoonsa. Todellinen asia on, että HTTPS: llä on vakavia ongelmia. Useimmat ihmiset luottavat siihen eivätkä ole tietoisia näistä ongelmista, mutta se ei ole läheskään täydellinen.

Kuvahyvitys: Sarah Joy