जब यह आपके वाई-फाई नेटवर्क को सुरक्षित रखने की बात करता है, हम हमेशा WPA2-PSK एन्क्रिप्शन की सलाह देते हैं । यह आपके घर वाई-फाई नेटवर्क तक पहुंच को प्रतिबंधित करने का एकमात्र प्रभावी तरीका है। लेकिन WPA2 एन्क्रिप्शन को क्रैक किया जा सकता है, वह भी - यहाँ कैसे।

हमेशा की तरह, यह किसी के WPA2 एन्क्रिप्शन को क्रैक करने के लिए एक गाइड नहीं है। यह इस बात का स्पष्टीकरण है कि आपके एन्क्रिप्शन को कैसे क्रैक किया जा सकता है और आप अपनी सुरक्षा के लिए बेहतर क्या कर सकते हैं। यदि आप WPA2-PSK सुरक्षा का उपयोग कर रहे हैं तो भी यह काम करता है मजबूत एईएस एन्क्रिप्शन .

आपका पासफ़्रेज़ ऑफ़लाइन हो सकता है

सम्बंधित: Brute-Force हमलों की व्याख्या: कैसे सभी एन्क्रिप्शन कमजोर है

पासवर्ड को क्रैक करने के दो तरीके हैं, जिन्हें आमतौर पर ऑफलाइन और ऑनलाइन के रूप में जाना जाता है। ऑफ़लाइन हमले में, एक हमलावर के पास डेटा के साथ एक फ़ाइल होती है जिसे वे क्रैक करने का प्रयास कर सकते हैं। उदाहरण के लिए, यदि कोई हमलावर हैशेड पासवर्ड से भरे पासवर्ड डेटाबेस को एक्सेस और डाउनलोड करने में कामयाब रहता है, तो वे उन पासवर्ड को क्रैक करने का प्रयास कर सकते हैं। वे प्रति सेकंड लाखों बार अनुमान लगा सकते हैं, और वे केवल वास्तव में सीमित हैं कि उनका कंप्यूटिंग हार्डवेयर कितना तेज़ है। स्पष्ट रूप से, ऑफ़लाइन पासवर्ड डेटाबेस तक पहुंच के साथ, एक हमलावर पासवर्ड को अधिक आसानी से क्रैक करने का प्रयास कर सकता है। वे इसके माध्यम से " जानवर-मजबूर कर "- सचमुच कई अलग-अलग संभावनाओं का अनुमान लगाने की कोशिश कर रहा है और उम्मीद है कि एक मेल होगा।

एक ऑनलाइन हमला ज्यादा कठिन होता है और ज्यादा समय लगता है। उदाहरण के लिए, कल्पना करें कि एक हमलावर आपके जीमेल खाते तक पहुंच प्राप्त करने की कोशिश कर रहा है। वे कुछ पासवर्ड का अनुमान लगा सकते हैं और फिर जीमेल उन्हें कुछ समय के लिए और अधिक पासवर्ड आज़माने से रोक देगा। क्योंकि उनके पास कच्चे डेटा तक पहुंच नहीं है, वे पासवर्ड के विरुद्ध मिलान करने का प्रयास कर सकते हैं, वे नाटकीय रूप से सीमित हैं। (एप्पल है iCloud ने दर-सीमित पासवर्ड अनुमान नहीं लगाया है इस तरह से, और इससे नग्न सेलेब्रिटी फोटो की भारी चोरी में मदद मिली। ”

हम वाई-फाई को केवल ऑनलाइन हमले के लिए असुरक्षित मानते हैं। एक हमलावर को एक पासवर्ड का अनुमान लगाना होगा और इसके साथ वाई-फाई नेटवर्क में प्रवेश करने का प्रयास करना होगा, इसलिए वे निश्चित रूप से प्रति सेकंड लाखों बार अनुमान नहीं लगा सकते हैं। दुर्भाग्य से, यह वास्तव में सच नहीं है।

फोर-वे हैंडशेक कैप्चर किया जा सकता है

सम्बंधित: एक हमलावर आपके वायरलेस नेटवर्क सुरक्षा को कैसे क्रैक कर सकता है

जब कोई डिवाइस WPA-PSK वाई-फाई नेटवर्क से जुड़ता है, तो "फोर-वे हैंडशेक" के रूप में जाना जाता है। अनिवार्य रूप से, यह बातचीत है जहां वाई-फाई बेस स्टेशन और एक डिवाइस ने एक दूसरे के साथ अपना कनेक्शन स्थापित किया, पासफ़्रेज़ और एन्क्रिप्शन जानकारी का आदान-प्रदान किया। यह हैंडशेक WPA2-PSK's Achilles 'हील है।

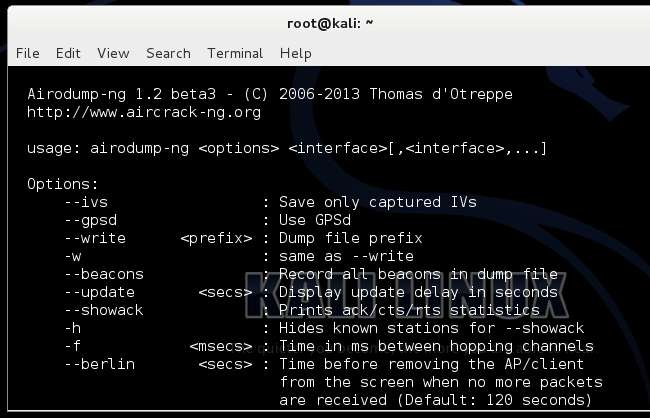

एक हमलावर एयरोडम्प-एनजी जैसे उपकरण का उपयोग कर सकता है ताकि हवा पर संचारित होने वाले ट्रैफिक की निगरानी की जा सके और इस चार-तरफ़ा हैंडशेक को कैप्चर किया जा सके। उनके पास तब कच्चा डेटा होता है जब उन्हें एक ऑफ़लाइन हमला करने की आवश्यकता होती है, जो संभव पासफ़्रेज़ का अनुमान लगाते हैं और जब तक कि वे एक मैच नहीं मिलते, तब तक वे चार-तरफ़ा-हैंडशेक डेटा के खिलाफ प्रयास करते हैं।

यदि कोई हमलावर लंबे समय तक प्रतीक्षा करता है, तो वे डिवाइस कनेक्ट होने पर इस चार-तरफ़ा हैंडशेक डेटा को कैप्चर करने में सक्षम होंगे। हालांकि, वे एक "बहरे" हमले भी कर सकते हैं, जिसे हमने देखा जब हमने देखा था आपके वाई-फाई नेटवर्क को कैसे क्रैक किया जा सकता है । डेथ अटैक आपके डिवाइस को अपने वाई-फाई नेटवर्क से जबरन डिस्कनेक्ट कर देता है, और आपका डिवाइस तुरंत फिर से जुड़ जाता है, जिससे चार-तरफा हैंडशेक होता है, जिसे हमलावर पकड़ सकता है।

WPA हैंडशेक को क्रैक करना

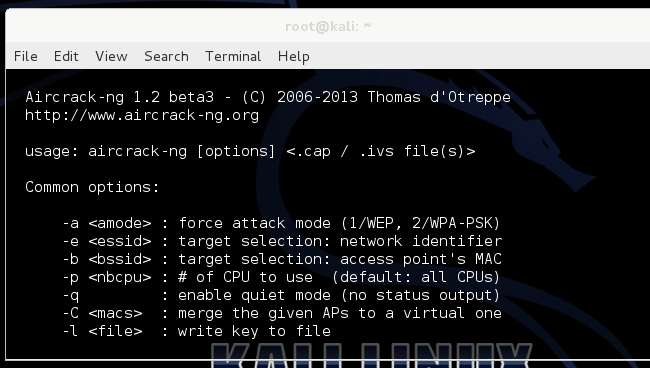

कैप्चर किए गए कच्चे डेटा के साथ, एक हमलावर एक "शब्दकोश फ़ाइल" के साथ एक सहानुभूति या एयरक्रैक-एनजी जैसे टूल का उपयोग कर सकता है जिसमें कई संभावित पासवर्डों की एक सूची होती है। इन फ़ाइलों का उपयोग आमतौर पर क्रैकिंग प्रक्रिया को तेज करने के लिए किया जाता है। कमांड WPA हैंडशेक डेटा के खिलाफ प्रत्येक संभव पासफ़्रेज़ की कोशिश करता है जब तक कि वह एक फिट न हो जाए। जैसा कि यह एक ऑफ़लाइन हमला है, यह एक ऑनलाइन हमले की तुलना में बहुत तेज़ी से किया जा सकता है। पासफ़्रेज़ को क्रैक करने का प्रयास करते समय एक हमलावर को नेटवर्क के समान भौतिक क्षेत्र में नहीं होना चाहिए। हमलावर संभावित रूप से अमेज़ॅन एस 3 या एक अन्य क्लाउड कंप्यूटिंग सेवा या डेटा सेंटर का उपयोग कर सकता है, हार्डवेयर को क्रैकिंग प्रक्रिया पर फेंक सकता है और इसे नाटकीय रूप से गति दे सकता है।

हमेशा की तरह, ये सभी उपकरण उपलब्ध हैं काली लिनक्स (पूर्व में BackTrack Linux), एक लिनक्स वितरण जिसे पैठ परीक्षण के लिए डिज़ाइन किया गया था। उन्हें वहां एक्शन में देखा जा सकता है।

यह कहना मुश्किल है कि इस तरह से पासवर्ड क्रैक करने में कितना समय लगेगा। के लिये एक अच्छा, लंबा पासवर्ड , इसमें साल लग सकते हैं, संभवतः सैकड़ों वर्ष या उससे भी अधिक। यदि पासवर्ड "पासवर्ड" है, तो यह संभवतः एक सेकंड से भी कम समय लेगा। जैसे ही हार्डवेयर में सुधार होगा, यह प्रक्रिया तेज हो जाएगी। इस कारण से लंबे समय तक पासवर्ड का उपयोग करना स्पष्ट रूप से एक अच्छा विचार है - 20 वर्णों को क्रैक करने में बहुत अधिक समय लगेगा। पासवर्ड को हर छह महीने या हर साल बदलना भी मदद कर सकता है, लेकिन केवल अगर आपको संदेह है कि कोई वास्तव में महीने खर्च कर रहा है अपने पासफ़्रेज़ को क्रैक करने के लिए कंप्यूटर की शक्ति। आप निश्चित रूप से उस विशेष नहीं हैं!

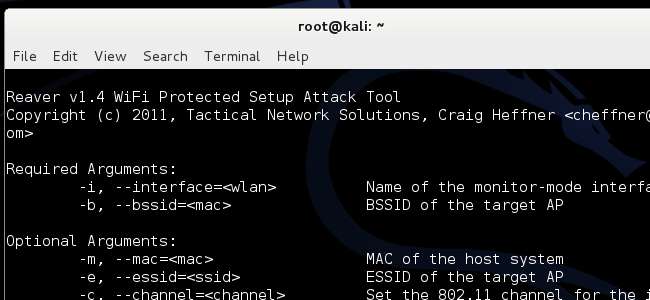

तोड़कर WPS रीवर के साथ

सम्बंधित: सुरक्षा की झूठी भावना न रखें: अपने वाई-फाई को सुरक्षित करने के लिए 5 असुरक्षित तरीके

WPS के खिलाफ भी एक हमला है, एक अविश्वसनीय रूप से कमजोर प्रणाली है जो कई राउटर जहाज डिफ़ॉल्ट रूप से सक्षम है। कुछ राउटर पर, इंटरफ़ेस में WPS को अक्षम करना कुछ भी नहीं करता है - यह हमलावरों का शोषण करने के लिए सक्षम रहता है!

मूलतः, WPS उपकरणों को 8-अंकीय संख्यात्मक पिन प्रणाली का उपयोग करने के लिए मजबूर करता है जो पासफ़्रेज़ को बायपास करता है। इस पिन को हमेशा दो 4-अंकीय कोड के समूहों में जांचा जाता है, और कनेक्टिंग डिवाइस को सूचित किया जाता है कि क्या चार-अंकीय अनुभाग सही है। दूसरे शब्दों में, एक हमलावर को पहले चार अंकों का अनुमान लगाना होता है और फिर वे दूसरे चार अंकों का अलग से अनुमान लगा सकते हैं। यह एक काफी तेज हमला है जो हवा में हो सकता है। यदि WPS वाला कोई उपकरण इस बेहद असुरक्षित तरीके से काम नहीं करता है, तो यह WPS विनिर्देश का उल्लंघन होगा।

WPA2-PSK की संभावना अन्य सुरक्षा भेद्यता है जिसे हमने अभी तक खोजा नहीं है। तो, हम क्यों कहते रहते हैं WPA2 आपके नेटवर्क को सुरक्षित करने का सबसे अच्छा तरीका है ? खैर, क्योंकि यह अभी भी है। WPA2 को सक्षम करना, पुराने WEP और WPA1 सुरक्षा को अक्षम करना और यथोचित लंबे और मजबूत WPA2 पासवर्ड को सेट करना सबसे अच्छी बात है जो आप वास्तव में अपनी सुरक्षा कर सकते हैं।

हां, आपके पासवर्ड को कुछ मात्रा में प्रयास और कंप्यूटिंग शक्ति के साथ क्रैक किया जा सकता है। आपके सामने के दरवाजे को कुछ मात्रा में प्रयास और शारीरिक बल के साथ फटा जा सकता है। लेकिन, यदि आप एक सभ्य पासवर्ड का उपयोग करते हैं, तो संभवतः आपका वाई-फाई नेटवर्क ठीक होगा। और, यदि आप अपने सामने के दरवाजे पर एक आधे सभ्य लॉक का उपयोग करते हैं, तो आप शायद ठीक भी होंगे।