Wireshark มีกลเม็ดเล็กน้อยตั้งแต่การจับการรับส่งข้อมูลระยะไกลไปจนถึงการสร้างกฎไฟร์วอลล์ตามแพ็กเก็ตที่จับได้ อ่านเคล็ดลับขั้นสูงเพิ่มเติมหากคุณต้องการใช้ Wireshark อย่างมืออาชีพ

เราได้กล่าวถึงแล้ว การใช้งานพื้นฐานของ Wireshark ดังนั้นอย่าลืมอ่านบทความต้นฉบับของเราเพื่อดูข้อมูลเบื้องต้นเกี่ยวกับเครื่องมือวิเคราะห์เครือข่ายที่มีประสิทธิภาพนี้

ความละเอียดของชื่อเครือข่าย

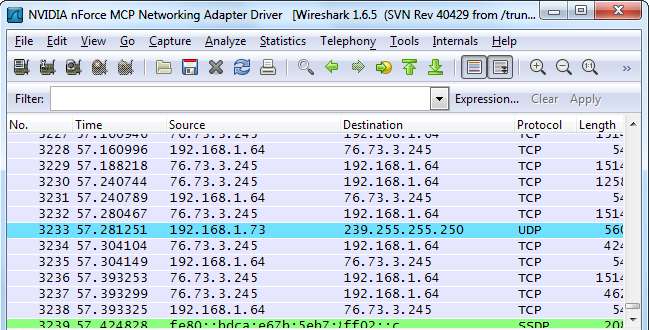

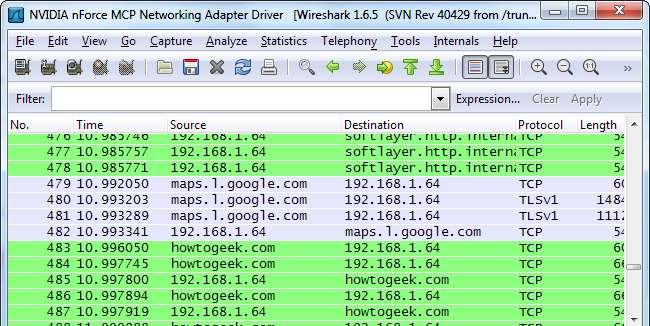

ขณะจับแพ็กเก็ตคุณอาจรู้สึกรำคาญที่ Wireshark แสดงเฉพาะที่อยู่ IP คุณสามารถแปลงที่อยู่ IP เป็นชื่อโดเมนได้ด้วยตัวเอง แต่ก็ไม่สะดวกนัก

Wireshark สามารถแก้ไขที่อยู่ IP เหล่านี้เป็นชื่อโดเมนได้โดยอัตโนมัติแม้ว่าคุณลักษณะนี้จะไม่ได้เปิดใช้งานโดยค่าเริ่มต้น เมื่อคุณเปิดใช้งานตัวเลือกนี้คุณจะเห็นชื่อโดเมนแทนที่อยู่ IP ทุกครั้งที่ทำได้ ข้อเสียคือ Wireshark จะต้องค้นหาชื่อโดเมนแต่ละชื่อซึ่งทำให้เกิดการรับส่งข้อมูลที่จับได้ด้วยคำขอ DNS เพิ่มเติม

คุณสามารถเปิดใช้งานการตั้งค่านี้ได้โดยเปิดหน้าต่างการตั้งค่าจาก แก้ไข -> ค่ากำหนด โดยคลิกที่ไฟล์ ชื่อมติ แผงควบคุมและคลิกปุ่ม“ เปิดใช้งานการแก้ไขชื่อเครือข่าย ” กล่องกาเครื่องหมาย

เริ่มการจับภาพโดยอัตโนมัติ

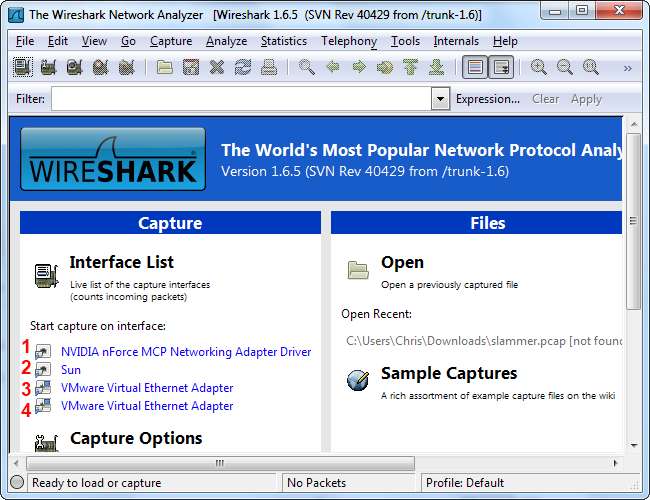

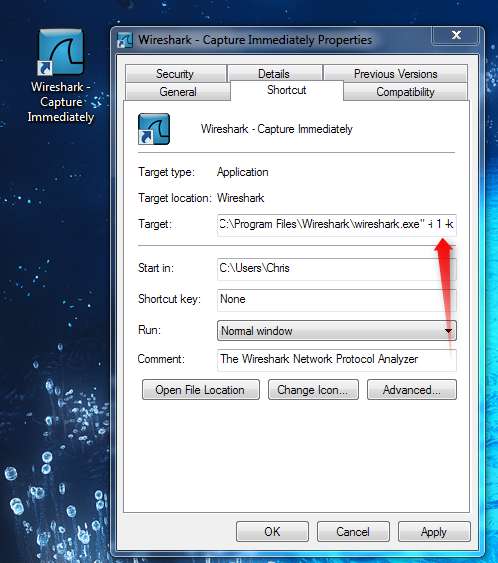

คุณสามารถสร้างทางลัดพิเศษโดยใช้อาร์กิวเมนต์บรรทัดคำสั่งของ Wirshark หากคุณต้องการเริ่มจับภาพแพ็กเก็ตโดยไม่ชักช้า คุณจะต้องทราบจำนวนอินเทอร์เฟซเครือข่ายที่คุณต้องการใช้ตามลำดับที่ Wireshark แสดงอินเทอร์เฟซ

สร้างสำเนาของทางลัดของ Wireshark คลิกขวาไปที่หน้าต่างคุณสมบัติและเปลี่ยนอาร์กิวเมนต์บรรทัดคำสั่ง เพิ่ม -i # -k ไปที่จุดสิ้นสุดของทางลัดแทนที่ # ด้วยจำนวนอินเทอร์เฟซที่คุณต้องการใช้ ตัวเลือก -i ระบุอินเทอร์เฟซในขณะที่ตัวเลือก -k บอกให้ Wireshark เริ่มการจับภาพทันที

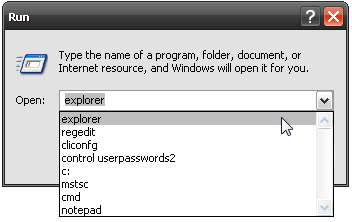

หากคุณใช้ Linux หรือระบบปฏิบัติการอื่นที่ไม่ใช่ Windows เพียงแค่สร้างทางลัดด้วยคำสั่งต่อไปนี้หรือเรียกใช้จากเทอร์มินัลเพื่อเริ่มจับภาพทันที:

Wirehark -i # -k

สำหรับทางลัดบรรทัดคำสั่งเพิ่มเติมโปรดดู หน้าคู่มือของ Wireshark .

การบันทึกการรับส่งข้อมูลจากคอมพิวเตอร์ระยะไกล

Wireshark จะตรวจจับการรับส่งข้อมูลจากอินเทอร์เฟซภายในระบบของคุณตามค่าเริ่มต้น แต่นี่ไม่ใช่ตำแหน่งที่คุณต้องการจับภาพเสมอไป ตัวอย่างเช่นคุณอาจต้องการบันทึกการรับส่งข้อมูลจากเราเตอร์เซิร์ฟเวอร์หรือคอมพิวเตอร์เครื่องอื่นในตำแหน่งอื่นบนเครือข่าย นี่คือที่มาของคุณลักษณะการจับภาพระยะไกลของ Wireshark คุณลักษณะนี้มีให้บริการเฉพาะบน Windows ในขณะนี้ - เอกสารอย่างเป็นทางการของ Wireshark แนะนำให้ผู้ใช้ Linux ใช้ อุโมงค์ SSH .

ขั้นแรกคุณจะต้องติดตั้ง WinPcap บนระบบรีโมท WinPcap มาพร้อมกับ Wireshark ดังนั้นคุณไม่จำเป็นต้องติดตั้ง WinPCap หากคุณติดตั้ง Wireshark ในระบบระยะไกลแล้ว

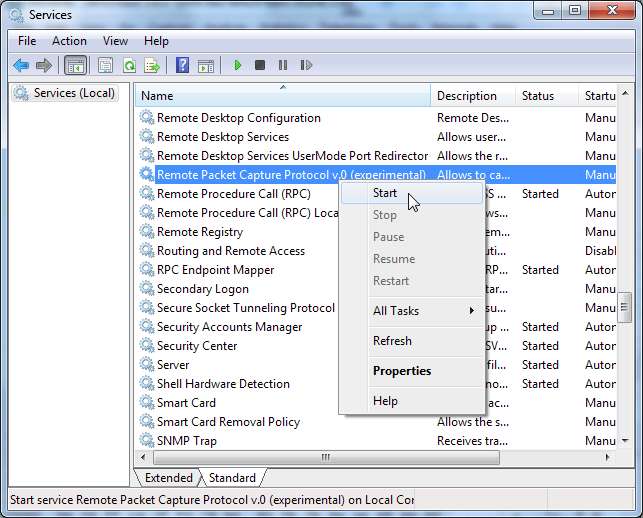

หลังจากติดตั้งแล้วให้เปิดหน้าต่างบริการบนคอมพิวเตอร์ระยะไกลแล้วคลิกเริ่มพิมพ์ services.msc ลงในช่องค้นหาในเมนูเริ่มแล้วกด Enter ค้นหาไฟล์ โปรโตคอลการจับภาพแพ็กเก็ตระยะไกล บริการในรายการและเริ่มต้น บริการนี้ถูกปิดใช้งานโดยค่าเริ่มต้น

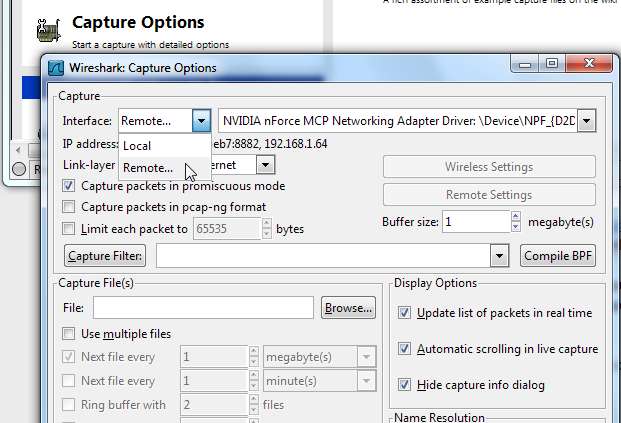

คลิก ตัวเลือกการจับภาพ s ใน Wireshark จากนั้นเลือก ระยะไกล จากกล่องอินเทอร์เฟซ

ป้อนที่อยู่ของระบบระยะไกลและ 2002 เป็นพอร์ต คุณต้องมีสิทธิ์เข้าถึงพอร์ต 2002 บนระบบรีโมตเพื่อเชื่อมต่อดังนั้นคุณอาจต้องเปิดพอร์ตนี้ในไฟร์วอลล์

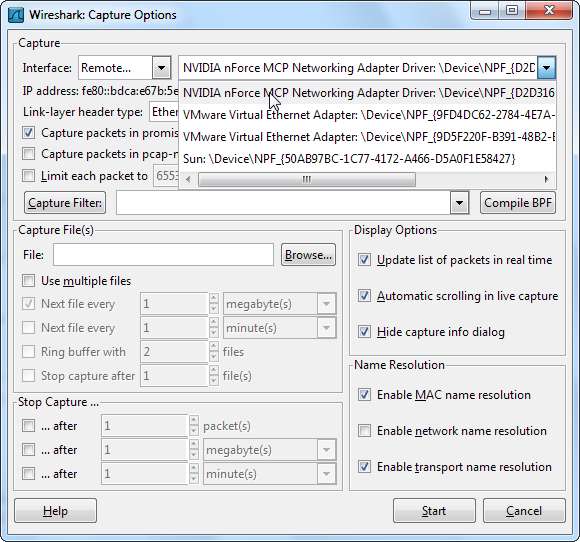

หลังจากเชื่อมต่อแล้วคุณสามารถเลือกอินเทอร์เฟซบนระบบรีโมตจากกล่องดรอปดาวน์อินเทอร์เฟซ คลิก เริ่ม หลังจากเลือกอินเทอร์เฟซเพื่อเริ่มการจับภาพระยะไกล

Wireshark ใน Terminal (TShark)

หากคุณไม่มีอินเทอร์เฟซแบบกราฟิกในระบบคุณสามารถใช้ Wireshark จากเทอร์มินัลด้วยคำสั่ง TShark

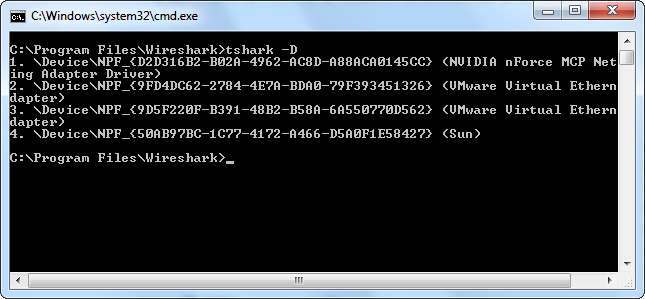

ขั้นแรกให้ออกไฟล์ tshark -D คำสั่ง คำสั่งนี้จะให้หมายเลขอินเทอร์เฟซเครือข่ายของคุณ

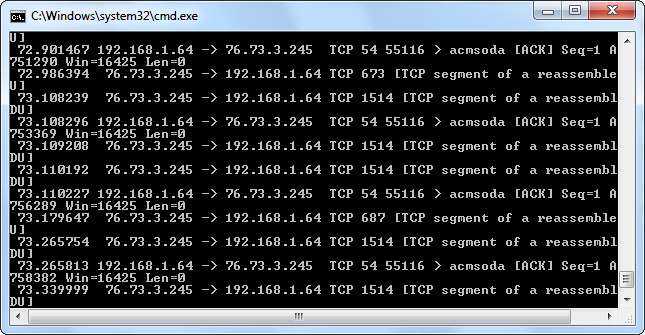

เมื่อคุณมีแล้วให้เรียกใช้ไฟล์ tshark -i # คำสั่งแทนที่ # ด้วยหมายเลขของอินเทอร์เฟซที่คุณต้องการจับภาพ

TShark ทำหน้าที่เหมือน Wireshark พิมพ์การรับส่งข้อมูลที่จับไปยังเครื่องปลายทาง ใช้ Ctrl-C เมื่อคุณต้องการหยุดการจับภาพ

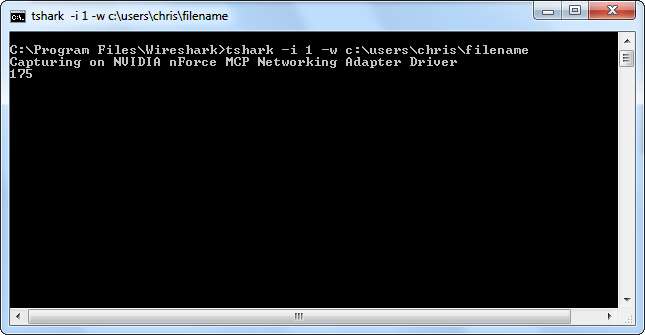

การพิมพ์แพ็กเก็ตไปยังเครื่องเทอร์มินัลไม่ใช่พฤติกรรมที่มีประโยชน์สูงสุด หากเราต้องการตรวจสอบการรับส่งข้อมูลโดยละเอียดเราสามารถส่ง TShark ไปยังไฟล์ที่ตรวจสอบได้ในภายหลัง ใช้คำสั่งนี้แทนเพื่อถ่ายโอนข้อมูลการรับส่งข้อมูลไปยังไฟล์:

tshark -i # -w ชื่อไฟล์

TShark จะไม่แสดงแพ็กเก็ตให้คุณเห็นในขณะที่กำลังจับภาพ แต่จะนับแพ็กเก็ตเหล่านั้นเมื่อจับภาพได้ คุณสามารถใช้ไฟล์ ไฟล์ -> เปิด ตัวเลือกใน Wireshark เพื่อเปิดไฟล์จับภาพในภายหลัง

สำหรับข้อมูลเพิ่มเติมเกี่ยวกับตัวเลือกบรรทัดคำสั่งของ TShark โปรดดู หน้าคู่มือ .

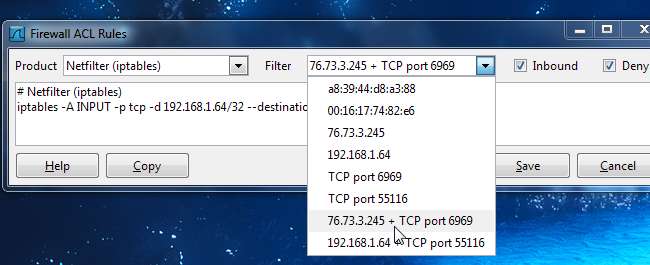

การสร้างกฎไฟร์วอลล์ ACL

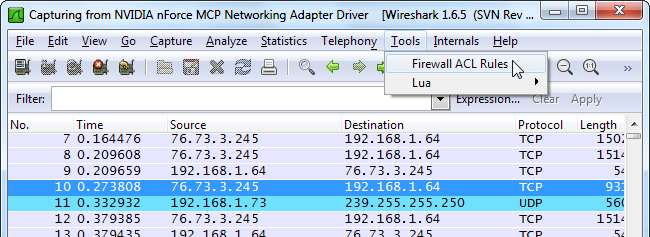

หากคุณเป็นผู้ดูแลระบบเครือข่ายที่รับผิดชอบไฟร์วอลล์และคุณกำลังใช้ Wireshark เพื่อสำรวจพื้นที่คุณอาจต้องดำเนินการตามปริมาณการใช้งานที่คุณเห็นซึ่งอาจเป็นการปิดกั้นการรับส่งข้อมูลที่น่าสงสัย Wireshark กฎ ACL ของไฟร์วอลล์ เครื่องมือสร้างคำสั่งที่คุณต้องใช้ในการสร้างกฎไฟร์วอลล์บนไฟร์วอลล์ของคุณ

ขั้นแรกให้เลือกแพ็กเก็ตที่คุณต้องการสร้างกฎไฟร์วอลล์โดยคลิกที่มัน หลังจากนั้นคลิกไฟล์ เครื่องมือ เมนูและเลือก กฎ ACL ของไฟร์วอลล์ .

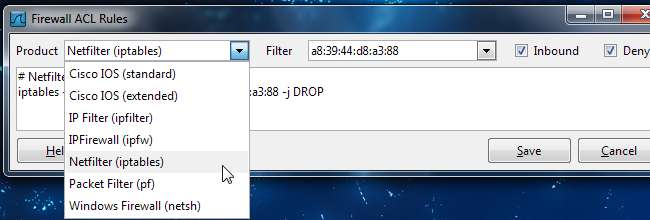

ใช้ สินค้า เมนูเพื่อเลือกประเภทไฟร์วอลล์ของคุณ Wireshark รองรับ Cisco IOS ไฟร์วอลล์ Linux ประเภทต่างๆรวมถึง iptables และไฟร์วอลล์ Windows

คุณสามารถใช้ไฟล์ กรอง เพื่อสร้างกฎตามที่อยู่ MAC ของระบบที่อยู่ IP พอร์ตหรือทั้งที่อยู่ IP และพอร์ต คุณอาจเห็นตัวเลือกตัวกรองน้อยลงทั้งนี้ขึ้นอยู่กับผลิตภัณฑ์ไฟร์วอลล์ของคุณ

โดยค่าเริ่มต้นเครื่องมือจะสร้างกฎที่ปฏิเสธการรับส่งข้อมูลขาเข้า คุณสามารถแก้ไขลักษณะการทำงานของกฎได้โดยยกเลิกการเลือก ขาเข้า หรือ ปฏิเสธ ช่องทำเครื่องหมาย หลังจากที่คุณสร้างกฎแล้วให้ใช้ สำเนา เพื่อคัดลอกจากนั้นเรียกใช้บนไฟร์วอลล์ของคุณเพื่อใช้กฎ

คุณต้องการให้เราเขียนอะไรเกี่ยวกับ Wireshark ในอนาคตหรือไม่? แจ้งให้เราทราบในความคิดเห็นหากคุณมีคำขอหรือแนวคิดใด ๆ