Wireshark memiliki beberapa trik, mulai dari menangkap lalu lintas jarak jauh hingga membuat aturan firewall berdasarkan paket yang diambil. Baca terus untuk mengetahui beberapa tip lanjutan jika Anda ingin menggunakan Wireshark seperti seorang profesional.

Kami sudah membahasnya penggunaan dasar Wireshark , jadi pastikan untuk membaca artikel asli kami untuk pengenalan alat analisis jaringan yang canggih ini.

Resolusi Nama Jaringan

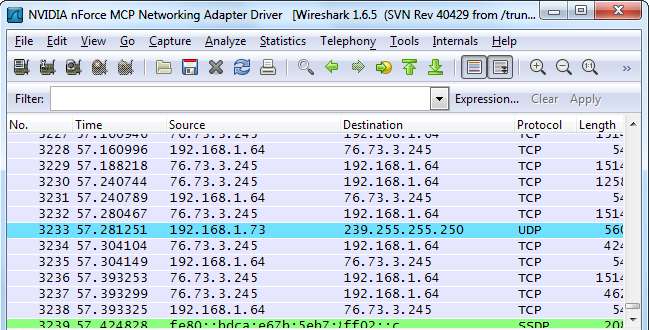

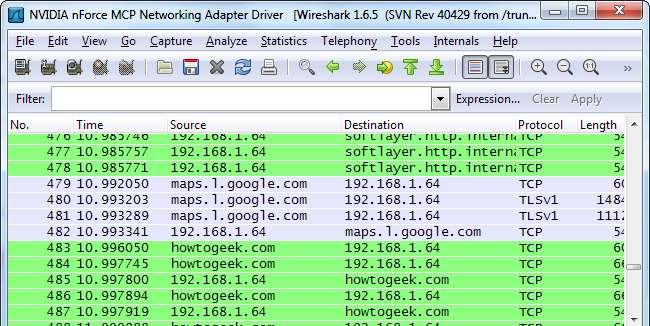

Saat menangkap paket, Anda mungkin kesal karena Wireshark hanya menampilkan alamat IP. Anda dapat mengonversi sendiri alamat IP ke nama domain, tetapi itu tidak terlalu nyaman.

Wireshark dapat secara otomatis menyelesaikan alamat IP ini ke nama domain, meskipun fitur ini tidak diaktifkan secara default. Jika Anda mengaktifkan opsi ini, Anda akan melihat nama domain, bukan alamat IP, jika memungkinkan. Kelemahannya adalah Wireshark harus mencari setiap nama domain, mencemari lalu lintas yang ditangkap dengan permintaan DNS tambahan.

Anda dapat mengaktifkan pengaturan ini dengan membuka jendela preferensi dari Edit -> Preferensi , mengklik Resolusi Nama panel dan mengklik " Aktifkan Resolusi Nama Jaringan "Kotak centang.

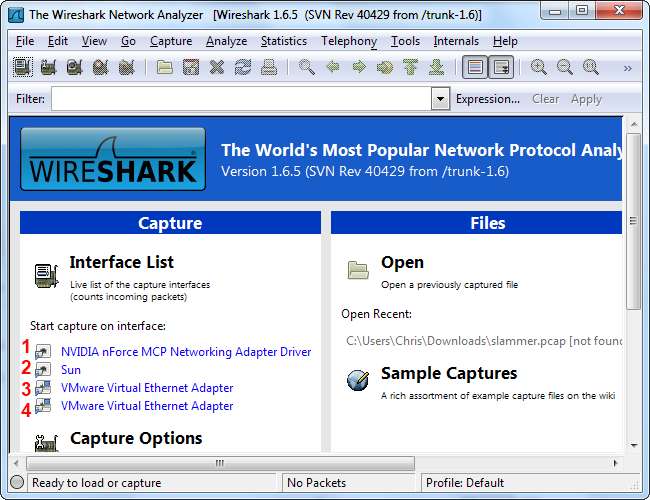

Mulai Menangkap Secara Otomatis

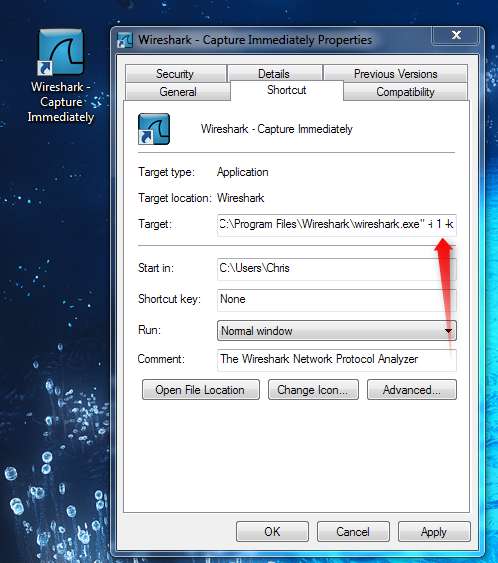

Anda dapat membuat pintasan khusus menggunakan argumen baris perintah Wirshark jika Anda ingin mulai menangkap paket tanpa penundaan. Anda perlu mengetahui nomor antarmuka jaringan yang ingin Anda gunakan, berdasarkan urutan Wireshark menampilkan antarmuka.

Buat salinan pintasan Wireshark, klik kanan, masuk ke jendela Properties dan ubah argumen baris perintah. Menambahkan -i # -k ke akhir pintasan, mengganti # dengan jumlah antarmuka yang ingin Anda gunakan. Opsi -i menentukan antarmuka, sedangkan opsi -k memberi tahu Wireshark untuk segera mulai menangkap.

Jika Anda menggunakan Linux atau sistem operasi non-Windows lainnya, cukup buat pintasan dengan perintah berikut, atau jalankan dari terminal untuk segera mulai merekam:

wireshark -i # -k

Untuk pintasan baris perintah lainnya, lihat Halaman manual Wireshark .

Menangkap Lalu Lintas Dari Komputer Jarak Jauh

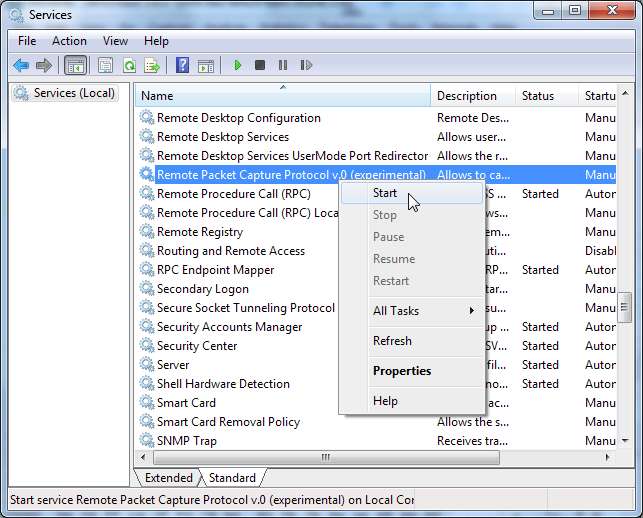

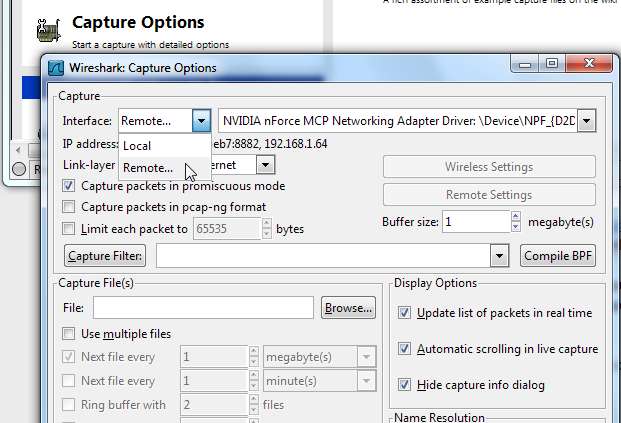

Wireshark menangkap lalu lintas dari antarmuka lokal sistem Anda secara default, tetapi ini tidak selalu merupakan lokasi yang Anda inginkan. Misalnya, Anda mungkin ingin menangkap lalu lintas dari router, server, atau komputer lain di lokasi berbeda di jaringan. Di sinilah fitur pengambilan jarak jauh Wireshark masuk. Fitur ini hanya tersedia di Windows saat ini - dokumentasi resmi Wireshark menyarankan agar pengguna Linux menggunakan SSH tunnel .

Pertama, Anda harus menginstal WinPcap pada sistem jarak jauh. WinPcap dilengkapi dengan Wireshark, jadi Anda tidak perlu menginstal WinPCap jika Anda sudah menginstal Wireshark di sistem jarak jauh.

Setelah diinstal, buka jendela Services di komputer jarak jauh - klik Start, ketik services.msc ke dalam kotak pencarian di menu Start dan tekan Enter. Temukan Protokol Pengambilan Paket Jarak Jauh layanan dalam daftar dan memulainya. Layanan ini dinonaktifkan secara default.

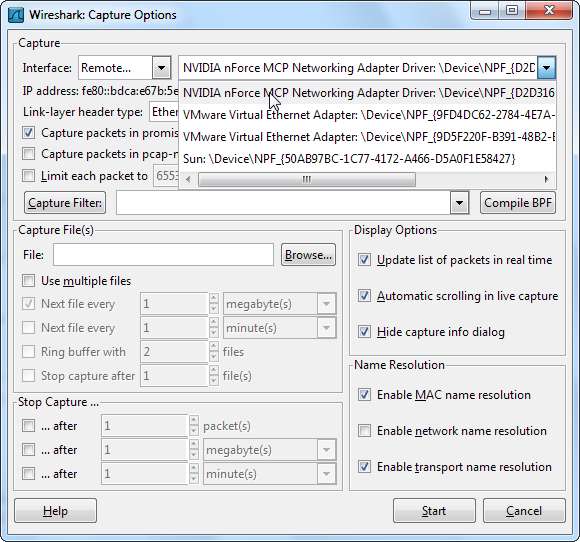

Klik Opsi Tangkap s link di Wireshark, lalu pilih Terpencil dari kotak Antarmuka.

Masukkan alamat sistem jarak jauh dan 2002 sebagai pelabuhan. Anda harus memiliki akses ke port 2002 di sistem jarak jauh untuk menyambung, jadi Anda mungkin perlu membuka port ini di firewall.

Setelah tersambung, Anda dapat memilih antarmuka pada sistem jarak jauh dari kotak drop-down Antarmuka. Klik Mulailah setelah memilih antarmuka untuk memulai pengambilan jarak jauh.

Wireshark di Terminal (TShark)

Jika Anda tidak memiliki antarmuka grafis pada sistem Anda, Anda dapat menggunakan Wireshark dari terminal dengan perintah TShark.

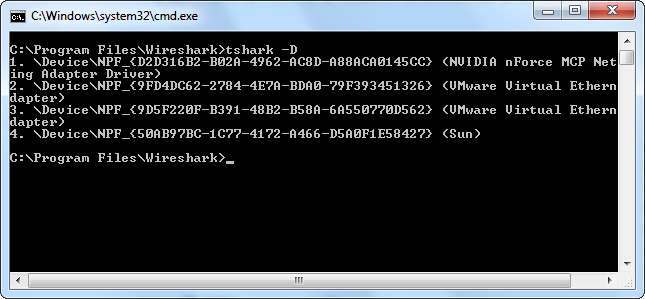

Pertama, keluarkan tshark -D perintah. Perintah ini akan memberi Anda nomor antarmuka jaringan Anda.

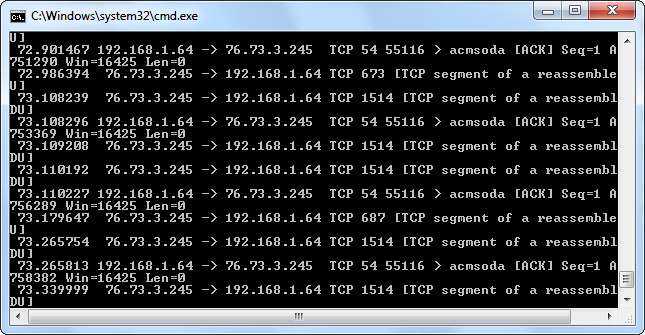

Setelah Anda melakukannya, jalankan tshark -i # perintah, mengganti # dengan nomor antarmuka yang ingin Anda tangkap.

TShark bertindak seperti Wireshark, mencetak lalu lintas yang ditangkapnya ke terminal. Menggunakan Ctrl-C saat Anda ingin menghentikan penangkapan.

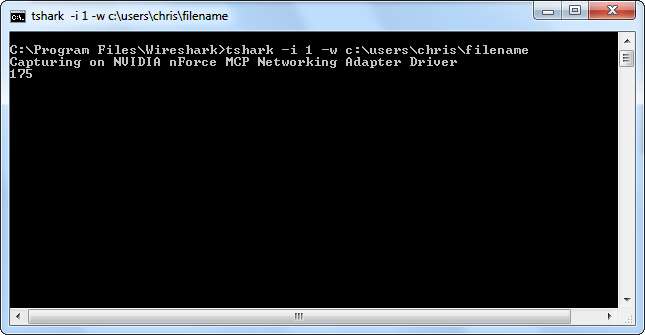

Mencetak paket ke terminal bukanlah perilaku yang paling berguna. Jika kita ingin memeriksa lalu lintas secara lebih detail, kita dapat meminta TShark membuangnya ke file yang dapat kita periksa nanti. Gunakan perintah ini sebagai gantinya untuk membuang lalu lintas ke file:

tshark -i # -w nama file

TShark tidak akan menunjukkan kepada Anda paket-paket tersebut saat mereka ditangkap, tetapi itu akan menghitungnya saat menangkapnya. Anda bisa menggunakan File -> Buka opsi di Wireshark untuk membuka file tangkap nanti.

Untuk informasi lebih lanjut tentang opsi baris perintah TShark, lihat halaman manualnya .

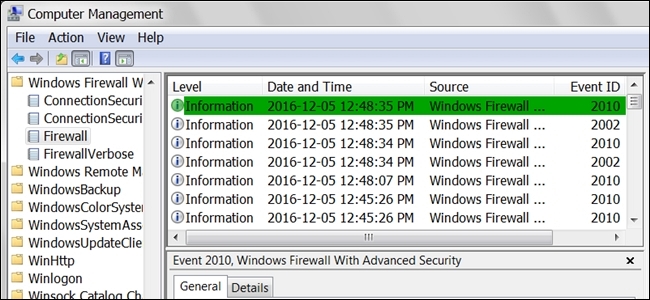

Membuat Aturan ACL Firewall

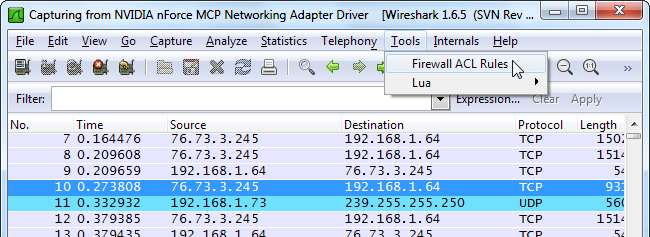

Jika Anda adalah administrator jaringan yang bertanggung jawab atas firewall dan Anda menggunakan Wireshark untuk melihat-lihat, Anda mungkin ingin mengambil tindakan berdasarkan lalu lintas yang Anda lihat - mungkin untuk memblokir beberapa lalu lintas yang mencurigakan. Wireshark Aturan ACL Firewall alat menghasilkan perintah yang Anda perlukan untuk membuat aturan firewall di firewall Anda.

Pertama, pilih paket yang ingin Anda buat berdasarkan aturan firewall dengan mengkliknya. Setelah itu, klik Alat menu dan pilih Aturan ACL Firewall .

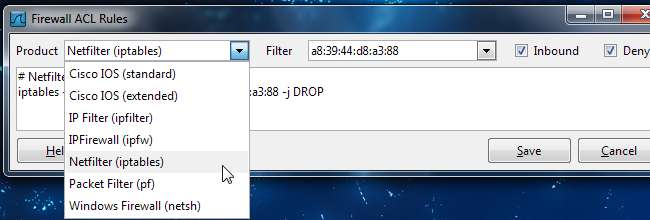

Menggunakan Produk menu untuk memilih jenis firewall Anda. Wireshark mendukung Cisco IOS, berbagai jenis firewall Linux, termasuk iptables, dan firewall Windows.

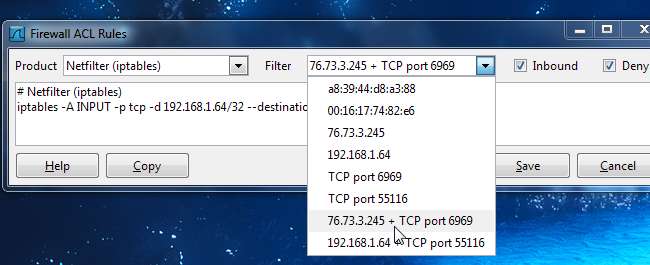

Anda bisa menggunakan Saring kotak untuk membuat aturan berdasarkan alamat MAC sistem, alamat IP, port, atau alamat IP dan port keduanya. Anda mungkin melihat lebih sedikit opsi filter, bergantung pada produk firewall Anda.

Secara default, alat tersebut membuat aturan yang menolak lalu lintas masuk. Anda dapat mengubah perilaku aturan dengan menghapus centang pada Masuk atau Menyangkal kotak centang. Setelah Anda membuat aturan, gunakan Salinan untuk menyalinnya, lalu jalankan di firewall Anda untuk menerapkan aturan.

Apakah Anda ingin kami menulis sesuatu yang spesifik tentang Wireshark di masa mendatang? Beri tahu kami di komentar jika Anda memiliki permintaan atau ide.