ویر شارک نے اپنی گرفت کو دور دراز ٹریفک سے لے کر قید پیکٹوں پر مبنی فائر وال قواعد بنانے تک کافی چالیں چلائیں۔ اگر آپ ویرشارک کو کسی حامی کی طرح استعمال کرنا چاہتے ہیں تو کچھ اور اعلی درجے کی ترکیبیں پڑھیں۔

ہم پہلے ہی احاطہ کرچکے ہیں Wireshark کے بنیادی استعمال ، لہذا اس طاقتور نیٹ ورک تجزیہ ٹول کے تعارف کے لئے ہمارا اصلی مضمون ضرور پڑھیں۔

نیٹ ورک کے نام کی قرارداد

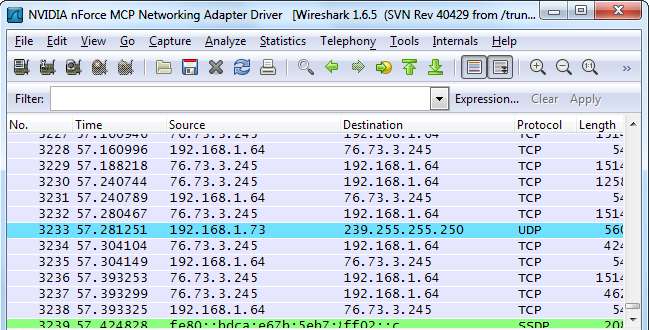

پیکٹ پکڑتے وقت ، آپ کو ناراض کیا جاسکتا ہے کہ ویر شارک صرف IP پتے دکھاتا ہے۔ آپ خود IP پتوں کو ڈومین ناموں میں تبدیل کرسکتے ہیں ، لیکن یہ اتنا آسان نہیں ہے۔

ویر شارک ان IP پتوں کو خود بخود ڈومین ناموں میں حل کرسکتا ہے ، حالانکہ یہ خصوصیت بطور ڈیفالٹ چالو نہیں ہوتی ہے۔ جب آپ اس اختیار کو فعال کرتے ہیں تو ، آپ جب بھی ممکن ہو تو IP پتوں کے بجائے ڈومین کے نام دیکھیں گے۔ منفی پہلو یہ ہے کہ ویر شارک کو ہر ڈومین کا نام تلاش کرنا ہوگا ، جس سے ڈی این ایس کی اضافی درخواستوں کے ساتھ قبضہ شدہ ٹریفک کو آلودہ کیا جائے گا۔

آپ اس ترتیبات کی ونڈو کو کھول کر اس ترتیب کو فعال کرسکتے ہیں ترمیم -> ترجیحات ، پر کلک کریں نام کی قرارداد پینل اور " نیٹ ورک کے نام کی قرارداد کو فعال کریں ”چیک باکس۔

خودبخود گرفت کرنا شروع کریں

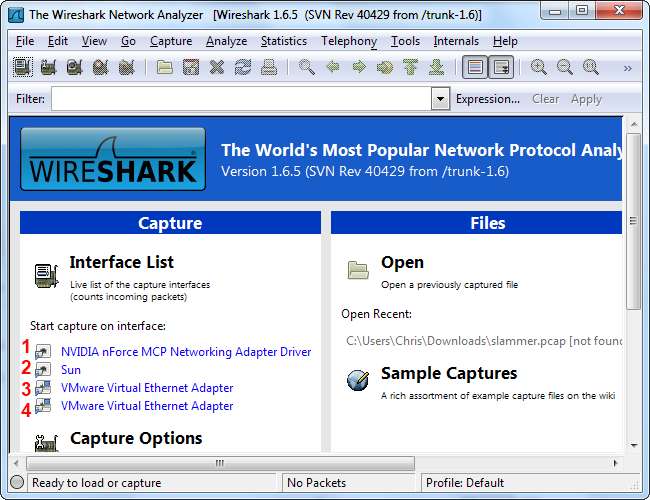

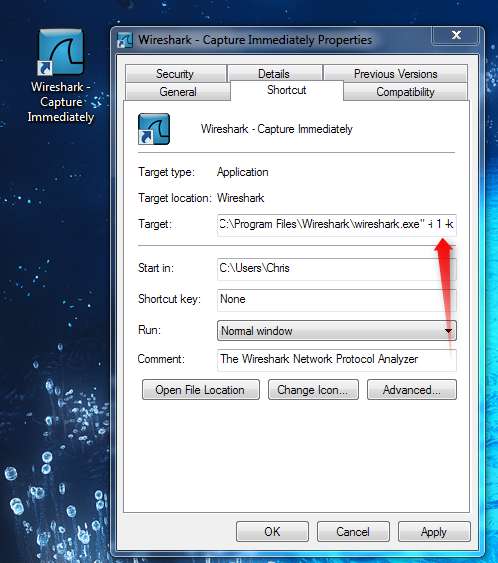

اگر آپ بغیر کسی تاخیر کے پیکٹوں پر قبضہ کرنا شروع کرنا چاہتے ہیں تو آپ Warshark کے کمانڈ لائن دلائل کا استعمال کرتے ہوئے ایک خصوصی شارٹ کٹ تشکیل دے سکتے ہیں۔ آپ کو جس نیٹ ورک انٹرفیس کو استعمال کرنا چاہتے ہیں اس کی تعداد جاننے کی ضرورت ہوگی ، اس حکم کی بنیاد پر جو ویر شارک انٹرفیسز کو دکھاتا ہے۔

ویر شارک کے شارٹ کٹ کی ایک کاپی بنائیں ، اس پر دائیں کلک کریں ، اس کی پراپرٹیز ونڈو میں جائیں اور کمانڈ لائن دلائل کو تبدیل کریں۔ شامل کریں -i # -k شارٹ کٹ کے آخر میں ، کی جگہ لے لے # جس انٹرفیس کو آپ استعمال کرنا چاہتے ہیں اس کی تعداد کے ساتھ۔ -i آپشن انٹرفیس کی وضاحت کرتا ہے ، جبکہ -k آپشن وائرسارک کو فوری طور پر گرفت شروع کرنے کو بتاتا ہے۔

اگر آپ لینکس یا دوسرا نان ونڈوز آپریٹنگ سسٹم استعمال کررہے ہیں تو ، صرف مندرجہ ذیل کمانڈ سے ایک شارٹ کٹ تشکیل دیں ، یا اسے فوری طور پر کیپچر کرنا شروع کرنے کے لئے ٹرمینل سے چلائیں:

wireshark -i # -k

کمانڈ لائن شارٹ کٹ کے ل For ، چیک آؤٹ کریں وائرشرک کا دستی صفحہ .

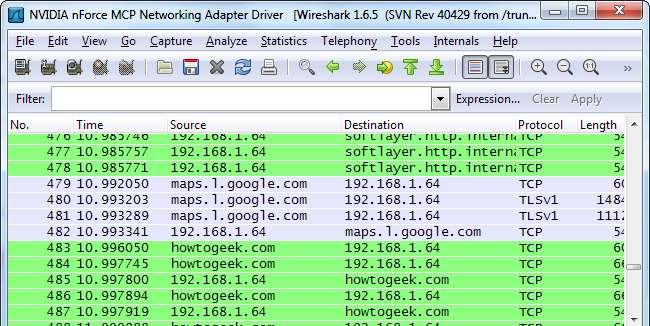

ریموٹ کمپیوٹرز سے ٹریفک کی گرفت

ویر شارک آپ کے سسٹم کے مقامی انٹرفیس سے ٹریفک کو بطور ڈیفالٹ گرفت میں لے لیتا ہے ، لیکن یہ ہمیشہ وہ مقام نہیں ہوتا جس سے آپ قبضہ کرنا چاہتے ہیں۔ مثال کے طور پر ، آپ نیٹ ورک پر کسی مختلف جگہ روٹر ، سرور ، یا کسی دوسرے کمپیوٹر سے ٹریفک حاصل کرنا چاہتے ہیں۔ ویرشارک کی ریموٹ گرفتاری کی خصوصیت اسی جگہ آتی ہے۔ اس وقت یہ خصوصیت صرف ونڈوز پر دستیاب ہے - ویر شارک کی سرکاری دستاویزات میں یہ تجویز کیا گیا ہے کہ لینکس صارفین کو استعمال کریں ایس ایس ایچ سرنگ .

پہلے ، آپ کو انسٹال کرنا پڑے گا WinPcap ریموٹ سسٹم پر۔ WinPcap Wireshark کے ساتھ آتا ہے ، لہذا آپ کو WinPCap انسٹال کرنے کی ضرورت نہیں ہے اگر آپ کے پاس پہلے ہی ریموٹ سسٹم پر Wirehark نصب ہے۔

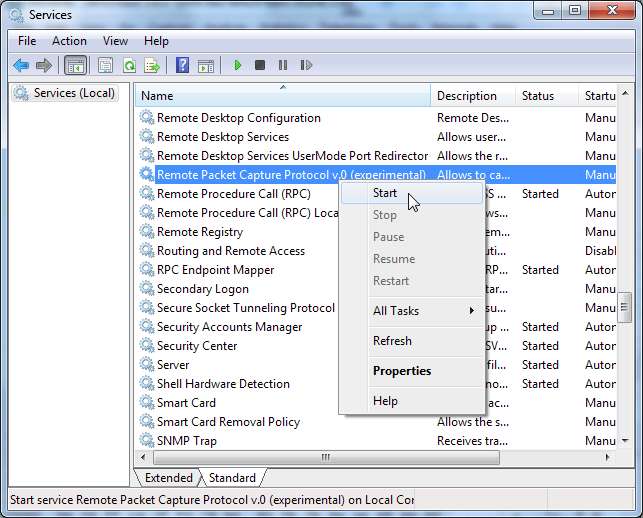

انسٹال ہونے کے بعد ، ریموٹ کمپیوٹر پر سروسز ونڈو کو کھولیں - اسٹارٹ پر کلک کریں ، ٹائپ کریں Services.msc اسٹارٹ مینو میں سرچ باکس میں داخل ہوں اور انٹر دبائیں۔ تلاش کریں ریموٹ پیکٹ کیپچر پروٹوکول فہرست میں خدمت کریں اور اسے شروع کریں۔ یہ سروس بطور ڈیفالٹ غیر فعال ہے۔

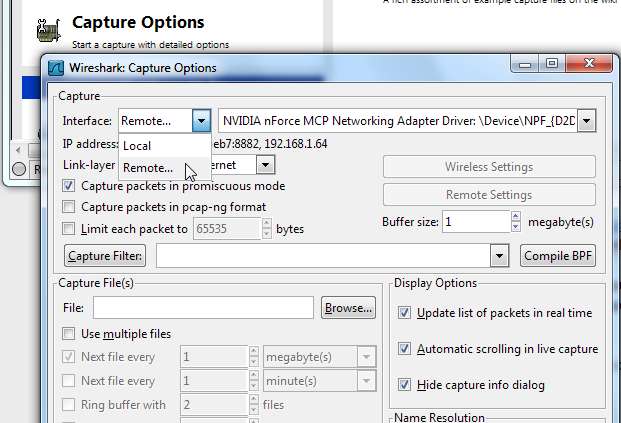

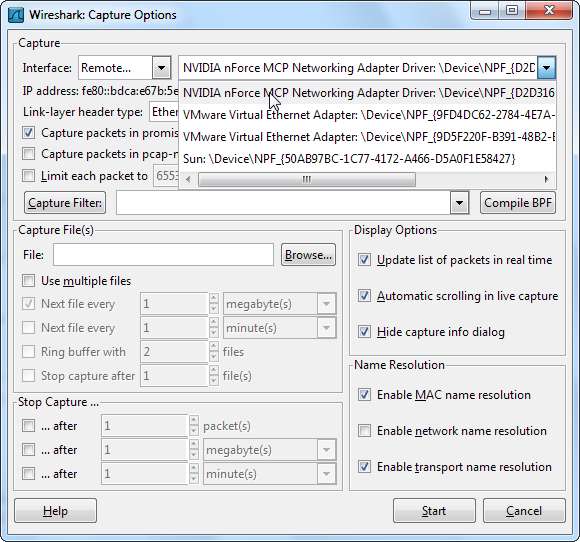

پر کلک کریں آپشن کیپچر کی لنک Wireshark میں ، پھر منتخب کریں ریموٹ انٹرفیس باکس سے

ریموٹ سسٹم کا پتہ درج کریں اور ٢٠٠٢ بندرگاہ کے طور پر. آپ کو رابطہ قائم کرنے کے لئے ریموٹ سسٹم پر پورٹ 2002 تک رسائی حاصل کرنا ضروری ہے ، لہذا آپ کو یہ بندرگاہ فائر وال میں کھولنے کی ضرورت پڑسکتی ہے۔

مربوط ہونے کے بعد ، آپ انٹرفیس ڈراپ ڈاؤن باکس سے ریموٹ سسٹم پر ایک انٹرفیس منتخب کرسکتے ہیں۔ کلک کریں شروع کریں دور دراز کی گرفتاری شروع کرنے کے لئے انٹرفیس کو منتخب کرنے کے بعد۔

ٹرمینل میں وائر شارک (ٹی شارک)

اگر آپ کے سسٹم میں گرافیکل انٹرفیس نہیں ہے تو ، آپ TShark کمانڈ کے ذریعہ ٹرمینل سے Wireshark استعمال کرسکتے ہیں۔

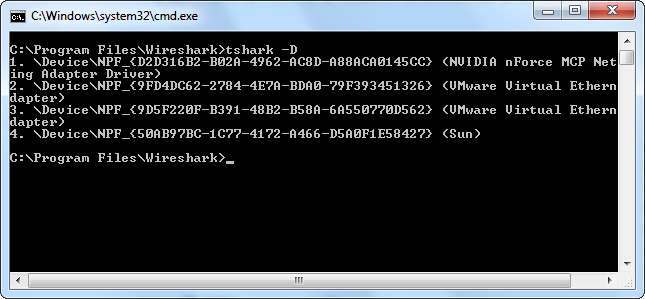

پہلے ، جاری کریں tshark -D کمانڈ. یہ کمانڈ آپ کو آپ کے نیٹ ورک انٹرفیسز کی تعداد دے گا۔

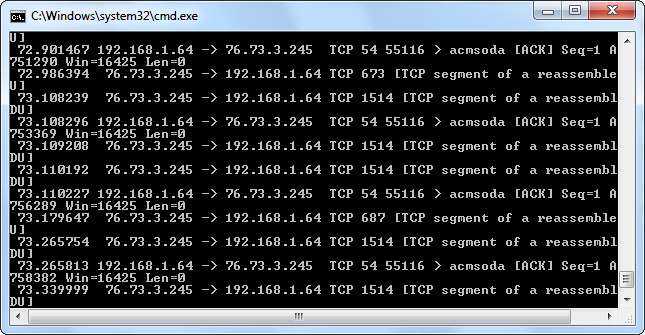

ایک بار آپ کے پاس ، چلائیں tshark -i # کمانڈ ، # کی جگہ اس انٹرفیس کی تعداد کے ساتھ جس پر آپ قبضہ کرنا چاہتے ہیں۔

TShark Wireshark کی طرح کام کرتا ہے ، جو ٹریفک اسے ٹرمینل تک لے جاتا ہے اس کی طباعت کرتا ہے۔ استعمال کریں Ctrl-C جب آپ گرفتاری کو روکنا چاہتے ہیں۔

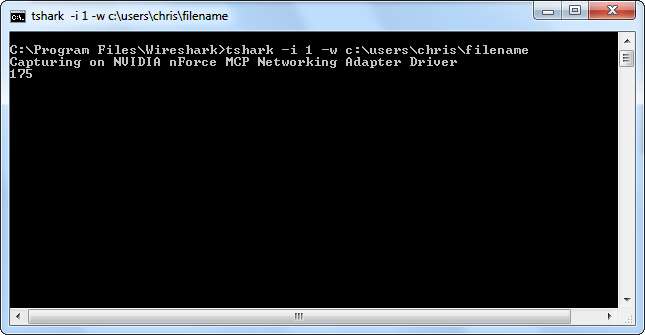

پیکٹوں کو ٹرمینل پر چھاپنا سب سے مفید سلوک نہیں ہے۔ اگر ہم ٹریفک کا زیادہ تفصیل سے معائنہ کرنا چاہتے ہیں تو ، ہم TShark اسے کسی فائل میں ڈال سکتے ہیں جس کا ہم بعد میں معائنہ کرسکتے ہیں۔ اس فائل کو ٹریفک پھینکنے کے بجائے اس کمانڈ کا استعمال کریں:

tshark -i # -w فائل کا نام

ٹی شارک آپ کو پیکٹ نہیں دکھائے گا جب ان کے قبضہ ہو رہا ہے ، لیکن یہ انھیں گنتا جائے گا جیسے یہ ان کو پکڑ لے گا۔ آپ استعمال کرسکتے ہیں فائل -> کھولو بعد میں گرفتاری کی فائل کو کھولنے کے لئے Wireshark میں آپشن۔

ٹی شارک کے کمانڈ لائن آپشنز کے بارے میں مزید معلومات کے ل check ، چیک کریں اس کا دستی صفحہ .

فائر وال ACL رولز بنانا

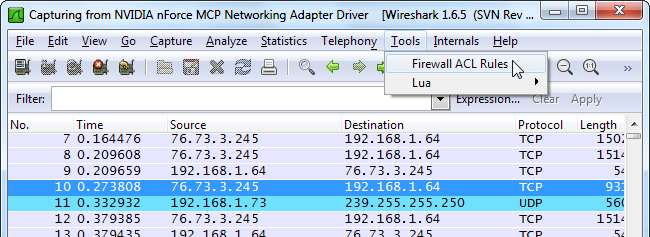

اگر آپ کسی فائر وال کے انچارج ہیں اور آپ وائرسارک کو گھومنے کے لئے استعمال کررہے ہیں تو ، آپ جس ٹریفک کو دیکھتے ہیں اس کی بنیاد پر کارروائی کر سکتے ہیں - شاید کسی مشکوک ٹریفک کو روکنے کے ل.۔ وائرشرک فائر وال ACL رولز ٹول وہ کمانڈز تیار کرتا ہے جن کی آپ کو اپنے فائر وال پر فائر وال قواعد بنانے کی ضرورت ہوگی۔

پہلے ، ایک پیکٹ جس پر آپ فائر وال کی حکمرانی بنانا چاہتے ہیں اس پر کلک کرکے منتخب کریں۔ اس کے بعد ، پر کلک کریں اوزار مینو اور منتخب کریں فائر وال ACL رولز .

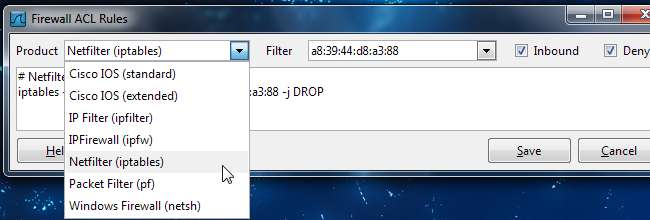

کا استعمال کرتے ہیں پروڈکٹ اپنی فائر وال کی قسم منتخب کرنے کے لئے مینو۔ ویر شارک سسکو آئی او ایس ، مختلف اقسام کے لینکس فائر والز ، بشمول iptables ، اور ونڈوز فائر وال کی حمایت کرتا ہے۔

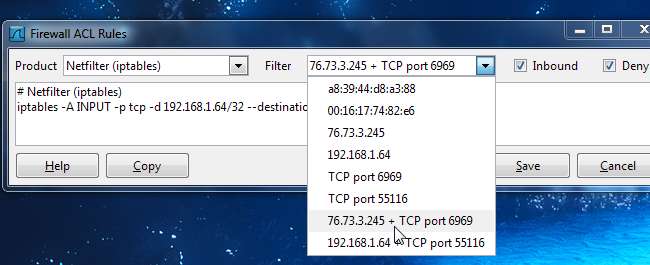

آپ استعمال کرسکتے ہیں فلٹر کریں کسی بھی نظام کے میک ایڈریس ، IP ایڈریس ، پورٹ ، یا دونوں IP ایڈریس اور بندرگاہ پر مبنی ایک اصول بنانے کے لئے باکس۔ آپ اپنے فائر وال پروڈکٹ کے لحاظ سے کم فلٹر اختیارات دیکھ سکتے ہیں۔

ڈیفالٹ کے ذریعہ ، ٹول ایک قاعدہ تشکیل دیتا ہے جو اندرونی ٹریفک سے انکار کرتا ہے۔ آپ اس کو غیر چیک کرکے قواعد کے طرز عمل میں ترمیم کرسکتے ہیں باطنی یا انکار کریں چیک باکسز۔ جب آپ اصول بناتے ہیں تو ، استعمال کریں کاپی اس کی کاپی کرنے کے لئے بٹن ، پھر اس اصول کو لاگو کرنے کے لئے اپنے فائر وال پر چلائیں۔

کیا آپ چاہتے ہیں کہ ہم مستقبل میں وائرشارک کے بارے میں کچھ خاص لکھیں۔ اگر آپ کے پاس کوئی درخواست یا نظریہ ہے تو ہمیں تبصرے میں بتائیں۔