Microsofts Fall Creators Update lägger äntligen till integrerat exploateringsskydd till Windows. Du var tidigare tvungen att söka efter detta i form av Microsofts EMET-verktyg. Det är nu en del av Windows Defender och är aktiverat som standard.

Hur fungerar Windows Defenders exploateringsskydd

RELATERAD: Vad är nytt i Windows 10: s Fall Creators Update, tillgängligt nu

Vi har länge rekommenderat med hjälp av anti-exploateringsprogramvara som Microsofts Enhanced Mitigation Experience Toolkit (EMET) eller det mer användarvänliga Malwarebytes Anti-Malware , som innehåller en kraftfull anti-exploateringsfunktion (bland annat). Microsofts EMET används ofta i större nätverk där det kan konfigureras av systemadministratörer, men det installerades aldrig som standard, kräver konfiguration och har ett förvirrande gränssnitt för genomsnittliga användare.

Typiska antivirusprogram, som Windows Defender använder virusdefinitioner och heuristik för att fånga farliga program innan de kan köras på ditt system. Anti-exploateringsverktyg förhindrar faktiskt att många populära attacktekniker fungerar alls, så de farliga programmen kommer inte till ditt system i första hand. De möjliggör vissa operativsystemskydd och blockerar vanliga minnesutnyttjande tekniker, så att om utnyttjande-liknande beteende upptäcks, kommer de att avsluta processen innan något dåligt händer. Med andra ord kan de skydda mot många nolldagarsattacker innan de lappas.

De kan dock orsaka kompatibilitetsproblem, och deras inställningar kan behöva justeras för olika program. Det var därför EMET vanligtvis användes i företagsnätverk, där systemadministratörer kunde justera inställningarna och inte på hemdatorer.

Windows Defender innehåller nu många av samma skydd, som ursprungligen hittades i Microsofts EMET. De är aktiverade som standard för alla och är en del av operativsystemet. Windows Defender konfigurerar automatiskt lämpliga regler för olika processer som körs på ditt system. ( Malwarebytes hävdar fortfarande att deras anti-exploateringsfunktion är överlägsen , och vi rekommenderar fortfarande att du använder Malwarebytes, men det är bra att Windows Defender har en del av det här inbyggda nu också.)

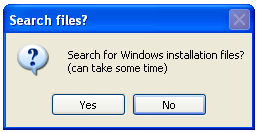

Den här funktionen aktiveras automatiskt om du har uppgraderat till Windows 10: s Fall Creators Update och EMET inte längre stöds. EMET kan inte ens installeras på datorer som kör Fall Creators Update. Om du redan har EMET installerat kommer det att vara det bort av uppdateringen .

RELATERAD: Så här skyddar du dina filer från ransomware med Windows Defenders nya "kontrollerade mappåtkomst"

Windows 10: s Fall Creators Update innehåller också en relaterad säkerhetsfunktion som heter Kontrollerad mappåtkomst . Den är utformad för att stoppa skadlig programvara genom att endast tillåta betrodda program att ändra filer i dina personliga datamappar, som dokument och bilder. Båda funktionerna är en del av "Windows Defender Exploit Guard". Kontrollerad mappåtkomst är dock inte aktiverad som standard.

Hur du bekräftar att skyddsutnyttjande är aktiverat

Denna funktion aktiveras automatiskt för alla Windows 10-datorer. Det kan dock också bytas till "Granskningsläge", så att systemadministratörer kan övervaka en logg över vad Exploit Protection skulle ha gjort för att bekräfta att det inte kommer att orsaka några problem innan det aktiveras på kritiska datorer.

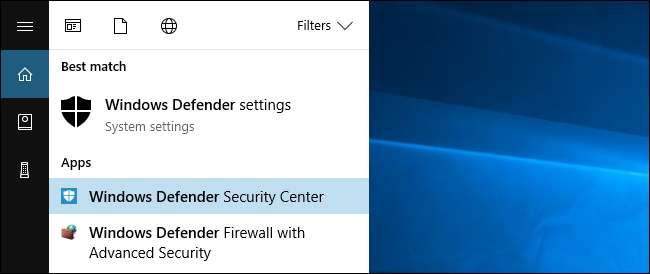

För att bekräfta att den här funktionen är aktiverad kan du öppna Windows Defender Security Center. Öppna Start-menyn, sök efter Windows Defender och klicka på genvägen till Windows Defender Security Center.

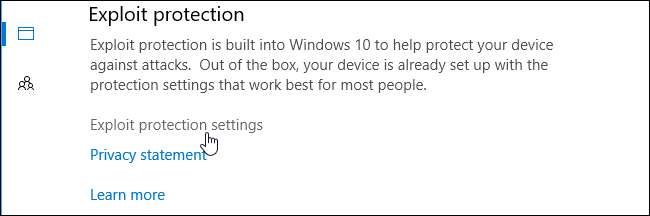

Klicka på den fönsterformade ikonen "App & webbläsarkontroll" i sidofältet. Rulla nedåt och se avsnittet "Utnyttja skyddet". Det kommer att informera dig om att den här funktionen är aktiverad.

Om du inte ser det här avsnittet har din dator förmodligen inte uppdaterats till Fall Creators Update än.

Så här konfigurerar du Windows Defenders exploateringsskydd

Varning : Du vill antagligen inte konfigurera den här funktionen. Windows Defender erbjuder många tekniska alternativ som du kan justera, och de flesta vet inte vad de gör här. Den här funktionen är konfigurerad med smarta standardinställningar som undviker att orsaka problem, och Microsoft kan uppdatera sina regler över tiden. Alternativen här verkar främst vara avsedda att hjälpa systemadministratörer att utveckla regler för programvara och rulla ut dem i ett företagsnätverk.

Om du vill konfigurera Exploit Protection, gå till Windows Defender Security Center> App- och webbläsarkontroll, bläddra ner och klicka på "Exploit protection settings" under Exploit protection.

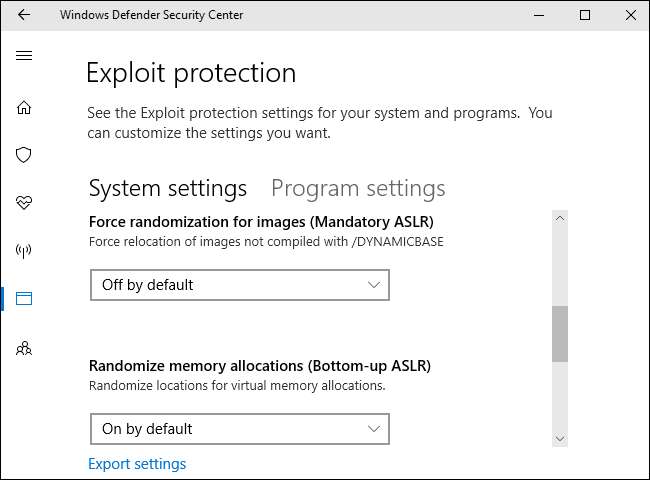

Du ser två flikar här: Systeminställningar och Programinställningar. Systeminställningar styr standardinställningarna som används för alla applikationer, medan Programinställningar styr de individuella inställningarna som används för olika program. Med andra ord kan programinställningar åsidosätta systeminställningarna för enskilda program. De kan vara mer restriktiva eller mindre restriktiva.

Längst ner på skärmen kan du klicka på "Exportera inställningar" för att exportera dina inställningar som en .xml-fil som du kan importera till andra system. Microsofts officiella dokumentation ger mer information om distribuera regler med grupppolicy och PowerShell.

På fliken Systeminställningar ser du följande alternativ: Kontrollflödesskydd (CFG), Förebyggande av datakörning (DEP), Tvinga randomisering för bilder (Obligatorisk ASLR), Slumpmässig minnestilldelning (Nedifrån och upp ASLR), Validera undantagskedjor (SEHOP), och Validera högintegritet. De är alla på som standard förutom alternativet Force randomization for images (Obligatorisk ASLR). Det är troligt eftersom obligatorisk ASLR orsakar problem med vissa program, så du kan stöta på kompatibilitetsproblem om du aktiverar det, beroende på vilka program du kör.

Återigen bör du verkligen inte röra dessa alternativ om du inte vet vad du gör. Standardvärdena är förnuftiga och väljs av en anledning.

RELATERAD: Varför 64-bitarsversionen av Windows är säkrare

Gränssnittet ger en mycket kort sammanfattning av vad varje alternativ gör, men du måste undersöka om du vill veta mer. Vi har tidigare förklarat vad DEP och ASLR gör här .

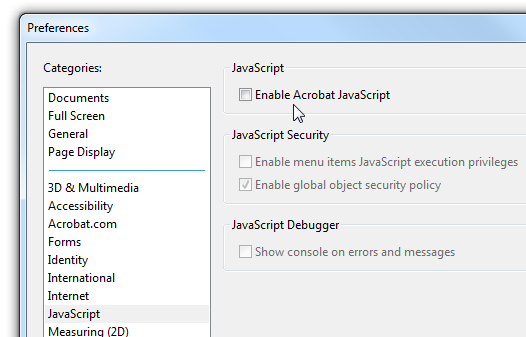

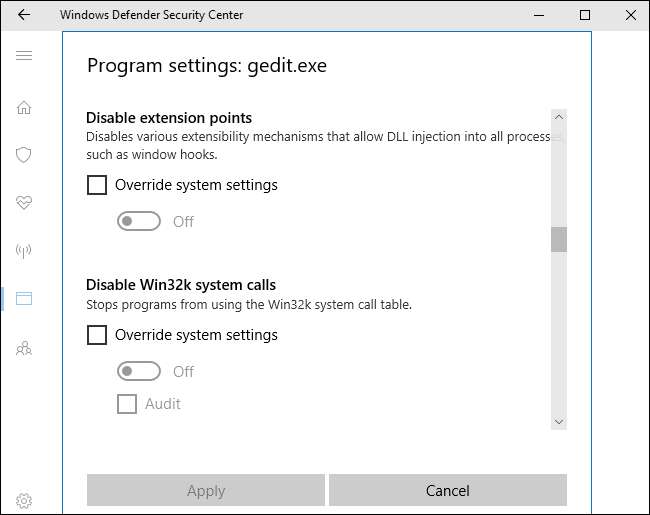

Klicka över till fliken "Programinställningar" så visas en lista med olika program med anpassade inställningar. Alternativen här gör att de övergripande systeminställningarna kan åsidosättas. Om du till exempel väljer "iexplore.exe" i listan och klickar på "Redigera" ser du att regeln här kraftigt aktiverar obligatorisk ASLR för Internet Explorer-processen, även om den inte är aktiverad som standard för hela systemet.

Du bör inte manipulera med de här inbyggda reglerna för processer som runtimebroker.exe och spoolsv.exe . Microsoft lade till dem av en anledning.

Du kan lägga till anpassade regler för enskilda program genom att klicka på “Lägg till program för att anpassa”. Du kan antingen "Lägg till efter programnamn" eller "Välj exakt filsökväg", men att ange en exakt filsökväg är mycket mer exakt.

När du har lagt till kan du hitta en lång lista med inställningar som inte är meningsfulla för de flesta. Den fullständiga listan över tillgängliga inställningar här är: Arbetsmässig kodskydd (ACG), Blockera bilder med låg integritet, Blockera avlägsna bilder, Blockera otillförlitliga teckensnitt, Kodintegritetsskydd, Kontrollflödesskydd (CFG), Data Execution Prevention (DEP) , Inaktivera Win32k-systemanrop, Tillåt inte underprocesser, Exportera adressfiltrering (EAF), Tvinga randomisering för bilder (Obligatorisk ASLR), Importera adressfiltrering (IAF), Slumpmässig minnestilldelning (Bottom-up ASLR), Simulera körning (SimExec) , Validate API anrop (CallerCheck), Validate exception chains (SEHOP), Validate handle usage, Validate heap integrity, Validate image dependency integrity, and Validate stack integrity (StackPivot).

Återigen bör du inte röra vid dessa alternativ om du inte är en systemadministratör som vill låsa ner ett program och du verkligen vet vad du gör.

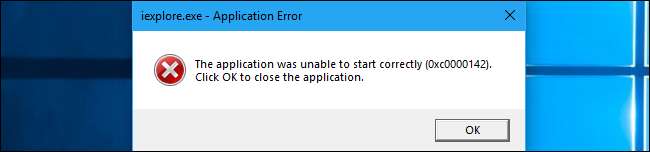

Som ett test aktiverade vi alla alternativ för iexplore.exe och försökte starta det. Internet Explorer visade bara ett felmeddelande och vägrade starta. Vi såg inte ens ett Windows Defender-meddelande som förklarade att Internet Explorer inte fungerade på grund av våra inställningar.

Försök inte bara blint begränsa applikationer, annars orsakar du liknande problem på ditt system. De blir svåra att felsöka om du inte kommer ihåg att du också har ändrat alternativen.

Om du fortfarande använder en äldre version av Windows, som Windows 7, kan du få skyddsfunktioner som utnyttjas genom att installera Microsofts EMET eller Malwarebytes . Stödet för EMET kommer dock att upphöra den 31 juli 2018, eftersom Microsoft istället vill driva företag mot Windows 10 och Windows Defenders Exploit Protection.