마이크로 소프트 Fall Creators 업데이트 마지막으로 Windows에 통합 된 악용 방지 기능을 추가합니다. 이전에는 Microsoft의 EMET 도구 형식으로이를 찾아야했습니다. 이제 Windows Defender의 일부이며 기본적으로 활성화됩니다.

Windows Defender의 악용 방지 작동 방식

관련 : Windows 10 Fall Creators Update의 새로운 기능, 지금 사용 가능

우리는 오랫동안 악용 방지 소프트웨어 사용 Microsoft의 EMET (Enhanced Mitigation Experience Toolkit) 또는보다 사용자 친화적 인 Malwarebytes Anti-Malware , 강력한 악용 방지 기능이 포함되어 있습니다. Microsoft의 EMET 시스템 관리자가 구성 할 수있는 대규모 네트워크에서 널리 사용되지만 기본적으로 설치되지 않았고 구성이 필요하며 일반 사용자에게는 혼란스러운 인터페이스가 있습니다.

다음과 같은 일반적인 바이러스 백신 프로그램 Windows Defender 자체적으로 바이러스 정의 및 휴리스틱을 사용하여 위험한 프로그램이 시스템에서 실행되기 전에 포착하십시오. 악용 방지 도구는 실제로 널리 사용되는 많은 공격 기술이 작동하지 않도록 차단하므로 이러한 위험한 프로그램이 처음부터 시스템에 침투하지 않습니다. 특정 운영 체제 보호를 활성화하고 일반적인 메모리 악용 기술을 차단하므로 악용과 유사한 동작이 감지되면 문제가 발생하기 전에 프로세스를 종료합니다. 즉, 그들은 많은 사람들로부터 보호 할 수 있습니다 제로 데이 공격 패치되기 전에

그러나 잠재적으로 호환성 문제를 일으킬 수 있으며 다른 프로그램에 대해 설정을 조정해야 할 수 있습니다. 그렇기 때문에 EMET는 일반적으로 시스템 관리자가 설정을 조정할 수있는 엔터프라이즈 네트워크에서 사용되었으며 가정용 PC에서는 사용되지 않았습니다.

이제 Windows Defender에는 원래 Microsoft의 EMET에서 발견 된 동일한 보호 기능이 많이 포함되어 있습니다. 기본적으로 모든 사용자가 사용할 수 있으며 운영 체제의 일부입니다. Windows Defender는 시스템에서 실행되는 여러 프로세스에 대해 적절한 규칙을 자동으로 구성합니다. ( Malwarebytes는 여전히 악용 방지 기능이 우수하다고 주장합니다. , 여전히 Malwarebytes를 사용하는 것이 좋지만 Windows Defender에 이러한 기본 제공 기능이 일부 포함되어있어 좋습니다.)

이 기능은 Windows 10의 Fall Creators Update로 업그레이드 한 경우 자동으로 활성화되며 EMET는 더 이상 지원되지 않습니다. EMET는 Fall Creators Update를 실행하는 PC에도 설치할 수 없습니다. EMET가 이미 설치되어있는 경우 업데이트로 제거 .

관련 : Windows Defender의 새로운 "제어 된 폴더 액세스"를 사용하여 랜섬웨어로부터 파일을 보호하는 방법

Windows 10의 Fall Creators Update에는 다음과 같은 관련 보안 기능도 포함되어 있습니다. 제어 된 폴더 액세스 . 신뢰할 수있는 프로그램 만 문서 및 사진과 같은 개인 데이터 폴더의 파일을 수정하도록 허용하여 맬웨어를 차단하도록 설계되었습니다. 두 기능 모두 "Windows Defender Exploit Guard"의 일부입니다. 그러나 제어 된 폴더 액세스는 기본적으로 활성화되어 있지 않습니다.

Exploit Protection이 활성화되었는지 확인하는 방법

이 기능은 모든 Windows 10 PC에서 자동으로 활성화됩니다. 그러나 "감사 모드"로 전환 할 수도 있으므로 시스템 관리자는 Exploit Protection이 수행 한 로그를 모니터링하여 중요한 PC에서 활성화하기 전에 문제가 발생하지 않는지 확인할 수 있습니다.

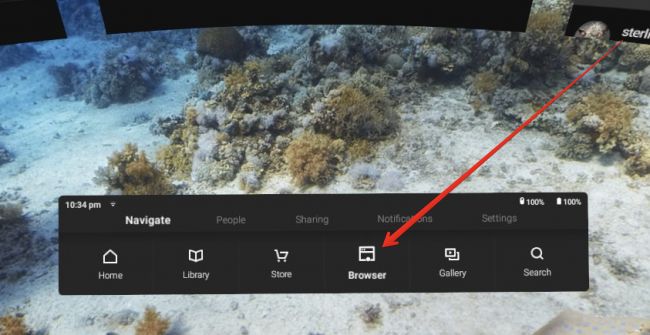

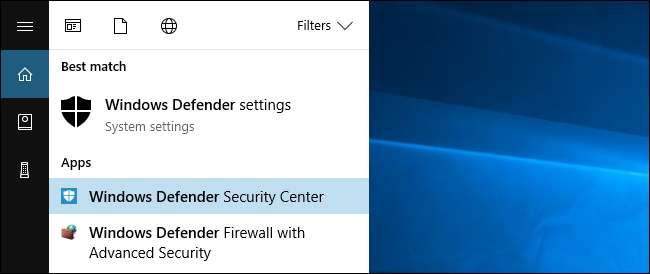

이 기능이 활성화되었는지 확인하려면 Windows Defender 보안 센터를 열 수 있습니다. 시작 메뉴를 열고 Windows Defender를 검색 한 다음 Windows Defender 보안 센터 바로 가기를 클릭합니다.

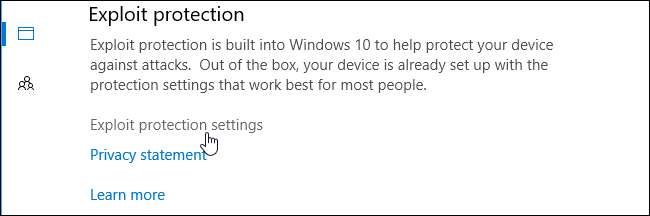

사이드 바에서 창 모양의 "앱 및 브라우저 제어"아이콘을 클릭합니다. 아래로 스크롤하면 '익스플로잇 방지'섹션이 표시됩니다. 이 기능이 활성화되었음을 알려줍니다.

이 섹션이 표시되지 않으면 PC가 Fall Creators Update로 아직 업데이트되지 않았을 수 있습니다.

Windows Defender의 악용 방지를 구성하는 방법

경고 :이 기능을 구성하고 싶지 않을 것입니다. Windows Defender는 조정할 수있는 많은 기술 옵션을 제공하며 대부분의 사람들은 여기서 무엇을하고 있는지 알지 못합니다. 이 기능은 문제 발생을 방지하는 스마트 기본 설정으로 구성되며 Microsoft는 시간이 지남에 따라 규칙을 업데이트 할 수 있습니다. 여기에있는 옵션은 주로 시스템 관리자가 소프트웨어에 대한 규칙을 개발하고이를 엔터프라이즈 네트워크에 배포하는 데 도움을주기위한 것 같습니다.

악용 방지를 구성하려면 Windows Defender 보안 센터> 앱 및 브라우저 제어로 이동하여 아래로 스크롤 한 다음 악용 방지에서 "악용 방지 설정"을 클릭합니다.

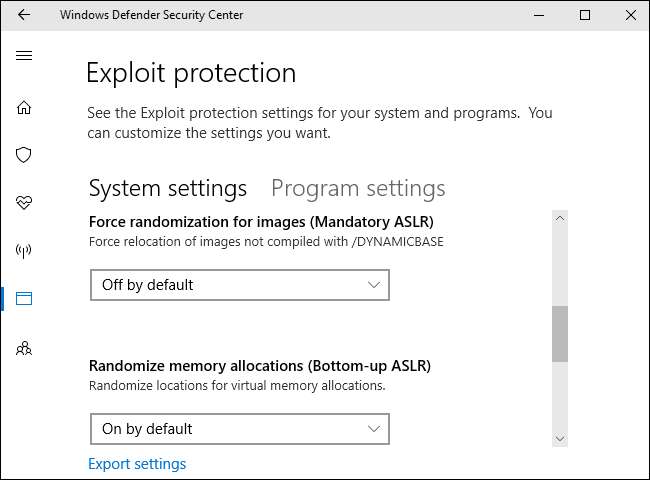

여기에는 시스템 설정과 프로그램 설정이라는 두 개의 탭이 있습니다. 시스템 설정은 모든 응용 프로그램에 사용되는 기본 설정을 제어하고 프로그램 설정은 다양한 프로그램에 사용되는 개별 설정을 제어합니다. 즉, 프로그램 설정은 개별 프로그램에 대한 시스템 설정보다 우선 할 수 있습니다. 더 제한적이거나 덜 제한적일 수 있습니다.

화면 하단에서 "설정 내보내기"를 클릭하여 설정을 다른 시스템에서 가져올 수있는 .xml 파일로 내보낼 수 있습니다. Microsoft의 공식 문서는 다음에 대한 자세한 정보를 제공합니다. 규칙 배포 그룹 정책 및 PowerShell을 사용합니다.

시스템 설정 탭에는 CFG (Control flow guard), DEP (데이터 실행 방지), 이미지에 대한 강제 무작위 화 (필수 ASLR), 메모리 할당 무작위 화 (Bottom-up ASLR), 예외 체인 유효성 검사 옵션이 표시됩니다. (SEHOP) 및 힙 무결성 유효성 검사. 이미지에 강제 무작위 화 (필수 ASLR) 옵션을 제외하고 모두 기본적으로 켜져 있습니다. 이는 필수 ASLR이 일부 프로그램에 문제를 일으키기 때문일 수 있으므로 실행하는 프로그램에 따라이를 활성화하면 호환성 문제가 발생할 수 있습니다.

다시 말하지만, 무엇을하고 있는지 알지 못한다면이 옵션을 건드리지 말아야합니다. 기본값은 합리적이며 이유가 있습니다.

관련 : 64 비트 버전의 Windows가 더 안전한 이유

인터페이스는 각 옵션이 수행하는 작업에 대한 매우 짧은 요약을 제공하지만 더 자세히 알고 싶다면 몇 가지 조사를해야합니다. 우리는 이전에 여기서 DEP 및 ASLR이 수행하는 작업 .

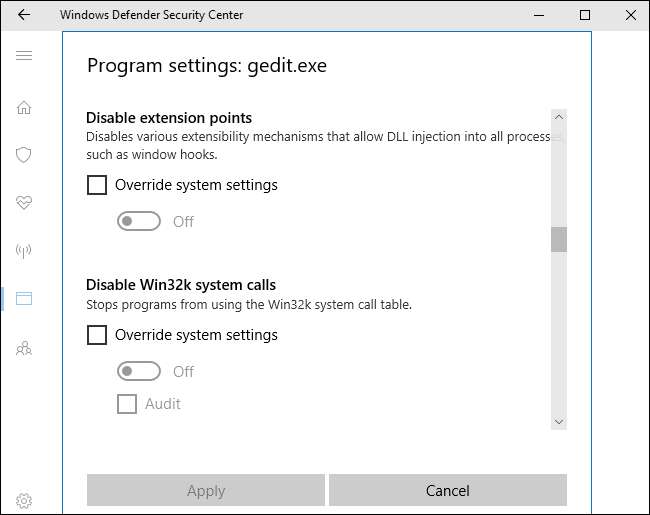

"프로그램 설정"탭을 클릭하면 사용자 지정 설정이있는 다양한 프로그램 목록이 표시됩니다. 여기의 옵션을 사용하면 전체 시스템 설정을 무시할 수 있습니다. 예를 들어 목록에서 "iexplore.exe"를 선택하고 "편집"을 클릭하면 여기에있는 규칙이 Internet Explorer 프로세스에 대해 필수 ASLR을 강제로 활성화하는 것을 볼 수 있습니다. 이는 기본적으로 시스템 전체에서 활성화되어 있지 않습니다.

다음과 같은 프로세스에 대해 이러한 기본 제공 규칙을 변경해서는 안됩니다. runtimebroker.exe 과 spoolsv.exe . 마이크로 소프트는 이유가있어서 그들을 추가했다.

"사용자 정의 할 프로그램 추가"를 클릭하여 개별 프로그램에 대한 사용자 정의 규칙을 추가 할 수 있습니다. "프로그램 이름으로 추가"또는 "정확한 파일 경로 선택"을 수행 할 수 있지만 정확한 파일 경로를 지정하는 것이 훨씬 더 정확합니다.

추가되면 대부분의 사람들에게 의미가없는 긴 설정 목록을 찾을 수 있습니다. 여기에서 사용 가능한 전체 설정 목록은 ACG (임의 코드 보호), 낮은 무결성 이미지 차단, 원격 이미지 차단, 신뢰할 수없는 글꼴 차단, 코드 무결성 보호, 제어 흐름 보호 (CFG), 데이터 실행 방지 (DEP), 확장 점 비활성화입니다. , Win32k 시스템 호출 비활성화, 자식 프로세스 허용 안 함, 주소 필터링 (EAF) 내보내기, 이미지에 대한 임의 화 강제 실행 (필수 ASLR), 주소 필터링 가져 오기 (IAF), 메모리 할당 임의 화 (Bottom-up ASLR), 실행 시뮬레이션 (SimExec) , API 호출 유효성 검사 (CallerCheck), 예외 체인 유효성 검사 (SEHOP), 핸들 사용 유효성 검사, 힙 무결성 유효성 검사, 이미지 종속성 무결성 유효성 검사, 스택 무결성 유효성 검사 (StackPivot).

다시 말하지만, 응용 프로그램을 잠그고 자하는 시스템 관리자가 아니고 현재 수행중인 작업을 잘 아는 경우가 아니면 이러한 옵션을 건드리지 마십시오.

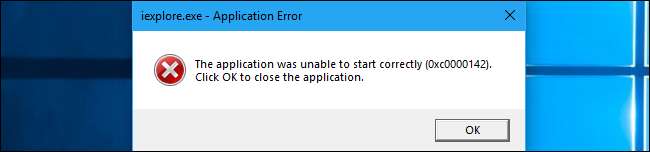

테스트로 iexplore.exe에 대한 모든 옵션을 활성화하고 실행을 시도했습니다. Internet Explorer가 오류 메시지를 표시하고 실행을 거부했습니다. Internet Explorer가 설정으로 인해 작동하지 않는다는 Windows Defender 알림도 표시되지 않았습니다.

맹목적으로 응용 프로그램을 제한하려고하지 마십시오. 그렇지 않으면 시스템에 유사한 문제가 발생합니다. 옵션을 변경 한 것을 기억하지 못하면 문제를 해결하기가 어렵습니다.

Windows 7과 같은 이전 버전의 Windows를 계속 사용하는 경우 다음을 설치하여 악용 방지 기능을 얻을 수 있습니다. Microsoft의 EMET 또는 Malwarebytes . 그러나 Microsoft가 Windows 10과 Windows Defender의 Exploit Protection으로 기업을 추진하기 위해 2018 년 7 월 31 일에 EMET에 대한 지원이 중단됩니다.