ของ Microsoft Fall Creators Update ในที่สุดก็เพิ่มการป้องกันการโจมตีแบบบูรณาการให้กับ Windows ก่อนหน้านี้คุณต้องค้นหาสิ่งนี้ในรูปแบบของเครื่องมือ EMET ของ Microsoft ตอนนี้เป็นส่วนหนึ่งของ Windows Defender และเปิดใช้งานตามค่าเริ่มต้น

การป้องกันการใช้ประโยชน์ของ Windows Defender ทำงานอย่างไร

ที่เกี่ยวข้อง: มีอะไรใหม่ในการอัปเดต Fall Creators ของ Windows 10 พร้อมให้ใช้งานแล้ว

เราแนะนำมานานแล้ว โดยใช้ซอฟต์แวร์ป้องกันการหาประโยชน์ เช่น Enhanced Mitigation Experience Toolkit (EMET) ของ Microsoft หรือใช้งานง่ายกว่า Malwarebytes Anti-Malware ซึ่งมีคุณสมบัติต่อต้านการเอาเปรียบที่มีประสิทธิภาพ (เหนือสิ่งอื่นใด) EMET ของ Microsoft ใช้กันอย่างแพร่หลายบนเครือข่ายขนาดใหญ่ซึ่งผู้ดูแลระบบสามารถกำหนดค่าได้ แต่ไม่เคยติดตั้งโดยค่าเริ่มต้นต้องมีการกำหนดค่าและมีอินเทอร์เฟซที่สับสนสำหรับผู้ใช้ทั่วไป

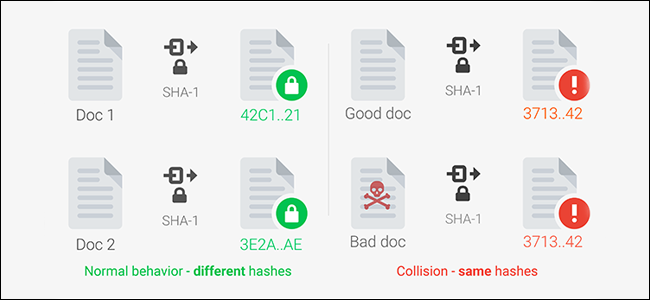

โปรแกรมป้องกันไวรัสทั่วไปเช่น Windows Defender ใช้คำจำกัดความของไวรัสและฮิวริสติกเพื่อตรวจจับโปรแกรมที่เป็นอันตรายก่อนที่จะทำงานบนระบบของคุณ เครื่องมือป้องกันการโจมตีจริง ๆ แล้วป้องกันไม่ให้เทคนิคการโจมตียอดนิยมหลายอย่างทำงานได้เลยดังนั้นโปรแกรมอันตรายเหล่านั้นจะไม่เข้าสู่ระบบของคุณ พวกเขาเปิดใช้งานการป้องกันระบบปฏิบัติการบางอย่างและบล็อกเทคนิคการใช้ประโยชน์จากหน่วยความจำทั่วไปดังนั้นหากตรวจพบพฤติกรรมที่เหมือนการใช้ประโยชน์พวกเขาจะยุติกระบวนการก่อนที่จะเกิดเหตุร้าย กล่าวอีกนัยหนึ่งก็คือพวกเขาสามารถป้องกันหลาย ๆ การโจมตีแบบศูนย์วัน ก่อนที่จะได้รับการแก้ไข

อย่างไรก็ตามอาจทำให้เกิดปัญหาความเข้ากันได้และการตั้งค่าอาจต้องปรับแต่งสำหรับโปรแกรมต่างๆ นั่นเป็นเหตุผลที่โดยทั่วไปใช้ EMET บนเครือข่ายขององค์กรซึ่งผู้ดูแลระบบสามารถปรับแต่งการตั้งค่าไม่ใช่บนพีซีที่บ้าน

ขณะนี้ Windows Defender มีการป้องกันแบบเดียวกันนี้ซึ่งเดิมพบใน EMET ของ Microsoft โดยค่าเริ่มต้นจะเปิดใช้งานสำหรับทุกคนและเป็นส่วนหนึ่งของระบบปฏิบัติการ Windows Defender กำหนดค่ากฎที่เหมาะสมโดยอัตโนมัติสำหรับกระบวนการต่างๆที่ทำงานบนระบบของคุณ ( Malwarebytes ยังคงอ้างว่าคุณลักษณะการป้องกันการใช้ประโยชน์จากช่องโหว่นั้นเหนือกว่า และเรายังคงแนะนำให้ใช้ Malwarebytes แต่ก็ยังดีที่ Windows Defender มีบางส่วนในตัวในตอนนี้เช่นกัน)

คุณลักษณะนี้จะเปิดใช้งานโดยอัตโนมัติหากคุณได้อัปเกรดเป็น Fall Creators Update ของ Windows 10 และไม่รองรับ EMET อีกต่อไป ไม่สามารถติดตั้ง EMET บนพีซีที่เรียกใช้ Fall Creators Update ได้ หากคุณติดตั้ง EMET ไว้แล้วจะเป็น ลบออกโดยการอัปเดต .

ที่เกี่ยวข้อง: วิธีป้องกันไฟล์ของคุณจาก Ransomware ด้วย "Controlled Folder Access" ของ Windows Defender

การอัปเดต Fall Creators ของ Windows 10 ยังมีคุณลักษณะด้านความปลอดภัยที่เกี่ยวข้องซึ่งมีชื่อว่า การเข้าถึงโฟลเดอร์ที่ควบคุม . ออกแบบมาเพื่อหยุดมัลแวร์โดยอนุญาตให้เฉพาะโปรแกรมที่เชื่อถือได้แก้ไขไฟล์ในโฟลเดอร์ข้อมูลส่วนบุคคลของคุณเช่นเอกสารและรูปภาพ คุณลักษณะทั้งสองเป็นส่วนหนึ่งของ“ Windows Defender Exploit Guard” อย่างไรก็ตามไม่ได้เปิดใช้การเข้าถึงโฟลเดอร์ที่ควบคุมโดยค่าเริ่มต้น

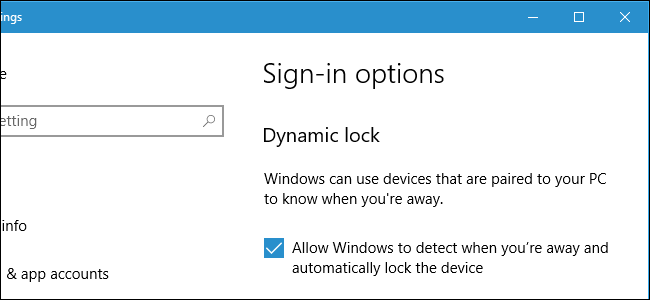

วิธีการยืนยันว่าเปิดใช้งานการป้องกันการใช้ประโยชน์แล้ว

คุณสมบัตินี้เปิดใช้งานโดยอัตโนมัติสำหรับพีซี Windows 10 ทั้งหมด อย่างไรก็ตามยังสามารถเปลี่ยนเป็น“ โหมดการตรวจสอบ” ได้ซึ่งช่วยให้ผู้ดูแลระบบตรวจสอบบันทึกสิ่งที่การป้องกันการใช้ประโยชน์ได้ทำเพื่อยืนยันว่าจะไม่ก่อให้เกิดปัญหาใด ๆ ก่อนที่จะเปิดใช้งานบนพีซีที่สำคัญ

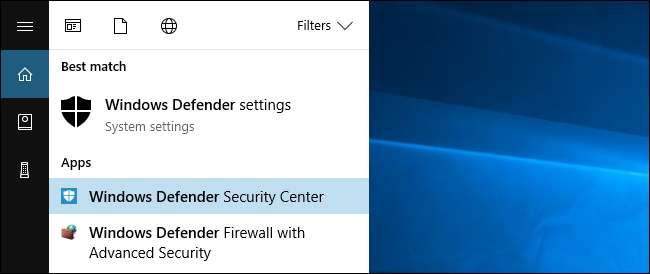

เพื่อยืนยันว่าคุณสมบัตินี้เปิดใช้งานอยู่คุณสามารถเปิด Windows Defender Security Center เปิดเมนู Start ค้นหา Windows Defender แล้วคลิกทางลัด Windows Defender Security Center

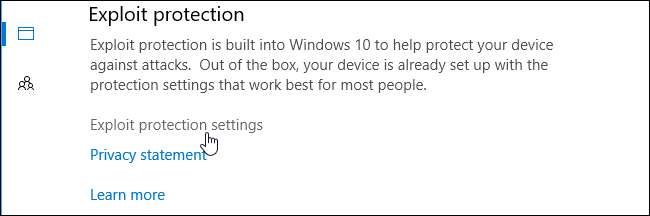

คลิกไอคอน“ การควบคุมแอปและเบราว์เซอร์” รูปหน้าต่างในแถบด้านข้าง เลื่อนลงไปคุณจะเห็นส่วน“ การป้องกันการใช้ประโยชน์” จะแจ้งให้ทราบว่าเปิดใช้งานคุณสมบัตินี้แล้ว

หากคุณไม่เห็นส่วนนี้แสดงว่าพีซีของคุณอาจยังไม่ได้อัปเดตเป็น Fall Creators Update

วิธีกำหนดค่าการป้องกันการใช้ประโยชน์ของ Windows Defender

คำเตือน : คุณอาจไม่ต้องการกำหนดค่าคุณลักษณะนี้ Windows Defender มีตัวเลือกทางเทคนิคมากมายที่คุณสามารถปรับเปลี่ยนได้และคนส่วนใหญ่จะไม่รู้ว่าพวกเขากำลังทำอะไรอยู่ที่นี่ คุณลักษณะนี้ได้รับการกำหนดค่าด้วยการตั้งค่าเริ่มต้นที่ชาญฉลาดซึ่งจะหลีกเลี่ยงไม่ให้เกิดปัญหาและ Microsoft สามารถอัปเดตกฎได้ตลอดเวลา ตัวเลือกที่นี่ดูเหมือนมีไว้เพื่อช่วยผู้ดูแลระบบในการพัฒนากฎสำหรับซอฟต์แวร์และนำไปใช้ในเครือข่ายขององค์กร

หากคุณต้องการกำหนดค่า Exploit Protection ให้ไปที่ Windows Defender Security Center> การควบคุมแอปและเบราว์เซอร์เลื่อนลงแล้วคลิก“ การตั้งค่าการป้องกันการใช้ประโยชน์” ภายใต้การป้องกันการใช้ประโยชน์

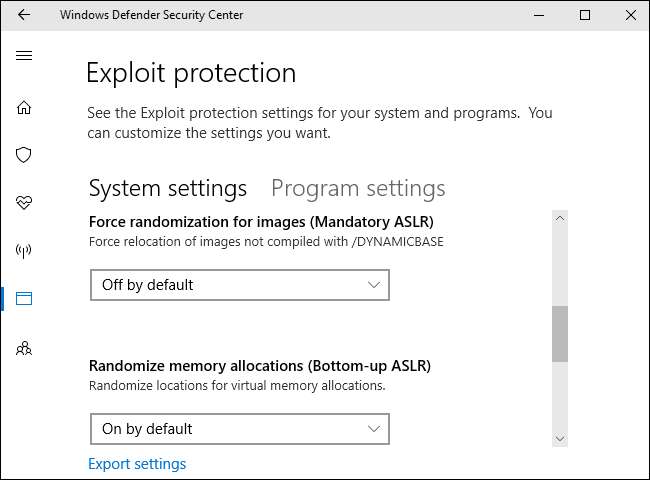

คุณจะเห็นสองแท็บที่นี่: การตั้งค่าระบบและการตั้งค่าโปรแกรม การตั้งค่าระบบจะควบคุมการตั้งค่าเริ่มต้นที่ใช้สำหรับแอปพลิเคชันทั้งหมดในขณะที่การตั้งค่าโปรแกรมจะควบคุมการตั้งค่าส่วนบุคคลที่ใช้สำหรับโปรแกรมต่างๆ กล่าวอีกนัยหนึ่งการตั้งค่าโปรแกรมสามารถแทนที่การตั้งค่าระบบสำหรับแต่ละโปรแกรมได้ อาจมีข้อ จำกัด มากกว่าหรือ จำกัด น้อยกว่า

ที่ด้านล่างของหน้าจอคุณสามารถคลิก“ ส่งออกการตั้งค่า” เพื่อส่งออกการตั้งค่าของคุณเป็นไฟล์. xml ที่คุณสามารถนำเข้าในระบบอื่นได้ เอกสารอย่างเป็นทางการของ Microsoft มีข้อมูลเพิ่มเติมเกี่ยวกับ การปรับใช้กฎ ด้วยนโยบายกลุ่มและ PowerShell

ในแท็บการตั้งค่าระบบคุณจะเห็นตัวเลือกต่อไปนี้: Control flow guard (CFG), Data Execution Prevention (DEP), Force randomization for images (Mandatory ASLR), Randomize memory จัดสรร (Bottom-up ASLR), Validate (SEHOP) และตรวจสอบความสมบูรณ์ของฮีป โดยค่าเริ่มต้นทั้งหมดจะเปิดใช้งานโดยค่าเริ่มต้นยกเว้นตัวเลือก Force randomization สำหรับรูปภาพ (บังคับ ASLR) อาจเป็นเพราะ ASLR บังคับทำให้เกิดปัญหากับบางโปรแกรมดังนั้นคุณอาจพบปัญหาความเข้ากันได้หากคุณเปิดใช้งานขึ้นอยู่กับโปรแกรมที่คุณเรียกใช้

อีกครั้งคุณไม่ควรแตะตัวเลือกเหล่านี้จริงๆเว้นแต่คุณจะรู้ว่าคุณกำลังทำอะไรอยู่ ค่าเริ่มต้นมีความสมเหตุสมผลและถูกเลือกด้วยเหตุผล

ที่เกี่ยวข้อง: เหตุใด Windows เวอร์ชัน 64 บิตจึงมีความปลอดภัยมากกว่า

อินเทอร์เฟซจะให้ข้อมูลสรุปสั้น ๆ ว่าแต่ละตัวเลือกทำหน้าที่อะไร แต่คุณจะต้องทำการวิจัยบางอย่างหากต้องการทราบข้อมูลเพิ่มเติม ก่อนหน้านี้เราได้อธิบายไปแล้ว DEP และ ASLR ทำอะไรที่นี่ .

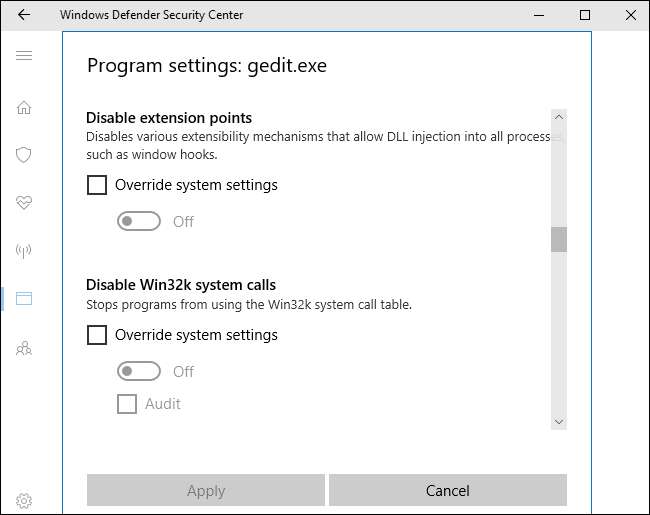

คลิกไปที่แท็บ "การตั้งค่าโปรแกรม" และคุณจะเห็นรายการโปรแกรมต่างๆที่มีการตั้งค่าแบบกำหนดเอง ตัวเลือกที่นี่อนุญาตให้ลบล้างการตั้งค่าระบบโดยรวมได้ ตัวอย่างเช่นหากคุณเลือก“ iexplore.exe” ในรายการและคลิก“ แก้ไข” คุณจะเห็นว่ากฎที่นี่เปิดใช้งานบังคับ ASLR สำหรับกระบวนการ Internet Explorer แม้ว่าจะไม่ได้เปิดใช้งานตามค่าเริ่มต้นทั้งระบบก็ตาม

คุณไม่ควรยุ่งเกี่ยวกับกฎในตัวเหล่านี้สำหรับกระบวนการต่างๆเช่น runtimebroker.exe และ spoolsv.exe . Microsoft เพิ่มพวกเขาด้วยเหตุผล

คุณสามารถเพิ่มกฎที่กำหนดเองสำหรับแต่ละโปรแกรมได้โดยคลิก“ เพิ่มโปรแกรมเพื่อปรับแต่ง” คุณสามารถ "เพิ่มตามชื่อโปรแกรม" หรือ "เลือกเส้นทางไฟล์ที่แน่นอน" แต่การระบุเส้นทางไฟล์ที่แน่นอนจะแม่นยำกว่ามาก

เมื่อเพิ่มแล้วคุณจะพบรายการการตั้งค่าจำนวนมากที่ไม่ได้มีความหมายสำหรับคนส่วนใหญ่ รายการการตั้งค่าทั้งหมดมีอยู่ที่นี่: Arbitrary code guard (ACG), บล็อกภาพที่มีความสมบูรณ์ต่ำ, บล็อกภาพระยะไกล, บล็อกแบบอักษรที่ไม่น่าเชื่อถือ, ตัวป้องกันความสมบูรณ์ของรหัส, Control flow Guard (CFG), Data Execution Prevention (DEP), ปิดการใช้งานจุดขยาย , ปิดการใช้งานการเรียกระบบ Win32k, ไม่อนุญาตให้มีกระบวนการย่อย, การกรองที่อยู่ส่งออก (EAF), การบังคับใช้การสุ่มสำหรับรูปภาพ (ASLR บังคับ), การกรองที่อยู่นำเข้า (IAF), การจัดสรรหน่วยความจำแบบสุ่ม (ASLR ด้านล่าง), จำลองการดำเนินการ (SimExec) , ตรวจสอบการเรียกใช้ API (CallerCheck), ตรวจสอบความถูกต้องของโซ่ข้อยกเว้น (SEHOP), ตรวจสอบการใช้งานหมายเลขอ้างอิง, ตรวจสอบความสมบูรณ์ของฮีป, ตรวจสอบความสมบูรณ์ของการขึ้นต่อกันของรูปภาพและตรวจสอบความสมบูรณ์ของสแตก (StackPivot)

อีกครั้งคุณไม่ควรแตะตัวเลือกเหล่านี้เว้นแต่คุณจะเป็นผู้ดูแลระบบที่ต้องการล็อกแอปพลิเคชันและคุณรู้ว่าคุณกำลังทำอะไรอยู่

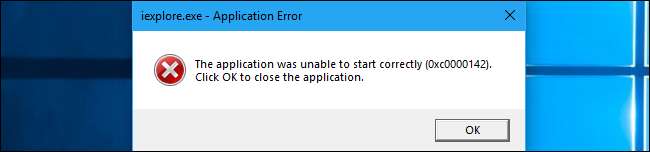

จากการทดสอบเราได้เปิดใช้งานตัวเลือกทั้งหมดสำหรับ iexplore.exe และพยายามเปิดใช้งาน Internet Explorer แสดงข้อความแสดงข้อผิดพลาดและปฏิเสธที่จะเปิดใช้งาน เราไม่เห็นแม้แต่การแจ้งเตือนของ Windows Defender ที่อธิบายว่า Internet Explorer ไม่ทำงานเนื่องจากการตั้งค่าของเรา

อย่าพยายาม จำกัด แอปพลิเคชันแบบสุ่มสี่สุ่มห้ามิฉะนั้นคุณจะทำให้เกิดปัญหาที่คล้ายกันในระบบของคุณ พวกเขาจะแก้ปัญหาได้ยากหากคุณจำไม่ได้ว่าคุณได้เปลี่ยนตัวเลือกด้วย

หากคุณยังใช้ Windows เวอร์ชันเก่าเช่น Windows 7 คุณสามารถรับคุณสมบัติการป้องกันการใช้ประโยชน์ได้โดยการติดตั้ง EMET ของ Microsoft หรือ Malwarebytes . อย่างไรก็ตามการสนับสนุน EMET จะหยุดลงในวันที่ 31 กรกฎาคม 2018 เนื่องจาก Microsoft ต้องการผลักดันธุรกิจต่างๆไปสู่ Windows 10 และ Windows Defender’s Exploit Protection แทน