Microsoft Осінні оновлення для творців нарешті, додає інтегрований захист від експлуатації Windows. Раніше вам доводилося шукати це у формі інструмента EMET від Microsoft. Тепер він є частиною Windows Defender і активований за замовчуванням.

Як працює захист від експлуатації Windows Defender

ПОВ'ЯЗАНІ: Що нового в оновленні Fall Creators для Windows 10, доступне зараз

Ми давно рекомендуємо за допомогою програмного забезпечення для боротьби з експлуатацією на зразок розширеного інструментарію з обмеження впливу (EMET) від Microsoft або більш зручний для користувачів Malwarebytes Anti-Malware , який містить потужну функцію боротьби з експлуатацією (серед іншого). EMET від Microsoft широко використовується у великих мережах, де його можуть налаштувати системні адміністратори, але він ніколи не встановлювався за замовчуванням, вимагає конфігурації та має заплутаний інтерфейс для пересічних користувачів.

Типові антивірусні програми, наприклад Захисник Windows сам використовуйте визначення вірусів та евристичні дані, щоб відловлювати небезпечні програми, перш ніж вони зможуть працювати у вашій системі. Засоби боротьби з експлуатацією насправді заважають багатьом популярним методам атак взагалі функціонувати, тому ці небезпечні програми в першу чергу не потрапляють у вашу систему. Вони вмикають певний захист операційної системи та блокують загальні методи використання пам’яті, так що, якщо виявляється поведінка, схожа на експлойт, вони припиняють процес до того, як трапиться щось погане. Іншими словами, вони можуть захистити від багатьох атаки нульового дня перед тим, як їх виправити.

Однак вони потенційно можуть спричинити проблеми сумісності, і їх налаштування, можливо, доведеться налаштувати для різних програм. Ось чому EMET зазвичай використовувався в корпоративних мережах, де системні адміністратори могли налаштувати параметри, а не на домашніх ПК.

Тепер Захисник Windows включає багато з тих самих засобів захисту, які спочатку були знайдені в EMET від Microsoft. Вони ввімкнені за замовчуванням для всіх і є частиною операційної системи. Захисник Windows автоматично налаштовує відповідні правила для різних процесів, що працюють у вашій системі. ( Malwarebytes все ще стверджує, що їх антиексплуатаційна функція перевершує , і ми все ще рекомендуємо використовувати Malwarebytes, але добре, що в Захисник Windows зараз також є вбудована частина цього)

Ця функція автоматично вмикається, якщо ви перейшли на оновлення до Windows 10 Fall Creators Update, і EMET більше не підтримується. EMET неможливо встановити навіть на ПК, на яких запущено оновлення Fall Creators. Якщо ви вже встановили EMET, це буде видалено оновленням .

Оновлення Fall Creators для Windows 10 також включає відповідну функцію безпеки з назвою Контрольований доступ до папок . Він призначений для зупинки зловмисного програмного забезпечення, дозволяючи лише надійним програмам змінювати файли у ваших папках персональних даних, таких як документи та зображення. Обидві функції є частиною програми "Windows Defender Exploit Guard". Однак контрольований доступ до папок не ввімкнено за замовчуванням.

Як підтвердити, що захист від експлуатації ввімкнено

Ця функція автоматично вмикається для всіх ПК з Windows 10. Однак його також можна перемкнути на “Режим аудиту”, що дозволяє системним адміністраторам відстежувати журнал того, що зробив би Exploit Protection, щоб підтвердити, що це не спричинить жодних проблем, перш ніж вмикати його на критичних ПК.

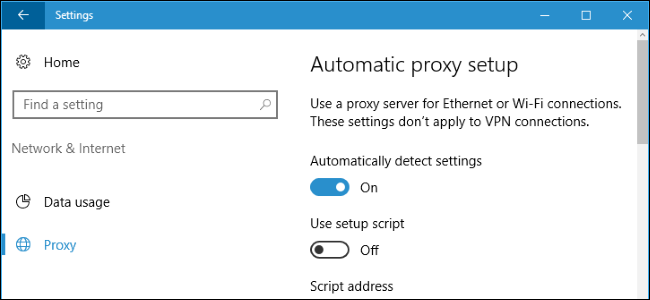

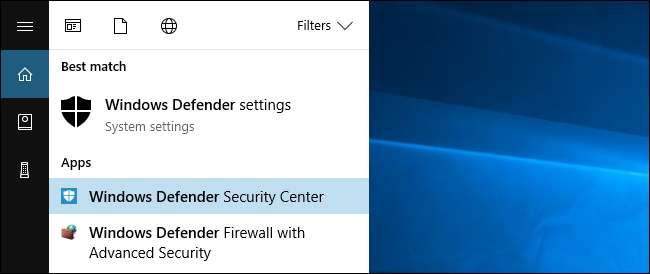

Щоб підтвердити, що цю функцію ввімкнено, можна відкрити Центр безпеки Windows Defender. Відкрийте меню "Пуск", знайдіть Windows Defender і клацніть ярлик Центру безпеки Windows Defender.

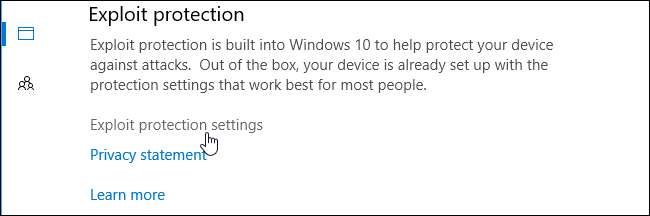

Клацніть на бічній панелі піктограму у формі вікна «Керування програмами та браузером». Прокрутіть униз, і ви побачите розділ "Захист від експлуатації". Він повідомить вас, що цю функцію ввімкнено.

Якщо ви не бачите цього розділу, ваш ПК, ймовірно, ще не оновився до оновлення Fall Creators.

Як налаштувати захист від експлуатації Windows Defender

Увага : Ви, мабуть, не хочете налаштовувати цю функцію. Захисник Windows пропонує безліч технічних параметрів, які ви можете налаштувати, і більшість людей не знатимуть, що вони тут роблять. Ця функція налаштована на розумні налаштування за замовчуванням, які дозволять уникнути проблем, і Microsoft може з часом оновити свої правила. Наведені тут варіанти, насамперед, призначені для допомоги системним адміністраторам у розробці правил для програмного забезпечення та їх розповсюдженні в корпоративній мережі.

Якщо ви хочете налаштувати Exploit Protection, перейдіть до Центру безпеки Windows Defender> Керування програмами та браузером, прокрутіть униз і натисніть «Налаштування захисту Exploit» у розділі Exploit protection.

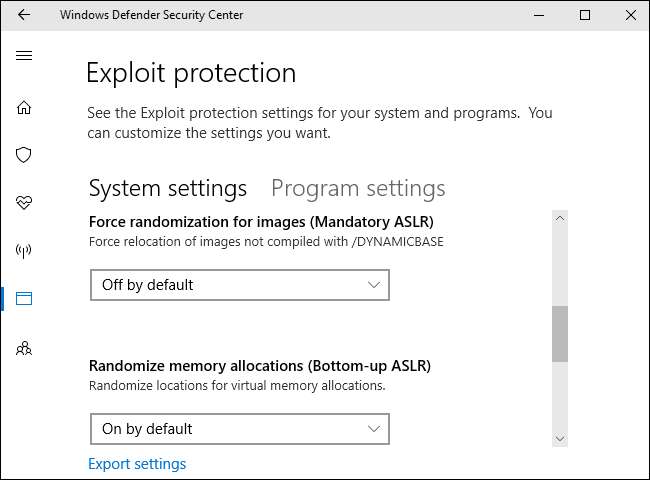

Тут ви побачите дві вкладки: Налаштування системи та Налаштування програми. Системні настройки контролюють налаштування за замовчуванням, що використовуються для всіх програм, тоді як Параметри програми контролюють окремі параметри, що використовуються для різних програм. Іншими словами, налаштування програми можуть замінити системні налаштування для окремих програм. Вони можуть бути більш обмежувальними або менш обмежувальними.

У нижній частині екрана ви можете натиснути кнопку «Експортувати параметри», щоб експортувати свої налаштування як файл .xml, який можна імпортувати в інші системи. Офіційна документація Microsoft пропонує більше інформації про правила розгортання за допомогою групової політики та PowerShell.

На вкладці Системні налаштування ви побачите такі параметри: Захист потоку керування (CFG), Запобігання виконанню даних (DEP), Примусове рандомізування зображень (Обов’язковий ASLR), Випадкове розподіл пам'яті (Знизу вгору ASLR), Перевірка ланцюжків винятків (SEHOP) та перевірити цілісність купи. Усі вони ввімкнені за замовчуванням, крім опції Примусове рандомізування зображень (Обов’язковий ASLR). Можливо, це пов’язано з тим, що обов’язковий ASLR спричиняє проблеми з деякими програмами, тож у вас може виникнути проблема сумісності, якщо її ввімкнути, залежно від запущених програм.

Знову ж таки, вам дійсно не слід торкатися цих опцій, якщо ви не знаєте, що робите. Значення за замовчуванням розумні і вибираються з причини.

ПОВ'ЯЗАНІ: Чому 64-розрядна версія Windows є більш безпечною

Інтерфейс надає дуже короткий огляд того, що робить кожен варіант, але вам доведеться провести деякі дослідження, якщо ви хочете дізнатись більше. Ми вже пояснювали що тут роблять DEP та ASLR .

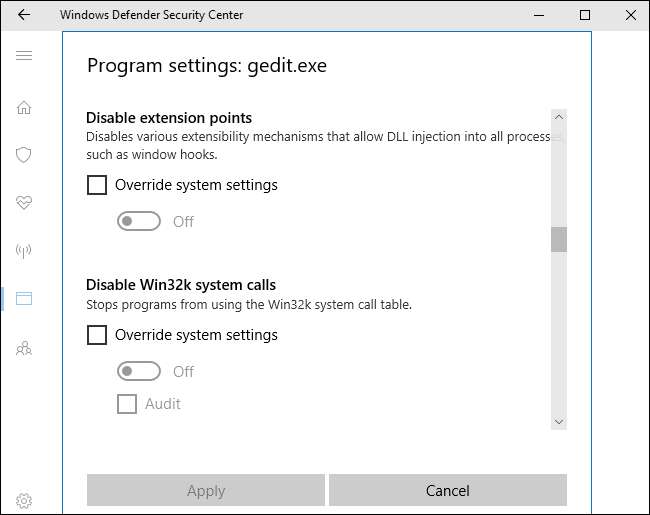

Клацніть на вкладку "Налаштування програми", і ви побачите список різних програм із спеціальними налаштуваннями. Наведені тут параметри дозволяють замінити загальні налаштування системи. Наприклад, якщо ви вибрали “iexplore.exe” у списку та натиснули “Редагувати”, ви побачите, що правило тут примусово вмикає обов’язковий ASLR для процесу Internet Explorer, навіть якщо це не ввімкнено за замовчуванням для всієї системи.

Не слід втручатися у ці вбудовані правила для таких процесів, як runtimebroker.exe і spoolsv.exe . Microsoft додала їх з причини.

Ви можете додати власні правила для окремих програм, натиснувши “Додати програму для налаштування”. Ви можете або “Додати за назвою програми”, або “Вибрати точний шлях до файлу”, але вказати точний шлях до файлу набагато точніше.

Після додавання можна знайти довгий перелік налаштувань, який не буде значущим для більшості людей. Повний список доступних тут налаштувань: Довільний захист коду (ACG), Блокування зображень із низькою цілісністю, Блокування віддалених зображень, Блокування ненадійних шрифтів, Захист цілісності коду, Захист потоку керування (CFG), Запобігання виконанню даних (DEP), Вимкнення точок розширення , Вимкнути системні виклики Win32k, Не дозволяти дочірні процеси, Експортувати фільтрацію адрес (EAF), Примусове рандомізування зображень (Обов’язковий ASLR), Імпортувати фільтрацію адрес (IAF), Випадкове розподілення пам’яті (Знизу ASLR), Імітувати виконання (SimExec) , Перевірити виклик API (CallerCheck), Перевірити ланцюжки винятків (SEHOP), Перевірити використання дескрипторів, Перевірити цілісність купи, Перевірити цілісність зображень та Перевірити цілісність стека (StackPivot).

Знову ж таки, ви не повинні торкатися цих опцій, якщо ви не системний адміністратор, який хоче заблокувати програму, і ви дійсно знаєте, що робите.

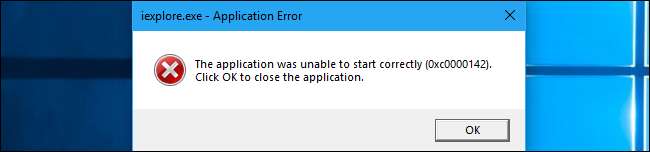

В якості тесту ми ввімкнули всі параметри iexplore.exe і спробували його запустити. Internet Explorer щойно показав повідомлення про помилку та відмовився запускати. Ми навіть не бачили сповіщення Windows Defender, яке пояснює, що Internet Explorer не працює через наші налаштування.

Не просто намагайтеся наосліп обмежити програми, інакше ви спричините подібні проблеми у вашій системі. Їх буде важко усунути, якщо ви не пам’ятаєте, що також змінили параметри.

Якщо ви все ще використовуєте стару версію Windows, наприклад Windows 7, ви можете отримати функції захисту від експлуатації, встановивши EMET від Microsoft або Malwarebytes . Однак підтримка EMET припиниться 31 липня 2018 року, оскільки Microsoft хоче натомість підштовхнути бізнес до Windows 10 та захисту від експлуатації Windows Defender.