AMD a confirmat acum că „defectele AMD” dezvăluite de CTS-Labs sunt reale. Vă recomandăm să instalați actualizarea BIOS care le remediază atunci când este disponibilă. Dar nu vă faceți griji prea mult. Pericolul acestor defecte a fost exagerat.

Au fost identificate patru vulnerabilități separate și sunt denumite Ryzenfall, Masterkey, Fallout și Chimera. Aceste defecte afectează Procesoare AMD Ryzen și procesoare de server EPYC, care se bazează pe microarhitectura Zen a AMD. În acest moment, nu au existat rapoarte despre utilizarea acestor vulnerabilități în natură. Defectele în sine au fost confirmate abia recent. Și, din păcate, nu există încă nicio modalitate de a determina dacă un procesor a fost compromis. Dar iată ce știm.

Atacatorul are nevoie de acces administrativ

LEGATE DE: Cum îmi vor afecta PC-ul colapsul și defectele spectrului?

Adevăratul adevărat aici este că fiecare vulnerabilitate CTS-Labs anunțat necesită acces administrativ pe un computer care rulează un procesor AMD Ryzen sau EPYC pentru a fi exploatat. Și, dacă atacatorul are acces administrativ pe computerul dvs., acesta poate instala keyloggers, urmări tot ceea ce faceți, vă fură toate datele și poate efectua multe alte atacuri urâte.

Cu alte cuvinte, aceste vulnerabilități permit unui atacator care v-a compromis deja computerul să facă lucruri rele suplimentare pe care nu ar trebui să le poată face.

Aceste vulnerabilități sunt încă o problemă, desigur. În cel mai rău caz, un atacator poate compromite în mod eficient CPU-ul în sine, ascunzând malware în interiorul acestuia, care persistă chiar dacă reporniți computerul sau reinstalați sistemul de operare. Este rău, iar AMD lucrează la o soluție. Dar un atacator are încă nevoie de acces administrativ la computerul dvs. pentru a executa acest atac.

Cu alte cuvinte, acest lucru este mult mai puțin înfricoșător decât vulnerabilitățile Meltdown și Spectre , care a permis software-ului fără acces administrativ - chiar și cod JavaScript care rulează pe o pagină web dintr-un browser web - să citească date la care nu ar trebui să aibă acces.

Și, spre deosebire de modul în care ar putea fi patch-uri pentru Meltdown și Spectre încetiniți sistemele existente , AMD spune că nu va exista niciun impact asupra performanței la remedierea acestor erori.

Ce sunt MASTERKEY, FALLOUT, RYZENFALL și CHIMERA?

LEGATE DE: Intel Management Engine, explicat: computerul mic din interiorul procesorului dvs.

Trei dintre cele patru vulnerabilități sunt atacuri asupra procesorului de securitate al platformei AMD sau PSP. Acesta este un coprocesor de securitate încorporat mic, încorporat în procesoarele AMD. De fapt, rulează pe un procesor ARM separat. Este versiunea AMD a Intel Management Engine (Intel ME) sau Enclava securizată Apple .

Acest procesor de securitate ar trebui să fie complet izolat de restul computerului și să aibă permisiunea de a rula numai cod de încredere și sigur. De asemenea, are acces complet la tot ceea ce este pe sistem. De exemplu, se descurcă Modul de platformă de încredere (TPM) funcții care permit lucruri precum criptarea dispozitivului. PSP are firmware care poate fi actualizat prin actualizări ale BIOS-ului sistemului, dar acceptă doar actualizări care sunt semnate criptografic de AMD, ceea ce înseamnă că atacatorii nu îl pot sparge - în teorie.

Vulnerabilitatea MASTERKEY permite unui atacator cu acces administrativ pe un computer să ocolească verificarea semnăturii și să își instaleze propriul firmware în cadrul procesorului de securitate AMD Platform. Acest firmware rău intenționat ar avea acces complet la sistem și ar persista chiar și atunci când reporniți sau reinstalați sistemul de operare.

PSP expune, de asemenea, un API computerului. Vulnerabilitățile FALLOUT și RYZENFALL profită de defectele pe care PSP le expune pentru a rula codul în PSP sau System Management Mode (SMM). Atacatorul nu ar trebui să poată rula cod în aceste medii protejate și ar putea instala programe malware persistente în mediul SMM.

Multe plăci de bază socket AM4 și TR4 au un „chipset Promontory”. Aceasta este o componentă hardware de pe placa de bază care gestionează comunicarea între CPU AMD, memorie și alte dispozitive de sistem. Are acces complet la toată memoria și dispozitivele de pe sistem. Cu toate acestea, vulnerabilitatea CHIMERA profită de defectele din chipset-ul Promontory. Pentru a profita de acesta, un atacator ar trebui să instaleze un nou driver hardware și apoi să îl folosească pentru a sparge chipset-ul și a rula codul chiar pe procesorul chipset-ului. Această problemă afectează doar unele sisteme Ryzen Workstation și Ryzen Pro, deoarece chipset-ul nu este utilizat pe platformele EPYC Server.

Din nou, fiecare defect AMD aici - MASTERKEY, FALLOUT, RYZENFALL și CHIMERA - toate necesită un atacator pentru a vă compromite computerul și a rula software-ul cu acces de administrator pentru a le exploata. Cu toate acestea, atacatorul respectiv va putea apoi ascunde codul rău intenționat acolo unde programele tradiționale de securitate nu îl vor găsi niciodată.

Pentru mai multe detalii, citiți Evaluarea tehnică a AMD și asta rezumat tehnic din Trail of Bits .

CTS-Labs, care a dezvăluit aceste fluxuri, consideră că AMD este minimizare severitatea lor. Cu toate acestea, deși suntem de acord că acestea sunt probleme potențial grave care ar trebui rezolvate, considerăm că este important să subliniem cât de greu ar fi exploatarea acestora - spre deosebire de Meltdown și Spectre.

Actualizările BIOS sunt pe drum

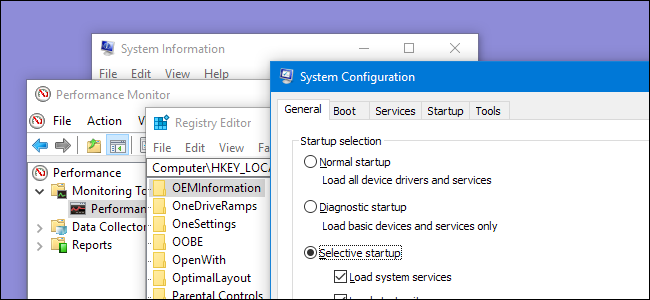

LEGATE DE: Cum să vă verificați versiunea BIOS și să o actualizați

AMD va remedia problemele MASTERKEY, FALLOUT și RYZENFALL prin actualizări de firmware către procesorul de securitate AMD Platform (PSP). Aceste actualizări vor fi disponibile prin Actualizări BIOS . Va trebui să obțineți aceste actualizări BIOS de la producătorul computerului dvs. sau, dacă ați construit propriul computer, de la producătorul plăcii de bază.

Pe 21 martie, AMD a declarat că intenționează să lanseze aceste actualizări „în următoarele săptămâni”, așa că țineți cont de actualizările BIOS înainte de sfârșitul lunii aprilie. CTS-Labs consideră că această cronologie este „drastic optimistă”, dar vom vedea ce se întâmplă.

AMD a mai spus că va colabora cu ASMedia, compania terță parte care a dezvoltat chipset-ul Promontory, pentru a repara atacul CHIMERA. Cu toate acestea, după cum notează CTS-Labs, AMD nu a furnizat o cronologie pentru acest patch. Remediile pentru CHIMERA vor fi, de asemenea, disponibile prin viitoarele actualizări ale BIOS-ului.

Credit de imagine: Joerg Huettenhoelscher /Shutterstock.com, CTS Labs