اے ایم ڈی نے اب تصدیق کی ہے کہ سی ٹی ایس لیبز کے ذریعہ انکشاف کردہ "AMD خامیاں" حقیقی ہیں۔ ہم تجویز کرتے ہیں کہ BIOS اپ ڈیٹ انسٹال کریں جو دستیاب ہونے پر ان کو درست کردیں۔ لیکن ، زیادہ فکر نہ کریں۔ ان خامیوں کا خطرہ بڑھا چڑھا کر پیش کیا گیا ہے۔

چار الگ الگ خطرات کی نشاندہی کی گئی ہے ، اور ان کا نام رائزن فال ، ماسٹرکی ، فال آؤٹ اور چمرا ہے۔ یہ خامیوں کو متاثر کرتی ہے AMD Ryzen پروسیسرز اور EPYC سرور پروسیسرز ، جو دونوں AMD کے زین مائکرو کارٹیکچر پر مبنی ہیں۔ ابھی ، جنگل میں ان خطرات سے فائدہ اٹھانے کی کوئی اطلاع نہیں ہے۔ ان خامیوں کی خود حال ہی میں تصدیق ہوگئی ہے۔ اور بدقسمتی سے ، اس بات کا تعین کرنے کا ابھی تک کوئی راستہ نہیں ہے کہ آیا سی پی یو سے سمجھوتہ کیا گیا ہے۔ لیکن ، ہم یہاں جانتے ہیں۔

حملہ آور کو انتظامی رسائی کی ضرورت ہے

متعلقہ: میلٹ ڈاؤن اور اسپیکٹر کی خامیاں میرے پی سی کو کس طرح متاثر کریں گی؟

یہاں اصل قبضہ یہ ہے کہ ہر ایک خطرہ ہے سی ٹی ایس لیبز اعلان کردہ کے لئے استحصال کرنے کے لئے AMD Ryzen یا EPYC CPU چلانے والے کمپیوٹر پر انتظامی رسائی کی ضرورت ہے۔ اور ، اگر حملہ آور کے پاس آپ کے کمپیوٹر پر انتظامی رسائی ہے تو ، وہ کیلاگگرز انسٹال کرسکتے ہیں ، جو کچھ آپ کررہے ہیں اسے دیکھ سکتے ہیں ، آپ کا سارا ڈیٹا چوری کرسکتے ہیں ، اور بہت سارے دوسرے گھناؤنے حملے کرسکتے ہیں۔

دوسرے لفظوں میں ، یہ کمزوریاں ایک حملہ آور کی اجازت دیتی ہیں جس نے پہلے ہی آپ کے کمپیوٹر سے سمجھوتہ کیا ہے کہ وہ اضافی برے کاموں کو کرنے میں کامیاب ہوجائے جس کے وہ کرنے کے قابل نہیں ہوں گے۔

یہ خطرات اب بھی ایک مسئلہ ہیں۔ بدترین صورتحال میں ، حملہ آور سی پی یو کے ساتھ ہی مؤثر طریقے سے سمجھوتہ کرسکتا ہے ، اور اس میں موجود مالویئر کو چھپا دیتا ہے جو برقرار ہے یہاں تک کہ اگر آپ اپنے کمپیوٹر کو دوبارہ چلائیں یا اپنے آپریٹنگ سسٹم کو دوبارہ انسٹال کریں۔ یہ خراب ہے ، اور AMD ٹھیک کرنے پر کام کر رہا ہے۔ لیکن اس حملہ کو انجام دینے کے ل your ایک حملہ آور کو پہلے بھی آپ کے کمپیوٹر تک انتظامی رسائی کی ضرورت ہے۔

دوسرے الفاظ میں ، یہ اس سے بہت کم ڈراونا ہے میلٹ ڈاون اور سپیکٹر کی کمزوری ، جس نے انتظامی رسائی کے بغیر سوفٹویئر Java یہاں تک کہ جاوا اسکرپٹ کوڈ کو بھی ایک ویب براؤزر میں ویب پیج پر چلانے کی اجازت دی data اس ڈیٹا کو پڑھنے کے لئے جس تک اس تک رسائی نہیں ہونی چاہئے تھی۔

اور ، اس کے برعکس کہ میلٹ ڈاون اور سپیکٹر کے لئے پیچ کیسے کرسکتے ہیں موجودہ نظام کو سست کریں ، اے ایم ڈی کا کہنا ہے کہ ان کیڑے کو ٹھیک کرنے پر کارکردگی کا کوئی اثر نہیں پڑے گا۔

ماسٹرکی ، نتیجہ ، رائزنفل اور چمرا کیا ہیں؟

متعلقہ: انٹیل مینجمنٹ انجن ، بیان کیا گیا: آپ کے سی پی یو کے اندر ٹنی کمپیوٹر

چار خطرات میں سے تین AMD کے پلیٹ فارم سیکیورٹی پروسیسر ، یا PSP پر حملے ہیں۔ یہ چھوٹا ، ایمبیڈڈ سیکیورٹی کاپرسیسر ہے جو AMD کے CPUs میں بنایا گیا ہے۔ یہ دراصل ایک علیحدہ ARM CPU پر چلتا ہے۔ یہ AMD کا ورژن ہے انٹیل مینجمنٹ انجن (انٹیل ME) ، یا ایپل سیکیور انکلیو .

سمجھا جاتا ہے کہ یہ سیکیورٹی پروسیسر باقی کمپیوٹر سے مکمل طور پر الگ تھلگ ہے اور اسے قابل اعتماد ، محفوظ کوڈ چلانے کی اجازت ہے۔ اس کو سسٹم کی ہر چیز تک مکمل رسائی حاصل ہے۔ مثال کے طور پر ، یہ سنبھالتا ہے قابل اعتبار پلیٹ فارم ماڈیول (TPM) افعال جو آلہ کی خفیہ کاری جیسی چیزوں کو اہل بناتے ہیں۔ پی ایس پی کے پاس فرم ویئر موجود ہیں جسے سسٹم BIOS اپ ڈیٹس کے ذریعے اپ ڈیٹ کیا جاسکتا ہے ، لیکن یہ صرف ایسی تازہ کاریوں کو قبول کرتا ہے جو خفیہ نگاری سے اے ایم ڈی کے ذریعہ دستخط شدہ ہیں ، جس کا مطلب ہے کہ حملہ آور اسے کریک نہیں کرسکتے ہیں۔

ماسٹرکی کمزوری کسی حملہ آور کو کمپیوٹر پر انتظامی رسائی حاصل کرنے کی اجازت دیتی ہے کہ وہ دستخطی چیک کو نظرانداز کرسکیں اور AMD پلیٹ فارم سیکیورٹی پروسیسر کے اندر اپنا اپنا فرم ویئر انسٹال کریں۔ اس بدنصیبی فرم ویئر کو پھر سسٹم تک مکمل رسائی حاصل ہوگی اور آپ اپنے آپریٹنگ سسٹم کو دوبارہ چلانے یا انسٹال کرنے پر بھی برقرار رہیں گے۔

پی ایس پی کمپیوٹر میں ایک API بھی بے نقاب کرتا ہے۔ فال آؤٹ اور رائزنفل کمزوریاں ان خامیوں سے فائدہ اٹھاتی ہیں جن کو پی ایس پی نے پی ایس پی یا سسٹم مینجمنٹ موڈ (ایس ایم ایم) میں کوڈ چلانے کے لئے ظاہر کیا ہے۔ حملہ آور کو ان محفوظ ماحول کے اندر کوڈ چلانے کے قابل نہیں ہونا چاہئے اور وہ ایس ایم ایم ماحول میں مستقل میلویئر انسٹال کرسکتے ہیں۔

بہت ساکٹ AM4 اور TR4 مدر بورڈز میں "پروموشنل چپ سیٹ" ہوتا ہے۔ یہ مدر بورڈ پر ایک ہارڈ ویئر اجزاء ہے جو AMD CPU ، میموری ، اور دیگر سسٹم ڈیوائسز کے مابین مواصلات سنبھالتا ہے۔ اس کی سسٹم پر موجود تمام میموری اور آلات تک مکمل رسائی ہے۔ تاہم ، پریمنٹری چپ سیٹ میں موجود خامیوں سے چمرا کا خطرہ ہے۔ اس کا فائدہ اٹھانے کے ل an ، حملہ آور کو نیا ہارڈ ویئر ڈرائیور انسٹال کرنا پڑے گا ، اور پھر اس ڈرائیور کو چپ سیٹ کو توڑنے اور چپ سیٹ پروسیسر میں ہی کوڈ چلانے کے لئے استعمال کرنا پڑے گا۔ یہ مسئلہ صرف کچھ رائزن ورک سٹیشن اور رائزن پرو سسٹم کو متاثر کرتا ہے ، کیوں کہ ای پی وائی سی سرور پلیٹ فارم پر چپ سیٹ استعمال نہیں کی جاتی ہے۔

ایک بار پھر ، یہاں AMD کی ہر ایک خامی — ماسٹرکی ، فالٹ ، رائزنفل ، اور چمرا — سب کو آپ کے کمپیوٹر سے سمجھوتہ کرنے اور ان کے استحصال کے ل administrator ایڈمنسٹریٹر تک رسائی کے ساتھ سافٹ ویئر چلانے کے لئے حملہ آور کی ضرورت ہوتی ہے۔ تاہم ، اس کے بعد حملہ آور بدنیتی پر مبنی کوڈ کو چھپانے کے قابل ہو جائے گا جہاں حفاظتی روایتی پروگرام کبھی نہیں مل پائیں گے۔

مزید تفصیلات کے لئے پڑھیں AMD کا تکنیکی تخمینہ اور یہ ٹریل آف بٹس سے تکنیکی خلاصہ .

سی ٹی ایس لیبز ، جس نے ان بہاؤ کا انکشاف کیا ، سمجھتا ہے کہ اے ایم ڈی ہے ڈاؤن چلانے ان کی شدت تاہم ، اگرچہ ہم اتفاق کرتے ہیں کہ یہ ممکنہ طور پر سنگین مسائل ہیں جنہیں طے کرنا چاہئے ، ہم یہ بتانا ضروری سمجھتے ہیں کہ میلٹ ڈاون اور سپیکٹر کے برخلاف ان کا استحصال کرنا کتنا مشکل ہوگا۔

BIOS کی تازہ ترین معلومات جاری ہیں

متعلقہ: اپنے BIOS ورژن کی جانچ کیسے کریں اور اسے اپ ڈیٹ کریں

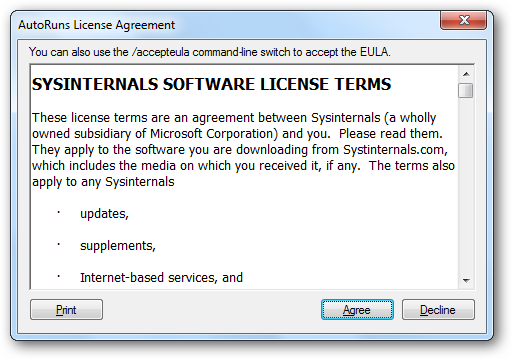

اے ایم ڈی اے ایم ڈی پلیٹ فارم سیکیورٹی پروسیسر (پی ایس پی) کو فرم ویئر اپڈیٹس کے ذریعہ ماسٹرکی ، فاللوٹ ، اور رائزنفل مسائل کو ٹھیک کرے گا۔ یہ اپ ڈیٹس کے ذریعے دستیاب ہوں گے BIOS تازہ ترین معلومات . آپ کو یہ BIOS اپ ڈیٹ اپنے پی سی کارخانہ دار سے حاصل کرنا پڑے گا PC یا ، اگر آپ خود اپنے کمپیوٹر تیار کرتے ہیں تو ، اپنے مدر بورڈ کارخانہ دار سے۔

21 مارچ کو ، اے ایم ڈی نے کہا کہ اس نے "آنے والے ہفتوں میں" ان اپ ڈیٹس کو جاری کرنے کا منصوبہ بنایا ہے ، لہذا اپریل کے آخر سے قبل BIOS کی تازہ کاریوں پر نگاہ رکھنا۔ سی ٹی ایس لیبز کے خیال میں یہ ٹائم لائن "انتہائی امید مند ہے" ، لیکن ہم دیکھیں گے کہ کیا ہوتا ہے۔

اے ایم ڈی نے یہ بھی کہا ہے کہ وہ اسیمیڈیا ، تیسری پارٹی کی کمپنی کے ساتھ کام کرے گی جس نے چمرا حملے کو روکنے کے لئے پروموینٹری چپ سیٹ تیار کی تھی۔ تاہم ، جیسا کہ سی ٹی ایس لیبز نوٹ کرتا ہے ، اے ایم ڈی نے اس پیچ کے لئے کوئی ٹائم لائن فراہم نہیں کی۔ مستقبل کے BIOS اپڈیٹس کے ذریعہ چمرا کے لئے فکسس بھی دستیاب کردیئے جائیں گے۔

تصویری کریڈٹ: جوئرگ ہیوٹنہولسچر /شترستوکک.کوم, سی ٹی ایس لیبز