Cum urmăriți un apel telefonic? Potrivit emisiunilor TV și al filmelor, trebuie doar să-l faci pe cineva să vorbească suficient de mult pentru ca un detectiv să-i identifice locația. În timp ce acest trop utilizat excesiv poate adăuga o anumită tensiune atunci când este asociat cu un temporizator care încet încet încet, nu se potrivește cu realitatea.

Înainte de calculatoare, existau tablouri de distribuție

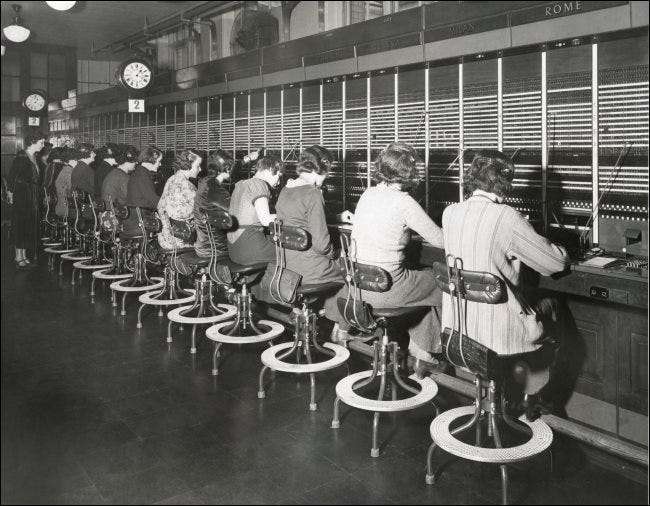

Înainte ca sistemul telefonic global să devină computerizat, apelurile erau direcționate printr-o rețea de comutatoare fizice de către o armată de operatori umani. În mod tradițional, acești operatori erau aproape exclusiv femei (deși cei mai vechi erau băieți adolescenți care erau renumiți pentru limbajul lor grosolan și comportamentul neprofesionist).

Când a intrat un apel, operatorul l-ar direcționa către destinație conectându-l fizic la un port separat de pe o placă. Mai târziu, însă, automatizarea a început să-și exercite treptat influența.

La sfârșitul secolului al XIX-lea, funerarul Almon Strowger a inventat primul electromecanic viabil din lume comutator pas cu pas . Brevetat în 1891, acest dispozitiv a permis oamenilor să apeleze direct pe alții. Deși a durat câteva decenii până când această invenție a obținut succes comercial, în cele din urmă a transformat o sarcină alimentată odată de om într-una realizată de precizia rece a unei mașini. Aceasta a dat tonul secolului următor.

În timp, tehnologia utilizată pentru efectuarea automată a apelurilor a devenit treptat mai sofisticată. În cele din urmă, pe măsură ce telefoanele s-au mutat de la birou și telefonul mobil către casă, s-ar putea descurca cu volume mai mari. Oamenii ar putea efectua apeluri pe distanțe mai mari. Dar fundamentele de bază au rămas aceleași.

În aceste ere trecute, urmărirea apelurilor a fost un proces implicat. Fără metadate generate de computer, sarcina era de la compania de telefonie. Trebuia să urmărească traseul sinuos al unei conexiuni între comutatoare și schimburi pentru a-și descoperi originea. Apoi, compania de telefonie a transmis-o organelor de drept.

Acesta a fost un proces care a consumat mult timp, necesitând un negociator sau un ofițer de poliție să mențină apelul activ cât mai mult timp posibil. Dacă suspectul a închis telefonul, s-a terminat jocul pentru polițiști. Fie au trebuit să încerce din nou, fie să găsească o altă modalitate de a prinde perp.

Probabil de aici își inspiră Hollywoodul. Bineînțeles, iau puțină licență poetică. Urmărirea apelurilor a durat inevitabil mai mult de un minut sau două pentru finalizare. Dar precizia tehnică este adesea sacrificată pe altarul suspansului.

Înregistrările de apeluri sunt acum stocate digital

În cele din urmă, computerizarea a luat amploare în sectorul telecomunicațiilor. Treptat, a preluat sarcini, cum ar fi apelurile de rutare, care au fost efectuate anterior de către operatori umani sau mecanici.

Această tendință a fost un moment important. Din perspectiva consumatorului, a permis noi facilități, precum ID-ul apelantului și apelul în așteptare.

Din perspectiva aplicării legii, a simplificat anchetele. Apelurile nu mai trebuiau urmărite manual între comutatoare. Nici poliția nu a trebuit să monitorizeze apelurile în timp real - puteau pur și simplu să privească metadatele generate de apeluri.

Cuvântul metadate înseamnă „date despre date”. În telecomunicații, metadatele includ lucruri precum originea unui apel și destinația acestuia și tipul de telefon (celular, fix sau telefon) care a fost utilizat.

Deoarece aceste înregistrări sunt în mod eficient fragmente mici de text care pot fi stocate cu ușurință într-o bază de date, companiile de telefonie le pot păstra mult timp. Acest lucru permite anchetatorilor să obțină informații despre un apel la luni - sau chiar la ani - după ce a avut loc.

Durata exactă variază semnificativ între companii de telefonie și fiecare are propriile standarde. Există, de asemenea, diferențe în funcție de tipul de telefon și de planul de telefon utilizat.

În 2011, a scos documentele FBI a dezvăluit că unele companii de telefonie păstrează înregistrări privind abonamentele post-plătite semnificativ mai lungi decât cele realizate din telefoane preplătite sau „arzătoare”, care sunt adesea folosite de infractori.

Deoarece înregistrările apelurilor sunt acum stocate digital, anchetatorii pot accesa, de asemenea, înregistrări cu un nivel de imediatitate care anterior nu era posibil. După ce toate documentele legale sunt la locul lor, este doar o chestiune de a căuta o înregistrare într-o bază de date.

Oamenii legii nu trebuie să aștepte

Este mai ușor ca niciodată pentru oamenii legii să urmărească apelurile telefonice obișnuite. Vă puteți mulțumi informatizării sistemului telefonic pentru asta.

Desigur, există și alte modalități prin care infractorii pot comunica și sustrage linia albastră subțire, cum ar fi cu VPN-uri și aplicații vocale criptate. Aceste cazuri nu se vor rezolva la fel de ușor - nici măcar așteptând câteva minute pentru a urmări apelul.