WPA2 z silnym hasłem jest bezpieczne, o ile wyłączysz WPS. Znajdziesz tę poradę w przewodniki po zabezpieczaniu Wi-Fi w całej sieci. Wi-Fi Protected Setup był fajnym pomysłem, ale używanie go jest błędem.

Twój router prawdopodobnie obsługuje WPS i prawdopodobnie jest domyślnie włączony. Podobnie jak UPnP, jest to niezabezpieczona funkcja, która zwiększa podatność sieci bezprzewodowej na ataki.

Co to jest Wi-Fi Protected Setup?

ZWIĄZANE Z: Różnica między hasłami Wi-Fi WEP, WPA i WPA2

Większość użytkowników domowych powinna używać WPA2-Indywidualne , znany również jako WPA2-PSK. „PSK” oznacza „klucz wstępny”. Ustawiasz hasło dostępu bezprzewodowego na routerze, a następnie podajesz to samo hasło na każdym urządzeniu, które łączysz z siecią Wi-Fi. Zasadniczo daje to hasło, które chroni twoją sieć Wi-Fi przed nieautoryzowanym dostępem. Router pobiera klucz szyfrujący na podstawie hasła, którego używa do szyfrowania ruchu w sieci bezprzewodowej, aby osoby bez klucza nie mogły go podsłuchać.

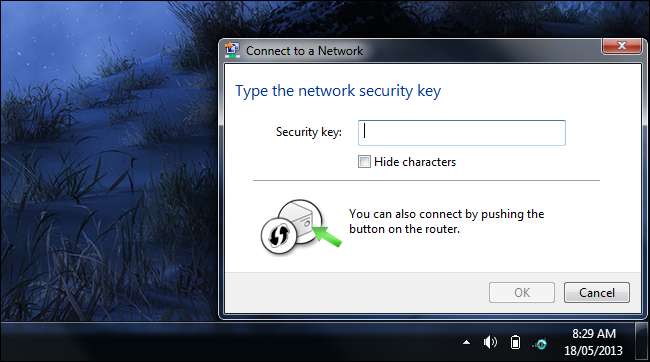

Może to być trochę niewygodne, ponieważ musisz wprowadzić swoje hasło na każdym nowym podłączonym urządzeniu. Wi-Fi Protected Setup (WPS), został stworzony, aby rozwiązać ten problem. Gdy łączysz się z routerem z włączonym WPS, zobaczysz komunikat z informacją, że możesz użyć łatwiejszego sposobu połączenia, zamiast wpisywać hasło Wi-Fi.

Dlaczego konfiguracja Wi-Fi Protected Setup jest niebezpieczna

Istnieje kilka różnych sposobów wdrożenia chronionej konfiguracji Wi-Fi:

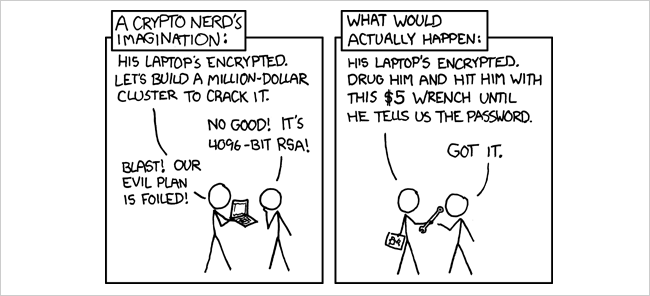

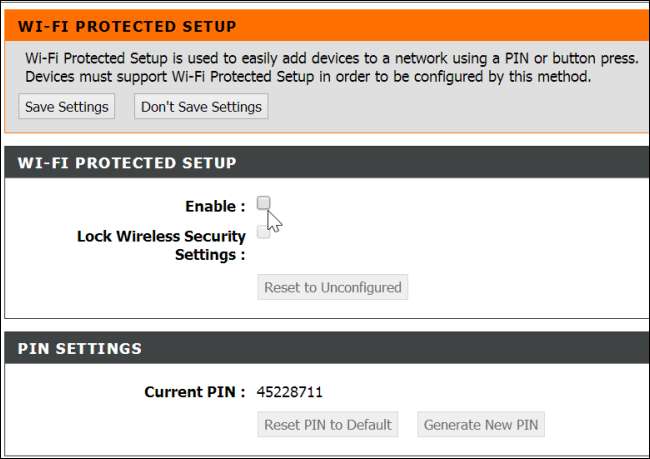

KOŁEK : Router ma ośmiocyfrowy kod PIN, który należy wprowadzić na urządzeniach, aby się połączyć. Zamiast sprawdzać od razu cały ośmiocyfrowy kod PIN, router sprawdza pierwsze cztery cyfry oddzielnie od ostatnich czterech cyfr. To sprawia, że PIN WPS jest bardzo łatwy "brutalna siła" zgadując różne kombinacje. Istnieje tylko 11 000 możliwych czterocyfrowych kodów, a gdy oprogramowanie brutalnej siły ustawi prawidłowe pierwsze cztery cyfry, atakujący może przejść do pozostałych cyfr. Wiele routerów konsumenckich nie przestaje przekraczać limitu czasu po podaniu nieprawidłowego kodu PIN WPS, co umożliwia atakującym ciągłe odgadywanie. Kod PIN WPS można brutalnie wymusić w ciągu około jednego dnia. [ Źródło ] Każdy może użyć oprogramowania o nazwie „Reaver” do złamania kodu PIN WPS.

Połączenie za pomocą przycisku : Zamiast wpisywać kod PIN lub hasło, po próbie połączenia wystarczy nacisnąć fizyczny przycisk na routerze. (Przycisk może być również przyciskiem oprogramowania na ekranie konfiguracji). Jest to bezpieczniejsze, ponieważ urządzenia mogą łączyć się tą metodą tylko przez kilka minut po naciśnięciu przycisku lub po połączeniu jednego urządzenia. Nie będzie aktywny i dostępny do wykorzystania przez cały czas, tak jak jest to kod PIN WPS. Łączenie za pomocą przycisku wydaje się w dużej mierze bezpieczne, a jedyną luką w zabezpieczeniach jest to, że każdy, kto ma fizyczny dostęp do routera, może nacisnąć przycisk i połączyć się, nawet jeśli nie znał hasła Wi-Fi.

PIN jest obowiązkowy

Chociaż połączenie za pomocą przycisku jest prawdopodobnie bezpieczne, metoda uwierzytelniania PIN jest obowiązkową, podstawową metodą, którą muszą obsługiwać wszystkie certyfikowane urządzenia WPS. Zgadza się - specyfikacja WPS nakłada na urządzenia obowiązek stosowania najbardziej niezabezpieczonej metody uwierzytelniania.

Producenci routerów nie mogą rozwiązać tego problemu związanego z bezpieczeństwem, ponieważ specyfikacja WPS wymaga niezabezpieczonej metody sprawdzania kodów PIN. Każde urządzenie wdrażające Wi-Fi Protected Setup zgodnie ze specyfikacją będzie podatne na ataki. Sama specyfikacja nie jest dobra.

Czy możesz wyłączyć WPS?

Istnieje kilka różnych typów routerów.

- Niektóre routery nie pozwalają na wyłączenie WPS, nie udostępniając takiej opcji w swoich interfejsach konfiguracyjnych.

- Niektóre routery zapewniają opcję wyłączenia WPS, ale ta opcja nic nie robi, a WPS jest nadal włączony bez Twojej wiedzy. W 2012 roku tę lukę znaleziono w „każdym bezprzewodowym punkcie dostępu Linksys i Cisco Valet… przetestowanym”. [ Źródło ]

- Niektóre routery umożliwiają wyłączenie lub włączenie WPS bez możliwości wyboru metod uwierzytelniania.

- Niektóre routery umożliwiają wyłączenie uwierzytelniania WPS opartego na kodzie PIN przy jednoczesnym korzystaniu z uwierzytelniania za pomocą przycisku.

- Niektóre routery w ogóle nie obsługują WPS. Są to prawdopodobnie najbezpieczniejsze.

Jak wyłączyć WPS

ZWIĄZANE Z: Czy UPnP stanowi zagrożenie dla bezpieczeństwa?

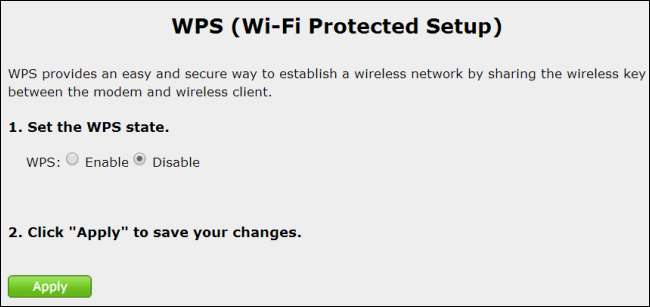

Jeśli router umożliwia wyłączenie WPS, prawdopodobnie znajdziesz tę opcję w Wi-Fi Protected Setup lub WPS w jego internetowym interfejsie konfiguracyjnym.

Powinieneś przynajmniej wyłączyć opcję uwierzytelniania opartego na kodzie PIN. Na wielu urządzeniach możesz tylko wybrać, czy chcesz włączyć, czy wyłączyć WPS. Wyłącz WPS, jeśli to jedyny wybór, jakiego możesz dokonać.

Martwilibyśmy się pozostawieniem włączonego WPS, nawet jeśli opcja PIN wydaje się być wyłączona. Biorąc pod uwagę straszne wyniki producentów routerów, jeśli chodzi o WPS i inne niezabezpieczone funkcje, takie jak UPnP , czy nie jest możliwe, że niektóre implementacje WPS nadal udostępniałyby uwierzytelnianie oparte na kodzie PIN, nawet jeśli wydawało się, że jest wyłączone?

Jasne, teoretycznie możesz być bezpieczny z włączonym WPS, o ile uwierzytelnianie oparte na PIN było wyłączone, ale po co ryzykować? Wszystko, co naprawdę robi WPS, to łatwiejsze łączenie się z Wi-Fi. Jeśli utworzysz hasło, które łatwo zapamiętasz, połączenie powinno być równie szybkie. I to jest problem tylko za pierwszym razem - raz podłączysz urządzenie, nie powinieneś tego robić ponownie. WPS jest strasznie ryzykowny dla funkcji, która oferuje tak małą korzyść.

Źródło zdjęcia: Jeff Keyzer na Flickr