WPA2 cu o parolă puternică este sigur atât timp cât dezactivați WPS. Veți găsi acest sfat în ghiduri pentru securizarea Wi-Fi peste tot pe web. Configurarea protejată Wi-Fi a fost o idee plăcută, dar utilizarea acesteia este o greșeală.

Ruterul dvs. acceptă probabil WPS și este probabil activat în mod implicit. La fel ca UPnP, aceasta este o caracteristică nesigură care face ca rețeaua dvs. wireless să fie mai vulnerabilă la atac.

Ce este configurarea protejată prin Wi-Fi?

LEGATE DE: Diferența dintre parolele Wi-Fi WEP, WPA și WPA2

Majoritatea utilizatorilor casnici ar trebui să utilizeze WPA2-Personal , cunoscut și sub numele de WPA2-PSK. „PSK” înseamnă „cheie pre-partajată”. Configurați o expresie de acces fără fir pe router și apoi furnizați aceeași expresie de acces pe fiecare dispozitiv pe care îl conectați la rețeaua WI-Fi. Aceasta vă oferă în esență o parolă care vă protejează rețeaua Wi-FI de accesul neautorizat. Routerul obține o cheie de criptare din fraza dvs. de acces, pe care o folosește pentru a cripta traficul de rețea fără fir, pentru a se asigura că persoanele fără cheie nu o pot asculta.

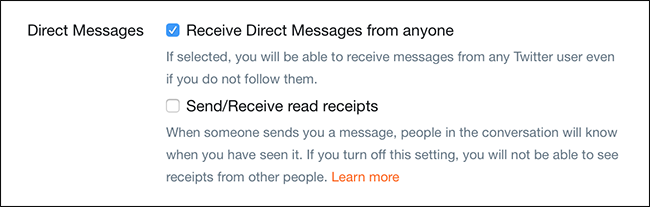

Acest lucru poate fi un pic incomod, deoarece trebuie să introduceți expresia de acces pe fiecare dispozitiv nou pe care îl conectați. Wi-FI Protected Setup (WPS), a fost creat pentru a rezolva această problemă. Când vă conectați la un router cu WPS activat, veți vedea un mesaj care spune că puteți utiliza o modalitate mai ușoară de conectare, decât să introduceți expresia de acces Wi-Fi.

De ce configurarea protejată prin Wi-Fi este nesigură

Există mai multe moduri diferite de a implementa configurarea protejată prin Wi-Fi:

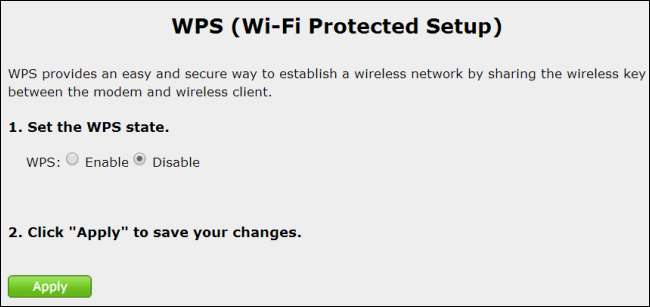

Cod PIN : Routerul are un cod PIN de opt cifre pe care trebuie să îl introduceți pe dispozitivele dvs. pentru a vă conecta. În loc să verifice întregul cod PIN de opt cifre simultan, routerul verifică primele patru cifre separat de ultimele patru cifre. Acest lucru face ca codurile PIN WPS să fie foarte ușor de utilizat “brute force” prin ghicirea diferitelor combinații. Există doar 11.000 de coduri posibile din patru cifre și, odată ce software-ul de forță brută primește primele patru cifre la dreapta, atacatorul poate trece la restul cifrelor. Multe routere pentru consumatori nu expiră după ce este furnizat un cod WPS greșit, permițând atacatorilor să ghicească din nou și din nou. Un cod PIN WPS poate fi forțat brut în aproximativ o zi. [ Sursă ] Oricine poate folosi software-ul numit „Reaver” pentru a sparge un PIN WPS.

Push-Button-Connect : În loc să introduceți un cod PIN sau o expresie de acces, puteți apăsa pur și simplu un buton fizic de pe router după ce ați încercat să vă conectați. (Butonul poate fi, de asemenea, un buton software pe un ecran de configurare.) Acest lucru este mai sigur, deoarece dispozitivele se pot conecta cu această metodă doar câteva minute după ce butonul este apăsat sau după conectarea unui singur dispozitiv. Nu va fi activ și disponibil pentru a fi exploatat tot timpul, așa cum este un cod PIN WPS. Conectarea prin apăsare a butoanelor pare în mare măsură sigură, singura vulnerabilitate fiind aceea că oricine are acces fizic la router ar putea apăsa butonul și se poate conecta, chiar dacă nu știa fraza de acces Wi-Fi.

Codul PIN este obligatoriu

În timp ce conectarea prin apăsare a butonului este, fără îndoială, sigură, metoda de autentificare PIN este metoda de bază obligatorie pe care trebuie să o accepte toate dispozitivele WPS certificate. Așa este - specificația WPS impune ca dispozitivele să implementeze cea mai nesigură metodă de autentificare.

Producătorii de rute nu pot rezolva această problemă de securitate, deoarece specificațiile WPS necesită metoda nesigură de verificare a PIN-urilor. Orice dispozitiv care implementează Wi-FI Protected Setup în conformitate cu specificațiile va fi vulnerabil. Specificația în sine nu este bună.

Puteți dezactiva WPS?

Există mai multe tipuri diferite de routere acolo.

- Unele routere nu vă permit să dezactivați WPS, oferind nicio opțiune în interfețele de configurare pentru a face acest lucru.

- Unele routere oferă o opțiune pentru a dezactiva WPS, dar această opțiune nu face nimic și WPS este încă activat fără știrea dvs. În 2012, acest defect a fost găsit pe „fiecare punct de acces wireless Linksys și Cisco Valet ... testat”. [ Sursă ]

- Unele routere vă vor permite fie să dezactivați, fie să activați WPS, oferind posibilitatea de a alege metode de autentificare.

- Unele routere vă vor permite să dezactivați autentificarea WPS bazată pe PIN în timp ce utilizați încă autentificarea cu buton.

- Unele routere nu acceptă deloc WPS. Acestea sunt probabil cele mai sigure.

Cum se dezactivează WPS

LEGATE DE: UPnP este un risc de securitate?

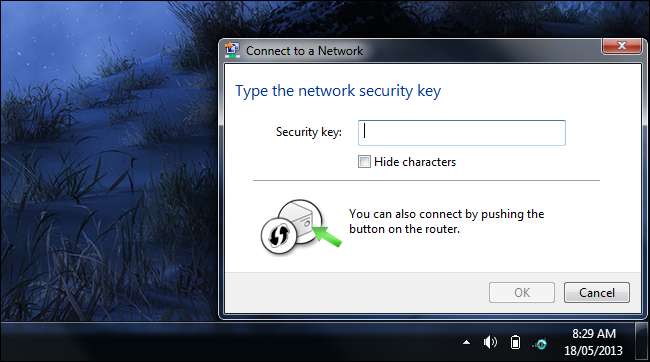

Dacă routerul dvs. vă permite să dezactivați WPS, probabil că veți găsi această opțiune în Wi-FI Protected Setup sau WPS în interfața de configurare bazată pe web.

Ar trebui cel puțin să dezactivați opțiunea de autentificare bazată pe PIN. Pe multe dispozitive, veți putea alege numai dacă activați sau dezactivați WPS. Alegeți să dezactivați WPS dacă aceasta este singura alegere pe care o puteți face.

Am fi puțin îngrijorați dacă lăsăm WPS activat, chiar dacă opțiunea PIN pare să fie dezactivată. Având în vedere recordul teribil al producătorilor de rute atunci când vine vorba de WPS și altele caracteristici nesigure precum UPnP , nu este posibil ca unele implementări WPS să continue să facă autentificarea bazată pe PIN disponibilă chiar și atunci când pare a fi dezactivată?

Sigur, te-ai putea proteja teoretic cu WPS activat atâta timp cât autentificarea bazată pe PIN a fost dezactivată, dar de ce să îți asumi riscul? Tot ce face WPS este să vă permită să vă conectați la Wi-Fi mai ușor. Dacă creați o expresie de acces pe care o puteți aminti cu ușurință, ar trebui să vă puteți conecta la fel de rapid. Și aceasta este doar o problemă pentru prima dată - odată ce ați conectat un dispozitiv o dată, nu ar trebui să o faceți din nou. WPS este extrem de riscant pentru o caracteristică care oferă un avantaj atât de mic.

Credit de imagine: Jeff Keyzer pe Flickr

![[Updated] Google Drive are o problemă gravă de spam, dar Google spune că vine o soluție](https://cdn.thefastcode.com/static/thumbs/updated-google-drive-has-a-serious-spam-problem-but-google-says-a-fix-is-coming.jpg)