強力なパスワードを持つWPA2は、WPSを無効にする限り安全です。このアドバイスは Wi-Fiを保護するためのガイド ウェブ全体。 Wi-Fi Protected Setupは素晴らしいアイデアでしたが、それを使用するのは間違いです。

お使いのルーターはおそらくWPSをサポートしており、デフォルトで有効になっている可能性があります。 UPnPと同様に、これは安全でない機能であり、ワイヤレスネットワークを攻撃に対してより脆弱にします。

Wi-Fi Protected Setupとは何ですか?

関連: WEP、WPA、およびWPA2Wi-Fiパスワードの違い

ほとんどのホームユーザーは WPA2-パーソナル 、WPA2-PSKとも呼ばれます。 「PSK」は「事前共有キー」の略です。ルーターにワイヤレスパスフレーズを設定してから、WI-Fiネットワークに接続する各デバイスに同じパスフレーズを提供します。これは基本的に、Wi-Fiネットワークを不正アクセスから保護するパスワードを提供します。ルーターはパスフレーズから暗号化キーを取得します。パスフレーズは、キーを持たない人が盗聴できないように、ワイヤレスネットワークトラフィックを暗号化するために使用されます。

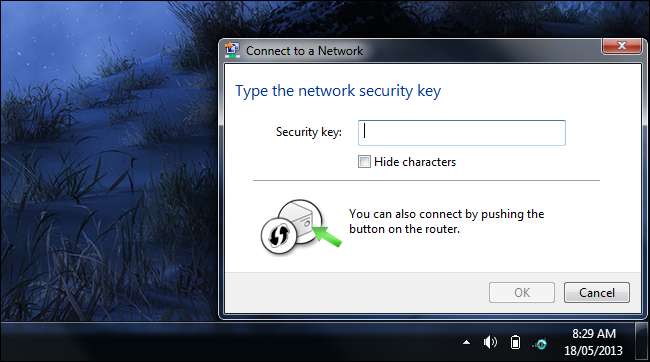

接続する新しいデバイスごとにパスフレーズを入力する必要があるため、これは少し不便な場合があります。 Wi-FI Protected Setup(WPS)は、この問題を解決するために作成されました。 WPSが有効になっているルーターに接続すると、Wi-Fiパスフレーズを入力するよりも簡単な方法で接続できるというメッセージが表示されます。

Wi-Fi ProtectedSetupが安全でない理由

Wi-Fi保護セットアップを実装するには、いくつかの異なる方法があります。

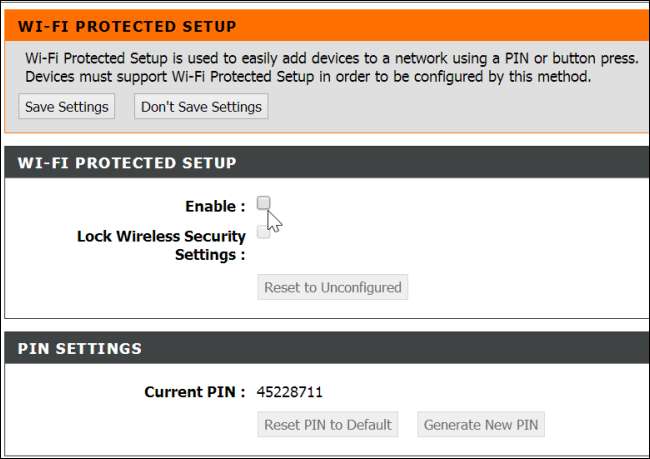

ピン :ルーターには8桁のPINがあり、接続するにはデバイスに入力する必要があります。ルータは、8桁のPIN全体を一度にチェックするのではなく、最初の4桁を最後の4桁とは別にチェックします。これにより、WPSPINが非常に簡単になります "強引な" さまざまな組み合わせを推測することによって。可能な4桁のコードは11,000個しかなく、ブルートフォースソフトウェアが最初の4桁を正しく取得すると、攻撃者は残りの桁に進むことができます。多くのコンシューマールーターは、間違ったWPS PINが提供されてもタイムアウトしないため、攻撃者は何度も何度も推測することができます。 WPS PINは、約1日でブルートフォース攻撃を受ける可能性があります。 [ ソース ]誰でも「Reaver」という名前のソフトウェアを使用してWPSPINを解読できます。

押しボタン接続 :PINまたはパスフレーズを入力する代わりに、接続を試みた後、ルーターの物理ボタンを押すだけです。 (ボタンはセットアップ画面のソフトウェアボタンの場合もあります。)デバイスはボタンが押された後、または単一のデバイスが接続された後、数分間しかこの方法で接続できないため、これはより安全です。 WPS PINのように、アクティブであり、常に悪用できるわけではありません。プッシュボタン接続はおおむね安全なようですが、唯一の脆弱性は、Wi-Fiパスフレーズを知らなくても、ルーターに物理的にアクセスできる人なら誰でもボタンを押して接続できることです。

PINは必須です

プッシュボタン接続はほぼ間違いなく安全ですが、PIN認証方式は、認定されたすべてのWPSデバイスがサポートする必要のある必須のベースライン方式です。そうです— WPS仕様では、デバイスが最も安全でない認証方法を実装する必要があることが義務付けられています。

WPS仕様では、PINをチェックする安全でない方法が要求されているため、ルーターの製造元はこのセキュリティの問題を修正できません。仕様に準拠してWi-FIProtectedSetupを実装するデバイスはすべて脆弱になります。仕様自体は良くありません。

WPSを無効にできますか?

そこにルーターのいくつかの異なるタイプがあります。

- 一部のルーターでは、WPSを無効にすることができず、構成インターフェイスに無効にするオプションがありません。

- 一部のルーターにはWPSを無効にするオプションがありますが、このオプションは何も実行せず、WPSはユーザーの知らないうちに有効になります。 2012年に、この欠陥は「すべてのLinksysおよびCiscoValetワイヤレスアクセスポイント…テスト済み」で発見されました。 [ ソース 」

- 一部のルーターでは、WPSを無効または有効にすることができ、認証方法を選択できません。

- 一部のルーターでは、プッシュボタン認証を使用しながら、PINベースのWPS認証を無効にできます。

- 一部のルーターはWPSをまったくサポートしていません。これらはおそらく最も安全です。

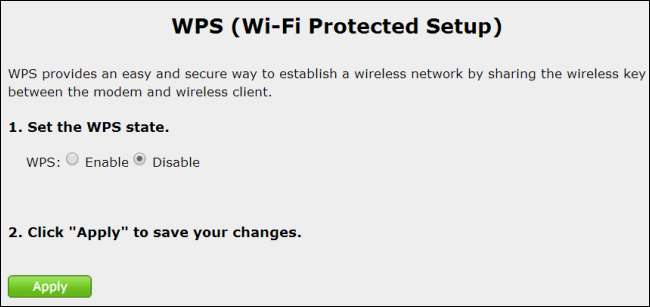

WPSを無効にする方法

ルーターでWPSを無効にできる場合は、このオプションがWi-Fi ProtectedSetupまたはWPSのWebベースの構成インターフェイスにある可能性があります。

少なくともPINベースの認証オプションを無効にする必要があります。多くのデバイスでは、WPSを有効にするか無効にするかを選択することしかできません。 WPSを無効にすることが唯一の選択肢である場合は、それを無効にすることを選択します。

PINオプションが無効になっているように見えても、WPSを有効のままにしておくのは少し心配です。 WPSやその他に関しては、ルーターメーカーのひどい記録を考えると UPnPのような安全でない機能 、一部のWPS実装では、無効になっているように見えても、PINベースの認証を引き続き利用できるようにすることはできませんか?

確かに、PINベースの認証が無効になっている限り、理論的にはWPSを有効にして安全を確保できますが、なぜリスクを冒すのでしょうか。 WPSが実際に行うことは、Wi-Fiに簡単に接続できるようにすることだけです。覚えやすいパスフレーズを作成すれば、同じくらい速く接続できるはずです。そして、これは初めての問題です。一度デバイスを接続すると、再度接続する必要はありません。 WPSは、このような小さなメリットを提供する機能にとっては非常に危険です。

画像クレジット: FlickrのJeffKeyzer