Na Twoim komputerze muszą znajdować się dane, które chcesz chronić przed hakerami, wścibskimi przyjaciółmi lub ciekawskimi współpracownikami. Szyfrowanie dysku komputera chroni Cię przed intruzami, a oto kilka różnych sposobów zabezpieczenia danych.

W dzisiejszej lekcji pokażemy, jak zabezpieczyć dane przez zaszyfrowanie partycji, folderu, a także jak utworzyć ukryty wolumen za pomocą VeraCrypt.

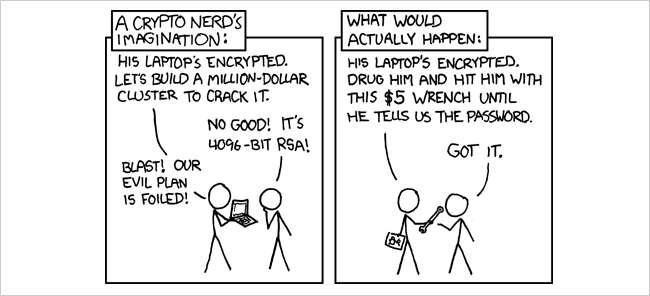

Zdjęcie autorstwa xkcd oczywiście.

Szyfrowanie partycji

Ubuntu kreator instalacji z alternatywnego dysku CD daje nam opcję zaszyfrowania partycji instalacyjnej Ubuntu, więc będziesz chciał nagrać plik ISO na dysk live lub utwórz rozruchowy dysk USB i zainstaluj z nim Ubuntu.

Alternatywne menu instalacji Ubuntu jest bardzo podobne do twojego standardowego menu instalacji Ubuntu. Kreator instalacji poprosi Cię o wybranie języka, klawiatury, sieci, a najważniejszym krokiem jest metoda partycjonowania, w której musimy wybrać opcję „Z przewodnikiem - użyj całego dysku i skonfiguruj zaszyfrowany LVM”, aby zaszyfrować cały nasz dysk twardy.

Należy pamiętać, że do instalacji musimy zapewnić pusty dysk twardy „Master”, a nie „Slave”.

Kreator instalacji poprosi Cię o określenie hasła, którego użyjesz do odszyfrowania dysku twardego podczas logowania do Ubuntu.

Kreator szyfrowania zaszyfruje folder „domowy”, na wypadek gdybyśmy umieścili nasz folder „domowy” poza partycją instalacyjną Ubuntu.

Otóż to ! Postępuj zgodnie z pozostałymi krokami instalacji, a kreator zainstaluje Ubuntu na zaszyfrowanej partycji.

Szyfrowanie folderu

eCryptfs to kryptograficzny system plików oparty na PGP stworzony przez Philipa Zimmermana w 1991 roku. Wspaniałą rzeczą w eCryptfs w porównaniu z innymi systemami szyfrowania plików, takimi jak TrueCrypt, jest to, że nie musimy wstępnie przydzielać określonej ilości miejsca na dysku, chcesz zaszyfrować.

Możemy łatwo zainstalować eCryptfs, wykonując następujące polecenie w konsoli

sudo aptitude zainstaluj ecryptfs-utils

eCryptfs tworzy „prywatny” katalog na dysku lokalnym, w którym eCryptfs szyfruje wszystkie pliki, które w nim przechowujemy.

ecryptfs-setup-private

Uwaga: spowoduje to ustawienie ukrytego katalogu prywatnego: ~ / .Private

Powinniśmy przechowywać nasze poufne dane w katalogu „prywatnym”, aby mieć pewność, że osoby atakujące nie będą w stanie łatwo uzyskać naszych danych. ecryptfs ukryje wszystkie pliki, które przechowujemy w folderze prywatnym, gdy nie jest zamontowany.

Katalog prywatny zostanie automatycznie zamontowany po zalogowaniu się na nasze konto. Stwarza to możliwość uzyskania dostępu do tego prywatnego folderu przez inną osobę, gdy użytkownik opuszcza komputer. Sposobem na złagodzenie tego problemu jest zapobieganie odblokowywaniu przez ecryptfs folderu prywatnego podczas logowania przez usunięcie pustego automatycznego montowania pliku, który znajduje się w ~ / .ecryptfs / i odmontowanie katalogu, gdy nie korzystamy z naszego komputera.

ecryptfs-umount-private

Tworzenie ukrytego zaszyfrowanego woluminu

TrueCrypt to darmowe narzędzie do szyfrowania dysków typu Open Source, które działa z systemami Windows, Mac i Linux. Zapewnia szyfrowanie w locie, a po zaszyfrowaniu dysku możesz nadal używać wszystkiego tak, jak zwykle.

Możesz pobrać TrueCrypt jako plik deb Ubuntu z jego stronie internetowej . Po pobraniu rozpakuj archiwum i kliknij dwukrotnie instalator, aby uruchomić instalację. Po instalacji znajdziesz TrueCrypt z lokalizacji menu: Aplikacje> Akcesoria> VeraCrypt.

Zacznij od utworzenia woluminu, który chcemy zaszyfrować.

Wolumin TrueCrypt może znajdować się w pliku, który jest również nazywany kontenerem, na partycji lub dysku.

TrueCrypt daje nam opcję utworzenia ukrytego zaszyfrowanego woluminu w innym zaszyfrowanym woluminie TrueCrypt.

Powinieneś skopiować wrażliwe pliki, które chcesz nie chcę schować się do zewnętrznego tomu. Pliki te działają jak przynęta, gdy ludzie zmuszają cię do ujawnienia hasła zewnętrznego woluminu. Powinieneś pliki, które NAPRAWDĘ chcesz ukryć w ukrytym woluminie i nigdy nie powinieneś ujawniać zaszyfrowanego ukrytego woluminu.

Teraz musisz wybrać nazwę pliku woluminu i lokalizację, w której chcesz go przechowywać. Zostanie utworzony nowy plik. Jeśli wybierzesz istniejący plik, zostanie on nadpisany. Więc nadaj unikalną nazwę dla swojego pliku woluminu TrueCrypt.

Możesz wybrać różne poziomy szyfrowania. Istnieje kilka typów do wyboru, a każdy z nich ma swoje unikalne cechy… ale dla większości użytkowników AES będzie w porządku.

ustaw rozmiar wolumenu i upewnij się, że masz wystarczająco dużo miejsca na niezaszyfrowane miejsce na woluminie.

TrueCrypt radzi nam, aby nasze hasło zawierało co najmniej 20 znaków. Wybierz hasło, które jest łatwe do zapamiętania i niełatwe do odgadnięcia.

Poruszaj myszą tak losowo, jak to możliwe w oknie Kreatora tworzenia wolumenu przez co najmniej 30 sekund. Im dłużej poruszasz myszą, tym lepiej. To znacznie zwiększa siłę kryptograficzną kluczy szyfrujących (co zwiększa bezpieczeństwo).

TrueCrypt automatycznie zamontuje zaszyfrowany dysk jako wirtualny zaszyfrowany dysk.

Teraz ustawimy ukryty wolumin.

Wybierz odpowiedni format dysku twardego dla ukrytego woluminu.

Mamy opcję, aby ten ukryty wolumin był kompatybilny z innymi platformami.

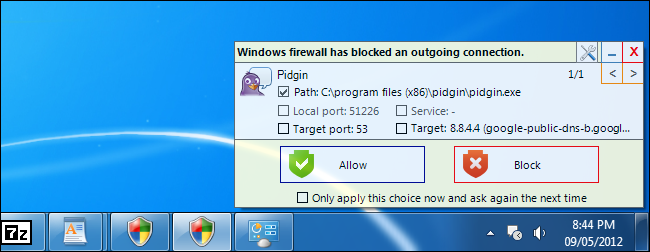

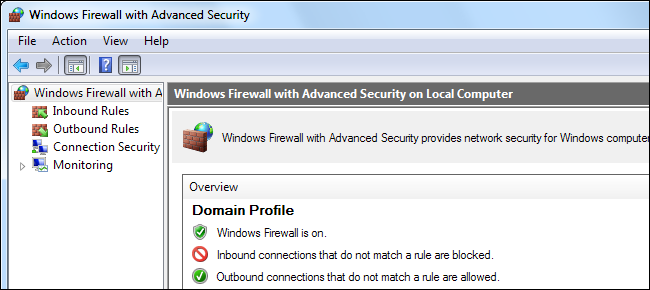

Szyfrowanie to tylko jeden poziom zabezpieczenia naszych danych na naszym komputerze. Musimy również rozważyć zainstalowanie innego oprogramowania zabezpieczającego, takiego jak skaner antywirusowy lub zapora ogniowa, aby chronić nas przed wirusami i intruzami, gdy jesteśmy online.