जब तक आप WPS को अक्षम करते हैं, तब तक एक मजबूत पासवर्ड वाला WPA2 सुरक्षित होता है। आपको यह सलाह मिलेगी अपने वाई-फाई को सुरक्षित करने के लिए गाइड पूरे वेब पर। वाई-फाई संरक्षित सेटअप एक अच्छा विचार था, लेकिन इसका उपयोग करना एक गलती है।

आपका राउटर शायद WPS का समर्थन करता है और यह डिफ़ॉल्ट रूप से सक्षम है। UPnP की तरह, यह एक असुरक्षित विशेषता है जो आपके वायरलेस नेटवर्क को हमले के लिए अधिक असुरक्षित बनाता है।

वाई-फाई संरक्षित सेटअप क्या है?

सम्बंधित: WEP, WPA और WPA2 वाई-फाई पासवर्ड के बीच अंतर

अधिकांश घर उपयोगकर्ताओं का उपयोग किया जाना चाहिए WPA2- निजी , जिसे WPA2-PSK के नाम से भी जाना जाता है। "PSK" का अर्थ "पूर्व-साझा कुंजी" है। आप अपने राउटर पर एक वायरलेस पासफ़्रेज़ सेट करते हैं और फिर उसी डिवाइस पर वही पासफ़्रेज़ प्रदान करते हैं जिसे आप अपने WI-Fi नेटवर्क से कनेक्ट करते हैं। यह अनिवार्य रूप से आपको एक पासवर्ड देता है जो आपके वाई-फाई नेटवर्क को अनधिकृत पहुंच से बचाता है। राउटर आपके पासफ़्रेज़ से एक एन्क्रिप्शन कुंजी प्राप्त करता है, जिसका उपयोग वह अपने वायरलेस नेटवर्क ट्रैफ़िक को एन्क्रिप्ट करने के लिए करता है ताकि यह सुनिश्चित किया जा सके कि उस पर कोई कुंजी नहीं है।

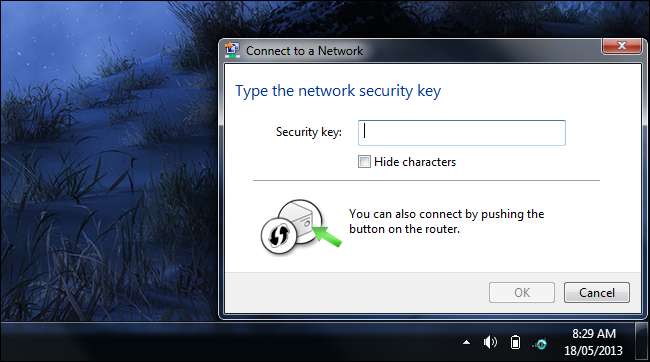

यह थोड़ा असुविधाजनक हो सकता है, क्योंकि आपको अपने कनेक्ट होने वाले प्रत्येक नए डिवाइस पर अपना पासफ़्रेज़ दर्ज करना होगा। इस समस्या को हल करने के लिए वाई-फाई संरक्षित सेटअप (डब्ल्यूपीएस) बनाया गया था। जब आप डब्ल्यूपीएस सक्षम के साथ एक राउटर से कनेक्ट करते हैं, तो आपको एक संदेश दिखाई देगा, जिसमें आप अपने वाई-फाई पासफ़्रेज़ में प्रवेश करने के बजाय कनेक्ट करने के लिए एक आसान तरीका का उपयोग कर सकते हैं।

वाई-फाई संरक्षित सेटअप असुरक्षित क्यों है

वाई-फाई संरक्षित सेटअप को लागू करने के कई अलग-अलग तरीके हैं:

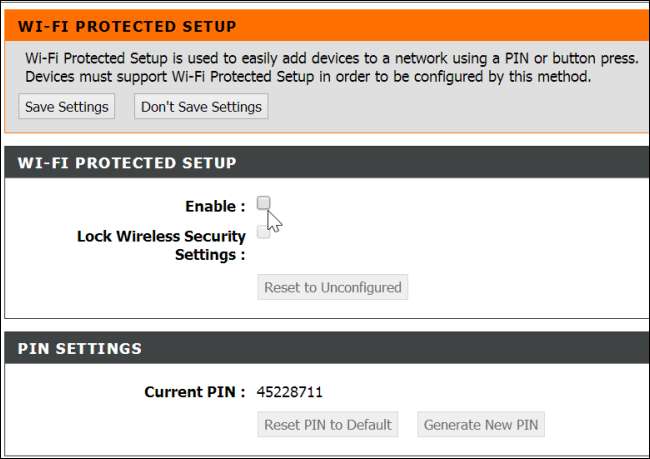

पिन : राउटर में आठ अंकों का पिन होता है जिसे कनेक्ट करने के लिए आपको अपने उपकरणों में प्रवेश करना होता है। एक साथ पूरे आठ अंकों के पिन की जांच करने के बजाय, राउटर पहले के चार अंकों को पिछले चार अंकों से अलग करके देखता है। यह WPS पिन को बहुत आसान बनाता है "पाशविक बल" विभिन्न संयोजनों का अनुमान लगाकर। केवल 11,000 संभावित चार-अंकीय कोड हैं, और एक बार जब ब्रूट फोर्स सॉफ़्टवेयर को पहले चार अंक सही मिलते हैं, तो हमलावर बाकी अंकों में आगे बढ़ सकता है। कई उपभोक्ता राउटर एक गलत डब्ल्यूपीएस पिन प्रदान करने के बाद समय नहीं देते हैं, जिससे हमलावरों को बार-बार अनुमान लगाने की अनुमति मिलती है। डब्ल्यूपीएस पिन को लगभग एक दिन में ब्रूट-मजबूर किया जा सकता है। [ स्रोत ] कोई भी एक WPS पिन को क्रैक करने के लिए "रिएवर" नाम के सॉफ्टवेयर का उपयोग कर सकता है।

पुश-बटन कनेक्ट : पिन या पासफ़्रेज़ दर्ज करने के बजाय, आप कनेक्ट करने का प्रयास करने के बाद राउटर पर एक भौतिक बटन दबा सकते हैं। (बटन सेटअप स्क्रीन पर एक सॉफ्टवेयर बटन भी हो सकता है।) यह अधिक सुरक्षित है, क्योंकि बटन दबाने के बाद या एकल डिवाइस कनेक्ट होने के बाद कुछ मिनट के लिए डिवाइस केवल इस विधि से जुड़ सकते हैं। डब्ल्यूपीएस पिन के रूप में यह हर समय सक्रिय रहने और उपलब्ध होने के लिए उपलब्ध नहीं होगा। पुश-बटन-कनेक्ट काफी हद तक सुरक्षित लगता है, एकमात्र भेद्यता के साथ कि राउटर तक भौतिक पहुंच वाले कोई भी व्यक्ति बटन को धक्का दे सकता है और कनेक्ट कर सकता है, भले ही उन्हें वाई-फाई पासफ़्रेज़ पता न हो।

पिन अनिवार्य है

जबकि पुश-बटन-कनेक्ट यकीनन सुरक्षित है, पिन प्रमाणीकरण विधि अनिवार्य, आधारभूत विधि है जिसे सभी प्रमाणित WPS उपकरणों को समर्थन करना चाहिए। यह अधिकार - WPS विनिर्देशन बताता है कि उपकरणों को प्रमाणीकरण की सबसे असुरक्षित विधि को लागू करना चाहिए।

राउटर निर्माता इस सुरक्षा समस्या को ठीक नहीं कर सकते क्योंकि डब्ल्यूपीएस विनिर्देशन पिन की जाँच के असुरक्षित तरीके के लिए कहता है। विनिर्देश के अनुपालन में वाई-फाई संरक्षित सेटअप को लागू करने वाला कोई भी उपकरण असुरक्षित होगा। विनिर्देश ही अच्छा नहीं है।

क्या आप WPS को अक्षम कर सकते हैं?

वहाँ कई अलग-अलग प्रकार के राउटर हैं।

- कुछ राउटर आपको WPS को अक्षम करने की अनुमति नहीं देते हैं, ऐसा करने के लिए उनके कॉन्फ़िगरेशन इंटरफेस में कोई विकल्प प्रदान नहीं करता है।

- कुछ राउटर WPS को निष्क्रिय करने का विकल्प प्रदान करते हैं, लेकिन यह विकल्प कुछ भी नहीं करता है और डब्ल्यूपीएस अभी भी आपकी जानकारी के बिना सक्षम है। 2012 में, यह दोष "प्रत्येक Linksys और सिस्को वालेट वायरलेस एक्सेस पॉइंट ... परीक्षण किया गया" पर पाया गया था। [ स्रोत ]

- कुछ राउटर आपको प्रमाणीकरण विधियों में से कोई भी विकल्प प्रदान करते हुए, WPS को अक्षम या सक्षम करने की अनुमति देंगे।

- कुछ राउटर आपको पुश-बटन प्रमाणीकरण का उपयोग करते हुए पिन-आधारित WPS प्रमाणीकरण को अक्षम करने की अनुमति देंगे।

- कुछ राउटर WPS का समर्थन बिल्कुल नहीं करते हैं। ये शायद सबसे सुरक्षित हैं।

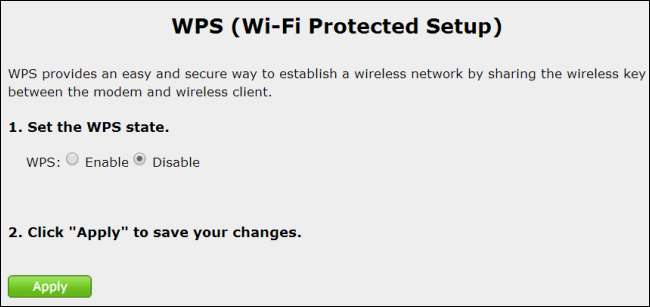

WPS को डिसेबल कैसे करें

सम्बंधित: क्या UPnP एक सुरक्षा जोखिम है?

यदि आपका राउटर आपको WPS को अक्षम करने की अनुमति देता है, तो आपको संभवतः वाई-फाई संरक्षित सेटअप या डब्ल्यूपीएस के तहत यह विकल्प अपने वेब-आधारित कॉन्फ़िगरेशन इंटरफ़ेस में मिलेगा।

आपको कम से कम पिन-आधारित प्रमाणीकरण विकल्प को अक्षम करना चाहिए। कई उपकरणों पर, आप केवल यह चुन पाएंगे कि WPS को सक्षम या अक्षम करना है या नहीं। यदि वह एकमात्र विकल्प है जिसे आप कर सकते हैं तो WPS को अक्षम करें चुनें।

यदि हम पिन विकल्प को अक्षम करते हुए दिखाई देते हैं, तो हम WPS सक्षम होने के बारे में थोड़ा चिंतित हैं। जब यह WPS और अन्य की बात आती है तो राउटर निर्माताओं के भयानक रिकॉर्ड को देखते हुए यूपीएनपी जैसी असुरक्षित सुविधाएँ , क्या यह संभव नहीं है कि कुछ डब्ल्यूपीएस कार्यान्वयन पिन-आधारित प्रमाणीकरण को तब भी उपलब्ध कराना जारी रखेंगे, जब यह अक्षम दिखाई देता है?

निश्चित रूप से, जब तक पिन-आधारित प्रमाणीकरण अक्षम किया गया था, तब आप सैद्धांतिक रूप से डब्ल्यूपीएस सक्षम होने के साथ सुरक्षित हो सकते हैं, लेकिन जोखिम क्यों लेते हैं? सभी WPS वास्तव में आपको वाई-फाई से आसानी से कनेक्ट करने की अनुमति देता है। यदि आप एक पासफ़्रेज़ बनाते हैं जिसे आप आसानी से याद कर सकते हैं, तो आपको बस तेजी से कनेक्ट करने में सक्षम होना चाहिए। और यह केवल पहली बार एक समस्या है - जब आप एक बार एक डिवाइस कनेक्ट कर लेते हैं, तो आपको इसे दोबारा नहीं करना चाहिए। WPS एक ऐसी सुविधा के लिए भयानक रूप से जोखिम भरा है जो इतना छोटा लाभ प्रदान करता है।

छवि क्रेडिट: फ़्लिकर पर जेफ़ कीज़र