Insgesamt sind 500 Millionen Zoom-Konten vorhanden zum Verkauf im dunklen Netz dank "Credential Stuffing". Es ist eine übliche Methode für Kriminelle, online in Konten einzubrechen. Hier erfahren Sie, was dieser Begriff tatsächlich bedeutet und wie Sie sich schützen können.

Es beginnt mit durchgesickerten Passwortdatenbanken

Angriffe auf Online-Dienste sind häufig. Kriminelle nutzen häufig Sicherheitslücken in Systemen aus, um Datenbanken mit Benutzernamen und Passwörtern abzurufen. Datenbanken mit gestohlenen Anmeldeinformationen werden oft online verkauft das dunkle Netz , mit Kriminellen, die einzahlen Bitcoin für das Privileg, auf die Datenbank zuzugreifen.

Nehmen wir an, Sie hatten einen Account im Avast-Forum im Jahr 2014 gebrochen . Dieses Konto wurde verletzt, und Kriminelle haben möglicherweise Ihren Benutzernamen und Ihr Passwort im Avast-Forum. Avast hat Sie kontaktiert und Ihr Forumspasswort geändert. Was ist das Problem?

Leider besteht das Problem darin, dass viele Benutzer dieselben Passwörter auf verschiedenen Websites wiederverwenden. Angenommen, Ihre Anmeldedaten für das Avast-Forum lauteten "[email protected]" und "AmazingPassword". Wenn Sie sich mit demselben Benutzernamen (Ihrer E-Mail-Adresse) und demselben Passwort auf anderen Websites angemeldet haben, kann jeder Kriminelle, der Ihre durchgesickerten Passwörter erhält, auf diese anderen Konten zugreifen.

VERBUNDEN: Was ist das dunkle Netz?

Anmeldeinformationsfüllung in Aktion

Beim Ausfüllen von Anmeldeinformationen werden diese Datenbanken mit durchgesickerten Anmeldedaten verwendet und versucht, sich bei anderen Onlinediensten mit ihnen anzumelden.

Kriminelle verwenden große Datenbanken mit durchgesickerten Kombinationen aus Benutzernamen und Kennwort - häufig Millionen von Anmeldeinformationen - und versuchen, sich auf anderen Websites mit ihnen anzumelden. Einige Benutzer verwenden dasselbe Kennwort auf mehreren Websites wieder, andere stimmen überein. Dies kann im Allgemeinen mit Software automatisiert werden, wobei schnell viele Anmeldekombinationen ausprobiert werden.

Für etwas so Gefährliches, das so technisch klingt, ist das alles - versuchen Sie bereits durchgesickerte Anmeldeinformationen für andere Dienste und sehen Sie, was funktioniert. Mit anderen Worten, "Hacker" stopfen all diese Anmeldeinformationen in das Anmeldeformular und sehen, was passiert. Einige von ihnen werden sicher funktionieren.

Dies ist einer der meisten Häufige Methoden, mit denen Angreifer Online-Konten „hacken“ heutzutage. Allein im Jahr 2018 das Content Delivery Network Akamai verzeichnete fast 30 Milliarden Anmeldeinformationen.

VERBUNDEN: Wie Angreifer tatsächlich Konten online "hacken" und wie Sie sich schützen

So schützen Sie sich

Der Schutz vor dem Ausfüllen von Anmeldeinformationen ist recht einfach und beinhaltet die Befolgung der gleichen Kennwortsicherheitspraktiken, die Sicherheitsexperten seit Jahren empfehlen. Es gibt keine magische Lösung - nur eine gute Passworthygiene. Hier ist der Rat:

- Vermeiden Sie die Wiederverwendung von Passwörtern: Verwenden Sie für jedes Konto, das Sie online verwenden, ein eindeutiges Passwort. Auf diese Weise kann Ihr Passwort auch dann nicht verwendet werden, wenn Sie sich bei anderen Websites anmelden. Angreifer können versuchen, Ihre Anmeldeinformationen in andere Anmeldeformulare zu schreiben, aber sie funktionieren nicht.

- Verwenden Sie einen Passwort-Manager: Das Speichern sicherer eindeutiger Passwörter ist eine nahezu unmögliche Aufgabe, wenn Sie Konten auf mehreren Websites haben, und fast jeder tut dies. Wir empfehlen Verwenden eines Passwort-Managers mögen 1Passwort (bezahlt) oder Bitwarden (kostenlos und Open Source), um Ihre Passwörter für Sie zu speichern. Es kann sogar diese sicheren Passwörter von Grund auf neu generieren.

- Aktivieren der Zwei-Faktor-Authentifizierung: Mit zweistufige Authentifizierung Sie müssen bei jeder Anmeldung auf einer Website etwas anderes angeben, z. B. einen Code, der von einer App generiert oder per SMS an Sie gesendet wird. Selbst wenn ein Angreifer Ihren Benutzernamen und Ihr Passwort hat, kann er sich nicht in Ihrem Konto anmelden, wenn er diesen Code nicht hat.

- Durchgesickerte Passwortbenachrichtigungen erhalten: Mit einem Service wie Wurde ich pwned? , du kannst Sie erhalten eine Benachrichtigung, wenn Ihre Anmeldeinformationen in einem Leck angezeigt werden .

VERBUNDEN: So überprüfen Sie, ob Ihr Passwort gestohlen wurde

Wie Services vor dem Ausfüllen von Anmeldeinformationen schützen können

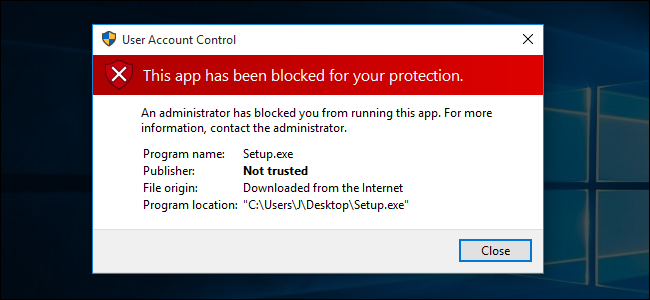

Während Einzelpersonen die Verantwortung für die Sicherung ihrer Konten übernehmen müssen, gibt es für Online-Dienste viele Möglichkeiten, sich vor Angriffen zu schützen, die die Anmeldeinformationen füllen.

- Durchsickern Sie durchgesickerte Datenbanken nach Benutzerkennwörtern: Facebook und Netflix gescannt haben Durchgesickerte Datenbanken für Kennwörter, die mit Anmeldeinformationen für ihre eigenen Dienste verglichen werden. Wenn eine Übereinstimmung vorliegt, können Facebook oder Netflix ihren eigenen Benutzer auffordern, sein Passwort zu ändern. Dies ist ein Weg, um Anmeldeinformationen zu schlagen.

- Bieten Sie eine Zwei-Faktor-Authentifizierung an: Benutzer sollten in der Lage sein, die Zwei-Faktor-Authentifizierung zu aktivieren, um ihre Online-Konten zu sichern. Besonders sensible Dienste können dies zur Pflicht machen. Sie können einen Benutzer auch dazu bringen, in einer E-Mail auf einen Link zur Bestätigung der Anmeldung zu klicken, um die Anmeldeanforderung zu bestätigen.

- Benötigen Sie ein CAPTCHA: Wenn ein Anmeldeversuch seltsam aussieht, kann es für einen Dienst erforderlich sein, einen in einem Bild angezeigten CAPTCHA-Code einzugeben oder durch ein anderes Formular zu klicken, um zu überprüfen, ob ein Mensch - und kein Bot - versucht, sich anzumelden.

- Begrenzen Sie wiederholte Anmeldeversuche : Dienste sollten versuchen, Bots daran zu hindern, in kurzer Zeit eine große Anzahl von Anmeldeversuchen zu versuchen. Moderne, anspruchsvolle Bots versuchen möglicherweise, sich von mehreren IP-Adressen gleichzeitig anzumelden, um ihre Versuche zum Füllen von Anmeldeinformationen zu verschleiern.

Schlechte Passwortpraktiken - und fairerweise schlecht gesicherte Online-Systeme, die oft zu leicht zu kompromittieren sind - machen das Ausfüllen von Anmeldeinformationen zu einer ernsthaften Gefahr für die Sicherheit von Online-Konten. Es ist kein Wunder Viele Unternehmen der Technologiebranche möchten eine sicherere Welt ohne Passwörter schaffen .

VERBUNDEN: Die Tech-Industrie will das Passwort töten. Oder doch?