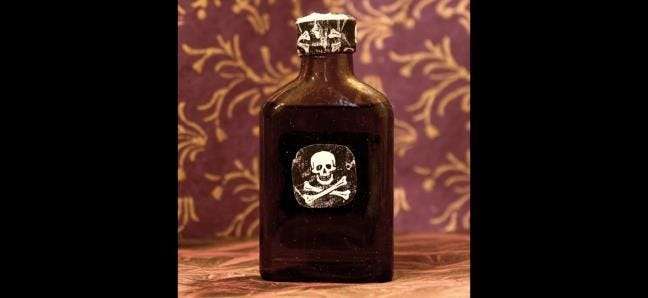

El envenenamiento de la caché de DNS, también conocido como suplantación de DNS, es un tipo de ataque que aprovecha las vulnerabilidades en el sistema de nombres de dominio (DNS) para desviar el tráfico de Internet de los servidores legítimos hacia los falsos.

Una de las razones por las que el envenenamiento del DNS es tan peligroso es porque puede propagarse de un servidor DNS a otro. En 2010, un evento de envenenamiento del DNS provocó que el Gran Cortafuegos de China escapara temporalmente de las fronteras nacionales de China y censurara Internet en los EE. UU. Hasta que se solucionó el problema.

Cómo funciona el DNS

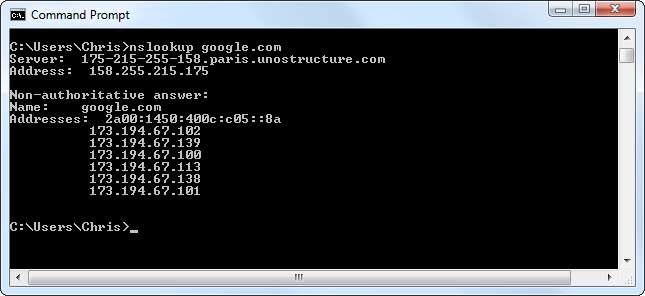

Siempre que su computadora contacte con un nombre de dominio como "google.com", primero debe comunicarse con su servidor DNS. El servidor DNS responde con una o más direcciones IP donde su computadora puede acceder a google.com. Luego, su computadora se conecta directamente a esa dirección IP numérica. DNS convierte direcciones legibles por humanos como "google.com" en direcciones IP legibles por computadora como "173.194.67.102".

- Lee mas: HTG explica: ¿Qué es DNS?

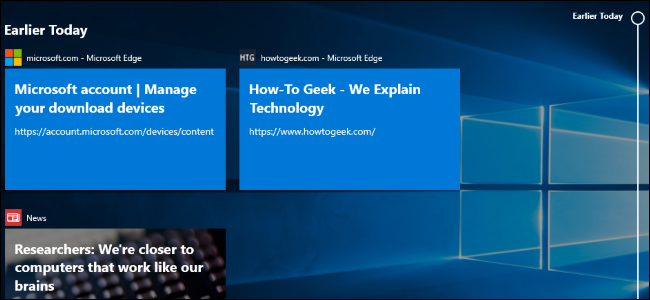

Almacenamiento en caché de DNS

Internet no tiene un solo servidor DNS, ya que sería extremadamente ineficiente. Su proveedor de servicios de Internet ejecuta sus propios servidores DNS, que almacenan en caché información de otros servidores DNS. El enrutador de su hogar funciona como un servidor DNS, que almacena en caché información de los servidores DNS de su ISP. Su computadora tiene una caché de DNS local, por lo que puede consultar rápidamente las búsquedas de DNS que ya ha realizado en lugar de realizar una búsqueda de DNS una y otra vez.

Envenenamiento de caché de DNS

Una caché de DNS puede envenenarse si contiene una entrada incorrecta. Por ejemplo, si un atacante obtiene el control de un servidor DNS y cambia parte de la información que contiene, por ejemplo, podría decir que google.com en realidad apunta a una dirección IP que posee el atacante, ese servidor DNS le diría a sus usuarios que busquen para Google.com en la dirección incorrecta. La dirección del atacante podría contener algún tipo de sitio web de phishing malicioso.

El envenenamiento del DNS como este también se puede propagar. Por ejemplo, si varios proveedores de servicios de Internet obtienen su información de DNS del servidor comprometido, la entrada de DNS envenenada se extenderá a los proveedores de servicios de Internet y se almacenará en caché allí. Luego se propagará a los enrutadores domésticos y las cachés de DNS en las computadoras a medida que buscan la entrada de DNS, reciben la respuesta incorrecta y la almacenan.

El gran cortafuegos de China se extiende a EE. UU.

Este no es solo un problema teórico, ha sucedido en el mundo real a gran escala. Una de las formas en que funciona el Gran Cortafuegos de China es mediante el bloqueo a nivel de DNS. Por ejemplo, un sitio web bloqueado en China, como twitter.com, puede tener sus registros DNS apuntados a una dirección incorrecta en los servidores DNS en China. Esto daría lugar a que Twitter sea inaccesible por medios normales. Piense en esto como si China envenenara intencionalmente sus propios cachés de servidor DNS.

En 2010, un proveedor de servicios de Internet fuera de China configuró por error sus servidores DNS para obtener información de servidores DNS en China. Obtuvo los registros DNS incorrectos de China y los almacenó en caché en sus propios servidores DNS. Otros proveedores de servicios de Internet obtuvieron información de DNS de ese proveedor de servicios de Internet y la utilizaron en sus servidores DNS. Las entradas de DNS envenenadas continuaron extendiéndose hasta que algunas personas en los EE. UU. No pudieron acceder a Twitter, Facebook y YouTube en sus proveedores de servicios de Internet estadounidenses. El Gran Cortafuegos de China se había “filtrado” fuera de sus fronteras nacionales, impidiendo que personas de otras partes del mundo accedan a estos sitios web. Esto esencialmente funcionó como un ataque de envenenamiento de DNS a gran escala. ( Fuente .)

La solución

La verdadera razón por la que el envenenamiento de la caché de DNS es un problema es porque no existe una forma real de determinar si las respuestas de DNS que recibe son realmente legítimas o si han sido manipuladas.

La solución a largo plazo para el envenenamiento de la caché de DNS es DNSSEC. DNSSEC permitirá a las organizaciones firmar sus registros DNS utilizando criptografía de clave pública, asegurando que su computadora sepa si un registro DNS debe ser confiable o si ha sido envenenado y redirecciona a una ubicación incorrecta.

Credito de imagen: Andrew Kuznetsov en Flickr , Jemimus en Flickr , NASA