Otravirea cache-ului DNS, cunoscută și sub denumirea de spoofing DNS, este un tip de atac care exploatează vulnerabilitățile din sistemul de nume de domeniu (DNS) pentru a redirecționa traficul pe Internet de la servere legitime și către serverele false.

Unul dintre motivele pentru care otrăvirea DNS este atât de periculoasă este că se poate răspândi de la server DNS la server DNS. În 2010, un eveniment de otrăvire DNS a dus la faptul că Marele Firewall din China a scăpat temporar de granițele naționale ale Chinei, cenzurând internetul din SUA până când problema a fost remediată.

Cum funcționează DNS

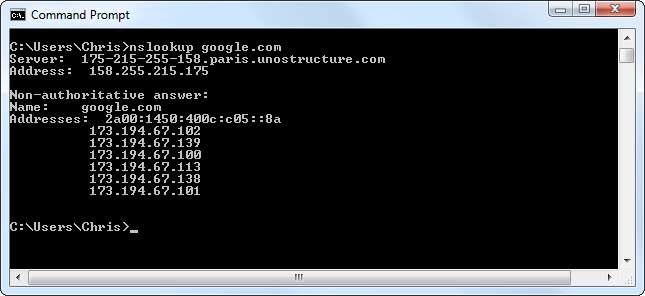

Ori de câte ori computerul dvs. contactează un nume de domeniu precum „google.com”, acesta trebuie să contacteze mai întâi serverul său DNS. Serverul DNS răspunde cu una sau mai multe adrese IP unde computerul dvs. poate ajunge la google.com. Computerul dvs. se conectează apoi direct la acea adresă IP numerică. DNS convertește adresele care pot fi citite de oameni, cum ar fi „google.com”, la adrese IP care pot fi citite de computer, cum ar fi „173.194.67.102”.

- Citeste mai mult: HTG explică: Ce este DNS?

Memorarea în cache a DNS

Internetul nu are doar un singur server DNS, deoarece acest lucru ar fi extrem de ineficient. Furnizorul dvs. de servicii Internet rulează propriile sale servere DNS, care cache informații de la alte servere DNS. Ruterul dvs. de acasă funcționează ca un server DNS, care cache informații de pe serverele DNS ale ISP-ului dvs. Computerul dvs. are o memorie cache locală DNS, deci se poate referi rapid la căutările DNS deja efectuate, mai degrabă decât efectuarea unei căutări DNS repetate.

Otrăvire cache DNS

Un cache DNS poate deveni otrăvit dacă conține o intrare incorectă. De exemplu, dacă un atacator primește controlul unui server DNS și schimbă unele dintre informațiile de pe acesta - de exemplu, ar putea spune că google.com indică de fapt o adresă IP deținută de atacator - că serverul DNS le-ar spune utilizatorilor să caute pentru Google.com la adresa greșită. Adresa atacatorului ar putea conține un fel de site de phishing rău intenționat

O astfel de otrăvire DNS se poate răspândi. De exemplu, dacă diferiți furnizori de servicii de internet primesc informațiile DNS de la serverul compromis, intrarea DNS otrăvită se va răspândi la furnizorii de servicii de internet și va fi stocată în cache acolo. Se va răspândi apoi la routerele de acasă și la cache-urile DNS de pe computere pe măsură ce caută intrarea DNS, primesc răspunsul incorect și o stochează.

Marele Firewall din China se răspândește în SUA

Aceasta nu este doar o problemă teoretică - s-a întâmplat în lumea reală la scară largă. Unul dintre modurile în care funcționează Marele Firewall din China este blocarea la nivel DNS. De exemplu, un site web blocat în China, cum ar fi twitter.com, poate avea înregistrările DNS îndreptate către o adresă incorectă pe serverele DNS din China. Acest lucru ar avea ca rezultat ca Twitter să fie inaccesibil prin mijloace normale. Gândiți-vă la acest lucru, deoarece China își otrăvește intenționat propriile cache de server DNS.

În 2010, un furnizor de servicii de internet din afara Chinei și-a configurat în mod eronat serverele DNS pentru a prelua informații de pe serverele DNS din China. A preluat înregistrările DNS incorecte din China și le-a memorat în cache pe propriile sale servere DNS. Alți furnizori de servicii Internet au preluat informații DNS de la furnizorul respectiv de servicii Internet și le-au folosit pe serverele lor DNS. Intrările DNS otrăvite au continuat să se răspândească până când unele persoane din SUA au fost blocate să acceseze Twitter, Facebook și YouTube de la furnizorii lor americani de servicii de internet. Marele Firewall din China „s-a scurs” în afara granițelor sale naționale, împiedicând oamenii din alte părți ale lumii să acceseze aceste site-uri web. Acest lucru a funcționat în esență ca un atac de otrăvire DNS pe scară largă. ( Sursă .)

Soluția

Motivul real pentru care otrăvirea cache-ului DNS este o astfel de problemă este că nu există o modalitate reală de a determina dacă răspunsurile DNS pe care le primiți sunt de fapt legitime sau dacă au fost manipulate.

Soluția pe termen lung pentru otrăvirea cache-ului DNS este DNSSEC. DNSSEC va permite organizațiilor să-și semneze înregistrările DNS folosind criptografie cu cheie publică, asigurându-vă că computerul dvs. va ști dacă o înregistrare DNS ar trebui să fie de încredere sau dacă a fost otrăvită și redirecționează către o locație incorectă.

- Citeste mai mult: Modul în care DNSSEC va ajuta la securizarea internetului și modul în care SOPA l-a făcut aproape ilegal

Credit de imagine: Andrew Kuznetsov pe Flickr , Jemimus pe Flickr , NASA