Кейлоггер - це частина програмного забезпечення - або, що ще страшніше, апаратний пристрій - яка реєструє кожну клавішу, яку ви натискаєте на клавіатурі. Він може захоплювати особисті повідомлення, паролі, номери кредитних карток та все інше, що ви вводите.

Як правило, кейлоггери встановлюються шкідливим програмним забезпеченням, але їх також можуть встановлювати батьки-захисники, ревниві подружжя або роботодавці, які хочуть стежити за своїми працівниками. Апаратні кейлоггери ідеально підходять для корпоративного шпигунства.

Як би кейлоггер потрапив на ваш комп’ютер

ПОВ'ЯЗАНІ: Не всі "віруси" є вірусами: пояснено 10 термінів щодо шкідливого програмного забезпечення

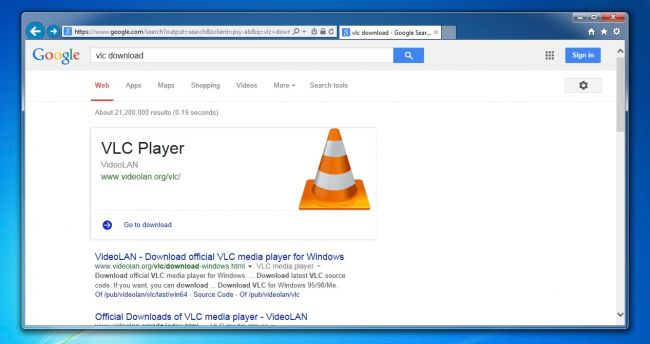

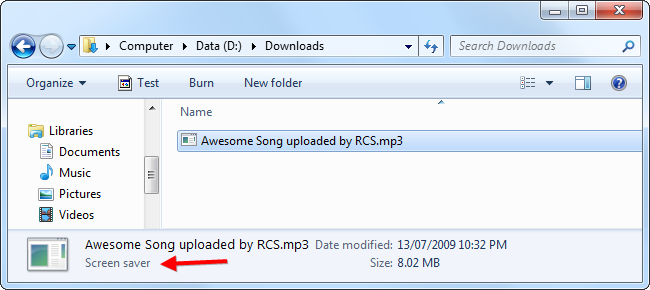

Більшість кейлогерів на середніх комп'ютерах надходять як шкідливе програмне забезпечення . Якщо ваш комп’ютер стає скомпрометованим, шкідливе програмне забезпечення може включати кейлоггер або функцію трояна, який завантажує кейлоггер разом із іншим шкідливим програмним забезпеченням. Кейлоггери - це популярна форма шкідливих програм, оскільки вони дозволяють злочинцям викрадати номери кредитних карток, паролі та інші конфіденційні дані.

Програмне забезпечення реєстрації натискань клавіш може також встановити хтось із ваших близьких. Захисний батько може вийти за рамки типового батьківський контроль і встановити програмне забезпечення, яке включає кейлоггер, що дозволяє їм бачити все, що їх дочірніх типів. Ревнивий подружжя, занепокоєний з приводу обману чоловіка чи дружини, може встановити на свій комп’ютер кейлоггер, щоб стежити за ними - це не обов’язково добре, але буває.

Деякі роботодавці можуть встановлювати реєстратори натискань клавіш на комп’ютерах своїх співробітників, щоб відстежувати все, що вони роблять, або просто досліджувати працівників, до яких вони підозрілі. Закони різняться, коли це законно від юрисдикції до юрисдикції.

Апаратні кейлоггери

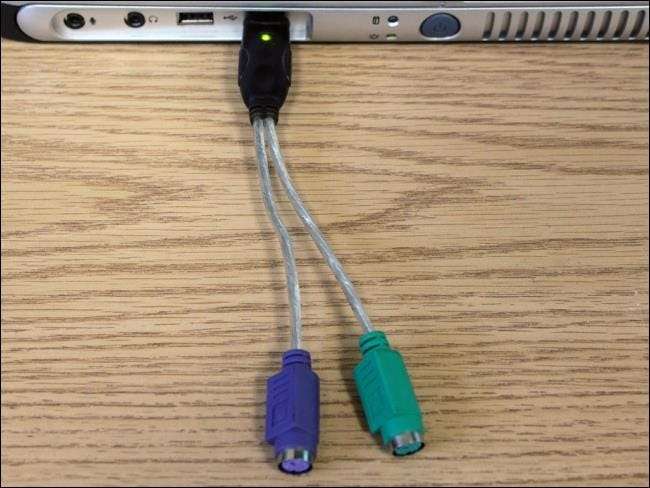

Деякі кейлоггери можуть бути повністю реалізовані як апаратні пристрої. Типовий настільний комп'ютер має клавіатуру, яка підключається до задньої частини комп'ютера за допомогою кабелю USB. Якщо хтось підкрався, відключив USB-кабель клавіатури, а потім підключив спеціалізований USB-пристрій між USB-портом комп’ютера та USB-роз’ємом клавіатури, пристрій міг працювати як кейлоггер. Сидячи посередині, він міг перехоплювати сигнали клавіатури з клавіатури, зберігати їх на пристрої, а потім передавати натискання клавіш на комп’ютер, щоб здавалося, що все працює нормально. Програмне забезпечення безпеки на комп’ютері не зможе виявити цей кейлоггер, оскільки він повністю працює в апаратному забезпеченні. Якби комп’ютер був захований під робочим столом, ніхто не помітив би пристрій.

Потім людина могла повернутися через кілька днів, щоб схопити пристрій і прокрастися разом із ним, не залишаючи слідів програмного забезпечення для кейлоггів чи підозрілої діяльності в мережі.

Якщо вас турбують апаратні кейлоггери, просто перевірте задню панель комп’ютера та переконайтеся, що між кабелем клавіатури та самим комп’ютером немає підозрілого пристрою - звичайно, цього не буде. (А якщо і є, то це, мабуть, якийсь законний адаптер, як показано нижче).

Як функціонують кейлоггери

Програмне забезпечення для кейлоггінгу працює приховано у фоновому режимі, роблячи запис кожного натискання клавіші. Програмне забезпечення може сканувати у файлі певні типи тексту - наприклад, воно може шукати послідовності чисел, схожих на номери кредитних карток, і завантажувати їх на шкідливий сервер, щоб ними можна було зловживати.

Програмне забезпечення для кейлоггінгу також може поєднуватися з іншими типами програм для моніторингу комп’ютерів, тому зловмисник зможе побачити, що ви ввели під час відвідування веб-сайту вашого банку, і звузити потрібну інформацію. Кейлоггер може виявити перші натискання клавіш, які ви ввели в онлайн-гру або програму чату, викравши ваш пароль.

Хтось також може переглянути всю історію журналів, щоб підглянути вас і побачити, що ви шукаєте та вводите в Інтернеті. Програмне забезпечення для моніторингу комп’ютера, призначене для використання батьками або роботодавцями, часто може поєднувати кейлоггер із програмою скріншотів, щоб хтось міг прочитати історію того, що ви ввели, разом із скріншотами того, що було на екрані вашого комп’ютера на той момент.

Переконайтесь, що у вас немає кейлогерів

ПОВ'ЯЗАНІ: Основна комп’ютерна безпека: як захиститися від вірусів, хакерів та злодіїв

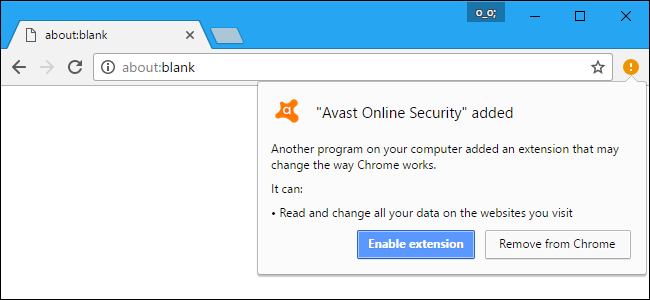

Кейлоггінг - це, по суті, лише інший тип шкідливого програмного забезпечення. Ви можете уникнути програмного забезпечення для кейлогінгу так само, як і інших шкідливих програм - будьте обережні, що завантажуєте та запускаєте, і використовуйте надійну антивірусну програму, яка, сподіваємось, не дозволить запустити кейлоггери. Спеціальних порад щодо уникання кейлогерів особливо немає. Тільки будь обережним і здійснювати основні практики комп’ютерної безпеки .

Якщо ви відчуваєте справжній параноїк щодо кейлогерів, ви можете спробувати увійти на веб-сайт банку або на інші чутливі веб-сайти за допомогою програмної клавіатури - іншими словами, ви натискаєте кнопки на екрані, а не натискаєте кнопки на клавіатурі. Це не захистить вас від багатьох кейлогерів, які відслідковують різні форми введення тексту, окрім простого реєстрації натискань клавіш, тому, мабуть, не варто турбуватися.

Кейлоггери - одна з найбільш небезпечних форм шкідливого програмного забезпечення, оскільки ви не зрозумієте, що вони працюють, якщо вони добре роблять свою роботу. Вони ховаються у фоновому режимі і не створюють жодних проблем, захоплюючи номери кредитних карток та паролі до тих пір, поки не зможуть уникнути виявлення.

Кредит зображення: Джерон Беннінк на Flickr , Szilard Mihaly на Flickr , Довідкове бюро технологій SFSD на Flickr