Здається, більшість людей називають будь-який тип шкідливих програм «вірусом», але це не є технічно точним. Ви, напевно, чули про багато інших термінів, окрім вірусів: шкідливе програмне забезпечення, хробак, троянські програми, руткіт, кейлоггер, шпигунське програмне забезпечення тощо. Але що означають усі ці терміни?

Ці терміни використовуються не просто гіками. Вони потрапляють у навіть загальнодоступні новини про найновіші проблеми веб-безпеки та технічні страхи. Розуміння їх допоможе зрозуміти небезпеку, про яку ви чули.

Зловмисне програмне забезпечення

Слово "шкідливе програмне забезпечення" скорочено від "шкідливе програмне забезпечення". Багато людей використовують слово «вірус» для позначення будь-якого типу шкідливого програмного забезпечення, але насправді вірус - це лише певний тип шкідливого програмного забезпечення. Слово “шкідливе програмне забезпечення” охоплює все шкідливе програмне забезпечення, включаючи всі перелічені нижче.

Вірус

Почнемо з вірусів. Вірус - це тип шкідливого програмного забезпечення, яке копіює себе, заражаючи інші файли, так само, як віруси в реальному світі заражають біологічні клітини і використовують ці біологічні клітини для відтворення своїх копій.

Вірус може робити багато різних дій - спостерігати у фоновому режимі та викрадати ваші паролі, показувати рекламу або просто розбивати комп’ютер, - але головне, що робить його вірусом, - це спосіб його поширення. Коли ви запускаєте вірус, він заражає програми на вашому комп’ютері. Коли ви запускаєте програму на іншому комп’ютері, вірус заражає програми на цьому комп’ютері тощо. Наприклад, вірус може заразити програмні файли на USB-накопичувачі. Коли програми на цій флешці запускаються на іншому комп’ютері, вірус запускається на іншому комп’ютері та заражає більше програмних файлів. Вірус і надалі поширюватиметься таким чином.

Черв'як

Черв’як схожий на вірус, але поширюється по-іншому. Замість того, щоб заражати файли та покладатися на людську діяльність, щоб переміщати ці файли та запускати їх у різних системах, черв’як поширюється по комп’ютерних мережах самостійно.

ПОВ'ЯЗАНІ: Чому Windows має більше вірусів, ніж Mac і Linux

Наприклад, черв'яки Blaster і Sasser дуже швидко поширюються в часи Windows XP, оскільки Windows XP не надійно захищений та піддав системні послуги Інтернету. Черв'як отримував доступ до цих системних служб через Інтернет, використовував уразливість та заражав комп'ютер. Потім черв’як використовував новий заражений комп’ютер, щоб продовжувати розмножуватися. Такі хробаки рідше зустрічаються зараз, коли Windows за замовчуванням належним чином брандмауером, але черв’яки можуть поширюватися й іншими способами - наприклад, шляхом масового надсилання електронної пошти на кожну електронну адресу в адресній книзі постраждалого користувача.

Як і вірус, черв’як може робити будь-яку кількість інших шкідливих дій, заразивши комп’ютер. Ключове, що робить його глистом - це просто спосіб його копіювання та розповсюдження.

Троянський (або Троянський кінь)

Троянський кінь, або троян, - це тип шкідливого програмного забезпечення, який маскується під законний файл. Коли ви завантажуєте та запускаєте програму, троянський кінь буде працювати у фоновому режимі, дозволяючи стороннім отримати доступ до вашого комп’ютера. Троянські програми можуть це зробити з будь-якої кількості причин - для відстеження активності на вашому комп'ютері або для приєднання вашого комп'ютера до бот-мережі. Троянські програми також можуть використовуватися для відкриття шлюзів та завантаження багатьох інших типів шкідливих програм на ваш комп’ютер.

Ключове, що робить цей тип шкідливого програмного забезпечення троянським, - це спосіб його надходження. Він видає себе за корисну програму, а під час запуску ховається у фоновому режимі та надає зловмисникам доступ до вашого комп’ютера. Він не захоплюється копіюванням в інші файли або розповсюдженням по мережі, як віруси та хробаки. Наприклад, шматок піратського програмного забезпечення на недобросовісному веб-сайті може насправді містити троян.

Шпигунське програмне забезпечення

Шпигунське програмне забезпечення - це тип шкідливого програмного забезпечення, яке шпигує за вами без вашого відома. Він збирає безліч різних типів даних, залежно від шпигунського програмного забезпечення. Різні типи шкідливих програм можуть функціонувати як шпигунські програми - у складі троянських програм може бути шкідливе шпигунське програмне забезпечення, яке, наприклад, шпигує за вашими натисканнями клавіш, щоб викрасти фінансові дані.

Більш “законне” шпигунське програмне забезпечення може бути в комплекті з безкоштовним програмним забезпеченням і просто відстежувати ваші звички перегляду веб-сторінок, завантажуючи ці дані на рекламні сервери, щоб творець програмного забезпечення міг заробляти гроші, продаючи свої знання про вашу діяльність.

Рекламне ПЗ

Рекламне програмне забезпечення часто поставляється разом із шпигунським. Це будь-яке програмне забезпечення, яке відображає рекламу на вашому комп’ютері. Програми, які відображають рекламу в самій програмі, зазвичай не класифікуються як шкідливі програми. Особливо шкідливим є "рекламне програмне забезпечення", яке зловживає своїм доступом до вашої системи, щоб показувати рекламу, коли цього не слід. Наприклад, шматок шкідливого рекламного програмного забезпечення може спричинити спливаючу рекламу на вашому комп’ютері, коли ви не робите нічого іншого. Або рекламне програмне забезпечення може вводити додаткову рекламу на інші веб-сторінки під час перегляду веб-сторінок.

Рекламне програмне забезпечення часто поєднується зі шпигунським програмним забезпеченням - шкідливе програмне забезпечення може стежити за вашими звичками перегляду та використовувати його для показу більш цілеспрямованої реклами. Рекламне програмне забезпечення є більш “соціально прийнятним”, ніж інші типи шкідливих програм у Windows, і ви можете побачити рекламне програмне забезпечення в комплекті із законними програмами. Наприклад, деякі люди вважають панель інструментів Ask, що входить до програмного забезпечення Java Oracle рекламне ПЗ.

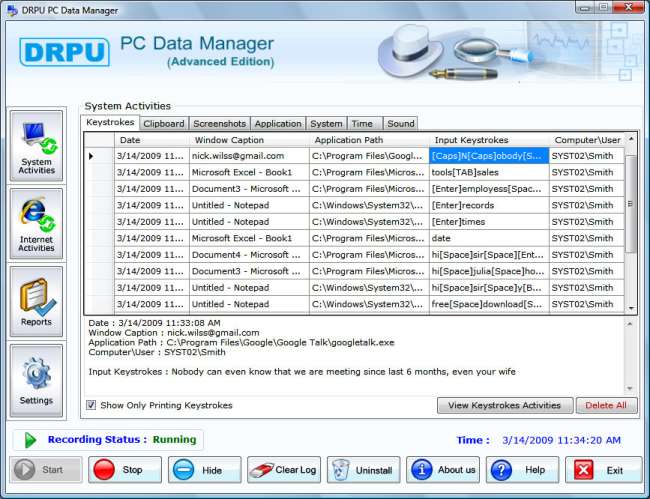

Кейлоггер

Кейлоггер - це тип шкідливого програмного забезпечення, який працює у фоновому режимі, фіксуючи кожен натискання клавіші. Ці натискання клавіш можуть включати імена користувачів, паролі, номери кредитних карток та інші конфіденційні дані. Потім, кейлоггер, швидше за все, завантажує ці натискання клавіш на шкідливий сервер, де його можна проаналізувати, і люди можуть вибрати корисні паролі та номери кредитних карток.

Інші типи шкідливих програм можуть виступати в ролі кейлогерів. Наприклад, вірусом, хробаком або трояном може функціонувати як кейлоггер. Також кейлоггери можуть встановлюватись для моніторингу підприємствами або навіть ревнивими подружжям.

Ботнет, бот

Ботнет - це велика мережа комп’ютерів, які перебувають під контролем творця ботнета. Кожен комп'ютер функціонує як "бот", оскільки заражений певною шкідливою програмою.

Як тільки програмне забезпечення бота заразить комп'ютер, воно підключиться до якогось сервера управління та чекатиме вказівок від творця ботнета. Наприклад, бот-мережа може бути використана для ініціювання DDoS (розподілена відмова в обслуговуванні) атака . Кожному комп'ютеру в ботнеті буде сказано бомбардувати певний веб-сайт або сервер запитами одночасно, і ці мільйони запитів можуть спричинити невідповідність сервера або збій.

Творці ботнетів можуть продавати доступ до своїх ботнетів, дозволяючи іншим шкідливим особам використовувати великі ботнети для виконання своєї брудної роботи.

Руткіт

Руткіт - це різновид шкідливого програмного забезпечення, призначеного для глибокого врізання у ваш комп’ютер, уникаючи виявлення програмами безпеки та користувачами. Наприклад, руткіт може завантажуватися до більшості Windows, зариваючись глибоко в систему та змінюючи системні функції, щоб програми безпеки не могли його виявити. Руткіт може повністю приховати себе, запобігаючи появі в диспетчері завдань Windows.

Ключовим фактором, що робить тип шкідливого програмного забезпечення руткітом, є те, що він прихований і націлений на те, щоб приховатись, як тільки з’явиться.

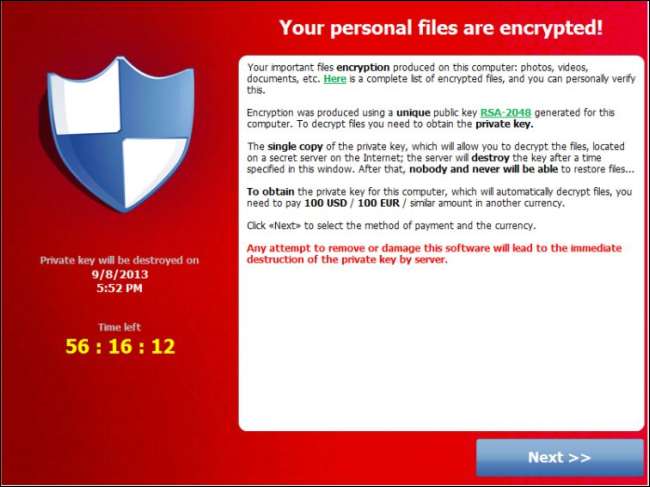

Вимагальна програма

ПОВ'ЯЗАНІ: Як захиститися від вимогачів (як CryptoLocker та інші)

Вимагальна програма - це досить новий тип шкідливого програмного забезпечення. Він тримає ваш комп’ютер або файли в заручниках і вимагає викупного платежу. Деякі програми-вимагачі можуть просто спливати вікно з проханням грошей, перш ніж продовжувати користуватися комп’ютером. Такі підказки легко перемогти за допомогою антивірусного програмного забезпечення.

Більш шкідливе шкідливе програмне забезпечення, таке як CryptoLocker, буквально шифрує ваші файли та вимагає оплати, перш ніж ви зможете отримати до них доступ. Такі типи шкідливих програм небезпечні, особливо якщо у вас немає резервних копій.

Більшість шкідливих програм сьогодні виробляються з метою отримання прибутку, і вимога-програм є хорошим прикладом цього. Вимагальники не хочуть розбивати ваш комп’ютер і видаляти файли лише для того, щоб створити вам проблеми. Він хоче взяти щось у заручники і отримати швидку оплату від вас.

То чому ж його взагалі називають «антивірусним програмним забезпеченням»? Ну, більшість людей продовжують вважати слово «вірус» синонімом шкідливого програмного забезпечення в цілому. Антивірусне програмне забезпечення захищає не лише від вірусів, але й від багатьох типів шкідливих програм - за винятком, часом, „потенційно небажаних програм”, які не завжди шкідливі, але майже завжди становлять неприємність. Зазвичай для боротьби з ними потрібне окреме програмне забезпечення.

Кредит зображення: Марсело Алвес на Flickr , Тама Ливер на Flickr , Szilard Mihaly на Flickr