Un keylogger est un logiciel - ou, encore plus effrayant, un périphérique matériel - qui enregistre chaque touche sur laquelle vous appuyez sur votre clavier. Il peut capturer des messages personnels, des mots de passe, des numéros de carte de crédit et tout ce que vous tapez.

Les enregistreurs de frappe sont généralement installés par des logiciels malveillants, mais ils peuvent également être installés par des parents protecteurs, des conjoints jaloux ou des employeurs qui souhaitent surveiller leurs employés. Les keyloggers matériels sont parfaits pour l'espionnage d'entreprise.

Comment un keylogger entrerait-il sur votre ordinateur

EN RELATION: Tous les «virus» ne sont pas des virus: 10 termes relatifs aux logiciels malveillants expliqués

La plupart des enregistreurs de frappe sur les ordinateurs moyens arrivent comme malware . Si votre ordinateur est compromis, le malware peut inclure un keylogger ou fonctionner comme un cheval de Troie qui télécharge le keylogger avec d'autres logiciels nuisibles. Les enregistreurs de frappe sont une forme populaire de logiciels malveillants car ils permettent aux criminels de voler des numéros de carte de crédit, des mots de passe et d'autres données sensibles.

Le logiciel d'enregistrement des frappes peut également être installé par une personne proche de vous. Un parent protecteur peut aller au-delà des controle parental et installez un logiciel qui comprend un enregistreur de frappe, leur permettant de voir tout ce que leurs types d'enfant. Un conjoint jaloux préoccupé par la tromperie de son mari ou de sa femme peut installer un enregistreur de frappe sur son ordinateur pour garder un œil sur eux - ce n’est pas nécessairement une bonne chose, mais cela arrive.

Certains employeurs peuvent installer des enregistreurs de frappes sur les ordinateurs de leurs employés pour surveiller tout ce qu'ils font ou simplement pour enquêter sur les employés dont ils doutent. Les lois varient sur le moment où cela est légal d'une juridiction à l'autre.

Enregistreurs de frappe matériels

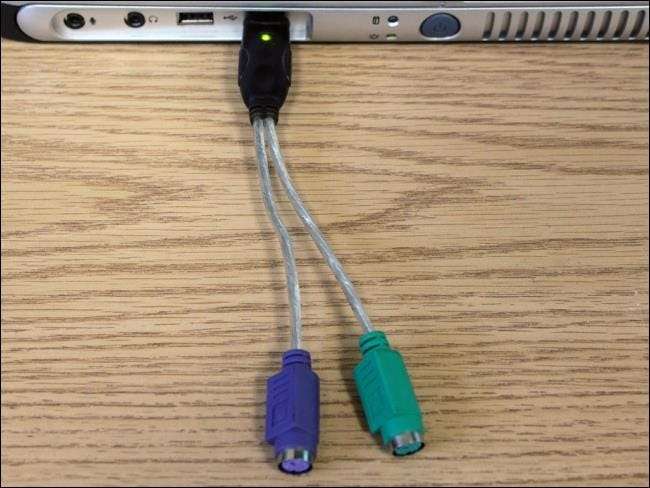

Certains keyloggers peuvent être entièrement implémentés en tant que périphériques matériels. Un ordinateur de bureau typique a un clavier qui se connecte à l'arrière de l'ordinateur à l'aide d'un câble USB. Si quelqu'un devait se faufiler, débrancher le câble USB du clavier, puis connecter un périphérique USB spécialisé entre le port USB de l’ordinateur et le connecteur USB du clavier, l’appareil pourrait fonctionner comme un enregistreur de frappe. Assis au milieu, il pourrait intercepter les signaux du clavier du clavier, les stocker sur l'appareil, puis transmettre les frappes à l'ordinateur afin que tout semble fonctionner normalement. Le logiciel de sécurité installé sur l’ordinateur ne serait pas en mesure de détecter ce keylogger, car il fonctionne entièrement sur le matériel. Si l'ordinateur était caché sous un bureau, personne ne remarquerait l'appareil.

La personne pourrait alors revenir quelques jours plus tard pour saisir l'appareil et s'enfuir avec lui, ne laissant aucune trace de logiciel d'enregistrement de frappe ou d'activité réseau suspecte.

Si vous êtes préoccupé par les enregistreurs de frappe matériels, vérifiez simplement l’arrière de votre ordinateur et assurez-vous qu’il n’y a pas de périphérique suspect entre le câble de votre clavier et l’ordinateur lui-même - bien sûr, il n’y en aura probablement pas. (Et s'il y en a, c'est probablement une sorte d'adaptateur légitime comme celui ci-dessous.)

Comment fonctionnent les enregistreurs de frappe

Le logiciel d'enregistrement de frappe s'exécute caché en arrière-plan, notant chaque frappe que vous tapez. Le logiciel peut parcourir le fichier à la recherche de certains types de texte - par exemple, il peut rechercher des séquences de numéros qui ressemblent à des numéros de carte de crédit et les télécharger sur un serveur malveillant afin de pouvoir en abuser.

Les logiciels d’enregistrement de frappe peuvent également être associés à d’autres types de logiciels de surveillance informatique, de sorte que l’attaquant puisse voir ce que vous avez tapé lorsque vous avez visité le site Web de votre banque et se concentrer sur les informations qu’il souhaite. Un enregistreur de frappe peut détecter les premières frappes que vous avez tapées dans un jeu en ligne ou un programme de chat, volant votre mot de passe.

Quelqu'un pourrait également parcourir l'historique complet du journal pour vous espionner et voir ce que vous recherchez et tapez en ligne. Les logiciels de surveillance informatique destinés à être utilisés par les parents ou les employeurs peuvent souvent combiner le keylogger avec un programme de capture d'écran, afin que quelqu'un puisse lire un historique de ce que vous avez tapé combiné avec des captures d'écran de ce qui était sur l'écran de votre ordinateur à l'époque.

Assurez-vous de ne pas avoir d'enregistreurs de frappe

EN RELATION: Sécurité informatique de base: comment vous protéger contre les virus, les pirates informatiques et les voleurs

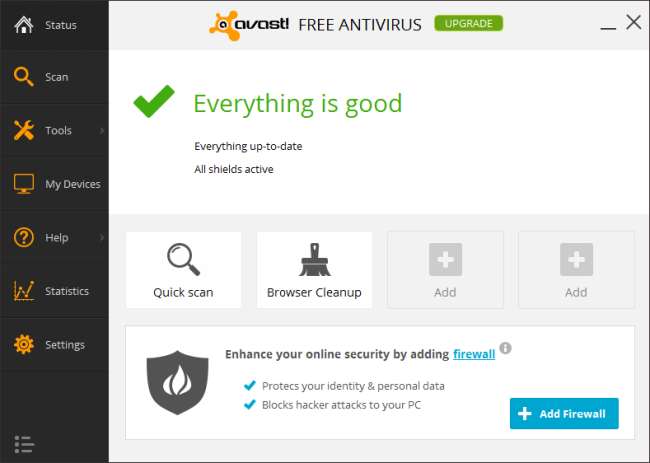

Le logiciel de keylogging n'est essentiellement qu'un autre type de malware. Vous pouvez éviter les logiciels d'enregistrement de frappe de la même manière que vous évitez les autres logiciels malveillants - faites attention à ce que vous téléchargez et exécutez, et utilisez un programme antivirus solide qui, espérons-le, empêchera les enregistreurs de frappe de fonctionner. Il n'y a pas de véritables conseils spéciaux pour éviter les keyloggers en particulier. Soyez juste prudent et appliquer les pratiques de base en matière de sécurité informatique .

Si vous vous sentez vraiment paranoïaque à propos des enregistreurs de frappe, vous pouvez essayer de vous connecter au site Web de votre banque ou à d’autres sites Web sensibles avec un clavier logiciel. En d’autres termes, vous cliquez sur les boutons de l’écran plutôt que sur les boutons de votre clavier. Cela ne vous protégera pas contre de nombreux enregistreurs de frappe qui surveillent plusieurs formes de saisie de texte au-delà de la simple journalisation des frappes au clavier, donc cela ne vaut probablement pas la peine de s'en préoccuper.

Les enregistreurs de frappe sont l'une des formes les plus dangereuses de logiciels malveillants, car vous ne vous rendrez pas compte qu'ils fonctionnent s'ils font bien leur travail. Ils se cachent en arrière-plan et ne causent aucun problème, capturant les numéros de carte de crédit et les mots de passe aussi longtemps qu'ils peuvent échapper à la détection.

Image Credit: Jeroen Bennink sur Flickr , Szilard Mihaly sur Flickr , Assistance technique SFSD sur Flickr