Бути користувачем Windows - страшний час. Lenovo комплектувала рекламне програмне забезпечення Superfish, яке викрадає HTTPS , Comodo постачається з ще гіршим отвором у безпеці під назвою PrivDog, і десятки інших додатків як LavaSoft роблять те саме. Це насправді погано, але якщо ви хочете, щоб ваші зашифровані веб-сесії були викрадені, просто перейдіть до CNET Downloads або будь-якого безкоштовного веб-сайту, оскільки всі вони зараз поєднують HTTPS-рекламне програмне забезпечення.

ПОВ'ЯЗАНІ: Ось що відбувається, коли ви встановлюєте 10 найкращих програм Download.com

Фіаско Superfish розпочалося, коли дослідники помітили, що Superfish, поставлений на комп'ютерах Lenovo, встановлює в Windows підроблений кореневий сертифікат, який по суті викрадає всі перегляди HTTPS, так що сертифікати завжди виглядають дійсними, навіть якщо вони не є, і зробили це в такій ситуації. Невпевнений спосіб, що будь-який скрипт-хакер може зробити те саме.

А потім вони встановлюють проксі-сервер у ваш браузер і змушують весь ваш перегляд через нього, щоб вони могли вставляти рекламу. Це правильно, навіть коли ви підключаєтесь до свого банку, сайту медичного страхування або де-небудь, де повинно бути безпечно. І ви ніколи не дізнаєтесь, бо вони зламали шифрування Windows, щоб показати вам рекламу.

Але сумним, сумним фактом є те, що це роблять не тільки вони - рекламні програми, такі як Wajam, Geniusbox, Content Explorer та інші, роблять абсолютно те саме , встановивши власні сертифікати та примусивши всі ваші перегляди (включаючи зашифровані сеанси перегляду HTTPS) проходити через їхній проксі-сервер. І заразитися цією нісенітницею можна, просто встановивши два із 10 найкращих додатків на CNET Downloads.

Суть в тому, що ви більше не можете довіряти цьому зеленому значку замка в адресному рядку браузера. І це страшно, страшно.

Як працює рекламне програмне забезпечення для викрадення HTTPS і чому це так погано

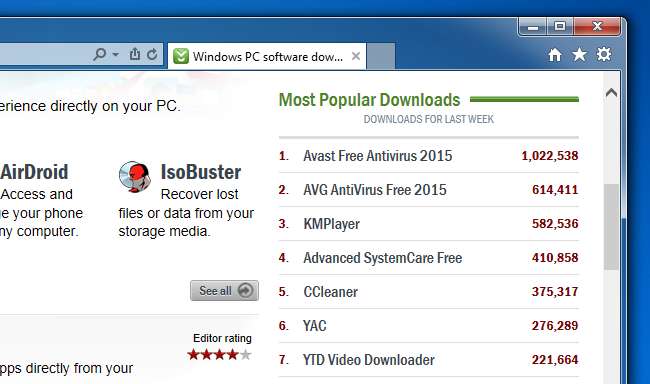

Як ми вже показували раніше, якщо ви зробите величезну гігантську помилку, довіряючи завантаженням CNET, ви вже можете заразитися цим видом рекламного ПЗ. Два з десяти найкращих завантажень на CNET (KMPlayer та YTD) об’єднують два різні типи HTTPS-захоплюючих рекламних програм , і під час нашого дослідження ми виявили, що більшість інших безкоштовних сайтів роблять те саме.

Примітка: інсталятори настільки хитрі та заплутані, що ми не впевнені, хто це технічно робить "збірку", але CNET просуває ці програми на їх домашній сторінці, тож це насправді питання семантики. Якщо ви рекомендуєте людям завантажувати щось погане, ви однаково винні. Ми також виявили, що багато з цих рекламних компаній є таємно одними і тими ж людьми, що використовують різні назви компаній.

Виходячи з номерів завантажень із топ-10 списку лише CNET Downloads, щомісяця мільйон людей заражається рекламним програмним забезпеченням, яке викрадає їх зашифровані веб-сесії в їх банк, електронну пошту або будь-що, що повинно бути безпечним.

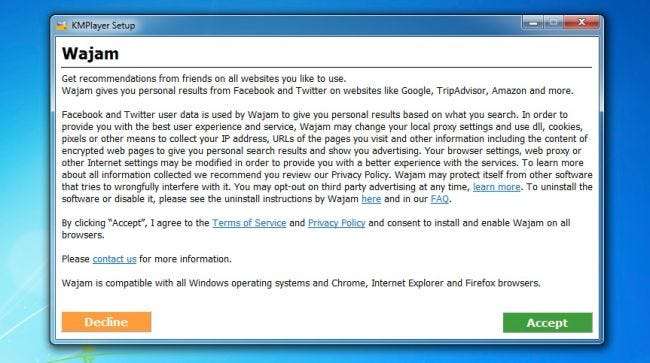

Якщо ви зробили помилку, встановивши KMPlayer, і вам вдається проігнорувати всі інші модні програми, вам буде представлено це вікно. І якщо ви випадково натиснете Прийняти (або натиснете неправильну клавішу), ваша система буде скасована.

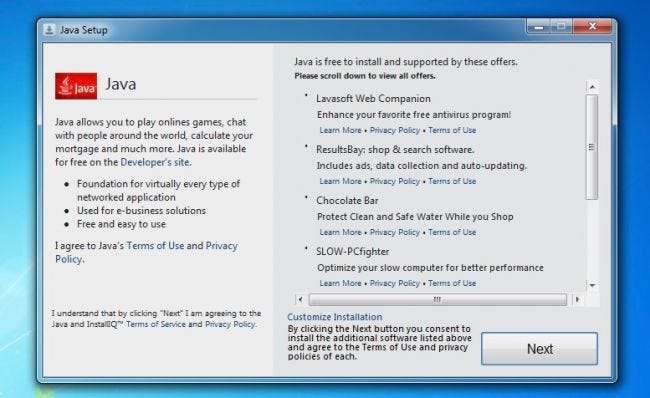

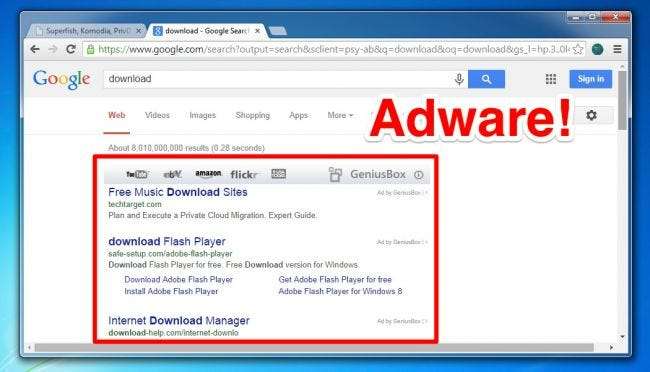

Якщо ви закінчили завантаження чогось із ще більш схематичного джерела, як-от оголошення для завантаження у вашій улюбленій пошуковій системі, ви побачите цілий список речей, які погані. І тепер ми знаємо, що багато з них збираються повністю розірвати перевірку сертифіката HTTPS, роблячи вас абсолютно вразливими.

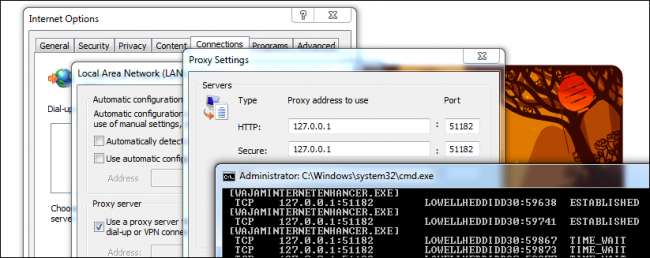

Після зараження будь-якою з цих речей, перше, що відбувається, це те, що він встановлює системний проксі-сервер для запуску через локальний проксі-сервер, який він встановлює на вашому комп’ютері. Зверніть особливу увагу на пункт "Захищений" нижче. У цьому випадку це було від Інтернету "Enhancer" від Wajam, але це може бути Superfish або Geniusbox або будь-який інший, що ми знайшли, всі вони працюють однаково.

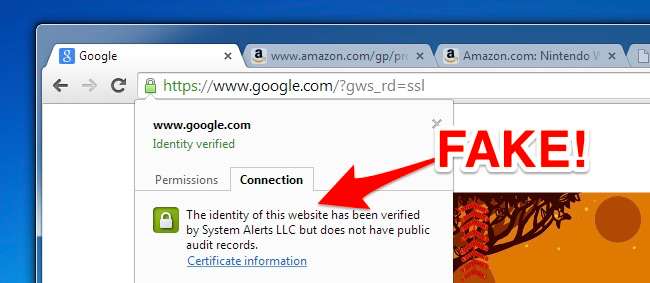

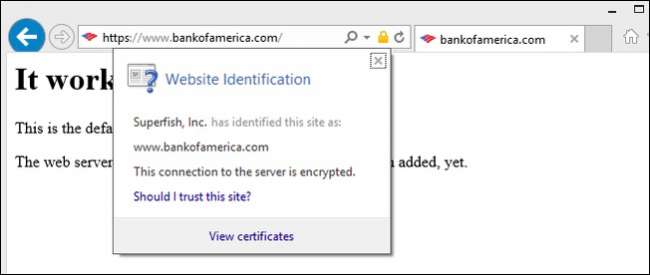

Коли ви заходите на сайт, який повинен бути безпечним, ви побачите зелений значок замка, і все буде виглядати абсолютно нормально. Ви навіть можете натиснути на замок, щоб побачити деталі, і з’явиться, що все в порядку. Ви використовуєте безпечне з’єднання, і навіть Google Chrome повідомить, що ви під’єднані до Google за допомогою безпечного з’єднання. Але ти ні!

ТОВ «Системні сповіщення» - це не справжній кореневий сертифікат, і ви насправді проходите через проксі «Людина посередині», який вставляє рекламу на сторінки (і хто знає що ще). Вам слід просто надіслати їм усі свої паролі, це було б простіше.

Як тільки рекламне програмне забезпечення буде встановлено та проксірує весь ваш трафік, ви почнете бачити справді неприємні оголошення всюди. Ці оголошення відображаються на захищених веб-сайтах, таких як Google, замінюючи фактичні оголошення Google, або з’являються у вигляді спливаючих вікон повсюдно, забираючи кожен сайт.

Більшість із цього рекламного програмного забезпечення показує посилання “ad” на відверте зловмисне програмне забезпечення. Отож, хоча саме рекламне програмне забезпечення може бути юридичною неприємністю, воно дає змогу зробити справді дуже погані речі.

Вони досягають цього, встановлюючи свої підроблені кореневі сертифікати в сховище сертифікатів Windows, а потім проксі-сервером захищених з'єднань, підписуючи їх своїм фальшивим сертифікатом.

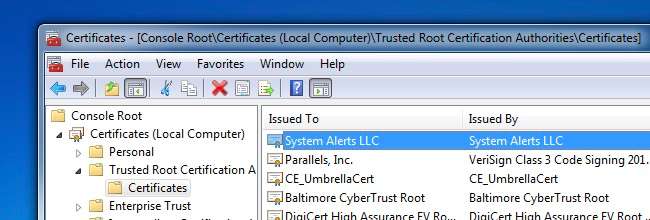

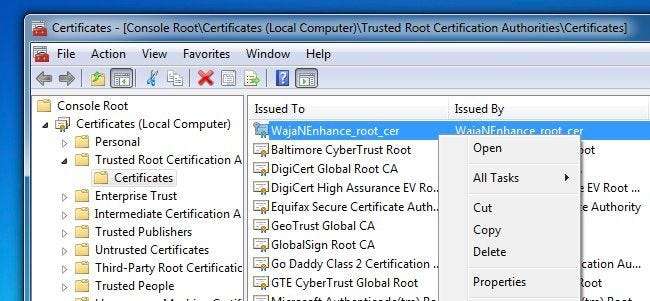

Якщо ви заглянете на панель сертифікатів Windows, ви побачите всілякі повністю дійсні сертифікати ... але якщо на вашому ПК встановлено якийсь тип рекламного програмного забезпечення, ви побачите підроблені речі, такі як System Alerts, LLC, або Superfish, Wajam або десятки інших фейків.

Навіть якщо ви були заражені, а потім видалили шкідливе програмне забезпечення, сертифікати все ще можуть бути там, що робить вас вразливим для інших хакерів, які могли витягти приватні ключі. Багато установників рекламного ПЗ не видаляють сертифікати, коли їх видаляєте.

Усі вони атакують людину посередині і ось як вони працюють

Якщо на вашому ПК встановлені підроблені кореневі сертифікати в сховищі сертифікатів, ви тепер вразливі до атак «людина посередині». Це означає, що якщо ви підключаєтесь до загальнодоступної точки доступу, або хтось отримує доступ до вашої мережі або вдається зламати щось вище від вас, вони можуть замінити легітимні сайти фальшивими. Це може здатися надуманим, але хакери змогли використовувати викрадення DNS на деяких найбільших веб-сайтах в Інтернеті, щоб викрасти користувачів на фальшивий сайт.

Після викрадення вони можуть прочитати кожну річ, яку ви надсилаєте на приватний сайт - паролі, приватну інформацію, інформацію про стан здоров’я, електронні листи, номери соціального страхування, банківську інформацію тощо. І ви ніколи не дізнаєтесь, тому що ваш браузер скаже що ваше з’єднання надійне.

Це працює, оскільки для шифрування відкритого ключа потрібні як відкритий, так і приватний ключ. Відкриті ключі встановлюються у сховищі сертифікатів, а закритий ключ повинен знати лише веб-сайт, який ви відвідуєте. Але коли зловмисники можуть викрасти ваш кореневий сертифікат і утримувати як відкритий, так і приватний ключі, вони можуть робити все, що завгодно.

У випадку з Superfish вони використовували один і той же закритий ключ на кожному комп'ютері, на якому встановлено Superfish, і протягом декількох годин дослідники безпеки змогли отримати приватні ключі і створювати веб-сайти для перевірити, чи вразливі ви , і доведіть, що вас можуть захопити. Для Wajam та Geniusbox ключі різні, але Content Explorer та деякі інші рекламні програми також використовують однакові ключі скрізь, а це означає, що ця проблема не властива Superfish.

Це погіршується: більша частина цього сміття повністю відключає перевірку HTTPS

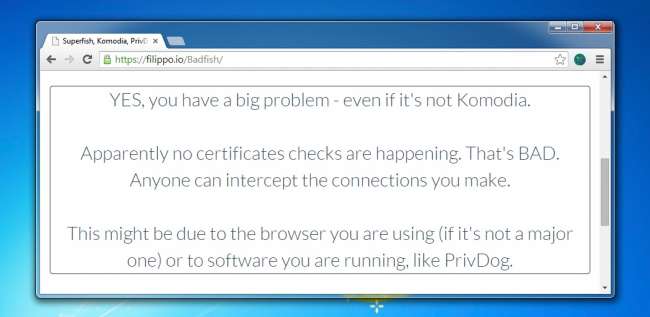

Буквально вчора дослідники безпеки виявили ще більшу проблему: усі ці проксі-сервери HTTPS відключають усі перевірки, і при цьому здається, що все в порядку.

Це означає, що ви можете перейти на веб-сайт HTTPS, який має абсолютно недійсний сертифікат, і це рекламне програмне забезпечення повідомить вам, що сайт чудовий. Ми протестували рекламне програмне забезпечення, про яке ми згадали раніше, і всі вони повністю відключають перевірку HTTPS, тому не має значення, унікальні приватні ключі чи ні. Шокуюче погано!

Будь-хто, у кого встановлено рекламне програмне забезпечення, є вразливим до різного роду атак, і в багатьох випадках він залишається вразливим, навіть коли рекламне програмне забезпечення видаляється.

Ви можете перевірити, чи не вразливі ви до перевірки Superfish, Komodia або перевірки недійсних сертифікатів за допомогою тестовий сайт, створений дослідниками безпеки , але, як ми вже продемонстрували, є набагато більше рекламного програмного забезпечення, що робить те саме, і в результаті наших досліджень ситуація буде погіршуватися.

Захистіть себе: перевірте панель сертифікатів та видаліть погані записи

Якщо ви стурбовані, слід перевірити сховище сертифікатів, щоб переконатися, що у вас не встановлені схематичні сертифікати, які згодом можуть бути активовані чиїмсь проксі-сервером. Це може бути дещо складно, бо там багато речей, і більшість із них, як передбачається, там є. У нас також немає хорошого списку того, що там і чого не повинно бути.

Використовуйте WIN + R, щоб відкрити діалогове вікно "Виконати", а потім введіть "mmc", щоб відкрити вікно консолі керування Microsoft. Потім скористайтеся меню Файл -> Додати / видалити оснастки та виберіть Сертифікати зі списку ліворуч, а потім додайте його праворуч. У наступному діалоговому вікні виберіть «Обліковий запис комп’ютера», а потім перегляньте решту.

Ви захочете перейти до довірених органів корінної сертифікації та шукати справді схематичні записи, подібні до будь-якого з них (або до подібних до них)

- Сендорі

- Прілейд

- Вкладка "Ракета"

- Супер риба

- Lookthisup

- Пандо

- Азам

- WajaNEnhance

- DO_NOT_TRUSTFiddler_root (Fiddler - законний інструмент розробника, але шкідливе програмне забезпечення захопило їх сертифікат)

- Системні оповіщення, ТОВ

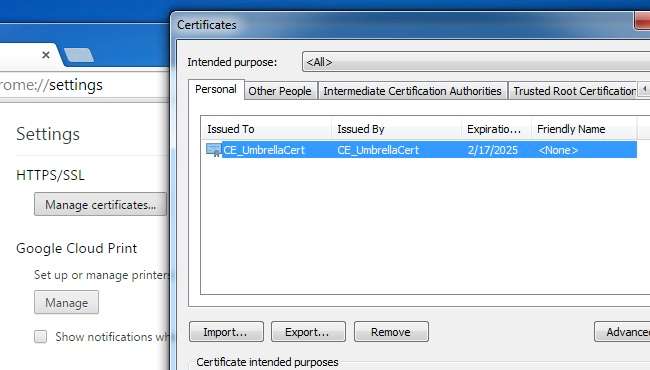

- CE_UmbrellaCert

Клацніть правою кнопкою миші та видаліть будь-який із тих записів, які знайдете. Якщо під час тестування Google у своєму браузері ви побачили щось неправильне, обов’язково видаліть і цей. Тільки будьте обережні, тому що якщо ви видалите тут неправильні речі, ви зламаєте Windows.

Ми сподіваємось, що Microsoft випустить щось, щоб перевірити ваші кореневі сертифікати та переконатися, що там є лише хороші. Теоретично ви могли б використовувати цей список від Microsoft сертифікатів, необхідних для Windows , і потім оновлення до останніх кореневих сертифікатів , але на даний момент це абсолютно не перевірено, і ми дійсно не рекомендуємо, поки хтось не перевірить це.

Далі вам потрібно буде відкрити свій веб-браузер і знайти сертифікати, які, ймовірно, там кешовано. Для Google Chrome перейдіть до Налаштування, Додаткові налаштування, а потім Керуйте сертифікатами. У розділі Особисті ви можете легко натиснути кнопку Видалити на будь-яких поганих сертифікатах ...

Але коли ви переходите до довірених органів корінної сертифікації, вам доведеться натиснути кнопку Додатково, а потім зняти все, що ви бачите, щоб припинити надання дозволів на цей сертифікат ...

Але це божевілля.

ПОВ'ЯЗАНІ: Припиніть чистити заражений комп’ютер! Просто Nuke це і переінсталюйте Windows

Перейдіть у нижню частину вікна Додаткові налаштування та натисніть Скинути налаштування, щоб повністю скинути Chrome за замовчуванням. Зробіть те саме для будь-якого іншого браузера, який ви використовуєте, або повністю видаліть, видаливши всі налаштування, а потім встановіть його знову.

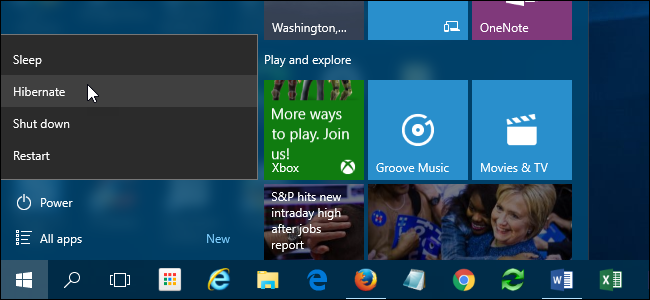

Якщо ваш комп’ютер постраждав, вам, мабуть, краще робить повністю чисту установку Windows . Просто переконайтеся, що ви зробили резервну копію своїх документів та фотографій і все таке.

Отже, як захистити себе?

Повністю захиститися практично неможливо, але ось кілька здорових глуздів допоможуть вам:

- Перевірте Тестовий майданчик для перевірки сертифікації Superfish / Komodia / .

- Увімкніть функцію Click-To-Play для плагінів у своєму браузері , який буде допоможе захистити вас від усіх цих нульових днів Flash та інші отвори в безпеці плагінів.

- Будьте дуже обережно, що ви завантажуєте і спробуйте використовуйте Ninite тоді, коли це абсолютно необхідно .

- Звертайте увагу на те, що ви натискаєте, щоразу, коли ви клацаєте.

- Подумайте про використання Розширений інструментарій досвіду пом’якшення Microsoft (EMET) або Malwarebytes Anti-Exploit для захисту вашого браузера та інших критично важливих програм від дір у безпеці та атак нульового дня

- Переконайтесь, що все ваше програмне забезпечення, плагіни та антивірусні програми постійно оновлюються, та що включає також оновлення Windows .

Але це дуже багато роботи для того, щоб просто хотіти переглядати веб-сторінки, не будучи викраденими. Це як мати справу з TSA.

Екосистема Windows - це кавалькада лайна. І тепер основна безпека Інтернету порушена для користувачів Windows. Microsoft повинна це виправити.