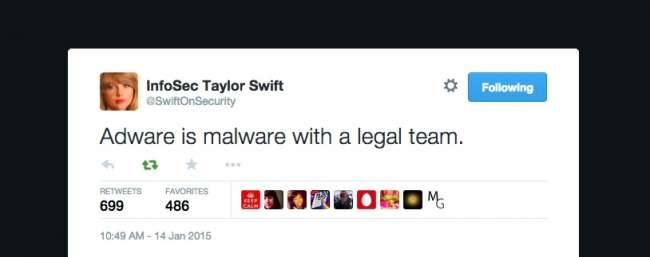

זה זמן מפחיד להיות משתמש ב- Windows. לנובו ארזה תוכנת פרסום של Superfish שחטפה HTTPS , קומודו נשלחת עם חור אבטחה גרוע עוד יותר בשם PrivDog, ו עשרות אפליקציות אחרות כמו LavaSoft עושים את אותו הדבר. זה ממש רע, אבל אם אתה רוצה שחטיפות האינטרנט המוצפנות שלך נחטפות פשוט עבור אל הורדות CNET או כל אתר תוכנה חופשית, מכיוון שכולן מקבצות כעת תוכנות פרסום פורצות HTTPS.

קָשׁוּר: הנה מה שקורה כשאתה מתקין את 10 האפליקציות המובילות Download.com

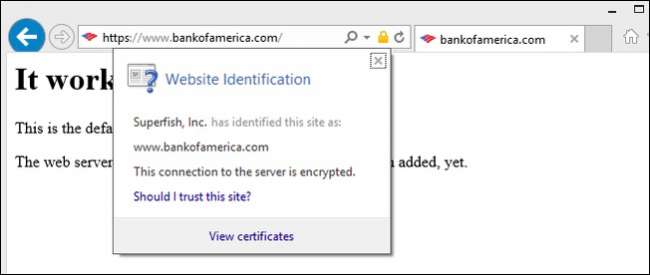

הפיאסקו של סופרפיש החל כאשר חוקרים הבחינו כי סופרפיש, הכלולה במחשבי לנובו, מתקינה אישור שורש מזויף בחלונות שלמעשה חוטף את כל גלישות ה- HTTPS כך שהתעודות תמיד נראות תקפות גם אם אינן, והן עשו זאת בכזה כזה. דרך לא בטוחה שכל האקר של תסריטים יכול להשיג את אותו הדבר.

ואז הם מתקינים פרוקסי לדפדפן שלך ומכריחים את כל הגלישה שלך דרכו כדי שיוכלו להוסיף מודעות. זה נכון, גם כשאתה מתחבר לבנק שלך, או לאתר ביטוח הבריאות, או לכל מקום שצריך להיות מאובטח. ולעולם לא תדע, מכיוון שהם שברו את הצפנת Windows כדי להציג לך מודעות.

אבל העובדה העצובה והעצובה היא שהם לא היחידים שעושים זאת - תוכנות פרסום כמו Wajam, Geniusbox, Explorer Explorer ואחרות כולן עושות את אותו הדבר בדיוק , להתקין אישורים משלהם ולאלץ את כל הגלישה שלך (כולל הפעלות גלישה מוצפנות HTTPS) לעבור דרך שרת ה- proxy שלהם. ואתה יכול להידבק בשטויות האלה רק על ידי התקנת שתיים מתוך 10 האפליקציות המובילות בהורדות של CNET.

השורה התחתונה היא שאתה כבר לא יכול לסמוך על סמל הנעילה הירוק הזה בשורת הכתובת של הדפדפן. וזה דבר מפחיד ומפחיד.

איך פועלת תוכנת פרסום חוטפת HTTPS, ולמה זה כל כך רע

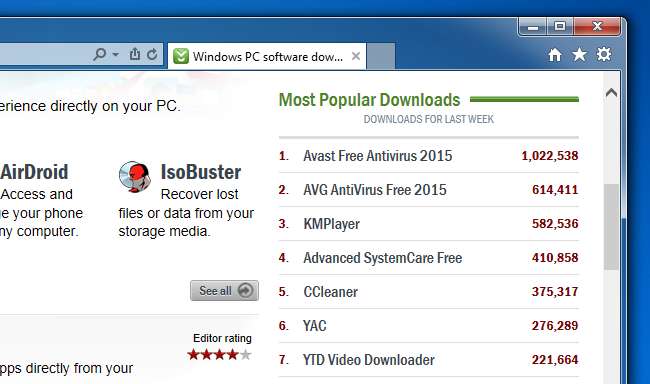

כפי שהראינו בעבר, אם אתה עושה את הטעות הענקית של אמון בהורדות CNET, אתה כבר יכול להידבק בסוג זה של תוכנות פרסום. שתיים מתוך עשר ההורדות המובילות ב- CNET (KMPlayer ו- YTD) מצרפות שני סוגים שונים של תוכנות פרסום חוטפות HTTPS , ובמחקרנו מצאנו שרוב אתרי הגרסה החינמית האחרים עושים את אותו הדבר.

הערה: המתקינים כל כך מסובכים ומפותלים שאנחנו לא בטוחים מי מבחינה טכנית עושה את ה"אגד ", אבל CNET מקדמת את האפליקציות האלה בדף הבית שלהן, אז זה באמת עניין של סמנטיקה. אם אתה ממליץ לאנשים להוריד משהו רע, אתה אשם באותה מידה. גילינו גם שרבים מחברות פרסום אלו הן בסתר אותם אנשים המשתמשים בשמות חברות שונים.

בהתבסס על מספרי ההורדות מרשימת 10 המובילות בהורדות CNET בלבד, מיליון אנשים נדבקים מדי חודש בתוכנות פרסום שחוטפות את הפעלות האינטרנט המוצפנות שלהן לבנק, או לאימייל, או לכל דבר שצריך להיות מאובטח.

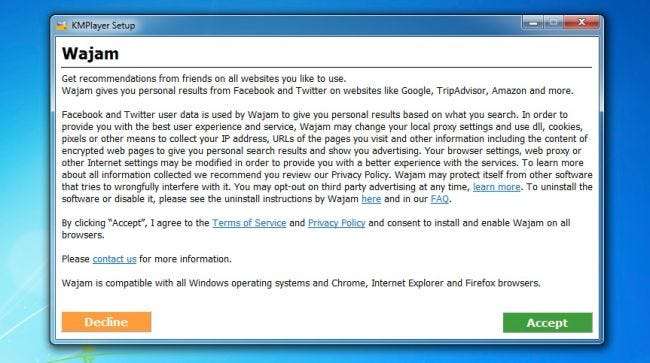

אם עשית את הטעות בהתקנת KMPlayer ואתה מצליח להתעלם מכל שאר תוכנות הריבוטים, תוצג בפניך חלון זה. ואם תלחץ בטעות על קבל (או תלחץ על המקש השגוי) המערכת שלך תהיה pwned.

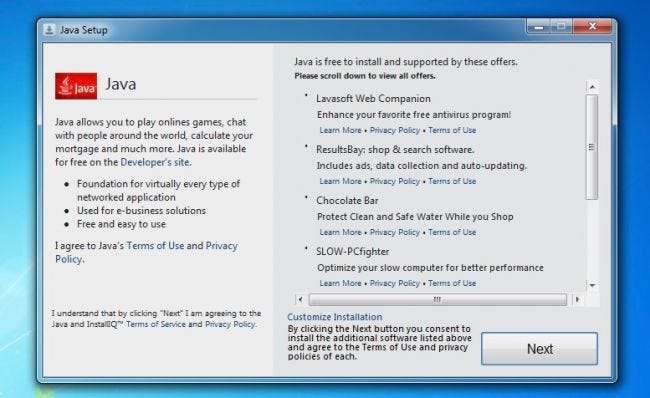

אם בסופו של דבר הורדת משהו ממקור רישום עוד יותר, כמו מודעות ההורדות במנוע החיפוש המועדף עליך, תראה רשימה שלמה של דברים שאינם טובים. ועכשיו אנו יודעים שרבים מהם הולכים לשבור את אימות אישורי HTTPS לחלוטין, ולהשאיר אותך פגיע לחלוטין.

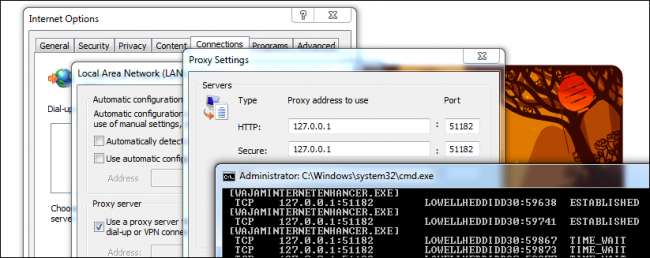

ברגע שאתה נדבק בכל אחד מהדברים האלה, הדבר הראשון שקורה הוא שהוא מגדיר את ה- proxy של המערכת שלך לפעול דרך proxy מקומי שהוא מתקין במחשב שלך. שימו לב במיוחד לפריט "מאובטח" להלן. במקרה זה זה היה מ- Wajam Internet "Enhancer", אבל זה יכול להיות Superfish או Geniusbox או כל אחד מהאחרים שמצאנו, כולם עובדים באותה צורה.

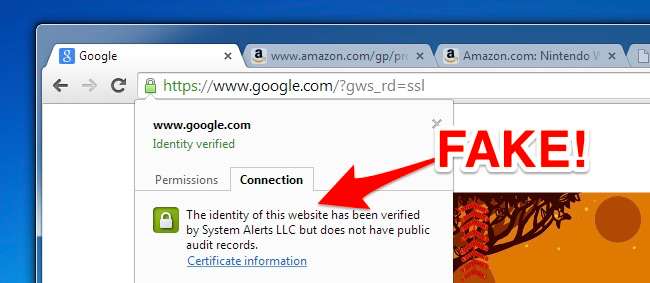

כשאתה נכנס לאתר שצריך להיות מאובטח, תראה את סמל הנעילה הירוק והכל ייראה רגיל לחלוטין. אתה יכול אפילו ללחוץ על המנעול כדי לראות את הפרטים, ונראה שהכל בסדר. אתה משתמש בחיבור מאובטח, ואפילו Google Chrome ידווח שאתה מחובר ל- Google באמצעות חיבור מאובטח. אבל אתה לא!

מערכת התראות מערכת איננה תעודת שורש אמיתית ואתם עוברים למעשה פרוקסי Man-in-the-Middle שמכניס מודעות לדפים (ומי יודע מה עוד). אתה צריך פשוט לשלוח להם את כל הסיסמאות שלך בדוא"ל, זה יהיה קל יותר.

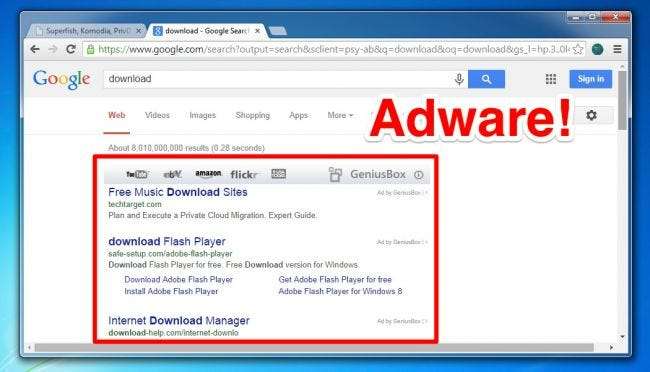

לאחר התקנת תוכנת הפרסום ותמקד את כל התעבורה שלך באופן מקוון, תתחיל לראות מודעות מגונות באמת בכל מקום. מודעות אלה מוצגות באתרים מאובטחים, כמו גוגל, ומחליפות את מודעות Google בפועל, או שהן מופיעות כחלונות קופצים בכל מקום ומשתלטות על כל אתר.

רוב תוכנת הפרסום הזו מציגה קישורי "מודעה" לתוכנות זדוניות מוחלטות. אז למרות שתוכנת הפרסום עצמה עשויה להוות מטרד משפטי, הם מאפשרים דברים ממש ממש גרועים.

הם משיגים זאת על ידי התקנת אישורי השורש המזויפים שלהם בחנות האישורים של Windows ואז שרת proxy על החיבורים המאובטחים תוך חתימה עליהם עם האישור המזויף שלהם.

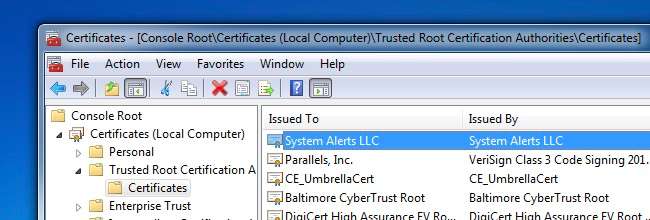

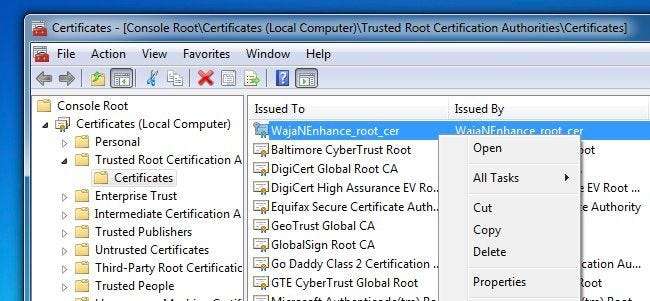

אם אתה מסתכל בחלונית אישורי Windows, אתה יכול לראות כל מיני אישורים תקפים לחלוטין ... אבל אם במחשב שלך מותקן סוג כלשהו של תוכנות פרסום, אתה תראה דברים מזויפים כמו System Alerts, LLC או Superfish, Wajam או עשרות זיופים אחרים.

גם אם נדבקת ואז הסרת את התוכנה הגרועה, האישורים עדיין עשויים להיות שם, מה שהופך אותך לפגיע בפני האקרים אחרים שאולי חילצו את המפתחות הפרטיים. רבים ממתקינים של תוכנות הפרסום אינם מסירים את האישורים בעת הסרת ההתקנה שלהם.

כולם מתקפות איש באמצע וכאן הם עובדים

אם במחשב האישי שלך מותקנים אישורי שורש מזויפים בחנות האישורים, אתה חשוף כעת להתקפות Man-in-the-Middle. המשמעות של זה היא שאם אתה מתחבר למוקד ציבורי, או שמישהו יקבל גישה לרשת שלך, או יצליח לפרוץ לך משהו במעלה הזרם, הוא יכול להחליף אתרים לגיטימיים באתרים מזויפים. זה אולי נשמע מופרך, אך האקרים הצליחו להשתמש בחטיפות DNS בכמה מהאתרים הגדולים באינטרנט כדי לחטוף משתמשים לאתר מזויף.

ברגע שאתה נחטף, הם יכולים לקרוא כל דבר שאתה שולח לאתר פרטי - סיסמאות, מידע פרטי, מידע על בריאות, מיילים, מספרי ביטוח לאומי, מידע בנקאי וכו 'ולעולם לא תדע כי הדפדפן שלך יגיד לך שהחיבור שלך מאובטח.

זה עובד מכיוון שהצפנת המפתח הציבורי מחייבת מפתח ציבורי וגם מפתח פרטי. המפתחות הציבוריים מותקנים בחנות האישורים, והמפתח הפרטי צריך להיות ידוע רק על ידי האתר שאתה מבקר בו. אך כאשר תוקפים יכולים לחטוף את אישור הבסיס שלך ולהחזיק הן במפתחות הציבוריים והן במפתחות הפרטיים, הם יכולים לעשות כל מה שהם רוצים.

במקרה של Superfish, הם השתמשו באותו מפתח פרטי בכל מחשב שהותקן בו Superfish, ותוך מספר שעות חוקרי אבטחה הצליחו לחלץ את המפתחות הפרטיים וליצור אתרים ל בדוק אם אתה פגיע ולהוכיח שאפשר לחטוף אותך. עבור Wajam ו- Geniusbox המפתחות שונים, אך סייר התוכן וכמה תוכנות פרסום אחרות משתמשות באותם המקשים בכל מקום, מה שאומר שבעיה זו אינה ייחודית לסופרפיש.

זה נהיה גרוע יותר: רוב הזבל הזה משבית את אימות HTTPS לחלוטין

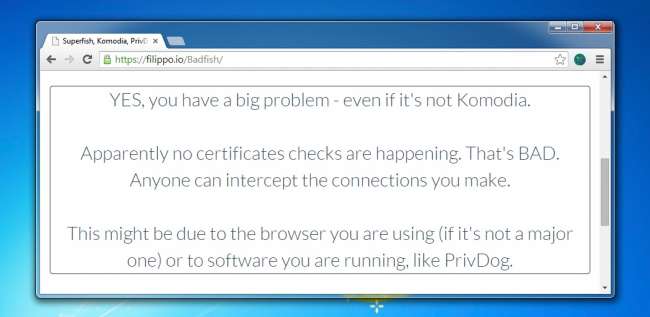

רק אתמול גילו חוקרי אבטחה בעיה גדולה עוד יותר: כל פרוקסי ה- HTTPS הללו מבטלים כל אימות תוך שהם נראים כאילו הכל בסדר.

זה אומר שאתה יכול ללכת לאתר HTTPS שיש לו אישור לא חוקי לחלוטין, ותוכנת פרסום זו תגיד לך שהאתר בסדר גמור. בדקנו את תוכנת הפרסום שהזכרנו קודם וכולם משביתים לחלוטין את אימות ה- HTTPS, כך שלא משנה אם המפתחות הפרטיים ייחודיים או לא. גרוע מזעזע!

כל מי שמתקין תוכנות פרסום חשוף לכל מיני התקפות, ובמקרים רבים ממשיך להיות פגיע גם כשמסירים את הפרסום.

אתה יכול לבדוק אם אתה חשוף ל Superfish, Komodia או בדיקת תעודות לא חוקית באמצעות אתר הבדיקה שנוצר על ידי חוקרי אבטחה , אך כפי שהדגמנו כבר, יש שם הרבה יותר פרסום פרסום שעושה את אותו הדבר, וממחקרנו, הדברים ימשיכו להחמיר.

הגן על עצמך: בדוק את לוח האישורים ומחק ערכים שגויים

אם אתה חושש, עליך לבדוק בחנות האישורים שלך כדי לוודא שאין לך שום אישורים רישומיים שיכולים להיות מופעלים מאוחר יותר על ידי שרת ה- proxy של מישהו. זה יכול להיות קצת מסובך, כי יש שם הרבה דברים, ורובו אמור להיות שם. אין לנו גם רשימה טובה של מה שצריך ולא צריך להיות שם.

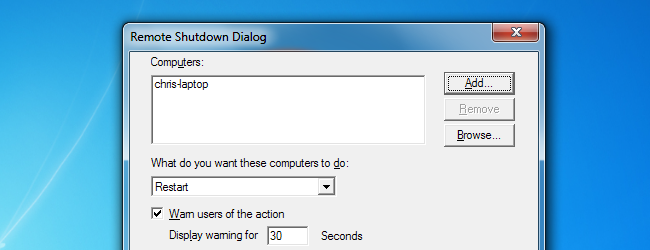

השתמש ב- WIN + R כדי למשוך את תיבת הדו-שיח הפעלה והקלד "mmc" כדי למשוך את חלון מסוף הניהול של Microsoft. לאחר מכן השתמשו בקובץ -> הוספה / הסרה של יישומי פלאגין ובחרו אישורים מהרשימה שבצד שמאל ואז הוסיפו אותם לצד ימין. הקפד לבחור חשבון מחשב בתיבת הדו-שיח הבאה ולאחר מכן לחץ על השאר.

אתה רוצה ללכת לרשויות הסמכת שורש מהימנות ולחפש ערכים ממש רישומים כמו כל אלה (או כל דבר דומה לזה)

- סנדורי

- עופרת purelead

- כרטיסיית רוקט

- סופר פיש

- תסתכל על זה

- פנדו

- עזאם

- ווג'נה משתפר

- DO_NOT_TRUSTFiddler_root (כנר הוא כלי מפתח לגיטימי אך תוכנה זדונית חטפה את תעודת האישור שלהם)

- התראות מערכת, LLC

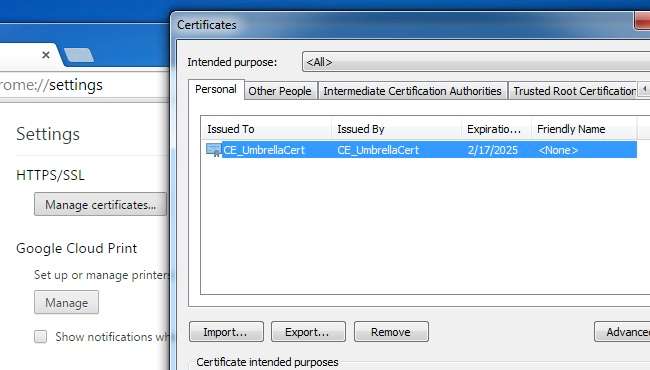

- CE_UmbrellaCert

לחץ באמצעות לחצן העכבר הימני על מחק כל אחת מהערכים שתמצא. אם ראית משהו שגוי כשבדקת את Google בדפדפן שלך, דאג למחוק גם את זה. רק תיזהר, כי אם תמחק כאן את הדברים הלא נכונים, אתה תשבור את Windows.

אנו מקווים שמיקרוסופט תשחרר משהו כדי לבדוק את אישורי השורש שלך ולוודא שרק טובים נמצאים שם. תיאורטית אתה יכול להשתמש רשימה זו ממיקרוסופט של האישורים הנדרשים על ידי Windows , ואז עדכן לאישורי הבסיס האחרונים , אבל זה לא נבדק לחלוטין בשלב זה, ואנחנו ממש לא ממליצים על זה עד שמישהו יבדוק את זה.

לאחר מכן תצטרך לפתוח את דפדפן האינטרנט שלך ולמצוא את האישורים שכנראה נשמרים שם. עבור Google Chrome, עבור אל הגדרות, הגדרות מתקדמות ואז נהל אישורים. תחת אישי, אתה יכול בקלות ללחוץ על כפתור הסר בכל אישורים רעים ...

אבל כשאתה עובר לרשויות הסמכת שורש מהימנות, יהיה עליך ללחוץ על מתקדם ואז לבטל את הסימון של כל מה שאתה רואה כדי להפסיק לתת הרשאות לתעודה זו ...

אבל זה אי שפיות.

קָשׁוּר: הפסק לנסות לנקות את המחשב הנגוע שלך! פשוט נוק את זה והתקין מחדש את Windows

עבור לתחתית חלון ההגדרות המתקדמות ולחץ על אפס הגדרות כדי לאפס לחלוטין את Chrome לברירות המחדל. בצע את אותו הדבר בכל דפדפן אחר בו אתה משתמש, או הסר לחלוטין את ניגוב כל ההגדרות ואז התקן אותו שוב.

אם המחשב שלך הושפע, כנראה שאתה טוב יותר מבצע התקנה נקייה לחלוטין של Windows . רק הקפד לגבות את המסמכים והתמונות שלך וכל זה.

אז איך אתה מגן על עצמך?

כמעט בלתי אפשרי להגן על עצמך לחלוטין, אך להלן מספר הנחיות שכל ישר שיעזרו לך:

- בדוק את ה אתר בדיקת אימות הסופרפיש / קומודיה / אישור .

- אפשר לחץ על הפעל עבור תוספים בדפדפן שלך , אשר עזור לך להגן עליך מכל אותם פלאש של אפס יום ושאר חורי אבטחה של תוספים שיש.

- לִהיוֹת ממש זהיר במה שאתה מוריד ולנסות השתמש ב- Ninite כשאתה בהחלט חייב .

- שים לב למה שאתה לוחץ בכל פעם שאתה לוחץ.

- שקול להשתמש ערכת הכלים המשופרת של מיקרוסופט (EMET) אוֹ Malwarebytes Anti-Exploit כדי להגן על הדפדפן ועל יישומים קריטיים אחרים מפני חורי אבטחה והתקפות אפס יום.

- ודא שכל התוכנות, התוספים ואנטי-וירוסים שלך נשארים מעודכנים, וכן זה כולל גם עדכוני Windows .

אבל זו עבודה נוראית בשביל פשוט לרצות לגלוש באינטרנט בלי להיחטף. זה כמו להתמודד עם ה- TSA.

המערכת האקולוגית של חלונות היא מערך של תוכנות קשקוש. ועכשיו האבטחה הבסיסית של האינטרנט נשברת עבור משתמשי Windows. מיקרוסופט צריכה לתקן זאת.