Είναι μια τρομακτική στιγμή να είσαι χρήστης των Windows. Η Lenovo συνδύαζε το adware Superfish που είχε πειρατεία HTTPS , Τα πλοία Comodo με μια ακόμη χειρότερη τρύπα ασφαλείας που ονομάζεται PrivDog, και δεκάδες άλλες εφαρμογές όπως το LavaSoft κάνουν το ίδιο. Είναι πολύ κακό, αλλά αν θέλετε οι κρυπτογραφημένες διαδικτυακές σας συνεδρίες να παραβιαστούν, κατευθυνθείτε στις Λήψεις CNET ή σε οποιονδήποτε ιστότοπο δωρεάν λογισμικού, επειδή τώρα συνδυάζουν όλα τα διαφημιστικά προγράμματα HTTPS.

ΣΧΕΤΙΖΟΜΑΙ ΜΕ: Εδώ συμβαίνει όταν εγκαθιστάτε τις κορυφαίες 10 εφαρμογές Download.com

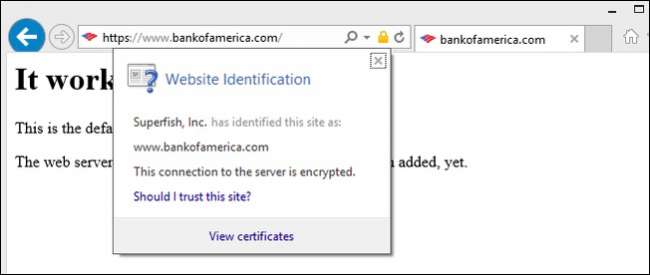

Το φιάσκο του Superfish ξεκίνησε όταν οι ερευνητές παρατήρησαν ότι το Superfish, ομαδοποιημένο σε υπολογιστές Lenovo, εγκατέστησε ένα ψεύτικο πιστοποιητικό ρίζας σε Windows που ουσιαστικά παραβιάζει όλη την περιήγηση HTTPS, έτσι ώστε τα πιστοποιητικά να φαίνονται πάντα έγκυρα ακόμη και αν δεν είναι, και το έκαναν με τέτοιο τρόπο ανασφαλής τρόπος που κάθε χάκερ σενάριο θα μπορούσε να επιτύχει το ίδιο πράγμα.

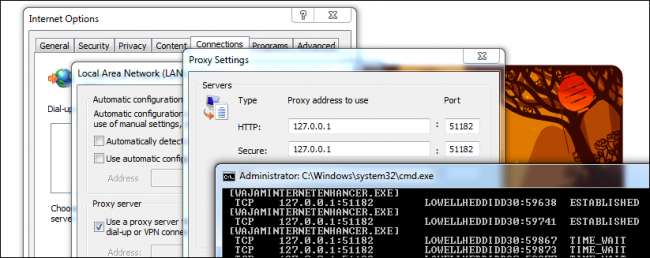

Και έπειτα εγκαθιστούν έναν διακομιστή μεσολάβησης στο πρόγραμμα περιήγησής σας και αναγκάζουν όλη την περιήγησή σας μέσω αυτού ώστε να μπορούν να εισάγουν διαφημίσεις. Αυτό είναι σωστό, ακόμη και όταν συνδέεστε με την τράπεζά σας, ή τον ιστότοπο ασφάλισης υγείας ή οπουδήποτε πρέπει να είναι ασφαλής. Και δεν θα το ξέρατε ποτέ, γιατί έσπασαν την κρυπτογράφηση των Windows για να σας εμφανίσουν διαφημίσεις.

Αλλά το λυπηρό, λυπηρό γεγονός είναι ότι δεν είναι οι μόνοι που το κάνουν αυτό - adware όπως Wajam, Geniusbox, Content Explorer και άλλοι κάνουν το ίδιο ακριβώς πράγμα , εγκαθιστώντας τα δικά τους πιστοποιητικά και αναγκάζοντας όλη την περιήγησή σας (συμπεριλαμβανομένων των κρυπτογραφημένων περιόδων περιήγησης HTTPS) να περάσουν από τον διακομιστή μεσολάβησης. Και μπορείτε να μολυνθείτε με αυτήν την ανοησία μόνο εγκαθιστώντας δύο από τις 10 κορυφαίες εφαρμογές στις Λήψεις CNET.

Η ουσία είναι ότι δεν μπορείτε πλέον να εμπιστεύεστε αυτό το πράσινο εικονίδιο κλειδώματος στη γραμμή διευθύνσεων του προγράμματος περιήγησής σας. Και αυτό είναι ένα τρομακτικό, τρομακτικό πράγμα.

Πώς λειτουργεί το Διαφημιστικό λογισμικό κατά της HTTPS και γιατί είναι τόσο κακό

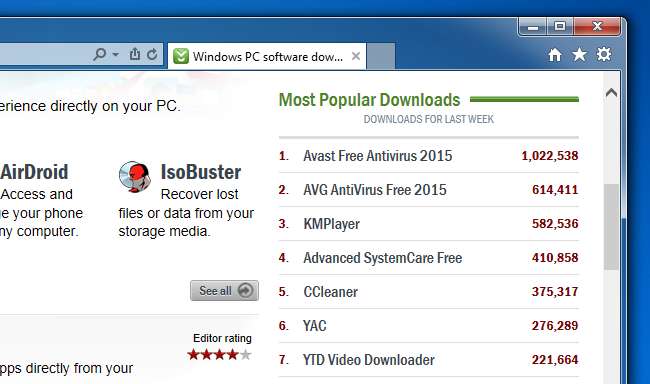

Όπως έχουμε δείξει στο παρελθόν, εάν κάνετε το τεράστιο τεράστιο λάθος εμπιστοσύνης των Λήψεων CNET, θα μπορούσατε ήδη να έχετε μολυνθεί με αυτόν τον τύπο adware. Δύο από τις δέκα κορυφαίες λήψεις στο CNET (KMPlayer και YTD) συνδυάζουν δύο διαφορετικούς τύπους διαφημιστικών προγραμμάτων κατά παραβίασης HTTPS , και στην έρευνά μας, βρήκαμε ότι οι περισσότεροι άλλοι ιστότοποι δωρεάν λογισμικού κάνουν το ίδιο πράγμα.

Σημείωση: οι εγκαταστάτες είναι τόσο δύσκολοι και περίπλοκοι που δεν είμαστε σίγουροι ποιος είναι τεχνικά κάνει το "bundling", αλλά το CNET προωθεί αυτές τις εφαρμογές στην αρχική τους σελίδα, οπότε είναι πραγματικά θέμα σημασιολογίας. Εάν συνιστούμε στους χρήστες να κατεβάζουν κάτι που είναι κακό, έχετε το ίδιο λάθος. Διαπιστώσαμε επίσης ότι πολλές από αυτές τις εταιρείες adware είναι κρυφά τα ίδια άτομα που χρησιμοποιούν διαφορετικά ονόματα εταιρειών.

Με βάση τους αριθμούς λήψης από τη λίστα των κορυφαίων 10 στις Λήψεις CNET μόνο, ένα εκατομμύριο άνθρωποι μολύνονται κάθε μήνα με adware που παραβιάζει τις κρυπτογραφημένες διαδικτυακές συνεδρίες τους στην τράπεζά τους ή μέσω email ή οτιδήποτε άλλο πρέπει να είναι ασφαλές.

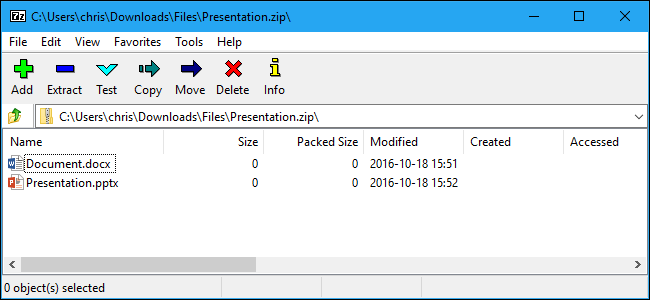

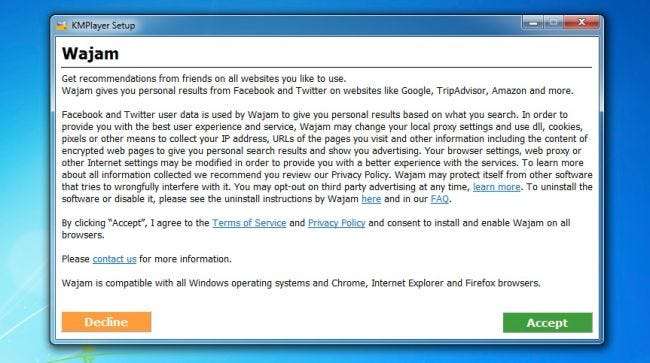

Εάν κάνατε το λάθος κατά την εγκατάσταση του KMPlayer και καταφέρετε να αγνοήσετε όλα τα άλλα crapware, θα εμφανιστεί αυτό το παράθυρο. Και αν πατήσετε κατά λάθος Αποδοχή (ή πατήσετε λάθος κλειδί) το σύστημά σας θα είναι pwned.

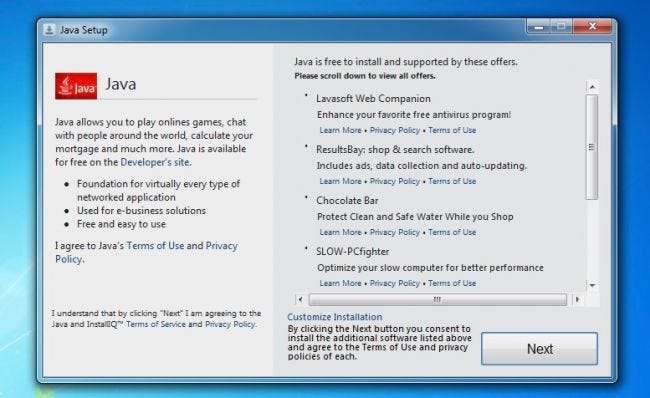

Εάν καταλήξατε να κατεβάσετε κάτι από μια ακόμη πιο περιγραμματική πηγή, όπως οι διαφημίσεις λήψης στην αγαπημένη σας μηχανή αναζήτησης, θα δείτε μια ολόκληρη λίστα με πράγματα που δεν είναι καλά. Και τώρα γνωρίζουμε ότι πολλοί από αυτούς θα διακόψουν εντελώς την επικύρωση του πιστοποιητικού HTTPS, αφήνοντάς σας εντελώς ευάλωτους.

Μόλις μολυνθείτε με οποιοδήποτε από αυτά τα πράγματα, το πρώτο πράγμα που συμβαίνει είναι ότι ορίζει τον διακομιστή μεσολάβησης του συστήματος σας να τρέχει μέσω ενός τοπικού διακομιστή μεσολάβησης που εγκαθιστά στον υπολογιστή σας. Δώστε ιδιαίτερη προσοχή στο στοιχείο "Ασφαλής" παρακάτω. Σε αυτήν την περίπτωση ήταν από το Wajam Internet "Enhancer", αλλά θα μπορούσε να είναι το Superfish ή το Geniusbox ή οποιοδήποτε από τα άλλα που έχουμε βρει, όλα λειτουργούν με τον ίδιο τρόπο.

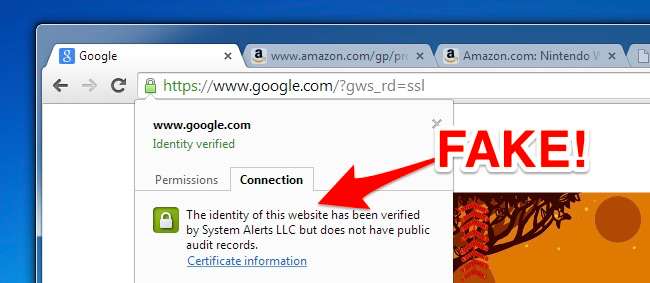

Όταν μεταβαίνετε σε έναν ιστότοπο που πρέπει να είναι ασφαλής, θα δείτε το πράσινο εικονίδιο κλειδώματος και όλα θα φαίνονται απόλυτα φυσιολογικά. Μπορείτε ακόμη και να κάνετε κλικ στο κλείδωμα για να δείτε τις λεπτομέρειες και θα φαίνεται ότι όλα είναι καλά. Χρησιμοποιείτε ασφαλή σύνδεση και ακόμη και το Google Chrome θα αναφέρει ότι είστε συνδεδεμένοι στο Google με ασφαλή σύνδεση. Αλλά δεν είσαι!

Το System Alerts LLC δεν είναι πραγματικό πιστοποιητικό ρίζας και στην πραγματικότητα περνάτε από έναν διακομιστή μεσολάβησης Man-in-the-Middle που εισάγει διαφημίσεις σε σελίδες (και ποιος ξέρει τι άλλο). Θα πρέπει απλώς να τους στείλετε όλους τους κωδικούς πρόσβασής σας, θα ήταν πιο εύκολο.

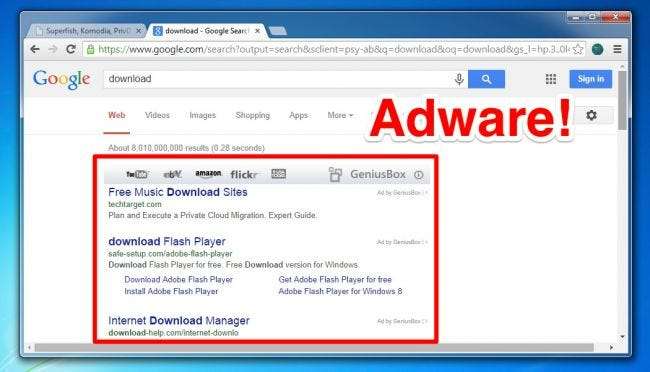

Μόλις εγκατασταθεί το adware και πληροφόρηση για όλη την επισκεψιμότητά σας, θα αρχίσετε να βλέπετε πραγματικά ενοχλητικές διαφημίσεις παντού. Αυτές οι διαφημίσεις προβάλλονται σε ασφαλείς ιστότοπους, όπως η Google, αντικαθιστώντας τις πραγματικές διαφημίσεις Google ή εμφανίζονται ως αναδυόμενα παράθυρα παντού, καταλαμβάνοντας κάθε ιστότοπο.

Τα περισσότερα από αυτά τα adware εμφανίζουν συνδέσμους «διαφήμισης» σε κακόβουλο λογισμικό. Έτσι, ενώ το ίδιο το adware μπορεί να είναι μια νομική ενόχληση, επιτρέπουν κάποια πραγματικά, πολύ κακά πράγματα.

Το επιτυγχάνουν εγκαθιστώντας τα ψεύτικα πιστοποιητικά ρίζας τους στο χώρο αποθήκευσης πιστοποιητικών των Windows και στη συνέχεια μεσολάβησης των ασφαλών συνδέσεων ενώ υπογράφουν με το ψεύτικο πιστοποιητικό τους.

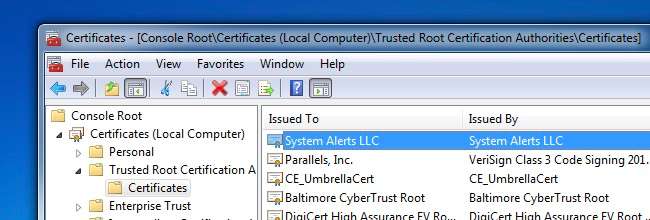

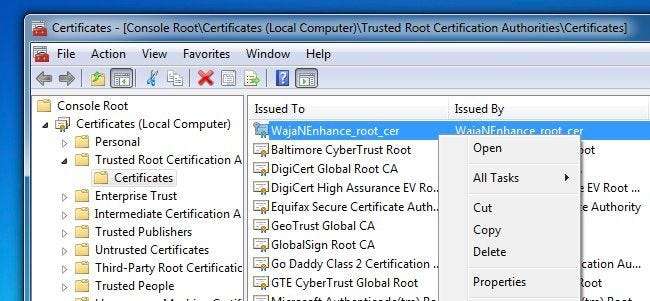

Αν κοιτάξετε στον πίνακα πιστοποιητικών των Windows, μπορείτε να δείτε όλα τα είδη των εντελώς έγκυρων πιστοποιητικών… αλλά εάν ο υπολογιστής σας έχει εγκαταστήσει κάποιο είδος adware, θα δείτε ψεύτικα πράγματα όπως System Alerts, LLC ή Superfish, Wajam ή δεκάδες άλλα πλαστά.

Ακόμα κι αν έχετε μολυνθεί και στη συνέχεια καταργήσετε το κακόβουλο λογισμικό, τα πιστοποιητικά ενδέχεται να εξακολουθούν να υπάρχουν, καθιστώντας σας ευάλωτους σε άλλους εισβολείς που ενδέχεται να έχουν εξαγάγει τα ιδιωτικά κλειδιά. Πολλοί από τους εγκαταστάτες adware δεν καταργούν τα πιστοποιητικά κατά την κατάργησή τους.

Είναι όλες οι επιθέσεις Man-in-the-Middle και πώς λειτουργούν

Εάν ο υπολογιστής σας διαθέτει ψεύτικα πιστοποιητικά ρίζας εγκατεστημένα στο χώρο αποθήκευσης πιστοποιητικών, τώρα είστε ευάλωτοι σε επιθέσεις Man-in-the-Middle. Αυτό σημαίνει ότι αν συνδεθείτε σε ένα δημόσιο hotspot ή κάποιος αποκτήσει πρόσβαση στο δίκτυό σας ή καταφέρει να χαράξει κάτι ανάντη από εσάς, μπορεί να αντικαταστήσει νόμιμους ιστότοπους με ψεύτικους ιστότοπους. Αυτό μπορεί να ακούγεται υπερβολικό, αλλά οι χάκερ μπόρεσαν να χρησιμοποιήσουν παραβιάσεις DNS σε μερικούς από τους μεγαλύτερους ιστότοπους στον ιστό για να εισβάλουν σε χρήστες σε έναν ψεύτικο ιστότοπο.

Μόλις παραβιαστούν, μπορούν να διαβάσουν κάθε πράγμα που υποβάλλετε σε έναν ιδιωτικό ιστότοπο - κωδικούς πρόσβασης, προσωπικές πληροφορίες, πληροφορίες υγείας, μηνύματα ηλεκτρονικού ταχυδρομείου, αριθμούς κοινωνικής ασφάλισης, τραπεζικές πληροφορίες κ.λπ. Και δεν θα ξέρετε ποτέ γιατί το πρόγραμμα περιήγησής σας θα σας πει ότι η σύνδεσή σας είναι ασφαλής.

Αυτό λειτουργεί επειδή η κρυπτογράφηση δημόσιου κλειδιού απαιτεί τόσο δημόσιο κλειδί όσο και ιδιωτικό κλειδί. Τα δημόσια κλειδιά εγκαθίστανται στο χώρο αποθήκευσης πιστοποιητικών και το ιδιωτικό κλειδί πρέπει να είναι γνωστό μόνο από τον ιστότοπο που επισκέπτεστε. Αλλά όταν οι εισβολείς μπορούν να παραβιάσουν το πιστοποιητικό ρίζας σας και να κρατήσουν τόσο τα δημόσια όσο και τα ιδιωτικά κλειδιά, μπορούν να κάνουν ό, τι θέλουν.

Στην περίπτωση του Superfish, χρησιμοποίησαν το ίδιο ιδιωτικό κλειδί σε κάθε υπολογιστή που έχει εγκαταστήσει το Superfish και μέσα σε λίγες ώρες, ερευνητές ασφαλείας μπόρεσαν να εξαγάγουν τα ιδιωτικά κλειδιά και δημιουργήστε ιστότοπους για να ελέγξτε αν είστε ευάλωτοι και να αποδείξετε ότι θα μπορούσατε να πειραματιστείτε. Για τα Wajam και Geniusbox, τα πλήκτρα είναι διαφορετικά, αλλά η Εξερεύνηση περιεχομένου και ορισμένα άλλα adware χρησιμοποιούν επίσης τα ίδια κλειδιά παντού, πράγμα που σημαίνει ότι αυτό το πρόβλημα δεν είναι μοναδικό για το Superfish.

Το χειρότερο: Το μεγαλύτερο μέρος αυτού του Crap απενεργοποιεί πλήρως την επικύρωση HTTPS

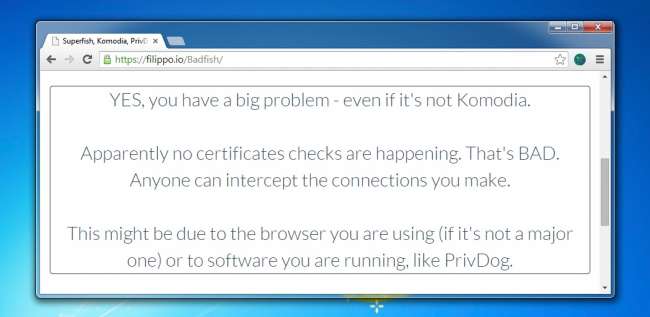

Μόλις χθες, οι ερευνητές ασφαλείας ανακάλυψαν ένα ακόμη μεγαλύτερο πρόβλημα: Όλοι αυτοί οι διακομιστές μεσολάβησης HTTPS απενεργοποιούν όλη την επικύρωση, ενώ το κάνουν να φαίνεται ότι όλα είναι καλά.

Αυτό σημαίνει ότι μπορείτε να μεταβείτε σε έναν ιστότοπο HTTPS που διαθέτει εντελώς άκυρο πιστοποιητικό και αυτό το adware θα σας πει ότι ο ιστότοπος είναι εντάξει. Δοκιμάσαμε το adware που αναφέραμε νωρίτερα και όλα απενεργοποιούν πλήρως την επικύρωση HTTPS, οπότε δεν έχει σημασία αν τα ιδιωτικά κλειδιά είναι μοναδικά ή όχι. Σοκαριστικά κακό!

Όποιος έχει εγκατεστημένο adware είναι ευάλωτος σε κάθε είδους επιθέσεις και σε πολλές περιπτώσεις εξακολουθεί να είναι ευάλωτος ακόμη και όταν αφαιρείται το adware.

Μπορείτε να ελέγξετε εάν είστε ευάλωτοι σε Superfish, Komodia ή μη έγκυρους ελέγχους πιστοποιητικών χρησιμοποιώντας τον ιστότοπο δοκιμών που δημιουργήθηκε από ερευνητές ασφαλείας , αλλά όπως έχουμε ήδη δείξει, υπάρχει πολύ περισσότερο adware εκεί έξω που κάνει το ίδιο πράγμα, και από την έρευνά μας, τα πράγματα θα συνεχίσουν να χειροτερεύουν.

Προστατέψτε τον εαυτό σας: Ελέγξτε τον πίνακα πιστοποιητικών και διαγράψτε τις κακές καταχωρίσεις

Εάν ανησυχείτε, θα πρέπει να ελέγξετε το κατάστημα πιστοποιητικών σας για να βεβαιωθείτε ότι δεν έχετε εγκαταστήσει περιγραμματικά πιστοποιητικά που θα μπορούσαν αργότερα να ενεργοποιηθούν από τον διακομιστή μεσολάβησης κάποιου. Αυτό μπορεί να είναι λίγο περίπλοκο, επειδή υπάρχουν πολλά πράγματα εκεί, και τα περισσότερα από αυτά υποτίθεται ότι είναι εκεί. Επίσης, δεν έχουμε μια καλή λίστα με το τι πρέπει και τι δεν πρέπει να είμαστε εκεί.

Χρησιμοποιήστε το WIN + R για να ανοίξετε το παράθυρο διαλόγου Εκτέλεση και, στη συνέχεια, πληκτρολογήστε "mmc" για να εμφανιστεί ένα παράθυρο Microsoft Management Console. Στη συνέχεια, χρησιμοποιήστε το αρχείο -> Προσθήκη / Κατάργηση συμπληρωματικών προγραμμάτων και επιλέξτε Πιστοποιητικά από τη λίστα στα αριστερά και, στη συνέχεια, προσθέστε το στη δεξιά πλευρά. Βεβαιωθείτε ότι έχετε επιλέξει λογαριασμό υπολογιστή στον επόμενο διάλογο και, στη συνέχεια, κάντε κλικ στα υπόλοιπα.

Θα θελήσετε να μεταβείτε στις Αρχές πιστοποίησης αξιόπιστης ρίζας και να αναζητήσετε πραγματικά περιγραμματικές καταχωρήσεις όπως οποιαδήποτε από αυτές (ή κάτι παρόμοιο με αυτές)

- Σεντόρι

- Purelead

- Καρτέλα Rocket

- Σούπερ ψάρι

- Κοίτα

- Πάντο

- Αζιμ

- WajaNEhhance

- DO_NOT_TRUSTFiddler_root (Το Fiddler είναι ένα νόμιμο εργαλείο προγραμματιστή, αλλά το κακόβουλο λογισμικό έχει παραβιάσει το πιστοποιητικό τους)

- System Alerts, LLC

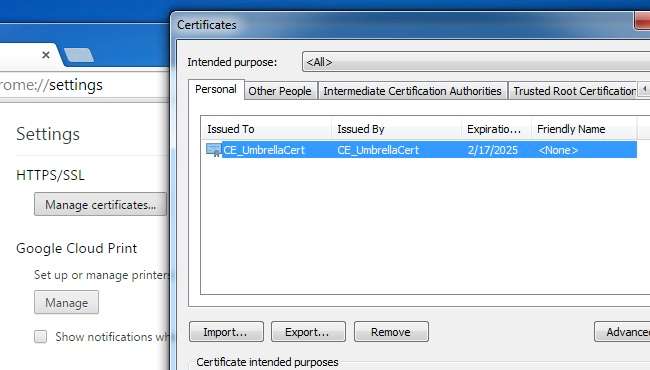

- CE_UmbrellaCert

Κάντε δεξί κλικ και Διαγραφή οποιασδήποτε από αυτές τις καταχωρήσεις που βρίσκετε. Εάν είδατε κάτι λανθασμένο όταν δοκιμάσατε το Google στο πρόγραμμα περιήγησής σας, φροντίστε να το διαγράψετε και αυτό. Απλά προσέξτε, γιατί εάν διαγράψετε τα λάθος πράγματα εδώ, θα σπάσετε τα Windows.

Ελπίζουμε ότι η Microsoft θα κυκλοφορήσει κάτι για να ελέγξει τα πιστοποιητικά ρίζας σας και να βεβαιωθούμε ότι υπάρχουν μόνο καλά. Θεωρητικά θα μπορούσατε να χρησιμοποιήσετε Αυτή η λίστα από τη Microsoft των πιστοποιητικών που απαιτούνται από τα Windows , και μετά ενημέρωση στα πιο πρόσφατα πιστοποιητικά ρίζας , αλλά αυτό είναι τελείως δοκιμασμένο σε αυτό το σημείο και πραγματικά δεν το συνιστούμε έως ότου κάποιος το δοκιμάσει.

Στη συνέχεια, θα πρέπει να ανοίξετε το πρόγραμμα περιήγησής σας στο Web και να βρείτε τα πιστοποιητικά που πιθανώς αποθηκεύονται εκεί. Για το Google Chrome, μεταβείτε στις Ρυθμίσεις, Σύνθετες ρυθμίσεις και, στη συνέχεια, Διαχείριση πιστοποιητικών. Στην ενότητα Προσωπικά, μπορείτε εύκολα να κάνετε κλικ στο κουμπί Κατάργηση σε τυχόν κακά πιστοποιητικά…

Ωστόσο, όταν μεταβείτε στις Αρχές πιστοποίησης αξιόπιστης ρίζας, θα πρέπει να κάνετε κλικ στην επιλογή Για προχωρημένους και, στη συνέχεια, να καταργήσετε την επιλογή όλων όσων βλέπετε για να σταματήσετε να δίνετε δικαιώματα σε αυτό το πιστοποιητικό…

Αλλά αυτή είναι η τρέλα.

ΣΧΕΤΙΖΟΜΑΙ ΜΕ: Σταματήστε να προσπαθείτε να καθαρίσετε τον μολυσμένο υπολογιστή σας! Απλώς Nuke και επανεγκαταστήστε τα Windows

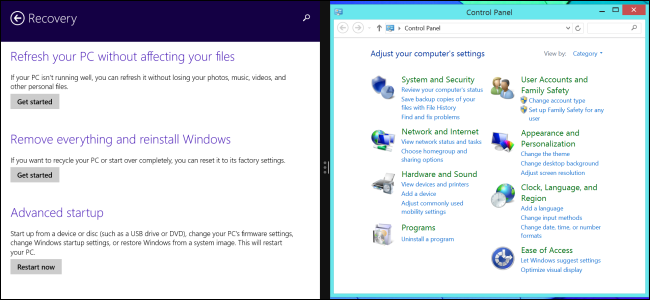

Μεταβείτε στο κάτω μέρος του παραθύρου Ρυθμίσεις για προχωρημένους και κάντε κλικ στο Επαναφορά ρυθμίσεων για να επαναφέρετε πλήρως το Chrome στις προεπιλογές. Κάντε το ίδιο για οποιοδήποτε άλλο πρόγραμμα περιήγησης χρησιμοποιείτε ή απεγκαταστήστε εντελώς, σκουπίζοντας όλες τις ρυθμίσεις και, στη συνέχεια, εγκαταστήστε το ξανά.

Εάν ο υπολογιστής σας έχει επηρεαστεί, μάλλον είστε καλύτερα κάνοντας μια εντελώς καθαρή εγκατάσταση των Windows . Απλά φροντίστε να δημιουργήσετε αντίγραφα ασφαλείας των εγγράφων και των εικόνων σας και όλα αυτά.

Λοιπόν, πώς προστατεύετε τον εαυτό σας;

Είναι σχεδόν αδύνατο να προστατευτείτε εντελώς, αλλά εδώ είναι μερικές οδηγίες κοινής λογικής για να σας βοηθήσουμε

- Ελεγξε το Τοποθεσία δοκιμής επικύρωσης Superfish / Komodia / Πιστοποίησης .

- Ενεργοποιήστε το Click-To-Play για προσθήκες στο πρόγραμμα περιήγησής σας , το οποίο θα συμβάλλετε στην προστασία σας από όλα αυτά τα Flash μηδενικής ημέρας και άλλες τρύπες ασφαλείας plugin υπάρχουν.

- Είναι πραγματικά προσεκτικός τι κατεβάζετε και προσπαθήστε να χρησιμοποιήστε το Ninite όταν πρέπει απολύτως .

- Δώστε προσοχή σε αυτό που κάνετε κλικ κάθε φορά που κάνετε κλικ.

- Σκεφτείτε να χρησιμοποιήσετε Κιτ εργαλείων εμπειρίας βελτιωμένης εμπειρίας της Microsoft (EMET) ή Μαλβάρεβιτες Αντί-Εξπλουτ για την προστασία του προγράμματος περιήγησής σας και άλλων κρίσιμων εφαρμογών από τρύπες ασφαλείας και επιθέσεις μηδενικής ημέρας.

- Βεβαιωθείτε ότι το λογισμικό, οι προσθήκες και τα προγράμματα προστασίας από ιούς παραμένουν ενημερωμένα και που περιλαμβάνει επίσης τις ενημερώσεις των Windows .

Αλλά αυτό είναι πάρα πολύ δουλειά για απλώς να περιηγηθείτε στον Ιστό χωρίς να έχετε πειραματιστεί. Είναι σαν να ασχολείσαι με την TSA.

Το οικοσύστημα των Windows είναι μια σειρά από crapware. Και τώρα η θεμελιώδης ασφάλεια του Διαδικτύου είναι σπασμένη για τους χρήστες των Windows. Η Microsoft πρέπει να το διορθώσει.