Атаки DoS (відмова в обслуговуванні) та DDoS (розподілена відмова в обслуговуванні) стають дедалі поширенішими та потужнішими. Атаки відмови в обслуговуванні бувають різних форм, але мають спільну мету: зупинити користувачів у доступі до ресурсу, будь то веб-сторінка, електронна пошта, телефонна мережа чи щось інше. Давайте розглянемо найпоширеніші типи атак на веб-цілі та те, як DoS може стати DDoS.

Найпоширеніші типи нападів на відмову в обслуговуванні (DoS)

По суті, атака відмови в обслуговуванні зазвичай виконується шляхом затоплення сервера - скажімо, сервера веб-сайту - настільки, що він не може надавати свої послуги законним користувачам. Це можна виконати декількома способами, найпоширенішими - атаки затоплення TCP та атаки посилення DNS.

Атаки затоплення TCP

ПОВ'ЯЗАНІ: Яка різниця між TCP та UDP?

Майже весь веб-трафік (HTTP / HTTPS) виконується за допомогою Протокол управління передачею (TCP) . TCP має більше накладних витрат, ніж альтернатива, User Datagram Protocol (UDP), але розроблена для надійності. Два комп'ютери, підключені один до одного за допомогою TCP, підтвердять отримання кожного пакета. Якщо підтвердження не надається, пакет повинен бути відправлений знову.

Що станеться, якщо один комп’ютер від’єднано? Можливо, користувач втрачає живлення, його постачальник послуг Інтернету не працює або будь-яка інша програма, яку вони використовують, завершує роботу, не повідомляючи інший комп'ютер. Іншому клієнту потрібно припинити повторну надсилання того самого пакета, інакше це марно витрачає ресурси. Для запобігання нескінченній передачі вказується тривалість тайм-ауту та / або встановлюється обмеження на кількість повторних відправок пакета, перш ніж повністю розірвати з'єднання.

TCP був розроблений для полегшення надійного зв'язку між військовими базами у разі катастрофи, але саме ця конструкція робить його вразливим до атак відмови в обслуговуванні. Коли було створено TCP, ніхто не уявляв, що його використовуватимуть понад мільярд клієнтських пристроїв. Захист від сучасних атак відмови в обслуговуванні просто не був частиною процесу проектування.

Найбільш поширена атака відмови в обслуговуванні веб-серверів здійснюється шляхом спамування SYN (синхронізувати) пакетів. Відправка пакета SYN - це перший крок ініціювання з'єднання TCP. Після отримання пакета SYN сервер відповідає пакетом SYN-ACK (підтвердження синхронізації). Нарешті, клієнт надсилає пакет ACK (підтвердження), завершуючи підключення.

Однак, якщо клієнт не відповідає на пакет SYN-ACK протягом встановленого часу, сервер знову відправляє пакет і чекає відповіді. Ця процедура буде повторюватися знову і знову, що може витратити пам’ять і час процесора на сервері. Насправді, якщо зробити це достатньо, це може втратити стільки пам'яті та процесорного часу, що законні користувачі скоротять сеанси або нові сеанси не зможуть розпочатись. Крім того, збільшення використання смуги пропускання з усіх пакетів може наситити мережі, роблячи їх не в змозі нести трафік, який вони насправді хочуть.

Атаки посилення DNS

ПОВ'ЯЗАНІ: Що таке DNS і чи слід використовувати інший DNS-сервер?

Також можуть мати на меті атаки на відмову в обслуговуванні DNS-сервери : сервери, які перекладають імена доменів (наприклад howtogeek.com ) на IP-адреси (12.345.678.900), які комп’ютери використовують для зв’язку. Коли ви вводите howtogeek.com у своєму браузері, він надсилається на DNS-сервер. Потім DNS-сервер спрямовує вас до фактичного веб-сайту. Швидкість та низька затримка є основними проблемами для DNS, тому протокол працює через UDP замість TCP. DNS є важливою частиною інфраструктури Інтернету, і пропускна здатність, яку споживають запити DNS, як правило, мінімальна.

Однак DNS повільно зростав, з часом нові функції поступово додавались. Це спричинило проблему: обмеження розміру пакета в DNS становило 512 байт, що було недостатньо для всіх цих нових функцій. Так, у 1999 році IEEE опублікував специфікацію для механізми розширення для DNS (EDNS) , що збільшило обмеження до 4096 байт, що дозволяє включати більше інформації до кожного запиту.

Однак ця зміна зробила DNS вразливим до "атак посилення". Зловмисник може надсилати спеціально розроблені запити на DNS-сервери, запитуючи великі обсяги інформації та просячи їх надсилати на IP-адресу цільової сторінки. Створюється "посилення", оскільки відповідь сервера набагато більша, ніж запит, що його генерує, і DNS-сервер надішле свою відповідь на підроблений IP.

Багато серверів DNS не налаштовані на виявлення або скидання помилкових запитів, тому, коли зловмисники неодноразово надсилають підроблені запити, жертва заповнюється величезними пакетами EDNS, перевантажуючи мережу. Неможливо обробити стільки даних, їх законний трафік буде втрачено.

Отже, що таке атака розподіленої відмови в обслуговуванні (DDoS)?

Розподілена атака відмови в обслуговуванні - це та, яка має декількох (іноді несвідомих) зловмисників. Веб-сайти та програми розроблені для обробки багатьох одночасних з'єднань - зрештою, веб-сайти були б не дуже корисними, якби одночасно могла відвідувати лише одна людина. Такі гігантські сервіси, як Google, Facebook або Amazon, призначені для обслуговування мільйонів або десятків мільйонів одночасних користувачів. Через це жоден зловмисник не може збити їх атакою відмови в обслуговуванні. Але багато зловмисники могли.

ПОВ'ЯЗАНІ: Що таке ботнет?

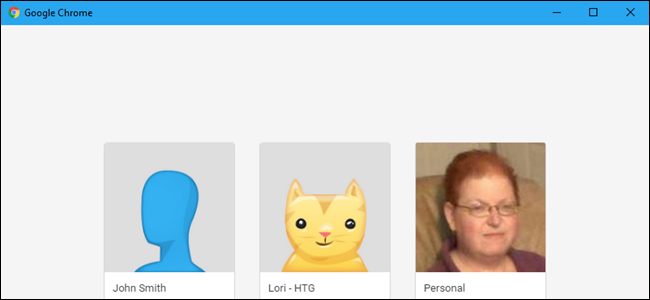

Найбільш поширеним методом вербування зловмисників є а ботнет . У бот-мережі хакери заражають всілякі підключені до Інтернету пристрої шкідливим програмним забезпеченням. Це можуть бути комп’ютери, телефони або навіть інші пристрої у вашому домі, наприклад Відеореєстратори та камери безпеки . Після зараження вони можуть використовувати ці пристрої (так звані зомбі), щоб періодично зв’язуватися з сервером команд та управління, щоб запитати інструкції. Ці команди можуть варіюватися від видобуток криптовалют так, беручи участь у DDoS-атаках. Таким чином, їм не потрібна маса хакерів, щоб об’єднатися - вони можуть використовувати незахищені пристрої звичайних домашніх користувачів, щоб робити свою брудну роботу.

Інші DDoS-атаки можуть бути здійснені добровільно, як правило, з політично вмотивованих причин. Клієнтам подобається

Іонна гармата з низькою орбітою

зробити атаки DoS простими та простими для розповсюдження. Майте на увазі, що це так

незаконний у більшості країн

(навмисно) брати участь у DDoS-атаці.

Нарешті, деякі DDoS-атаки можуть бути ненавмисними. Спочатку називався Ефект Slashdot і узагальнено як "обійми смерті", величезні обсяги законного трафіку можуть зіпсувати веб-сайт. Напевно, ви вже бачили, що це траплялося раніше - популярний сайт посилається на невеликий блог і величезний приплив користувачів випадково збиває сайт. Технічно це все одно класифікується як DDoS, навіть якщо воно не є навмисним чи зловмисним.

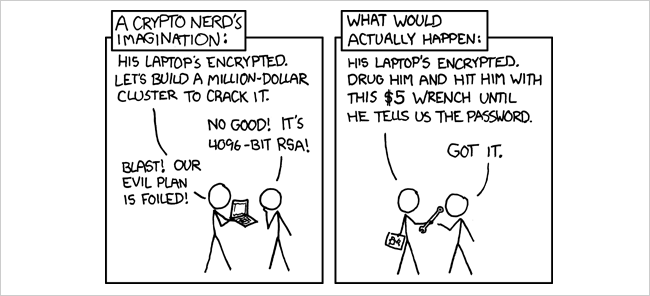

Як я можу захиститися від нападів на відмову в обслуговуванні?

Типовим користувачам не доводиться турбуватися про те, щоб стати об'єктом атак відмови в обслуговуванні. За виключенням стримери та професійні геймери , дуже рідко буває, що DoS вказують на людину. Тим не менш, ви все одно повинні робити все, що можете захистити всі ваші пристрої від шкідливих програм, які можуть зробити вас частиною бот-мережі.

Однак якщо ви адміністратор веб-сервера, є велика кількість інформації про те, як захистити свої служби від атак DoS. Конфігурація сервера та прилади можуть пом'якшити деякі атаки. Іншим можна запобігти, гарантуючи, що неавторизовані користувачі не можуть виконувати операції, що вимагають значних ресурсів сервера. На жаль, успіх DoS-атаки найчастіше визначається тим, у кого більша труба. Послуги на зразок Cloudflare і Інкапсулювати пропонують захист, стоячи перед веб-сайтами, але можуть бути дорогими.