विंडोज उपयोगकर्ता होने के लिए यह एक डरावना समय है। लेनोवो HTTPS- हाईजैकिंग सुपरफिश एडवेयर को बंडल कर रहा था , कोमोडो जहाजों के साथ एक और भी बदतर सुरक्षा छेद जिसे प्रिवाडॉग कहा जाता है, तथा अन्य एप्लिकेशन के दर्जनों LavaSoft की तरह वही कर रहे हैं। यह वास्तव में बुरा है, लेकिन यदि आप चाहते हैं कि आपके एन्क्रिप्ट किए गए वेब सत्रों को CNET डाउनलोड या किसी भी फ्रीवेयर साइट पर ही हेड किया जाए, क्योंकि वे अब HTTPS- ब्रेकिंग एडवेयर को बंडल कर रहे हैं।

सम्बंधित: जब आप शीर्ष 10 डाउनलोड.कॉम ऐप इंस्टॉल करते हैं तो यहां क्या होता है

सुपरफिश फियास्को तब शुरू हुआ जब शोधकर्ताओं ने देखा कि सुपरफिश, लेनोवो कंप्यूटर पर बंडल किया गया था, जो विंडोज में एक नकली रूट प्रमाणपत्र स्थापित कर रहा था जो अनिवार्य रूप से सभी HTTPS ब्राउज़िंग को हाईजैक करता है, ताकि प्रमाण पत्र हमेशा ही वैध दिखें, भले ही वे न हों, और उन्होंने इस तरह से किया असुरक्षित तरीका है कि कोई भी स्क्रिप्ट किडी हैकर एक ही बात को पूरा कर सकता है।

और फिर वे आपके ब्राउज़र में एक प्रॉक्सी स्थापित कर रहे हैं और आपके सभी ब्राउज़िंग को इसके माध्यम से मजबूर कर रहे हैं ताकि वे विज्ञापन सम्मिलित कर सकें। यह अधिकार तब भी है, जब आप अपने बैंक, या स्वास्थ्य बीमा साइट, या कहीं भी कनेक्ट होते हैं जो सुरक्षित होना चाहिए। और आपको कभी पता नहीं चलेगा, क्योंकि उन्होंने आपको विज्ञापन दिखाने के लिए विंडोज एन्क्रिप्शन को तोड़ दिया था।

लेकिन दुखद, दुखद तथ्य यह है कि वे ऐसा करने वाले अकेले नहीं हैं - Wajam, Geniusbox, Content Explorer और अन्य जैसे adware बिलकुल एक ही काम कर रहे हैं , अपने स्वयं के प्रमाण पत्र स्थापित करने और अपने प्रॉक्सी सर्वर के माध्यम से जाने के लिए अपने सभी ब्राउज़िंग (HTTPS एन्क्रिप्टेड ब्राउज़िंग सत्र सहित) के लिए मजबूर करते हैं। और आप इस बकवास से संक्रमित हो सकते हैं बस CNET डाउनलोड पर शीर्ष 10 ऐप्स में से दो को स्थापित करके।

लब्बोलुआब यह है कि अब आप उस ब्राउज़र के एड्रेस बार में हरे रंग के लॉक आइकन पर भरोसा नहीं कर सकते। और यह एक डरावनी, डरावनी बात है।

एचटीटीपीएस-हाईजैकिंग एडवेयर कैसे काम करता है, और यह क्यों खराब है

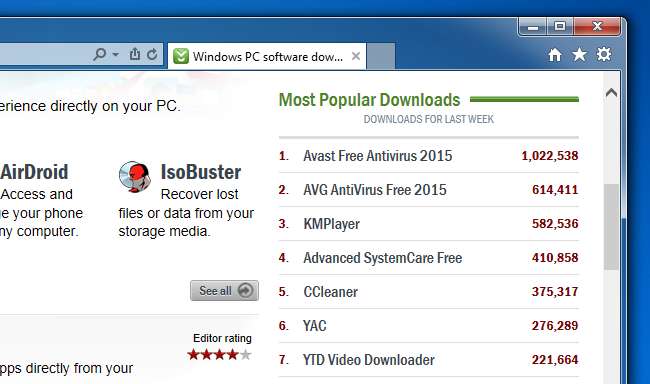

जैसा कि हमने पहले दिखाया है, यदि आप CNET डाउनलोड पर भरोसा करने की बहुत बड़ी गलती करते हैं, तो आप पहले से ही इस प्रकार के एडवेयर से संक्रमित हो सकते हैं। CNET (KMPlayer और YTD) पर शीर्ष दस डाउनलोडों में से दो दो अलग-अलग प्रकार के HTTPS-hijacking adware को बंडल कर रहे हैं , और हमारे शोध में हमने पाया कि अधिकांश अन्य फ्रीवेयर साइटें यही काम कर रही हैं।

ध्यान दें: इंस्टॉलर इतने मुश्किल और जटिल हैं कि हमें यकीन नहीं होता कि कौन है तकनीकी रूप से "बंडलिंग" कर रहा है, लेकिन CNET अपने होम पेज पर इन ऐप्स को बढ़ावा दे रहा है, इसलिए यह वास्तव में शब्दार्थ का विषय है। यदि आप अनुशंसा कर रहे हैं कि लोग कुछ ऐसा डाउनलोड करें जो खराब है, तो आप समान रूप से गलती पर हैं। हमने यह भी पाया है कि इनमें से कई एडवेयर कंपनियां गुप्त रूप से एक ही व्यक्ति हैं जो विभिन्न कंपनी नामों का उपयोग कर रहे हैं।

अकेले CNET डाउनलोड पर शीर्ष 10 सूची से डाउनलोड संख्या के आधार पर, हर महीने एक लाख लोग एडवेयर से संक्रमित होते हैं जो अपने एन्क्रिप्टेड वेब सत्रों को अपने बैंक, या ईमेल या कुछ भी सुरक्षित कर रहे हैं जो सुरक्षित होना चाहिए।

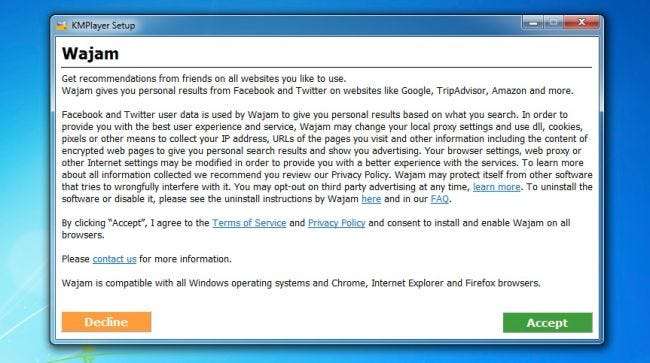

यदि आपने KMPlayer को स्थापित करने की गलती की है, और आप अन्य सभी क्रैपवेयर को अनदेखा करने का प्रबंधन करते हैं, तो आपको इस विंडो के साथ प्रस्तुत किया जाएगा। और अगर आप गलती से Accept (या गलत कुंजी को हिट करते हैं) पर क्लिक करते हैं तो आपका सिस्टम pwned हो जाएगा।

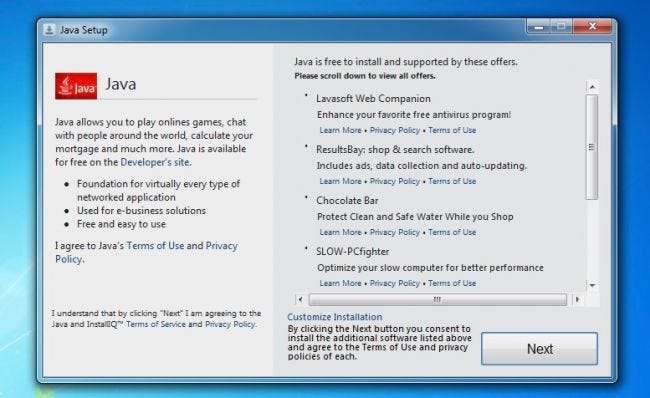

यदि आपने कुछ अधिक स्केच वाले स्रोत से कुछ डाउनलोड करना समाप्त कर दिया है, जैसे आपके पसंदीदा खोज इंजन में डाउनलोड विज्ञापन, तो आपको सामान की पूरी सूची दिखाई देगी जो अच्छी नहीं है। और अब हम जानते हैं कि उनमें से कई HTTPS प्रमाणपत्र सत्यापन को पूरी तरह से तोड़ने जा रहे हैं, जिससे आप पूरी तरह से कमजोर हो जाएंगे।

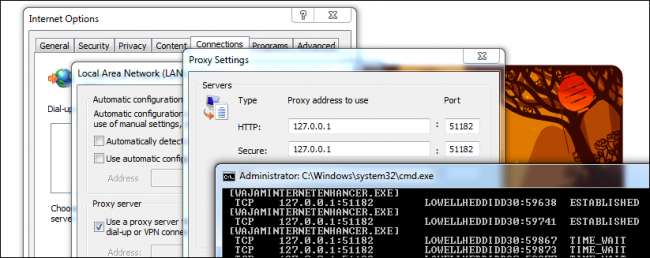

एक बार जब आप अपने आप को इन चीजों में से किसी एक से संक्रमित कर लेते हैं, तो पहली बात यह है कि यह आपके सिस्टम प्रॉक्सी को स्थानीय प्रॉक्सी के माध्यम से चलाने के लिए सेट करता है जिसे यह आपके कंप्यूटर पर स्थापित करता है। नीचे "सुरक्षित" आइटम पर विशेष ध्यान दें। इस मामले में यह वाजम इंटरनेट "एन्हांसर" से था, लेकिन यह सुपरफिश या जीनियसबॉक्स या अन्य कोई भी हो सकता है जो हमें मिला है, वे सभी उसी तरह से काम करते हैं।

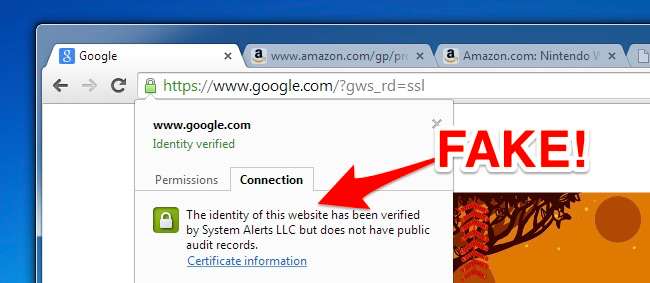

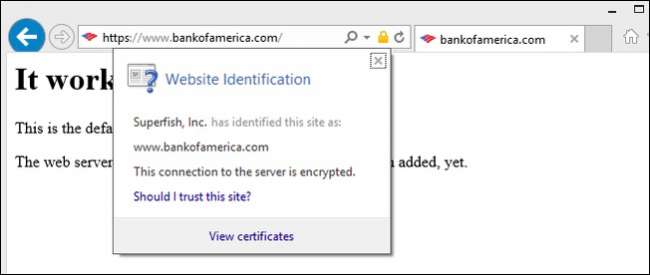

जब आप किसी ऐसी साइट पर जाते हैं जो सुरक्षित होनी चाहिए, तो आपको ग्रीन लॉक आइकन दिखाई देगा और सब कुछ पूरी तरह से सामान्य दिखाई देगा। आप विवरण देखने के लिए लॉक पर भी क्लिक कर सकते हैं, और ऐसा लगेगा कि सब कुछ ठीक है। आप एक सुरक्षित कनेक्शन का उपयोग कर रहे हैं, और यहां तक कि Google Chrome भी रिपोर्ट करेगा कि आप सुरक्षित कनेक्शन के साथ Google से जुड़े हैं। लेकिन आप नहीं कर रहे हैं!

सिस्टम अलर्ट एलएलसी एक वास्तविक रूट प्रमाणपत्र नहीं है और आप वास्तव में एक मैन-इन-द-मिडिल प्रॉक्सी से गुजर रहे हैं जो पृष्ठों में विज्ञापन डाल रहा है (और जो जानता है कि और क्या है)। आपको बस उन्हें अपने सभी पासवर्ड ईमेल करना चाहिए, यह आसान होगा।

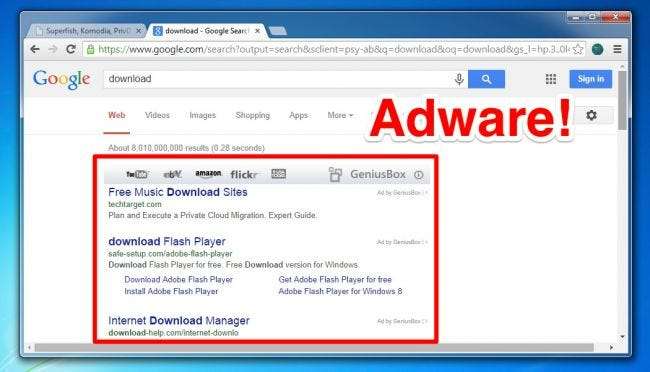

एक बार जब एडवेयर इंस्टॉल हो जाता है और आपके सभी ट्रैफ़िक को समीप कर देता है, तो आप सभी जगह वास्तव में अप्रिय विज्ञापन देखना शुरू कर देंगे। ये विज्ञापन Google जैसी सुरक्षित साइटों पर प्रदर्शित होते हैं, वास्तविक Google विज्ञापनों को प्रतिस्थापित करते हैं, या वे हर साइट पर सभी जगह पॉपअप के रूप में दिखाई देते हैं।

इस एडवेयर में से अधिकांश एकमुश्त मैलवेयर के लिए "विज्ञापन" लिंक दिखाता है। तो जबकि adware ही एक कानूनी उपद्रव हो सकता है, वे कुछ वास्तव में, वास्तव में बुरा सामान सक्षम करें।

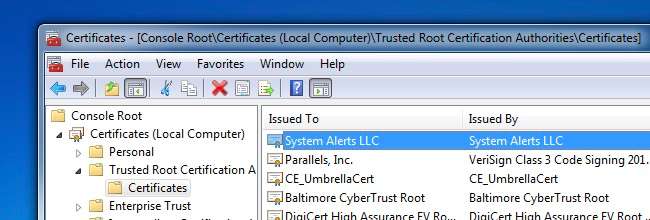

वे अपने फर्जी रूट प्रमाणपत्रों को विंडोज सर्टिफिकेट स्टोर में स्थापित करके और फिर अपने फर्जी प्रमाण पत्र के साथ हस्ताक्षर करते हुए सुरक्षित कनेक्शनों को संलग्न करके इसे पूरा करते हैं।

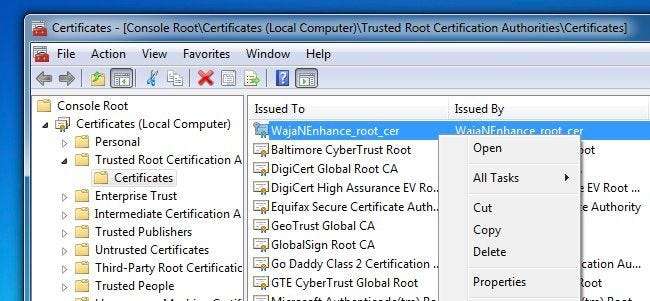

यदि आप Windows प्रमाणपत्र पैनल में देखते हैं, तो आप सभी प्रकार के पूरी तरह से मान्य प्रमाणपत्र देख सकते हैं ... लेकिन यदि आपके पीसी में कुछ प्रकार के एडवेयर स्थापित हैं, तो आप सिस्टम अलर्ट, एलएलसी, या सुपरफिश, वाजम, या जैसी नकली चीजें देख सकते हैं। दर्जनों अन्य नकली।

यहां तक कि अगर आप संक्रमित हो गए हैं और फिर बैडवेयर को हटा दिया गया है, तो प्रमाण पत्र अभी भी हो सकते हैं, जिससे आप अन्य हैकर्स के लिए असुरक्षित हो सकते हैं, जिन्होंने निजी कुंजी को निकाला हो सकता है। जब आप उन्हें अनइंस्टॉल करते हैं, तो कई एडवेयर इंस्टालर सर्टिफिकेट नहीं निकालते हैं।

वे सभी मध्ययुगीन हमलों और यहाँ बताया गया है कि वे कैसे काम करते हैं

यदि आपके पीसी के पास सर्टिफिकेट स्टोर में फर्जी रूट प्रमाणपत्र स्थापित हैं, तो आप अब मध्य-मध्य हमलों के लिए असुरक्षित हैं। इसका मतलब यह है कि यदि आप सार्वजनिक हॉटस्पॉट से कनेक्ट होते हैं, या कोई व्यक्ति आपके नेटवर्क तक पहुंच पाता है, या आपसे कुछ अपस्ट्रीम हैक करने का प्रबंधन करता है, तो वे वैध साइटों को नकली साइटों से बदल सकते हैं। यह दूर की कौड़ी लग सकता है, लेकिन हैकर्स उपयोगकर्ताओं को फर्जी साइट पर हाईजैक करने के लिए वेब पर मौजूद कुछ सबसे बड़ी साइटों पर डीएनएस हाईजैक का उपयोग करने में सक्षम हैं।

एक बार जब आप अपहृत हो जाते हैं, तो वे हर एक चीज़ पढ़ सकते हैं जिसे आप एक निजी साइट पर सबमिट करते हैं - पासवर्ड, निजी जानकारी, स्वास्थ्य जानकारी, ईमेल, सामाजिक सुरक्षा नंबर, बैंकिंग जानकारी, आदि और आप कभी नहीं जान पाएंगे क्योंकि आपका ब्राउज़र आपको बताएगा आपका कनेक्शन सुरक्षित है।

यह काम करता है क्योंकि सार्वजनिक कुंजी एन्क्रिप्शन के लिए सार्वजनिक कुंजी और निजी कुंजी दोनों की आवश्यकता होती है। सार्वजनिक कुंजी प्रमाण पत्र की दुकान में स्थापित की जाती है, और निजी कुंजी केवल उस वेबसाइट से जानी चाहिए जिसे आप देख रहे हैं। लेकिन जब हमलावर आपके रूट सर्टिफिकेट को हाईजैक कर सकते हैं और सार्वजनिक और निजी दोनों तरह की चाबियां रख सकते हैं, तो वे अपनी इच्छानुसार कुछ भी कर सकते हैं।

सुपरफ़िश के मामले में, उन्होंने प्रत्येक कंप्यूटर पर एक ही निजी कुंजी का उपयोग किया है जिसमें सुपरफ़िश स्थापित किया गया है, और कुछ घंटों के भीतर, सुरक्षा शोधकर्ता निजी कुंजी निकालने में सक्षम थे और वेबसाइटों को बनाने के लिए परीक्षण करें कि क्या आप कमजोर हैं , और साबित करें कि आपको अपहृत किया जा सकता है। Wajam और Geniusbox के लिए, कुंजियाँ भिन्न होती हैं, लेकिन Content Explorer और कुछ अन्य adware भी हर जगह समान कुंजियों का उपयोग करते हैं, जिसका अर्थ है कि यह समस्या सुपरफ़िश के लिए अद्वितीय नहीं है।

यह बदतर हो जाता है: इसमें से अधिकांश बकवास HTTPS सत्यापन पूरी तरह से अक्षम कर देता है

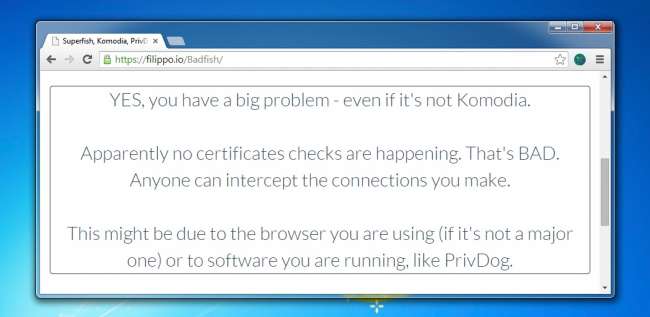

कल ही, सुरक्षा शोधकर्ताओं ने एक और भी बड़ी समस्या की खोज की: इन सभी HTTPS परदे के पीछे सब सत्यापन को अक्षम कर दिया, जबकि यह सब कुछ ठीक है।

इसका मतलब है कि आप एक HTTPS वेबसाइट पर जा सकते हैं, जिसमें पूरी तरह से अमान्य प्रमाणपत्र है, और यह एडवेयर आपको बताएगा कि साइट ठीक है। हमने पहले बताए गए ऐडवेयर का परीक्षण किया और वे सभी HTTPS सत्यापन को पूरी तरह से अक्षम कर रहे हैं, इसलिए यह महत्वपूर्ण नहीं है कि निजी कुंजी अद्वितीय है या नहीं। बहुत बुरा लगा!

एडवेयर के साथ कोई भी व्यक्ति सभी प्रकार के हमलों के लिए असुरक्षित है, और कई मामलों में एडवेयर को हटाए जाने के बावजूद भी कमजोर बना रहता है।

यदि आप सुपरफ़िश, कोमोडिया के लिए असुरक्षित हैं या जाँच कर रहे हैं, तो आप जाँच कर सकते हैं सुरक्षा शोधकर्ताओं द्वारा बनाई गई परीक्षण साइट , लेकिन जैसा कि हम पहले ही प्रदर्शित कर चुके हैं, एक ही काम करने वाले बहुत अधिक एडवेयर हैं, और हमारे शोध से, चीजें लगातार खराब होती जा रही हैं।

अपने आप को सुरक्षित रखें: प्रमाणपत्र पैनल की जाँच करें और खराब प्रविष्टियों को हटा दें

यदि आप चिंतित हैं, तो आपको यह सुनिश्चित करने के लिए अपने प्रमाणपत्र स्टोर की जांच करनी चाहिए कि आपके पास कोई स्केच्य प्रमाणपत्र स्थापित नहीं है जो बाद में किसी के प्रॉक्सी सर्वर द्वारा सक्रिय किया जा सकता है। यह थोड़ा जटिल हो सकता है, क्योंकि इसमें बहुत सारा सामान होता है, और इसमें से अधिकांश माना जाता है। हमारे पास इस बात की अच्छी सूची नहीं है कि क्या होना चाहिए और क्या नहीं।

चलाएँ संवाद को खींचने के लिए WIN + R का उपयोग करें, और फिर Microsoft प्रबंधन कंसोल विंडो को खींचने के लिए "mmc" लिखें। फिर फ़ाइल का उपयोग करें -> स्नैप-इन जोड़ें / निकालें और बाईं ओर सूची से प्रमाण पत्र चुनें, और फिर इसे दाईं ओर जोड़ें। अगले संवाद पर कंप्यूटर खाते का चयन करना सुनिश्चित करें, और फिर बाकी के माध्यम से क्लिक करें।

आप विश्वसनीय रूट प्रमाणीकरण अधिकारियों के पास जाना चाहते हैं और इनमें से किसी (या इन जैसी कुछ भी) जैसी वास्तव में स्केच्य प्रविष्टियों की तलाश करना चाहते हैं

- Sendori

- Purelead

- रॉकेट टैब

- सुपर फिश

- Lookthisup

- पैंडो

- आजम

- WajaNEnhance

- DO_NOT_TRUSTFiddler_root (फ़िडलर एक वैध डेवलपर टूल है लेकिन मैलवेयर ने उनके प्रमाणपत्र को अपहृत कर लिया है)

- सिस्टम अलर्ट, एलएलसी

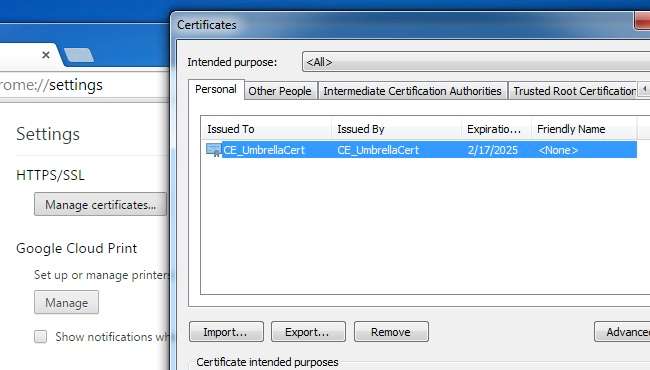

- CE_UmbrellaCert

उन प्रविष्टियों में से कोई भी राइट-क्लिक करें और हटाएं, जो आपको मिलती हैं। यदि आपने अपने ब्राउज़र में Google का परीक्षण करते समय कुछ गलत देखा, तो उस एक को भी हटाना सुनिश्चित करें। बस सावधान रहें, क्योंकि यदि आप यहां गलत चीजों को हटाते हैं, तो आप विंडोज को तोड़ने जा रहे हैं।

हम उम्मीद कर रहे हैं कि Microsoft आपके रूट प्रमाणपत्रों की जांच करने के लिए कुछ जारी करे और सुनिश्चित करें कि केवल वही अच्छे हैं। सैद्धांतिक रूप से आप उपयोग कर सकते हैं Windows द्वारा आवश्यक प्रमाणपत्रों की Microsoft से यह सूची , और फिर नवीनतम रूट प्रमाणपत्र के लिए अद्यतन , लेकिन यह इस बिंदु पर पूरी तरह से अप्रयुक्त है, और हम वास्तव में इसकी अनुशंसा नहीं करते हैं जब तक कि कोई इसे बाहर का परीक्षण न करे।

इसके बाद, आपको अपना वेब ब्राउज़र खोलने और उन प्रमाणपत्रों को खोजने की आवश्यकता होगी जो संभवतः वहां कैश किए गए हैं। Google Chrome के लिए, सेटिंग, उन्नत सेटिंग्स और फिर प्रमाणपत्र प्रबंधित करें पर जाएं। व्यक्तिगत के तहत, आप आसानी से किसी भी खराब प्रमाणपत्र पर निकालें बटन पर क्लिक कर सकते हैं ...

लेकिन जब आप विश्वसनीय रूट प्रमाणीकरण प्राधिकारी के पास जाते हैं, तो आपको उन्नत पर क्लिक करना होगा और फिर उस प्रमाणपत्र को अनुमति देने से रोकने के लिए जो कुछ भी दिखाई देगा उसे अनचेक करें ...

लेकिन वह पागलपन है।

सम्बंधित: बंद करो अपने संक्रमित कंप्यूटर को साफ करने की कोशिश कर रहा! बस इसे Nuke और विंडोज पुनर्स्थापित करें

उन्नत सेटिंग्स विंडो के निचले भाग पर जाएं और क्रोम को डिफॉल्ट्स पर पूरी तरह से रीसेट करने के लिए रीसेट सेटिंग्स पर क्लिक करें। जो भी अन्य ब्राउज़र आप उपयोग कर रहे हैं, या पूरी तरह से अनइंस्टॉल करें, सभी सेटिंग्स को मिटा दें और फिर इसे फिर से इंस्टॉल करें।

यदि आपका कंप्यूटर प्रभावित हो गया है, तो आप शायद बेहतर हैं विंडोज की पूरी तरह से साफ स्थापना कर रहा है । बस अपने दस्तावेज़ों और चित्रों और उस सभी का बैकअप लेना सुनिश्चित करें।

तो आप अपनी सुरक्षा कैसे करते हैं?

अपने आप को पूरी तरह से सुरक्षित करना लगभग असंभव है, लेकिन यहां कुछ सामान्य ज्ञान के दिशानिर्देश दिए गए हैं जो आपकी सहायता करने के लिए हैं:

- चेक सुपरफिश / कोमोडिया / प्रमाणन सत्यापन परीक्षण स्थल .

- अपने ब्राउज़र में प्लगइन्स के लिए क्लिक-टू-प्ले सक्षम करें , जो होगा आपको उन सभी शून्य-दिवस फ्लैश से बचाने में मदद करें और अन्य प्लगइन सुरक्षा छेद हैं।

- होना वास्तव में सावधान आप क्या डाउनलोड करते हैं और करने के लिए प्रयास करें निन्यानबे का उपयोग करें जब आप बिल्कुल होना चाहिए .

- जो भी आप क्लिक कर रहे हैं उस पर ध्यान दें।

- का उपयोग करने पर विचार करें Microsoft का उन्नत शमन अनुभव टूलकिट (EMET) या मालवेयरबाइट्स एंटी-एक्सप्लॉइट अपने ब्राउज़र और अन्य महत्वपूर्ण अनुप्रयोगों को सुरक्षा छेद और शून्य-दिन के हमलों से बचाने के लिए।

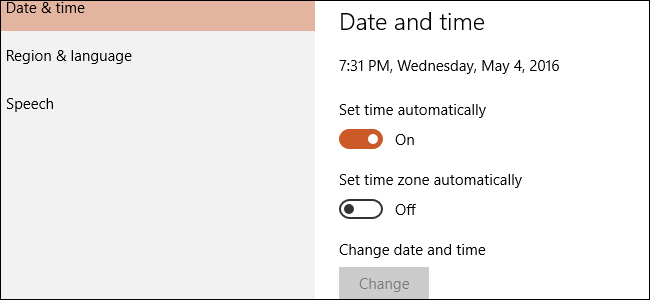

- सुनिश्चित करें कि आपके सभी सॉफ़्टवेयर, प्लगइन्स, और एंटी-वायरस अपडेट रहें, और जिसमें विंडोज अपडेट भी शामिल है .

लेकिन यह एक बहुत ही काम का काम है जो बिना अपहृत किए वेब को ब्राउज़ करना चाहता है। यह टीएसए के साथ काम कर रहा है।

विंडोज इकोसिस्टम क्रैपवेयर का एक घुड़सवार है। और अब विंडोज उपयोगकर्ताओं के लिए इंटरनेट की मूलभूत सुरक्षा टूट गई है। Microsoft को इसे ठीक करने की आवश्यकता है।