ช่องโหว่เป็นศูนย์วัน

ช่องโหว่เป็นศูนย์เป็นศูนย์คือ ข้อผิดพลาดในชิ้นส่วนของซอฟต์แวร์ . แน่นอนว่าซอฟต์แวร์ที่ซับซ้อนทั้งหมดมีข้อบกพร่องดังนั้นทำไมศูนย์ถึงต้องได้รับชื่อพิเศษ? ข้อผิดพลาดที่เป็นศูนย์เป็นหนึ่งที่ค้นพบโดยอาชญากรไซเบอร์ แต่ผู้เขียนและผู้ใช้ซอฟต์แวร์ยังไม่รู้เกี่ยวกับมัน และสำคัญอย่างยิ่งเป็นศูนย์เป็นข้อผิดพลาดที่ก่อให้เกิดช่องโหว่ที่ใช้ประโยชน์ได้

ปัจจัยเหล่านี้รวมกันเพื่อทำให้เป็นศูนย์อาวุธอันตรายในมือของอาชญากรไซเบอร์ พวกเขารู้เกี่ยวกับช่องโหว่ที่ไม่มีใครรู้เกี่ยวกับ ซึ่งหมายความว่าพวกเขาสามารถใช้ประโยชน์จากช่องโหว่ที่ไม่ได้รับการประนีประนอมทำให้คอมพิวเตอร์ที่ใช้งานซอฟต์แวร์นั้น และเพราะไม่มีใครรู้เกี่ยวกับศูนย์วันจะไม่มีการแก้ไขหรือแพตช์สำหรับซอฟต์แวร์ที่มีช่องโหว่

ดังนั้นสำหรับช่วงเวลาสั้น ๆ ระหว่างการหาประโยชน์ครั้งแรกที่เกิดขึ้นและถูกตรวจพบ - และผู้เผยแพร่ซอฟต์แวร์ที่ตอบสนองกับการแก้ไขอาไซเบิร์มีนสามารถใช้ประโยชน์จากช่องโหว่ที่ไม่ถูกตรวจสอบ สิ่งที่เปิดเผยเช่นการโจมตี Ransomware ไม่สามารถใช้งานได้ แต่หากการประนีประนอมเป็นหนึ่งในการเฝ้าระวังแอบแฝงอาจเป็นเวลานานมากก่อนที่จะค้นพบศูนย์วัน การโจมตี Solarwinds ที่น่าอับอาย เป็นตัวอย่างที่สำคัญ

ที่เกี่ยวข้อง: Hack SolarWinds: เกิดอะไรขึ้นและวิธีการป้องกันตัวเอง

Zero-Days ได้พบช่วงเวลาของพวกเขา

Zero-Days ไม่ใช่เรื่องใหม่ แต่สิ่งที่น่าตกใจโดยเฉพาะคือการเพิ่มขึ้นอย่างมีนัยสำคัญในจำนวนศูนย์ที่ถูกค้นพบ Zero-Days พบมากกว่าสองเท่าในปี 2021 กว่าในปี 2020 ตัวเลขสุดท้ายยังคงถูกเก็บไว้สำหรับปี 2021 - เรายังคงได้รับสองสามเดือนหลังจากทั้งหมด - แต่สิ่งบ่งชี้คือประมาณ 60 ถึง 70 ช่องโหว่เป็นศูนย์ ตรวจพบภายในสิ้นปี

Zero-Days มีมูลค่าให้กับอาชญากรไซเบอร์เป็นวิธีการเข้าสู่คอมพิวเตอร์และเครือข่ายที่ไม่ได้รับอนุญาต พวกเขาสามารถสร้างรายได้จากการดำเนินการโจมตี Ransomware และขจัดเงินจากผู้ที่ตกเป็นเหยื่อ

แต่เป็นศูนย์วันตัวเองมีค่า พวกเขาเป็นสินค้าที่ขายดีและสามารถมูลค่าเงินก้อนใหญ่สำหรับผู้ที่ค้นพบพวกเขา มูลค่าตลาดสีดำของการใช้ประโยชน์จากศูนย์ที่เหมาะสมสามารถเข้าถึงได้อย่างง่ายดายหลายแสนดอลลาร์และตัวอย่างบางส่วนเกิน $ 1 ล้าน โบรกเกอร์ zero-day จะ ซื้อและขายการหาประโยชน์แบบศูนย์ .

ช่องโหว่เป็นศูนย์เป็นศูนย์เป็นเรื่องยากมากที่จะค้นพบ ในครั้งเดียวพวกเขาพบและใช้งานโดยทีมแฮกเกอร์ที่มีทักษะสูงและมีทักษะสูงเช่น ภัยคุกคามต่อเนื่องขั้นสูงของรัฐ (apt) กลุ่ม การสร้างอาวุธหลายวันเป็นศูนย์ในอดีตได้รับการประกอบไปด้วย apts ในรัสเซียและจีน

แน่นอนว่ามีความรู้และการอุทิศตนมากพอแฮ็กเกอร์หรือโปรแกรมเมอร์ที่ประสบความสำเร็จอย่างเพียงพอสามารถหาศูนย์วัน แฮ็กเกอร์หมวกสีขาวเป็นหนึ่งในการซื้อที่ดีที่พยายามหาพวกเขาก่อนอาชญากรไซเบอร์ พวกเขาส่งมอบการค้นพบของพวกเขาไปยังซอฟต์แวร์ที่เกี่ยวข้องซึ่งจะทำงานร่วมกับนักวิจัยด้านความปลอดภัยที่พบปัญหาที่จะปิด

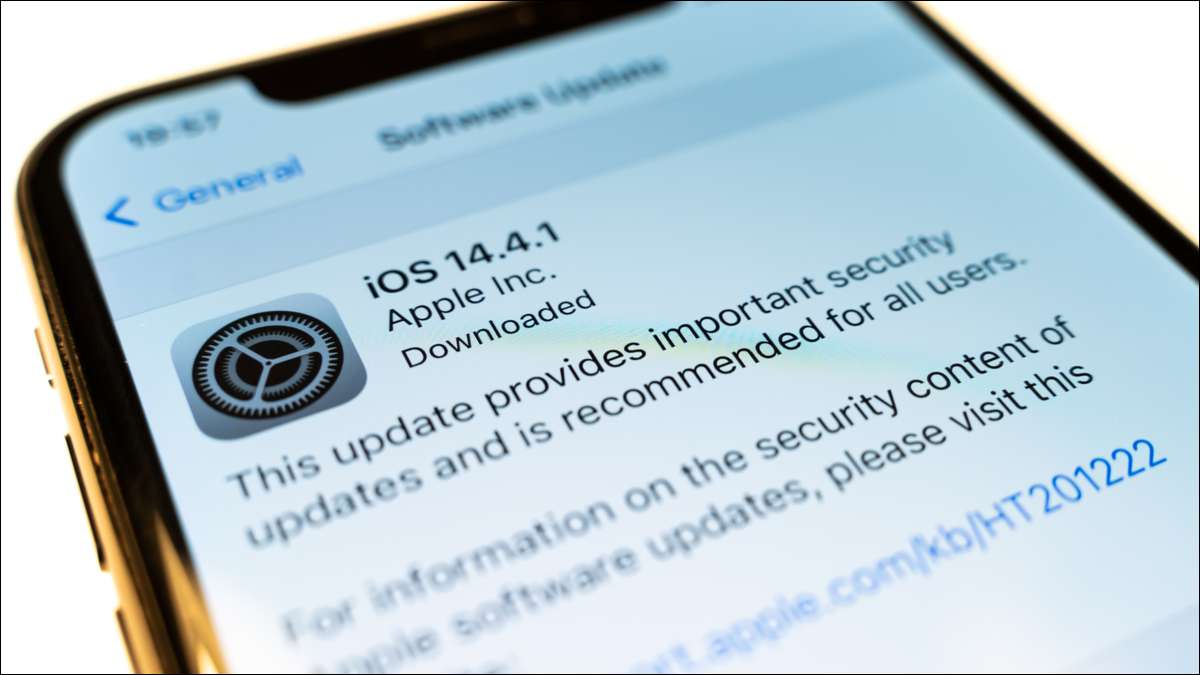

แพทช์ความปลอดภัยใหม่จะถูกสร้างขึ้นทดสอบและให้บริการ พวกเขากำลังเปิดตัวเป็นการอัปเดตความปลอดภัย ศูนย์วันนี้มีการประกาศเพียงครั้งเดียวเมื่อการแก้ไขทั้งหมดอยู่ในสถานที่ เมื่อถึงเวลาที่มันกลายเป็นสาธารณะการแก้ไขยังคงอยู่แล้วในป่า Zero-Day นั้นเป็นโมฆะ

บางครั้งมีการใช้ศูนย์วันในผลิตภัณฑ์ กลุ่ม NSO ผลิตภัณฑ์ Spy-ware ที่ถกเถียงกัน Pegasus ใช้โดยรัฐบาลเพื่อต่อสู้กับการก่อการร้ายและรักษาความมั่นคงแห่งชาติ สามารถติดตั้งตัวเองบนอุปกรณ์มือถือที่มีการโต้ตอบเพียงเล็กน้อยหรือไม่มีเลยจากผู้ใช้ เรื่องอื้อฉาวยากจนในปี 2561 เมื่อเพกาซัสถูกรายงานว่ารัฐเผด็จการหลายแห่งใช้เพื่อดำเนินการเฝ้าระวังพลเมืองของตัวเอง ผู้คัดค้านนักเคลื่อนไหวและ นักข่าวถูกกำหนดเป้าหมาย .

เมื่อเร็ว ๆ นี้เมื่อวันที่ 2021 กันยายนเป็นศูนย์ที่มีผลต่อ Apple iOS, Macos และ Watchos-ที่ถูกตรวจพบโดย Pegasus-ถูกตรวจพบและวิเคราะห์โดย ห้องแล็บของมหาวิทยาลัยโตรอนโต . แอปเปิ้ล เปิดตัวชุดของแพทช์ เมื่อวันที่ 13 กันยายน 2021

ทำไมถึงเพิ่มขึ้นอย่างฉับพลันในศูนย์วัน?

แพทช์ฉุกเฉินมักเป็นตัวบ่งชี้แรกที่ผู้ใช้ได้รับการค้นพบช่องโหว่ที่เป็นศูนย์ ผู้ให้บริการซอฟต์แวร์มีตารางเวลาสำหรับแพทช์ความปลอดภัยการแก้ไขข้อผิดพลาดและการอัพเกรดจะเปิดตัว แต่เนื่องจากช่องโหว่เป็นศูนย์ต้องได้รับการแก้ไขโดยเร็วที่สุดรอการเปิดตัวแพทช์ที่กำหนดไว้ถัดไปไม่ใช่ตัวเลือก มันเป็นแพทช์ฉุกเฉินนอกวงจรที่จัดการกับช่องโหว่ของศูนย์วัน

หากคุณรู้สึกว่าคุณได้เห็นมากขึ้นเมื่อเร็ว ๆ นี้เป็นเพราะคุณมี ระบบปฏิบัติการหลักทั้งหมดแอปพลิเคชั่นจำนวนมากเช่นเบราว์เซอร์แอพสมาร์ทโฟนและระบบปฏิบัติการสมาร์ทโฟนได้รับแพทช์ฉุกเฉินในปี 2021

มีสาเหตุหลายประการสำหรับการเพิ่มขึ้น ในแง่บวกผู้ให้บริการซอฟต์แวร์ที่โดดเด่นได้ดำเนินการตามนโยบายและขั้นตอนที่ดีขึ้นสำหรับการทำงานกับนักวิจัยด้านความปลอดภัยที่เข้าหาพวกเขาด้วยหลักฐานของช่องโหว่ที่เป็นศูนย์ ง่ายต่อการรายงานความปลอดภัยที่จะรายงานข้อบกพร่องเหล่านี้และช่องโหว่จะดำเนินการอย่างจริงจัง ที่สำคัญบุคคลที่รายงานปัญหาได้รับการปฏิบัติอย่างมืออาชีพ

มีความโปร่งใสมากขึ้น ตอนนี้ทั้งแอปเปิ้ลและ Android เพิ่มรายละเอียดเพิ่มเติมเกี่ยวกับประกาศความปลอดภัยรวมถึงปัญหาที่เป็นศูนย์และหากมีโอกาสที่ช่องโหว่ถูกเอาเปรียบ

บางทีเนื่องจากการรักษาความปลอดภัยกำลังได้รับการยอมรับว่าเป็นฟังก์ชั่นที่สำคัญทางธุรกิจ - และกำลังได้รับการปฏิบัติเช่นนี้ด้วยงบประมาณและการโจมตีทรัพยากรจะต้องฉลาดขึ้นเพื่อรับเครือข่ายที่ได้รับการคุ้มครอง เรารู้ว่าไม่มีการใช้ช่องโหว่ที่ไม่มีศูนย์ทั้งวัน การนับหลุมรักษาความปลอดภัยแบบไม่มีศูนย์ทั้งหมดนั้นไม่เหมือนกับการนับช่องโหว่ที่เป็นศูนย์ที่ถูกค้นพบและติดตั้งก่อนที่อาชญากรไซเบอร์ค้นพบเกี่ยวกับพวกเขา

แต่ยังคงมีการจัดการกลุ่มที่ทรงพลังจัดระเบียบและได้รับการสนับสนุนทางการเงิน - หลายคน APTS - ทำงานเต็มเอียงเพื่อพยายามเปิดเผยช่องโหว่ของศูนย์วัน พวกเขาขายพวกเขาหรือพวกเขาใช้ประโยชน์จากตนเอง บ่อยครั้งที่กลุ่มจะขาย Zero-Day หลังจากที่พวกเขารีดนมมันเองเพราะมันใกล้ถึงจุดสิ้นสุดของชีวิตที่มีประโยชน์

เนื่องจากบาง บริษัท ไม่ได้ใช้แพทช์ความปลอดภัยและการอัปเดตในเวลาที่เหมาะสมศูนย์สามารถเพลิดเพลินกับชีวิตที่ขยายได้แม้ว่าจะมีแพทช์ที่ตอบโต้มันมีอยู่

การประมาณการแนะนำว่าใช้การหาประโยชน์ที่หนึ่งในสามของ zero-day ทั้งหมดสำหรับ ransomware . Ransoms Big Ransoms สามารถชำระเงินเป็นศูนย์ใหม่ได้อย่างง่ายดายสำหรับอาชญากรไซเบอร์เพื่อใช้ในการโจมตีรอบต่อไป แก๊ง Ransomware สร้างรายได้ผู้สร้างศูนย์สร้างรายได้และรอบและรอบมันไป

อีกโรงเรียนแห่งความคิดบอกว่ากลุ่มอาชญญาณมักจะพยายามที่จะเปิดเผยศูนย์วันเราแค่เห็นตัวเลขที่สูงขึ้นเพราะมีระบบตรวจจับที่ดีกว่าในที่ทำงาน ของ Microsoft ศูนย์ข่าวกรองภัยคุกคาม และของ Google กลุ่มการวิเคราะห์ภัยคุกคาม นอกจากคนอื่น ๆ มีทักษะและทรัพยากรที่ความสามารถของหน่วยข่าวกรองของคู่แข่งในการตรวจจับภัยคุกคามในสาขา

กับ การโยกย้ายจากสถานที่เป็นคลาวด์ มันง่ายกว่าสำหรับกลุ่มการตรวจสอบประเภทนี้เพื่อระบุพฤติกรรมที่เป็นอันตรายในลูกค้าจำนวนมากในครั้งเดียว นั่นเป็นกำลังใจ เราอาจจะดีขึ้นเมื่อพบพวกเขาและนั่นเป็นเหตุผลที่เราเห็นศูนย์มากขึ้นและเร็วขึ้นในวงจรชีวิตของพวกเขา

ผู้เขียนซอฟต์แวร์ได้รับ Sloppier หรือไม่ คุณภาพของโค้ดลดลงหรือไม่ หากสิ่งใดที่ควรจะเพิ่มขึ้นพร้อมกับการยอมรับของ ท่อ CI / ซีดี , อัตโนมัติ การทดสอบหน่วย และการรับรู้ที่มากขึ้นที่ความปลอดภัยจะต้องวางแผนตั้งแต่เริ่มแรกและไม่ยึดติดอยู่ในภายหลัง

โอเพ่นซอร์ส ไลบรารีและชุดเครื่องมือใช้ในโครงการพัฒนาที่ไม่ใช่เรื่องไม่สำคัญเกือบทั้งหมด สิ่งนี้สามารถนำไปสู่ช่องโหว่ที่ได้รับการแนะนำให้รู้จักกับโครงการ มีหลายอย่าง ความคิดริเริ่ม ดำเนินการเพื่อพยายามแก้ไขปัญหาของการรักษาความปลอดภัยในซอฟต์แวร์โอเพนซอร์ซและเพื่อตรวจสอบความสมบูรณ์ของสินทรัพย์ซอฟต์แวร์ที่ดาวน์โหลดมา

วิธีการป้องกันตัวเอง

การป้องกันปลายทาง ซอฟต์แวร์สามารถช่วยในการโจมตีเป็นศูนย์วัน แม้กระทั่งก่อนที่การโจมตีเป็นศูนย์จะมีลักษณะและไวรัสไวรัสและมัลแวร์ที่ได้รับการปรับปรุงและส่งออกพฤติกรรมที่ผิดปกติหรือกังวลโดยซอฟต์แวร์การโจมตีสามารถเรียกกิจวัตรการตรวจจับฮิวริสติกในซอฟต์แวร์ป้องกันปลายทางในตลาดการดักจับและกักกันการโจมตี ซอฟต์แวร์.

เก็บซอฟต์แวร์ทั้งหมดและ ระบบปฏิบัติการทันสมัย และแพทช์ อย่าลืมแก้ไขอุปกรณ์เครือข่ายด้วยเช่นกันรวมถึง เราเตอร์ และ สวิตช์ .

ลดพื้นผิวการโจมตีของคุณ ติดตั้งแพ็คเกจซอฟต์แวร์ที่จำเป็นเท่านั้นและตรวจสอบจำนวนเงินของซอฟต์แวร์โอเพ่นซอร์สที่คุณใช้ พิจารณาแอปพลิเคชั่นโอเพ่นซอร์สที่ได้รับการลงนามในการลงชื่อเข้าใช้สิ่งประดิษฐ์และโปรแกรมการตรวจสอบเช่น โอเพ่นซอร์สที่ปลอดภัย ความคิดริเริ่ม.

ไม่จำเป็นต้องพูด ใช้ไฟร์วอลล์ และใช้ Security Suite ของเกตเวย์หากมี

หากคุณเป็นผู้ดูแลเครือข่ายให้ จำกัด สิ่งที่ผู้ใช้ซอฟต์แวร์สามารถติดตั้งบนเครื่องของ บริษัท ให้ความรู้แก่พนักงานของคุณ การโจมตีแบบศูนย์หลายครั้งใช้ประโยชน์จากช่วงเวลาของการไม่ตั้งใจของมนุษย์ ให้การฝึกอบรมการรับรู้ทางไซเบอร์รักษาความปลอดภัยและอัปเดตและทำซ้ำบ่อยครั้ง

ที่เกี่ยวข้อง: Windows Firewall: การป้องกันที่ดีที่สุดของระบบของคุณ