Уязвимости нулевого дня

Уязвимость ноль ноль ошибка в области программного обеспечения Отказ Конечно, все сложное программное обеспечение имеет ошибки, так почему нулевой день будет дан специальное имя? Ошибка нулевого дня - это то, которая была обнаружена киберпреступниками, но авторы и пользователи программного обеспечения еще не знают об этом. И, важно, нулевой день - это ошибка, которая вызывает эксплуатационную уязвимость.

Эти факторы объединяются, чтобы сделать нулевой день опасное оружие в руках киберпреступников. Они знают о уязвимости, о которой никто не знает. Это означает, что они могут использовать эту уязвимость без учета, компромиссными любыми компьютерами, которые управляют этим программным обеспечением. И потому что никто не знает о нулевом дне, не будет исправлений или исправлений для уязвимого программного обеспечения.

Таким образом, в течение короткого периода между первыми подвигами, происходящими и обнаруживаемыми - и издатели программного обеспечения, отвечающие исправлениями, киберпреступники могут использовать эту уязвимость не проверять. Что-то очевидно, как выпускная атака, несмотря на точку зрения, но если компромисс является одним из скрытых наблюдений, это может быть очень долгое время до обнаружения нулевого дня. Печально известные солнечные вещества является главным примером.

СВЯЗАННЫЕ С: Solarwinds Hack: Что случилось и как защитить себя

Ноль-дни нашли свой момент

Ноль-дни не новы. Но то, что особенно тревожно, является значительным увеличением количества обнаруженных нулевых дней. Более чем двойные были найдены в 2021 году, чем в 2020 году. Окончательные числа все еще составляются на 2021 года, мы все еще получили несколько месяцев, в конце концов, - но показания составляют, что около 60 до 70 уязвимых нулевых уязов были обнаружены на конец года.

Ноль-дни имеют значение для киберпреступников как средство несанкционированного входа к компьютерам и сетям. Они могут монетизировать их, исполняющие вымогательные приступы и вымогательные деньги у жертв.

Но нулевые дни сами имеют значение. Они являются полезными товарами и могут стоить огромные суммы денег для тех, кто их открывает. Черная рыночная стоимость правильного вида использующего нулевого дня может легко достичь многих сотен тысяч долларов, а некоторые примеры превысили 1 миллион долларов. Брокеры нулевого дня будут Купить и продавать подвиги ноль день Отказ

Уязвимости нулевого дня очень сложно обнаружить. Однажды они были найдены только и использованы хорошо обеспеченными ресурсами и высококвалифицированными командами хакеров, таких как Спонсируемая государством развитая постоянная угроза (APT) группы. Создание многих из вооружений нулевых дней в прошлом было отнесено к Appts в России и Китае.

Конечно, с достаточным количеством знаний и преданности преданности, любой достаточно совершенный хакер или программист может найти ноль дней. Белые хакеры для шляпы являются одними из хороших покупателей, которые пытаются найти их перед киберпреступниками. Они доставляют свои выводы в соответствующий программный дом, который будет работать с исследователем безопасности, который нашел проблему, чтобы закрыть его.

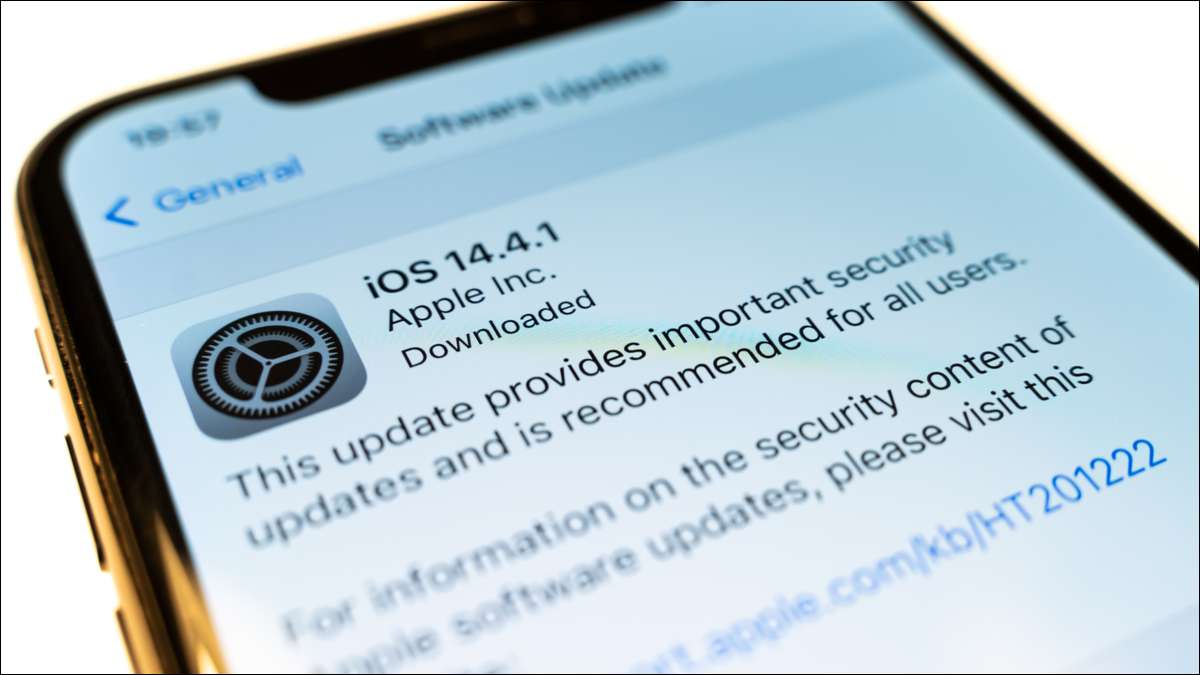

Новые патчи безопасности создаются, протестированы и доступны. Они выкатываются как обновления безопасности. Ноль ноль объявлен только после того, как все исправление на месте. К тому времени, когда он становится публичным, исправление уже в дикой природе. Ноль день был аннулирован.

Нулевые дни иногда используются в продуктах. Группа НСО Спортивный продукт шпионской посуды Pegasus используется правительствами для борьбы с терроризмом и поддерживать национальную безопасность. Он может установить себя на мобильных устройствах с небольшим или отсутствием взаимодействия от пользователя. Скандал сломался в 2018 году, когда Pegasus, как сообщается, использовался несколькими авторитетными государствами для проведения наблюдения против своих собственных граждан. Диссиденты, активисты и Журналисты были нацелены Отказ

Как недавно, 2021 сентября, по 2021 года, нулевой день, влияющий на Apple IOS, MacOS и Watchos, который использовался Pegasus - был обнаружен и проанализирован Гражданин Университета Торонто Отказ яблоко выпустил серию патчей 13 сентября 2021 года.

Почему внезапный всплеск ноль дней?

Аварийный патч обычно является первой индикацией, которую пользователь получает, что уязвимость нулевого дня была обнаружена. Проверки программного обеспечения имеют графики для патчей безопасности, исправления ошибок и обновления будут выпущены. Но поскольку уязвимости нулевого дня должны быть исправлены как можно скорее, ожидание следующего выпуска запланированного патча не вариант. Это не экстренные патчи из цикла, которые занимаются уязвимостями нулевого дня.

Если вы чувствуете, что вы видели больше тех недавно, это потому, что у вас есть. Все основные операционные системы, многие приложения, такие как браузеры, приложения для смартфонов и операционные системы смартфона, все получены аварийные патчи в 2021 году.

Есть несколько причин для увеличения. На положительном стороне выдающиеся провайдеры программного обеспечения реализовали лучшие политики и процедуры для работы с исследователями безопасности, которые приближаются к ним с доказательством уязвимости нулевого дня. Исследователь безопасности проще сообщать об этих дефектах, и уязвимости воспринимаются серьезно. Главное, лицо, сообщая о выпуске, лечится профессионально.

Там тоже больше прозрачности. Как Apple, и Android теперь добавляют более подробную информацию о бюллетенях безопасности, в том числе независимо от того, был ли проблема нулевого дня, и если существует вероятность того, что уязвимость эксплуатировалась.

Возможно, потому что безопасность признается как критическая критическая функция - и рассматривается как таковой с бюджетом, а ресурсы-атаки должны быть умными, чтобы попасть в защищенные сети. Мы знаем, что не все уязвимости нулевого дня эксплуатируются. Подсчет всех отверстий безопасности нулевого дня не совпадает с подсчетом уязвимостей нулевого дня, которые были обнаружены и исправлены до того, как о них обнаружены киберпреступники.

Но все же, мощные, организованные и хорошо финансируемые хакерские группы - многие из них APTS - работают полный наклон, чтобы попытаться раскрыть уязвимости нулевого дня. Они либо продают их, либо они используют их сами. Часто группа будет продавать нулевой день после того, как они сами доили, так как приближается к концу его полезного срока.

Поскольку некоторые компании не применяют патчи и обновления безопасности и обновления, нулевой день может наслаждаться расширенной жизнью, даже если патчи, которые у него есть доступны.

Оценки показывают, что треть всех подвигов нулевого дня используются для ransomware. Отказ Большие выкупы могут легко платить за новые нулевые дни для киберпреступников для использования в своем следующем раунде атак. Вымогальные банды зарабатывают деньги, создатели нулевого дня зарабатывают деньги, а круглая и раунд.

Другая школа мысли гласит, что киберпреступные группы всегда были плоской, пытаясь раскрыть нулевые дни, мы просто видим более высокие цифры, потому что на работе есть лучшие системы обнаружения. Microsoft's. Центр разведки угроз и Google's Группа анализа угроз Наряду с другими имеющими навыки и ресурсы, которые конкурируют возможности разведывательных агентств при обнаружении угроз в этой области.

С миграция от намой до облака Для этих типов этих типов групп мониторинга легче выявить потенциально злонамеренные поведения во многих клиентах одновременно. Это обнадеживает. Мы могли бы поправиться на их нахождении, и именно поэтому мы видим больше ноль дней и в начале их жизненного цикла.

Авторы программного обеспечения получают небрежнее? Качество кода снижается? Если что-то должно подняться с принятием CI / CD трубопроводы , автоматизирован Установка тестирования И более широкое осознание того, что безопасность должна быть запланирована с самого начала и не болтана как запоздалая мысль.

Открытый исходный код Библиотеки и наборы инструментов используются практически во всех проектах нетривиальных разработок. Это может привести к внесению уязвимостей в проекте. Есть несколько инициативы Продолжайте попытаться решить проблему защитных отверстий в программном обеспечении с открытым исходным кодом и проверять целостность загруженных программных активов.

Как защитить себя

Защита конечной точки Программное обеспечение может помочь с атаками нуля. Еще до того, как атака нулевого дня была охарактеризована, а антивирусные и антимоносочные подписи обновлены и отправлены, аномальное или беспокоящееся поведение программного обеспечения для атаки может вызвать тренировки эвристических процедур обнаружения в ведущем рыночному программному обеспечению для защиты конечной точки, захватывающей и карантиной атаки программное обеспечение.

Держите все программное обеспечение и Операционные системы актуальны и исправлено. Не забудьте исправлять сетевые устройства тоже, в том числе маршрутизаторы а также переключатель Отказ

Уменьшите поверхность вашей атаки. Установите только необходимые программные пакеты и проверьте количество используемого программного обеспечения с открытым исходным кодом. Подумайте о благоприятных приложениях с открытым исходным кодом, которые подписались на программы подписания и проверки артефакта, такие как Безопасный открытый источник Инициатива.

Разумеется, Используйте брандмауэр и использовать его шлюз безопасности, если он имеет один.

Если вы являетесь сетевым администратором, ограничите, какие пользователи программного обеспечения могут установить на своих корпоративных машинах. Обучить своих сотрудников. Многие атаки нулевого дня используют момент человеческого невнимания. Обеспечить тренировочные сессии по кибербезопасности, а также обновлять и обновлять и повторять их часто.

СВЯЗАННЫЕ С: Брандмауэр Windows: лучшая защита вашей системы