Zero-Day Vulnerabilitățile

O vulnerabilitate zero-day este un bug într-o bucată de software . Desigur, toate software complicat are bug-uri, așa că de ce ar trebui să o zi de zero să fie dat un nume special? Un bug zero zile este una care a fost descoperit de către infractorii cibernetici, dar autorii și utilizatorii de software-ul nu știu încă despre asta. Și, cel mai important, o zi zero, este un bug care dă naștere la o vulnerabilitate exploatabile.

Acești factori se combină pentru a face un zero-zi o armă periculoasă în mâinile infractorilor cibernetici. Ei știu despre o vulnerabilitate pe care nimeni altcineva nu știe despre. Acest lucru înseamnă că pot exploata vulnerabilitatea neprovocate, compromite orice calculator care rulează că software-ul. Și pentru că nimeni altcineva nu știe despre zero-day, nu vor exista remedieri sau patch-uri pentru software-ul vulnerabil.

Deci, pentru perioada scurtă dintre primele exploit care au loc și fiind detectate și-editorii de software care au răspuns cu remedieri, infractorii cibernetici pot exploata vulnerabilitatea neverificată. Ceva manifest ca un atac ransomware este unmissable, dar în cazul în care compromisul este unul dintre supraveghere sub acoperire ar putea fi un foarte mult timp înainte de ziua zero este descoperit. The SolarWinds infame atac este un prim exemplu.

LEGATE DE: SolarWinds Hack: Ce sa întâmplat și cum să vă protejați

Zero-zile au găsit momentul lor

Zero-zile nu sunt noi. Dar ceea ce este alarmant în particular este creșterea semnificativă a numărului de zero zile fiind descoperite. Mai mult decât dublu au fost găsite în 2021 decât în 2020. Numerele finale sunt încă în curs de Sortate pentru 2021-am încă toate cazurile le câteva luni pentru a merge, la urma urmei - dar există indicii că în jur de 60 până la 70 de vulnerabilitati zero-day va au fost detectate de către sfârșitul anului.

Zero zile au o valoare cibercriminalii ca mijloc de intrare neautorizat la computere și rețele. Ei le pot genera bani prin executarea de atacuri și storc de bani care solicită răscumpărarea de victime.

Dar zero zile înșiși au o valoare. Ele sunt produse vandabile și pot fi sume uriașe în valoare de bani celor care le descoperi. Valoarea de piață neagră a dreptul de fel de zero-day exploit poate ajunge cu ușurință la mai multe sute de mii de dolari, iar unele exemple au depășit 1 milion de $. brokeri Zero-zi va cumpăra și a vinde exploituri zero-day .

vulnerabilități zero-day sunt foarte dificil de descoperit. La un moment dat au fost găsite doar și utilizate de către echipe bine și resurse cu înaltă calificare de hackeri, cum ar fi amenințare persistentă avansat sponsorizat de stat (APT) grupuri. Crearea multora dintre zero zile weaponized, în trecut, a fost atribuită APTS din Rusia și China.

Desigur, cu suficiente cunoștințe și dăruire, orice hacker suficient de realizat sau programator poate găsi zero zile. White Hat hackerii sunt printre care cumpără buni încearcă să le găsească înainte de cibercriminalii. Ei livra concluziile lor la casa de software relevante, care va lucra cu cercetătorul de securitate, care a descoperit ca problema să-l închide.

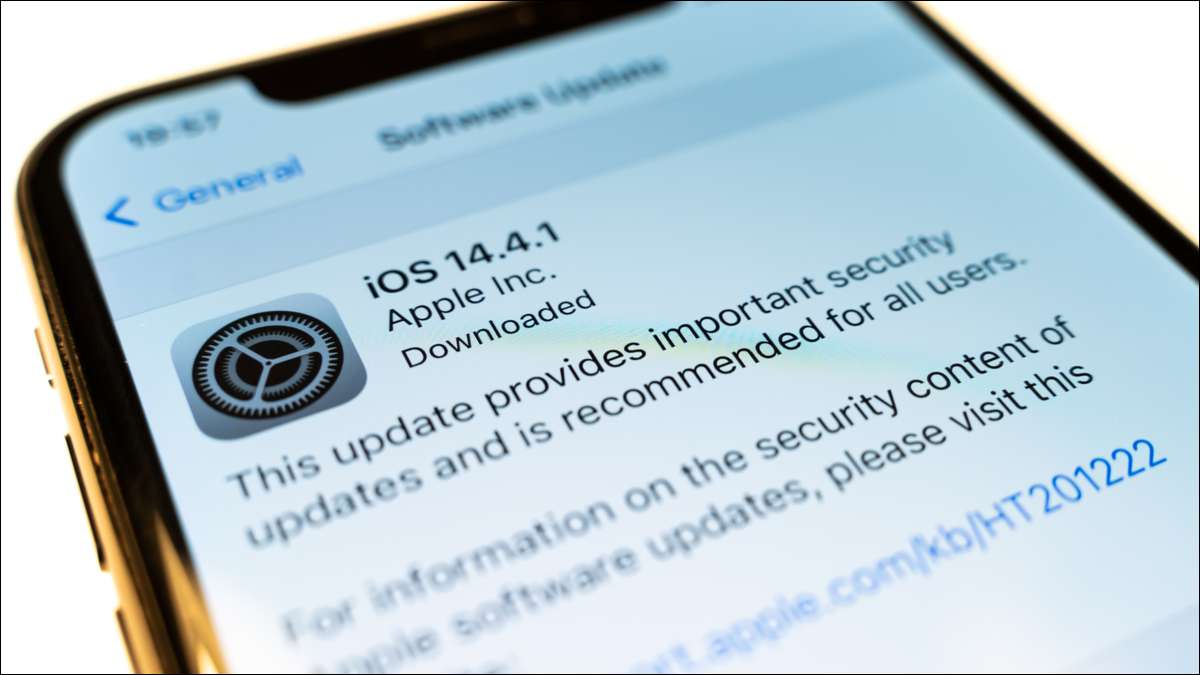

Noi patch-uri de securitate sunt create, testate și puse la dispoziție. Au rulat ca actualizări de securitate. Zero zile este anunțată o singură dată toate remedierea este în loc. Până în momentul în care devine publică, fix este deja în sălbăticie. Zero-o zi a fost anulat.

Zero zile sunt uneori utilizate în produse. Grupul NSO lui produs controversat spy-ware Pegasus este utilizat de guverne pentru combaterea terorismului și menținerea securității naționale. Se poate instala pe dispozitive mobile cu interacțiune puțin sau deloc de la utilizator. Un scandal a izbucnit în 2018, când Pegasus a fost folosit de mai multe state autoritare pentru a efectua supravegherea față de propriii cetățeni. Disidenții, activiști și Jurnaliștii erau vizați .

Începând cu data de 2021 septembrie, o zi zero care afectează Apple iOS, MacOS și Watchos - care a fost exploatată de Pegasus - a fost detectată și analizată de către Laboratorul de cetățenie al Universității din Toronto . măr a lansat o serie de patch-uri La 13 septembrie 2021.

De ce creșterea bruscă a zilelor zero?

Un patch de urgență este, de obicei, prima indicație pe care un utilizator primește că a fost descoperită o vulnerabilitate zero zi. Furnizorii de software au orare pentru momentul în care patch-urile de securitate, remedierile de erori și upgrade-uri vor fi lansate. Dar, deoarece vulnerabilitățile Zero-Day trebuie să fie patch-uri cât mai curând posibil, așteptând următoarea versiune a patch-urilor programate nu este o opțiune. Sunt patch-urile de urgență în afara ciclului care se ocupă de vulnerabilități de Zero.

Dacă simțiți că ați văzut mai mulți dintre cei recent, este pentru că aveți. Toate sistemele de operare mainstream, multe aplicații, cum ar fi browsere, aplicații smartphone și sisteme de operare smartphone, au primit toate patch-urile de urgență în 2021.

Există mai multe motive pentru creșterea. Pe partea pozitivă, furnizorii de software proeminenți au implementat politici și proceduri mai bune pentru a lucra cu cercetători de securitate care le abordează cu dovezi ale unei vulnerabilități zero. Este mai ușor ca cercetătorul de securitate să raporteze aceste defecte, iar vulnerabilitățile sunt luate în serios. Este important faptul că persoana care raportează problema este tratată profesional.

Există și mai multă transparență. Atât Apple, cât și Android adaugă acum mai multe detalii la buletinele de securitate, inclusiv dacă o problemă a fost o zi zero și dacă există o probabilitate ca vulnerabilitatea să fie exploatată.

Poate că securitatea este recunoscută ca o funcție critică de afaceri - și este tratată ca atare cu bugetul și atacurile de resurse trebuie să fie mai inteligente pentru a intra în rețele protejate. Știm că nu sunt exploatate toate vulnerabilitățile Zero-Day. Numărarea tuturor găurilor de securitate zero nu este aceeași cu numărarea vulnerabilităților zero-zile care au fost descoperite și patch-uri înainte ca cibernele cibernetice să afle despre ele.

Dar, în continuare, grupuri puternice, organizate și bine finanțate - multe dintre ele APT-Full-Tilt pentru a încerca să descopere vulnerabilități de zero. Le vând fie sau le exploatează în sine. Adesea, un grup va vinde o zi zero după ce l-au muls pe ei înșiși, așa cum se apropie de sfârșitul vieții sale utile.

Deoarece unele companii nu aplică patch-uri de securitate și actualizări în timp util, Zero-Day se poate bucura de o viață extinsă, chiar dacă patch-urile care contractează au fost disponibile.

Estimările sugerează că o treime din toate exploatațiile de zi zero sunt utilizate pentru ransomware . Renomii mari pot plăti cu ușurință pentru noile zile zero pentru ciberneticile de cibernetice să folosească în următoarea lor rundă de atacuri. Gangurile de ransomware fac bani, creatorii de zi zero fac bani, iar rotund si in jurul lui merge.

O altă școală de gândire spune că grupurile cibernetice au fost întotdeauna plâns încercând să descopere Zero-zile, doar vedem cifre mai mari, deoarece există sisteme de detectare mai bune la locul de muncă. Microsoft's. Centrul de Inteligență al amenințării și Google's Grupul de analiză a amenințărilor Împreună cu alții au abilități și resurse care rivalizează capabilitățile agențiilor de informații la detectarea amenințărilor în domeniu.

Cu Migrația de la on-premis la nor , este mai ușor pentru aceste tipuri de grupuri de monitorizare să identifice comportamentele potențial rău intenționate în cadrul multor clienți simultan. Asta este încurajator. S-ar putea să ne îmbunătățim să le găsim și de aceea vedem mai multe zile zero și mai devreme în ciclul lor de viață.

Sunt autorii de software care primesc sloppier? Calitatea codului este scăderea calității codului? Dacă ar trebui să se ridice cu adoptarea Conducte CI / CD , automatizat Testarea unității , și o mai mare conștientizare că securitatea trebuie planificată de la început și nu a fost înșurubată ca o gândire ulterioară.

Sursa deschisa Bibliotecile și seturile de instrumente sunt utilizate în aproape toate proiectele de dezvoltare non-trivială. Acest lucru poate duce la introducerea la proiect vulnerabilități. Sunt câteva Inițiative În curs de desfășurare pentru a încerca să abordeze problema găurilor de securitate în software-ul open-source și pentru a verifica integritatea activelor software descărcate.

Cum să vă apărați

Protecția punctelor finale Software-ul poate ajuta la atacurile zero-zile. Chiar înainte ca atacul zero-zile să fie caracterizat și semnăturile antivirus și anti-malware actualizate și trimise, comportamentul anormal sau îngrijorător de către software-ul de atac pot declanșa rutinele de detectare euristică în software-ul de protecție a punctelor finale, prins și carantining atacul software.

Păstrați toate software-ul și Sisteme de operare actualizate până în prezent , și patch-uri. Amintiți-vă și la dispozitivele de rețea, inclusiv routere și Comutatoare .

Reduceți suprafața de atac. Instalați numai pachetele software necesare și auditul sumei de software open source pe care îl utilizați. Luați în considerare favorizarea aplicațiilor open source care s-au înscris la programele de semnare și verificare a artefactului, cum ar fi Sursa deschisă securizată inițiativă.

Inutil să spun, Utilizați un firewall și să-și folosească suita de securitate gateway dacă are una.

Dacă sunteți un administrator de rețea, limitați ce utilizatori de software pot instala pe mașinile lor corporative. Educați membrii personalului dvs. Multe atacuri de zero-zile exploatează un moment de neatenție umană. Furnizați sesiuni de conștientizare a securității cibernetice și actualizați și repetați-le frecvent.

LEGATE DE: Firewall-ul Windows: cea mai bună apărare a sistemului